Il existe de nombreuses méthodes par lesquelles ils peuvent attaquer notre ordinateur. Par exemple, via un lien qui télécharge un virus, un cheval de Troie qui nous parvient en tant que email pièce jointe, un programme que nous avons installé et qui est en fait malveillant… Mais aussi via un périphérique physique. Dans cet article, nous parlons de Canard en caoutchouc , qui est une clé USB avec certaines particularités et qui peut être un problème pour notre sécurité.

Qu'est-ce qu'un canard en caoutchouc

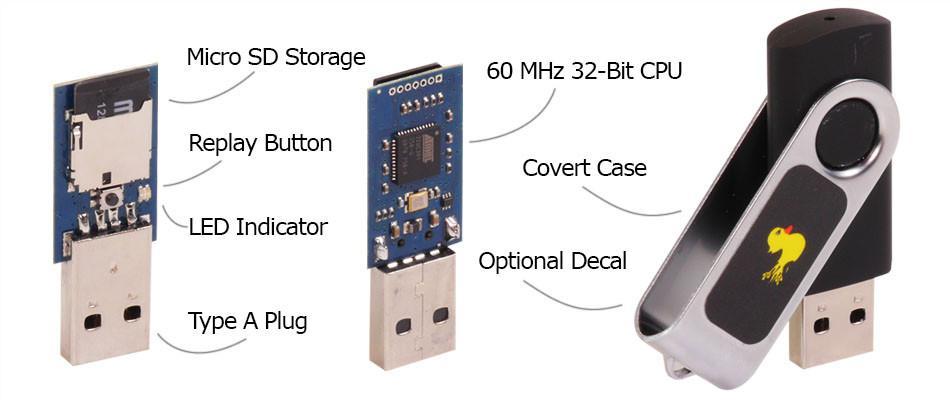

Un Rubber Ducky on peut dire que c'est un clé USB modifiée . Lorsque nous insérons une clé USB dans l'ordinateur, nous pouvons facilement copier et coller des fichiers. Il agit comme une mémoire où l'on peut héberger des photos, des documents ou n'importe quel dossier tant qu'il ne dépasse pas l'espace de stockage disponible.

Sur une clé USB, nous pouvons même scripts de programme pour copier des fichiers depuis un ordinateur, ou vice versa. Cependant, pour que ce script soit exécuté, nous devrons ouvrir la clé USB et double-cliquer sur le fichier correspondant. Ce n'est pas quelque chose qui se fait automatiquement, sans interaction.

Cependant, un Rubber Ducky pourra exécuter ces scripts automatiquement. Vous aurez simplement besoin d'être alimenté pour être connecté à l'ordinateur. il démarrera automatiquement copier des fichiers ou effectuer une action prédéfinie.

C'est précisément ce dernier que nous mentionnons qui en fait un danger pour la sécurité. Il peut être utilisé pour voler des données ou infecter notre ordinateur. Pour cela, il suffirait que nous le connections à l'ordinateur et recevions du courant.

En quoi une clé USB est-elle différente d'un Rubber Ducky ?

Le problème est qu'un Rubber Ducky peut physiquement passer inaperçu. Quelqu'un peut voir un appareil de ce type et penser qu'il s'agit d'une clé USB normale et la brancher sur l'ordinateur. Cependant, dans les coulisses, scripts peuvent être en cours d'exécution qui volent des fichiers ou infectent l'ordinateur.

Mais si nous nous concentrons sur l'intérieur d'un Rubber Ducky, nous constaterons qu'il a un 60 MHz et 32 bits Processeur . Le CPU est composé de l'ALU (Arithmetic Logic Unit) qui est capable d'effectuer des opérations sur les bits. Il dispose également d'une CU (Control Unit), qui est utilisée pour contrôler le flux d'entrée et de sortie des données.

Ces composants matériels sont ceux qui, contrairement à une clé USB classique, lui permettront d'effectuer des opérations au lieu d'être l'ordinateur. C'est juste la vraie différence avec une mémoire USB normale, puisque physiquement ça peut être inestimable .

Mais tout comme visuellement nous pouvons avoir des difficultés à reconnaître un Rubber Ducky et à le différencier d'une clé USB normale, notre ordinateur et notre antivirus n'auront pas non plus la tâche facile. Fondamentalement, ils l'identifieront comme un plus de mémoire de stockage et ils ne nous avertiront pas que c'est quelque chose de dangereux.

Comment ils peuvent nous attaquer avec un Rubber Ducky

Que pourraient-ils faire si l'un de ces appareils tombe entre nos mains et que nous le connectons à l'ordinateur ? La vérité est qu'ils pourraient prendre le contrôle de l'équipe et agissent essentiellement comme s'ils avaient un accès physique. Ils pourraient voler des informations, des mots de passe et ainsi compromettre la vie privée et la sécurité de la victime.

Accès à distance au système

L'un des dangers d'un Rubber Ducky est qu'il peut donner à un pirate l'accès à le plein contrôle d'un système. En fin de compte, vous agissez comme si l'attaquant était devant l'écran en train d'exécuter des commandes, puisqu'il s'agit de scripts préconfigurés.

Cet appareil peut ouvrir un lien entre le serveur de surveillance et le système de la victime. Cela permettra à un tiers, sans avoir besoin d'être physiquement présent, de prendre le contrôle de l'ordinateur et de le manipuler comme bon lui semble. Vous pouvez configurer ce qu'on appelle une porte dérobée, semblable à un cheval de Troie.

Le vol de données

Bien sûr, grâce à un Rubber Ducky, l'attaquant pourra voler les informations personnelles de la victime et le contenu qui est caché dans le système. Vous pouvez avoir un script qui copie certains fichiers et informations qui se trouvent dans Windows, par exemple, simplement lorsque la victime le connecte à un port USB correspondant.

Les informations personnelles peuvent être menacées si nous connectons par erreur un souvenir de ces caractéristiques. Ils pourraient rapidement voler des données que nous avons stockées sur l'ordinateur et sans que nous remarquions immédiatement ce problème.

Enregistrement du mot de passe

De même, un Rubber Ducky peut être configuré pour enregistrer les frappes lors de la connexion à n'importe quelle plate-forme. C'est ce qu'on appelle l'enregistreur de frappe, et c'est un type de logiciel malveillant qui est responsable du vol des codes d'accès en enregistrant tout ce que nous mettons.

C'est sans aucun doute l'un des dangers les plus importants de cette clé USB particulière. Le mot de passe est la principale barrière de sécurité pour tout ordinateur ou compte d'utilisateur et peut être compromis par un script configuré pour enregistrer tout ce que nous écrivons.

Comment se protéger d'un canard en caoutchouc

Alors que pouvons-nous faire pour nous protéger et éviter d'être victime de ce problème ? La chose la plus importante est sans aucun doute sens commun et méfiance de tout souvenir qui vient à notre rencontre. Par exemple, c'est une erreur importante de mettre une clé USB que nous avons trouvée dans la rue.

Il y a eu des cas dans lesquels un attaquant a laissé tomber ce type d'appareil dans des collèges et des centres similaires, où il est probable que quelqu'un le trouve et décide de le brancher sur son ordinateur pour voir ce qu'il y a. Cela mettra automatiquement votre sécurité en danger et vous pourriez voir votre système perdre le contrôle, des mots de passe ou des données volées.

Si on rentre plus en détail, on pourra savoir si une clé USB est normale ou au contraire elle exécute un script si nous analysons les ressources ça consomme. Si nous remarquons quelque chose d'étrange, une consommation supérieure à la normale, cela peut indiquer que nous sommes face à un Rubber Ducky.

Il sera également essentiel d'avoir nos équipements protégés par un bon antivirus , en plus d'avoir le système correctement mis à jour. Ces deux éléments peuvent aider à empêcher l'entrée de logiciels malveillants et nous permettre d'augmenter nos défenses contre les menaces de ce type.

Si nous nous demandons si nous pouvons en créer un chez nous, la vérité est qu'en tant que pouvoir, cela peut être fait. C'est vraiment un appareil qui a été modifié et qui dispose d'une série de matériel capable d'agir comme nous l'avons expliqué et d'exécuter des scripts sans avoir à le faire à partir d'un ordinateur.

Cependant, ce n'est pas quelque chose de simple. Il est indispensable d'avoir savoir avancé . Il est nécessaire d'introduire le firmware directement dans le matériel, ainsi que de le configurer correctement pour qu'il démarre automatiquement une fois connecté à un ordinateur.

En bref, un Rubber Ducky est un appareil qui ressemble à une clé USB normale, mais qui possède le matériel et la configuration nécessaires pour voler des données, des informations personnelles ou des mots de passe à la victime qui la branche sur son ordinateur.