Dnes jsme ve společnostech zvyklí na networking. V kanceláři je běžné sdílet prostředky, jako je tiskárna, mít server, kde jsou uloženy nebo sdíleny informace a další. Někdy však pracujete s důvěrnými informacemi a tajnými projekty, ke kterým by neměl mít přístup každý. Buď proto, že chceme, aby tyto informace neměli všichni pracovníci, skončí únikem přes internet v útoku, nebo obojí. Takže chcete vytvořit izolovanou síť, aby byly tyto cenné informace v bezpečí. V tomto tutoriálu zjistíme, zda je izolovaná síť opravdu bezpečná, a naučíme se o ní hodně.

První věc, kterou se naučíme, je, co je izolovaná síť a jaké vlastnosti musí mít, aby byla ve společnosti co nejbezpečnější. Poté probereme několik metod, kterými by, pokud si nejste opatrní, mohla narušit zabezpečení tohoto typu sítě. Probereme také několik příkladů, jak tyto koncepty částečně napodobit v našich domácích sítích.

Co je izolovaná síť a požadavky na zabezpečení

An izolovaná síť může být definován jako ten, který distribuuje balíčky do az místních systémů. Přestože má definované cesty do jiné sítě, nepřenáší zprávy do jiných sítí. V tomto smyslu nebudou vaše počítače schopny komunikovat ani pracovat v síti s jinými počítači kromě těch, které tvoří vaši vlastní síť. Byli by tedy izolovaní od ostatních firemních sítí, aby tam uložené informace byly lépe chráněny.

Nejlepším příkladem izolované sítě, kterou bychom ve společnosti mohli mít, by byla síť, která je zcela oddělená od hlavní sítě. To znamená dvě věci, jednu, ke které bychom k ní neměli přístup z internetu, protože by neměla připojení tohoto typu. Druhým by bylo, že ostatní sítě nebo podsítě společnosti by se k němu nedostaly, protože by k němu nebyly připojeny pomocí ethernetového síťového kabelu, Wi-Fi nebo jiným způsobem.

Pokud jde o požadavky, které by tato izolovaná síť měla mít, aby zůstala bezpečná, naše společnost by měla mít řadu pravidel:

- Počítače v síti by měly mít antivirovou ochranu a měly by být ručně aktualizovány alespoň jednou týdně.

- Pro každý počítač musíme mít systém řízení zařízení, který brání připojení USB klíčenek nebo jiných úložných zařízení, kromě těch, která jsou na seznamu důvěryhodných zařízení.

- Zákaz používání chytrých telefonů a dalších zařízení s připojením k internetu v místě, kde se nachází naše izolovaná síť.

A priori by se to mohlo zdát jako téměř dokonalá situace, kterou je velmi obtížné porušit, ale někdy dochází k chybám, které nakonec poškodí vaše zabezpečení.

Nebezpečí chytrých telefonů a dalších médií, která nabízejí připojení k internetu

Bezpečnostní experti se mnohokrát domnívají, že izolovaná síť nepotřebuje k ochraně svých informací zvláštní ochranu. Důvodem je to, že hrozby nemohou proniknout do sítě. Mýlí se však, protože izolace není dostatečnou zárukou, že zůstane v bezpečí.

Jedna z těchto typických selhání je způsobena lidskou chybou a přílišnou důvěrou. Zaměstnanci odpovědní za aktualizaci antivirových nebo jiných programů shledávají tento týdenní úkol jejich aktualizace nudný a náročný. Poté je láká použít smartphone, USB modem nebo jiné prostředky, aby mohli používat počítač s připojením k internetu a provádět automatickou aktualizaci.

Jednoduše to neznamená síťové útoky, internetový malware nebo jiné bezpečnostní problémy. Problém obvykle přichází, protože ti, kteří mají na starosti aktualizaci antiviru, to nedělají každý týden. Kyberzločinci pak mohou tento počítač nakazit trojskými koni, spywarem a nakonec tak získají přístup do celé izolované sítě. Od tohoto okamžiku tedy budou moci shromažďovat všechny požadované informace, dokud je antivirová aktualizace nepřeruší nebo dokud nebudou detekováni.

USB klíče a důvěryhodná zařízení představují riziko

Izolovaná síť pro provádění aktualizací a údržby má řadu výjimek, které jí umožňují připojit se k nim. V tomto případě by to byla důvěryhodná média a zařízení. Typickým případem může být použití USB paměti. Problém by nastal, kdyby byla tato vyměnitelná paměť použita na více místech. V tomto smyslu nemáme 100% záruku, že taková jednotka nebude použita ke kopírování souborů do a ze systému nebo v neizolovaném síťovém segmentu. Aby se tak nestalo, museli byste být velmi přísní a dodržovat bezpečnostní pravidla.

Kromě vyjímatelných médií, jako jsou paměti USB nebo externí pevné disky, máme více rizik. Někdy členové týmu zabezpečení připojí své notebooky k izolované síti, protože musí v izolované síti nakonfigurovat nějaké zařízení. V těchto případech se použití těchto důvěryhodných prostředků může stát zdrojem infekce malwarem. Problém je v tom, že tato infekce poběží volně po dobu nejméně jednoho týdne, kdy bychom měli naplánovanou další aktualizaci.

Hrozba, které čelíme, bude záviset na typu malwaru, který infikoval naši izolovanou síť. Proto jsme mohli čelit:

- Pokus o vyhledání důvěrných informací a připojení k aktualizaci je odeslán do zahraničí.

- Software zařízení je pozměněn a může skončit v případě podnikové sabotáže.

- Ransomwarová infekce celé izolované sítě, šifrování všech dat a znehodnocení sítě

V závislosti na bezpečnostním problému tedy budeme mít izolovanou síť zcela kompromitovanou. Někdy může zaměstnanec, který je nespokojený, vydírán nebo pokoušen velkou částkou peněz, tuto izolovanou síť ohrozit. Zaměstnanec s přístupem by k němu tedy mohl připojit mobilní zařízení nebo jiný typ, který může usnadnit přístup ven. Z tohoto důvodu musí být osoby odpovědné za údržbu a péči o tuto izolovanou síť pečlivě vybrány. V tomto smyslu musíte být vyškoleným, přísným a renomovaným profesionálem.

V domácím prostředí tedy můžete mít izolovanou síť

Někdy můžete také chtít vytvořit izolovanou místní síť ve svém domácím prostředí. V dnešní době je práce na dálku z domova stále na vzestupu. Ne všichni členové rodiny jsou však na bezpečnost velmi přísní. V tomto smyslu by se mohl šířit nějaký typ malwaru, který ovlivňuje místní síť. Pomocí druhého routeru, který máme doma, bychom tedy mohli vytvořit dvě sítě:

- Řada 192.168.1.X pro pracovní zařízení.

- Řada 192.168.2.X pro zábavní zařízení a pro zbytek rodiny.

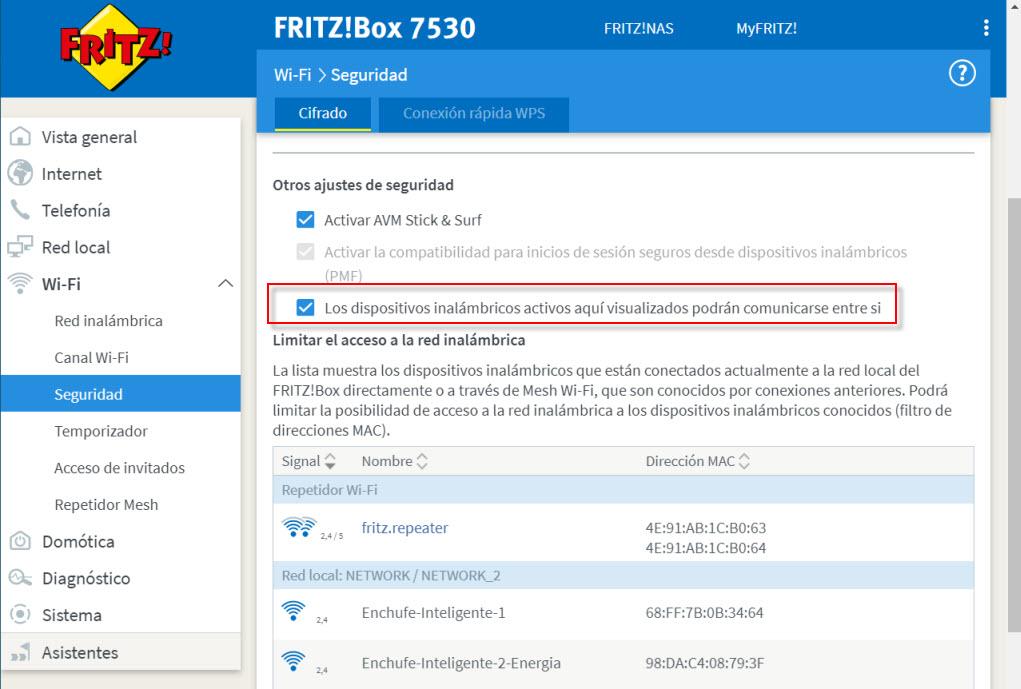

Také někteří výrobci jako např ASUS a AVM FRITZ! Box nabízí technologii k izolaci WiFi klienti, aby spolu nemohli komunikovat s ostatními bezdrátovými klienty. Totéž lze provést pomocí kabelových sítí. Vezměme si příklad s FRITZ! Box, aby se bezdrátoví klienti navzájem neviděli:

V takovém případě, pokud deaktivujeme pole v červeném poli, zařízení nebudou moci spolu komunikovat. Mohli bychom však také vytvořit síť hostů od nuly, která je zcela izolována od hlavní sítě, a tímto způsobem můžeme nakonfigurovat kabelovou a bezdrátovou síť pro hosty, kde nemohou komunikovat s hlavní kabelovou nebo bezdrátovou sítí. Kromě toho by bylo také vhodné segmentovat místní síť do různých VLAN, ale k tomu budete potřebovat router kompatibilní s VLAN a také zvládnutelný přepínač, abyste je vytvořili správně.

Jak jste viděli, izolovaná síť není úplně bezpečná, protože lidský zásah nebo špatná konfigurace by ji mohla učinit zranitelnou a napadnout ji. Kromě toho jsme v domácím prostředí mohli také nakonfigurovat izolovanou síť hostů, aby nekomunikovali s hlavní sítí.