Portão Navegador é uma das melhores opções que temos para navegue no Internet com segurança e anonimamente. Existem navegadores como Opera que tem um construídas em VPN , mas com o Tor temos a possibilidade de acessar a Deep Web e usar um sistema de anonimato inquebrável. Ou pelo menos quando nenhum bug ou vulnerabilidade for encontrado.

Isso foi alertado por Impressão digital JS , desenvolvedor de uma biblioteca usada para prevenção de fraudes. A empresa afirma ter identificado um nova técnica de impressão digital capaz de gerar identificadores altamente consistentes em navegadores da web, incluindo através do navegador Tor. A empresa afirma que usa impressão digital, não por meio de vulnerabilidades como esta, mas por meio do que o JavaScript permite “legalmente”. Portanto, eles tornaram essa vulnerabilidade conhecida ao público para que ela possa ser corrigida.

Impressão digital, mais perigosa com esta técnica

A impressão digital consiste em modelar a maneira como um usuário usa o navegador com base em como movem o mouse, a resolução que usam, os sites que visitam, o conteúdo que leem, os aplicativos que instalaram, etc. Essas técnicas são cada vez mais refinadas e permitem que uma empresa modele pessoas por meio de diferentes navegadores e dispositivos , mesmo quando essa pessoa está navegando anônima ou sem acessar suas contas pessoais.

Com isso, se você usar Chrome para ver alguns sites, e Portão para ver outras pessoas anonimamente, é possível que alguém possa identificá-lo pela maneira como você navega, desanimizá-lo para rastreá-lo na Internet e até mesmo identificá-lo. Essa técnica foi batizada pela empresa como “flooding de esquema”, referindo-se aos esquemas de URL usados para abrir links como “skype: //” para abri-los com o programa associado a eles no sistema operacional.

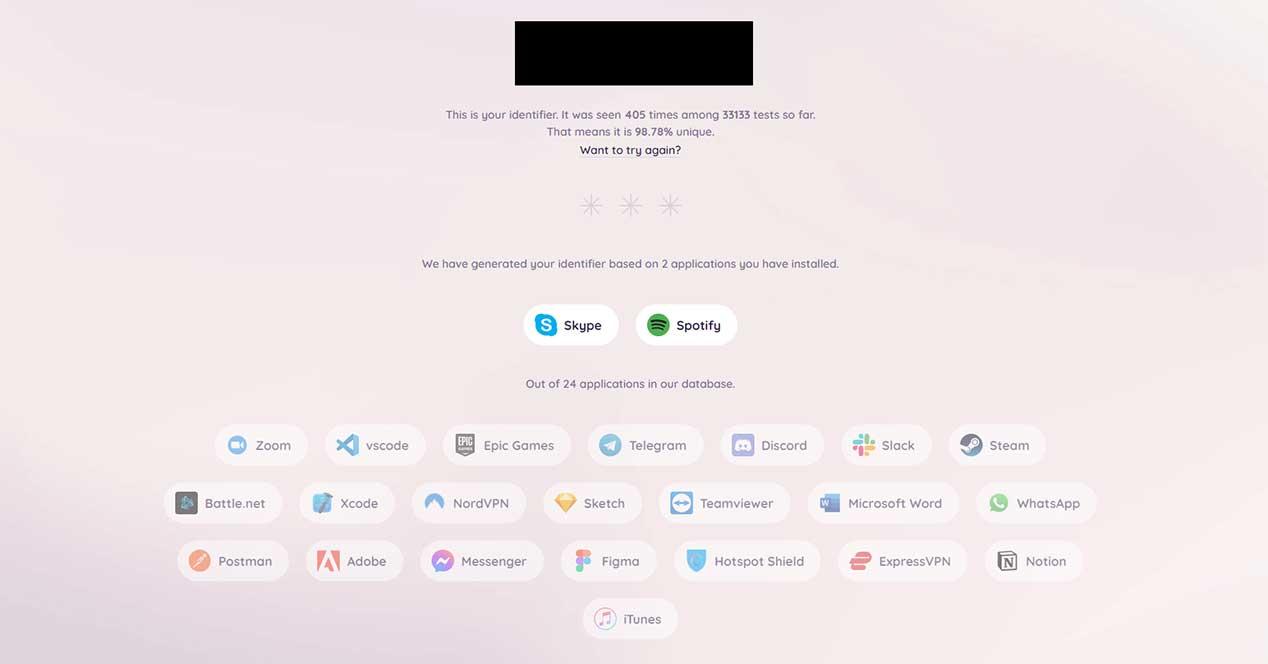

Com isso, um invasor pode descobrir quais aplicativos o usuário instalou. Por exemplo, um site pode verificar um lista de 32 aplicativos populares para ver se eles estão instalados no sistema. Na internet https://schemeflood.com/ podemos verificar quão único nosso ID é com base no Esquemas de URL que abrimos no navegador. No meu caso, recentemente abri Skype e Spotify, fazendo meu identificador 98.78% único. A guia deve estar ativa para que o ataque ocorra.

Desenvolvedores de navegador são avisados

O site realiza a verificação da mesma forma que qualquer outro site pode fazer. O escrita aborta se o aplicativo estiver presente ou gera um erro se o aplicativo não estiver. Com isso, os aplicativos instalados são exibidos gradativamente. Em alguns navegadores pode apresentar erros, além de outros fatores como hardware lento, uso de máquinas virtuais, etc.

A falha neste caso é dos navegadores, que não deveriam permitir a utilização deste tipo de técnica. A maioria das extensões força o usuário a interagir com elas, mas outras, como aquelas que o aplicativo Mail ou um PDF abre diretamente para nós, não exigem interação, levando a abusos.

A Equipe do Chromium está pensando em como consertar esses tipos de ataques, já que eles podem ser usados junto com muitas outras informações do usuário para criar identificadores exclusivos com uma margem de erro muito baixa.