Nettdomener kan lide et stort utvalg av angrep. Hackere kan bruke forskjellige metoder med sikte på å skade en webside, endre innholdet, forårsake nektelse av tjenesten og mange andre feil som til slutt ødelegger den. I denne artikkelen skal vi snakke om en liste over sårbarheter kjent som DNSPooq , som kan påvirke serverens DNS.

DNSPooq-sårbarheter

Ved mange anledninger finner vi det sårbarheter som kan kompromittere systemer, enheter og også online-tjenester. Mange sikkerhetsfeil kan påvirke en webside. DNS kan påvirkes av forskjellige angrep, og dette skader nettsider.

Dnsmasq er en mye brukt åpen kildekode Domain Name System (DNS) videresendingsprogram som ofte er installert på rutere, operativsystemer, tilgangspunkter og annet nettverksutstyr. Som med mange andre systemer og tjenester, kan det ha sårbarheter.

Sårbarheter kjent som DNSPooq påvirker denne tjenesten. Det er syv totalt, og en angriper kan bruke dem til å starte et DNS-cache-forgiftningsangrep. Dette betyr at brukere som bruker dette programmet, må holde datamaskiner beskyttet og oppdatert.

Hva er et DNS-forgiftningsangrep

Som vi har antydet, kan sårbarheter kjent som DNSPooq føre til et angrep for DNS-cache-forgiftning. Hva er dette nå? Det er viktig å vite hva dette sikkerhetsproblemet består av og hvordan det påvirker en webside.

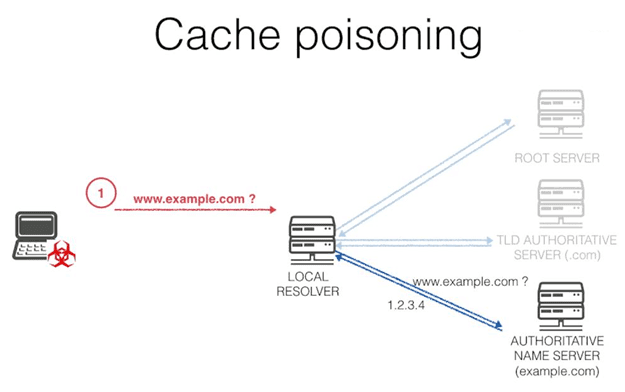

A DNS cache forgiftning angrep oppstår når en angriper lurer DNS-oppløsere med falsk informasjon. Dette resulterer i at resolveren sender feil IP-adresse til brukerne. Dette betyr at klienten, personen som prøver å få tilgang til et nettsted, blir omdirigert til hvilken som helst annen side som kontrolleres av angriperne.

Dette er et veldig viktig spørsmål, ettersom vi kan gå på akkord sikkerhet og personvern . En angriper kan opprette et nettsted som later til å være legitimt og omdirigere offeret dit. Dette kan for eksempel føre til et phishing-angrep med sikte på å stjele passord og legitimasjon.

Til slutt består cache-forgiftning av å snike falsk informasjon inn i en DNS-cache. Når du prøver å gå inn på et nettsted, vil oppløsningen omdirigere til en annen side. Nettstedet kan være helt annerledes eller til og med se ut til å være det samme, en identisk kopi, for å stjele informasjon.

Hvorfor det er viktig å fikse DNSPooq og lignende sikkerhetsproblemer

Alt dette som vi nevnte gjør det viktig å kunne fikse DNSPooq-sårbarheter og andre lignende som kan eksistere. Vi har sett at det er minst syv feil som kan påvirke rutere, operativsystemer og enheter.

Disse feilene ble logget som CVE-2020-25681, CVE-2020-25682, CVE-2020-25683, CVE-2020-25684, CVE-2020-25685, CVE-2020-25686 og CVE-2020-25687. De hadde en poengsum mellom 4 og 8.1.

- Start med den første, den CVE-2020-25681 sårbarhet har poengsummen 8.1. Det påvirker Dnsmasq-versjoner før 2.83 og er utsatt for bufferoverløp når du bruker DNSSEC. Det kan tillate en ekstern angriper å vilkårlig skrive data til minnet.

- Den andre sårbarheten, CVE-2020-25682 , fikk også en poengsum på 8.1 og påvirker også Dnsmasq-versjoner før 2.83. I dette tilfellet er de utsatt for bufferoverløp i extract_name () -funksjonen på grunn av manglende lengdekontroll når DNSSEC er aktivert.

- Fortsetter med neste sårbarhet, CVE-2020-25683 , de ga det en farlighetsscore på 5.9. Forårsaker bufferoverløp når DNSSEC er aktivert.

- CVE-2020-25684 er den fjerde sårbarheten i sitt slag. Den hadde poengsummen 4. Dette er mangel på riktig adresse / portverifisering implementert i versjoner av Dnsmasq.

- En annen sårbarhet er CVE-2020-25685 . Den består av mangelen på spørreressursnavn (RRNAME) -sjekker implementert i versjoner av Dnsmasq før 2.83-svar_forespørselsfunksjonen gjør det mulig for eksterne angripere å forfalske DNS-trafikk som kan føre til DNS-cache-forgiftning. Han hadde poengsummen 4.

- Den sjette sårbarheten ble registrert som CVE-2020-25686 . Flere DNS-spørringsforespørsler om samme ressursnavn (RRNAME) av versjoner av Dnsmasq før 2.83 tillater eksterne angripere å forfalske DNS-trafikk, ved hjelp av et angrep som kan føre til DNS-cache-forgiftning. Det fikk også poengsummen 4.

- Endelig CVE-2020-25687 sårbarhet. Det påvirker også versjoner før 2.83.

Kort sagt, vi må alltid ha de nyeste versjonene som kan løse problemer i systemene og enhetene våre. I dette tilfellet har vi snakket om en serie på syv sårbarheter kalt DNSPooq, men det er noe vi må bruke i alle tilfeller.