Nous devons toujours protéger la sécurité de nos comptes sur Internet. De nombreux facteurs peuvent entraîner des risques qui compromettent nos données personnelles et nos mots de passe. Par exemple, les attaques de phishing, les enregistreurs de frappe pouvant voler des mots de passe, les fuites de données… Nous pouvons empêcher des intrus indésirables d'entrer dans nos comptes par différentes méthodes et l'une des plus importantes est authentification en deux étapes . Nous allons expliquer pourquoi c'est essentiel aujourd'hui et nous allons parler de quelques applications que nous pouvons utiliser.

Pourquoi l'authentification en deux étapes est-elle importante

Le mot de passe est la principale barrière de sécurité que nous pouvons avoir dans nos comptes. C'est ce qui va empêcher quiconque d'entrer. Cependant, que se passerait-il si ce mot de passe était divulgué? Cela peut arriver en raison d'une attaque de sécurité, d'une défaillance du service que nous utilisons, qu'ils devinent juste…

Pour éviter que cela ne se produise, nous pouvons utiliser authentification en deux étapes ou 2FA . Sa fonction est d'ajouter une couche de sécurité supplémentaire à nos comptes. Si un intrus découvrait la clé pour une raison quelconque, il trouverait cette deuxième étape et sans elle, il ne pourrait pas entrer. Cela permettra à notre email, les réseaux sociaux tels que Facebook ou une plateforme d'achat en ligne comme Amazon, pour être plus protégé des tiers.

Il est très important d'utiliser cette méthode pour améliorer la sécurité , mais c'est surtout le cas à l'heure où nous avons de plus en plus de comptes en ligne, des informations plus sensibles que nous envoyons et recevons, des comptes bancaires, des paiements… Il est nécessaire d'avoir une barrière supplémentaire qui fait office de défense.

Nous pouvons faire cette deuxième étape par différentes méthodes. L'un d'eux est de recevoir un code par SMS. C'est le plus courant. Fondamentalement, nous devons vérifier le compte avec ce message que nous recevons. Cependant, ce n'est pas la chose la plus sûre, car il existe des chevaux de Troie capables de lire ces SMS et ainsi de sauter le 2FA. Un exemple est le malware Cerberus.

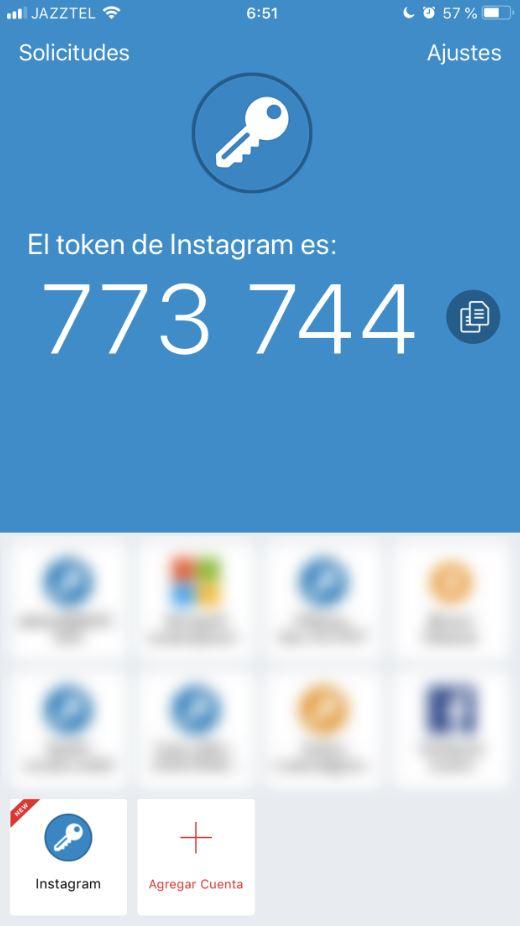

Une autre option consiste à utiliser un application externe qui nous fournit un code pour nous authentifier. Il y a plusieurs options, comme nous le verrons. L'opération est la même : vérifier par une deuxième étape que nous sommes l'utilisateur légitime essayant d'accéder à un compte.

Applications 2FA

Nous allons montrer quelques-unes des applications que nous pouvons utiliser comme 2FA . Il existe de plus en plus de services et de réseaux sociaux comme Facebook ou Instagram, qui vous permettent de configurer l'authentification à plusieurs facteurs via l'une de ces applications et ainsi d'avoir un meilleur contrôle de sécurité. Le fonctionnement général est le même, puisqu'ils servent tous à demander cette deuxième étape qui contribuera à améliorer la sécurité.

Authy

L'un des plus populaires et utilisés Applications 2FA est Authy. Il a une bonne interface utilisateur, une synchronisation entre les appareils et est l'un des plus appréciés par les utilisateurs. Il est disponible pour iOS et Android, ainsi que les systèmes d'exploitation de bureau tels que macOS, Windowset Linux/Unix.

Pour utiliser Authy, nous devons aller à son site web officiel . Nous y trouverons la section de téléchargement ainsi que des informations sur les services avec lesquels il est compatible.

L'un des aspects les plus intéressants est qu'ils vous permettent de faire une sauvegarde et de la stocker dans votre cloud. Vous permet de créer un mot de passe que seul l'utilisateur connaît pour accéder à cette copie. Bien entendu, en cas d'oubli, nous ne pourrions pas le récupérer.

Authentificateur Google

Un autre outil populaire pour utiliser 2FA est Authentificateur Google . Au-delà d'être logiquement compatible avec les services Google, il est également compatible avec pratiquement toutes les plateformes qui utilisent l'authentification multifacteur.

Nous pouvons utiliser Google Authenticator sur Android mais aussi iOS . Comme toute application de ce type, sa mission est de nous authentifier lors de la connexion à Amazon, Hotmail, Gmail… Dans tout service compatible.

Ce qu'il fait, c'est nous montrer un 6-code numérique qui change toutes les demi-minutes. Nous devons mettre ce code lorsque nous allons nous connecter et, avec le mot de passe, il nous permettra de nous identifier et d'empêcher tout intrus d'entrer dans le compte.

Il est très utile de pouvoir s'identifier dans un nouvel appareil et de vérifier que nous sommes bien l'utilisateur légitime. Une fois que nous nous sommes déjà connectés à cet ordinateur, il ne demandera plus cette double authentification puisqu'il le reconnaît déjà.

Authentificateur Microsoft

Une autre alternative est Microsoft Authenticator . Ce type de programme ne pouvait pas manquer pour le géant du logiciel. Il est également disponible pour Android et iOS et nous pouvons télécharger le programme à partir de son site web officiel .

Il est également largement utilisé et offre une grande compatibilité avec la plupart des services en ligne qui utilisent 2FA, au-delà de celui de Microsoft. Il affichera un code que nous devons mettre lorsque nous allons nous connecter et le programme se charge de nous authentifier et de vérifier que nous sommes l'utilisateur légitime.

Zoho OneAuth

Zoho dispose d'un grand nombre de services en ligne et cloud. L'un d'eux est UneAuth , ce qui nous permet de nous authentifier lors de la connexion à différentes plateformes compatibles et ainsi de pouvoir vérifier que nous sommes l'utilisateur légitime. Un programme de plus à la liste pour pouvoir augmenter la sécurité et éviter les problèmes dans nos comptes.

Nous pouvons entrer son site et voyez qu'il a une version pour Android et iOS. Nous pouvons l'installer sur différents appareils en même temps et en choisir un comme principal. Comme dans les cas précédents, cela nous permettra d'ajouter une étape supplémentaire pour empêcher un éventuel intrus de se connecter à un service simplement en découvrant le mot de passe.

En bref, ce sont quelques applications que nous pouvons utiliser pour nous identifier à travers de multiples facteurs. Nous avons nommé quelques-uns des plus populaires et que nous pouvons configurer avec des services de messagerie, des réseaux sociaux ou des boutiques en ligne où nous avons un compte et sont compatibles avec ce type d'outils.