Hơn bao giờ hết, cách chúng ta làm việc phải linh hoạt. Có những công ty giữ một số cộng tác viên hoặc tất cả làm việc tại nhà hoặc từ một địa điểm thuận tiện cho họ. Cũng có những nhóm làm việc thực hiện nhiệm vụ của họ cả trong văn phòng hoặc từng nhóm từ bất cứ đâu. Tuy nhiên, chúng ta phải quan tâm đến việc ai phải truy cập cả dữ liệu và tài nguyên hệ thống. Hướng dẫn này sẽ giải thích mọi thứ bạn cần biết về kiểm soát truy cập, các biến thể phổ biến nhất của nó và một giải pháp khá đáng tin cậy để có thể bắt đầu triển khai càng sớm càng tốt.

Kiểm soát truy cập là gì?

Đây là một phương pháp để đảm bảo rằng người dùng chứng minh được họ là ai. Nó giống như khi bạn phải xuất trình tài liệu nhận dạng của mình ở đâu đó để xác minh rằng bạn thực sự có danh tính đó. Kiểm soát truy cập là cực kỳ quan trọng để tất cả người dùng có quyền truy cập tương ứng vào dữ liệu và tài nguyên hệ thống. Bây giờ, kiểm soát truy cập cụ thể là gì? Hơn bất cứ điều gì, trong một loạt các hạn chế được áp dụng theo dữ liệu và / hoặc tài nguyên mà bạn muốn truy cập. Nó dựa trên quy trình xác thực và ủy quyền.

Nếu chúng ta nói về xác thực, chúng ta làm điều đó liên quan đến việc nhập thông tin xác thực hoặc sử dụng một hoặc nhiều phương pháp xác thực. Mặt khác, ủy quyền là bước xác thực kết quả, là cấp quyền truy cập vào một nhóm tài nguyên và dữ liệu nhất định. Hướng dẫn chi tiết sự khác biệt giữa xác thực và ủy quyền đã được cung cấp trong bài viết này. Bạn thậm chí sẽ có thể biết các phương pháp được sử dụng nhiều nhất cho từng trường hợp.

Các loại kiểm soát truy cập

Dưới đây là các loại kiểm soát truy cập phổ biến nhất, tức là những loại đã được triển khai nhiều nhất cho đến nay. Theo nhu cầu của công ty hoặc nhóm làm việc của bạn, bạn có thể chọn một hoặc tùy chọn khác.

Kiểm soát truy cập dựa trên vai trò (RBAC)

Có thể nói đây là loại kiểm soát ra vào được sử dụng nhiều nhất. Nó dựa trên việc cấp quyền truy cập cho người dùng dựa trên các vai trò được giao. Ngoài ra, và để thêm các lớp bảo vệ bổ sung, các chính sách bảo mật được áp dụng để hạn chế việc nhận các đặc quyền. Các đặc quyền này có thể được áp dụng cho cả quyền truy cập dữ liệu và tài nguyên hệ thống. Hôm nay, leo thang đặc quyền là một mối đe dọa nội bộ của công ty đang tàn phá. Mức độ thiệt hại lớn, đặc biệt là ở mức độ kinh tế mà nó tạo ra, phải là một điểm chú ý đối với bất kỳ công ty nào dễ bị loại các mối đe dọa bảo mật này.

Kiểm soát truy cập tùy ý (DAC)

Đây là một loại kiểm soát truy cập quy định rằng chủ sở hữu dữ liệu quyết định các truy cập. Điều này có nghĩa là những quyền truy cập này sẽ được cấp cho người dùng dựa trên các quy tắc mà chủ sở hữu dữ liệu tự chỉ định.

Kiểm soát truy cập bắt buộc (MAC)

Biến thể này có thể được coi là hơi tùy tiện hơn những biến thể khác. Điều này có nghĩa là người dùng được cấp quyền truy cập dựa trên các quy định được thiết lập bởi cơ quan trung ương trong một công ty hoặc một số tổ chức quản lý khác.

Kiểm soát truy cập dựa trên thuộc tính (ABAC)

Sự khác biệt của loại kiểm soát truy cập này là một loạt các thuộc tính được thêm vào người dùng và các tài nguyên tương ứng với quyền truy cập. Chúng cho phép thực hiện các đánh giá cho biết ngày, giờ, vị trí và các dữ liệu khác. Tất cả những điều này đều được tính đến khi cấp hoặc hạn chế quyền truy cập vào dữ liệu và tài nguyên. Đây là một loại hình áp dụng một phương pháp năng động hơn, thích ứng với hoàn cảnh của người dùng để truy cập ít nhiều.

Loại kiểm soát truy cập nào thuận tiện hơn?

Một trong những khía cạnh đảm bảo thực hiện đúng bất kỳ phương pháp truy cập nào là tuân thủ các quy tắc, quy định và / hoặc tiêu chuẩn. Tùy thuộc vào quốc gia nơi bạn sinh sống, bạn có thể cần xem xét chi tiết các quy định như GDPR, đây sẽ là chính sách bảo vệ dữ liệu cá nhân có hiệu lực cho toàn Châu Âu. Một ví dụ quan trọng khác là PCI-DSS, là một quy định chịu trách nhiệm đảm bảo và bảo vệ cả giao dịch và dữ liệu của chủ thẻ tín dụng và thẻ ghi nợ. Theo từng quy chuẩn, quy định hoặc tiêu chuẩn, các hình thức trừng phạt có thể được áp dụng nếu việc tuân thủ không được thực hiện.

Tại sao chúng tôi đề cập đến điều này? Hơn bất cứ điều gì bởi vì không có một phương pháp nào là thuận tiện hơn một phương pháp khác. Mỗi môi trường làm việc đều có những nhu cầu cụ thể. Tương tự như vậy, cần lưu ý rằng các loại kiểm soát truy cập đã đề cập, hiện đại nhất và gần đây nhất là dựa trên các thuộc tính. Nó đặc biệt thuận tiện vì quyền được cấp hoặc giới hạn tùy theo tình hình hiện tại của người dùng. Ví dụ: nếu bạn thay đổi vị trí hoặc thiết bị. Tuy nhiên, một điều không nên thương lượng là tuân thủ.

Azure Active Directory: IAM ở khắp mọi nơi

Bạn sẽ tự hỏi đâu là giải pháp lý tưởng để thực hiện kiểm soát truy cập. Không có chính xác một giải pháp duy nhất phù hợp với tất cả, toàn năng. Có thể có những tình huống mà bạn cần một hoặc nhiều công nghệ cùng một lúc để đáp ứng nhu cầu kiểm soát truy cập của mình.

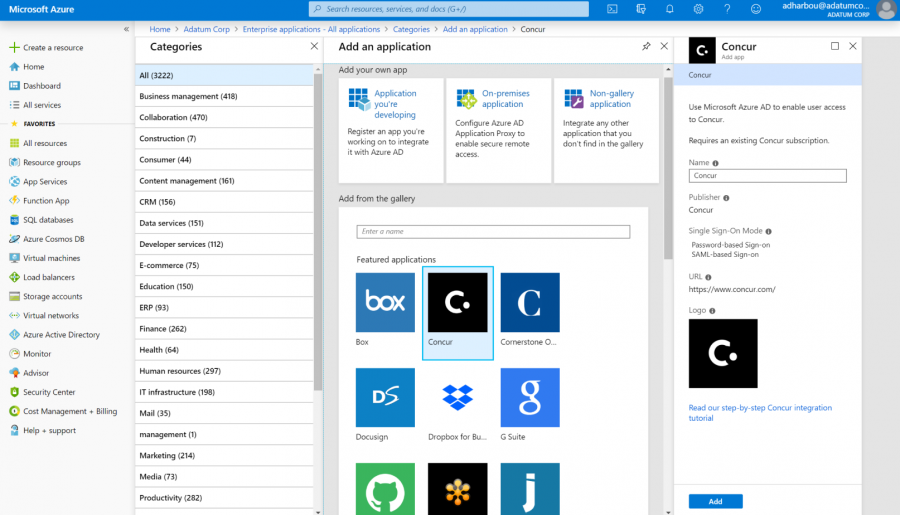

Một phần lớn các môi trường làm việc sử dụng microsoft và các ứng dụng liên quan của nó. Thư mục hoạt động Microsoft Azure đưa ra các chính sách truy cập thông minh. Bằng cách này, tất cả các tài nguyên công việc sẽ được bảo vệ và chỉ những người cần nó mới có thể truy cập được. Theo yêu cầu, bạn có thể có giải pháp Azure Active Directory hoặc, nếu bạn đã sử dụng các dịch vụ của Microsoft, chẳng hạn như Office 365, bạn có thể chọn tích hợp. Sau đó là nhanh hơn nhiều để thực hiện.

Giải pháp này, là một phần của bộ Azure, là một trong những giải pháp phổ biến và hữu ích nhất trong các công ty. Trên hết, những công ty rất lớn, chẳng hạn như công ty đa quốc gia. Chủ yếu là vì nó có khả năng kiểm soát và quản lý không chỉ hàng chục mà hàng trăm, hàng nghìn hoặc hàng triệu người dùng. Nó cho phép tạo thông tin xác thực quản trị duy nhất để mỗi cộng tác viên của một công ty hoặc nhóm làm việc có thể có quyền truy cập vào các tài nguyên đa dạng trong đám mây đã được triển khai. Điều này thậm chí áp dụng cho những người sử dụng hệ điều hành khác Cửa sổ.

Một lợi thế thú vị là toàn bộ môi trường làm việc trong Azure Active Directory được bảo mật, ngay cả khi thành viên bao gồm những người từ bên ngoài công ty hoặc cộng tác viên / thành viên tạm thời. Một trong những thách thức của môi trường làm việc chia sẻ là người bên ngoài có quyền truy cập không thích hợp vào dữ liệu hoặc tài nguyên hệ thống có chứa nội dung nhạy cảm hoặc bí mật.

Mặt khác, nếu muốn, bạn có thể điều chỉnh giao diện người dùng theo ý muốn để nó có thể phù hợp với hình ảnh của công ty hoặc nhóm làm việc của bạn. Như bạn thích.

Các tính năng chính của Azure Active Directory

- Quản lý người dùng và nhóm làm việc

- Xác thực bằng phương thức SSO (Đăng nhập một lần)

- Xác thực đa nhân tố

- Hợp tác B2B (Doanh nghiệp với Doanh nghiệp)

- Quản lý mật khẩu thông qua cổng tự phục vụ

- Công cụ đồng bộ hóa

- Đăng ký thiết bị được người dùng sử dụng

- Báo cáo bảo mật và việc sử dụng các dịch vụ AAD

Chúng tôi đã nhận xét rằng nó hỗ trợ các thiết bị có thể sử dụng hệ điều hành khác ngoài Microsoft. Chúng tôi trích dẫn chúng dưới đây:

- Mọi máy tính hoặc máy tính bảng Windows

- thiết bị Android

- iPhone hoặc iPad

- Thiết bị có hệ điều hành macOS (Macbook, iMac)

- Mọi thiết bị dựa trên web (ví dụ: Chromecast)

Trong trường hợp bạn muốn bắt đầu thử nghiệm, hãy nhớ rằng bạn có một gói miễn phí với các chức năng hạn chế nhưng lý tưởng cho người mới bắt đầu. Sau đó, bạn có thể chuyển sang các gói thanh toán với phương thức thanh toán hàng năm. Bạn có thể nhập như sau liên kết này để biết thêm thông tin chi tiết.