Bir güvenlik açığı keşfedilmeden bir hafta geçmesi mümkün değil. Ancak, bu güvenlik açığının ve onunla ilişkili tüm bilgilerin erişilebilir, düzenli ve güvenilir bir biçimde mevcut olması gerekir. Daha sonra, en önemli güvenlik açığı veritabanları hakkında her şeyi açıklayacağız. Önemli bir husus, farklı BT güvenlik yönetimi çözümlerinin, potansiyel siber saldırı risklerini azaltmamıza destek olmak için bu veritabanlarını kullanmasıdır.

CVE (Ortak Güvenlik Açıkları ve Etkilenmeler)

Bulunan bir güvenlik açığının belirlenmesi, analiz edilmesi ve onaylanması söz konusu olduğunda en güvenilir kaynaklardan biridir. Bu veritabanında bulunan güvenlik açıklarının her birinin bir CVE numara. İkincisi, CVE çalışma grubundan bir grup uzman yetkili tarafından sağlanır.

Ancak bir güvenlik açığının neden bir kimlik numarası olur? Bu, söz konusu güvenlik açığıyla ilgili bilgilere zarar veren belirsizliklerden veya hatalı verilerden kaçınarak, onunla ilgili bilgilerin yönetiminin çok daha güvenilir olmasını sağlar.

Bu aynı sayı, Bilgi Yönetim Sistemleri ve SIEM gibi farklı güvenlik araçları tarafından kolaylıkla tanımlanmasına ve değerlendirilmesine olanak sağlar. Güvenlik Olaylar, riskleri azaltmak için eylemlerin uygulanmasını kolaylaştırabilmeleri için.

1999'da kuruluşundan bu yana, CVE, herhangi bir güvenlik açığını halka açık hale getirmek söz konusu olduğunda bir standart haline geldi. Bahsettiğimiz gibi, özellikle iş ağlarında uygulanan farklı güvenlik araçları, bilgisayar güvenliği konusunda uzmanlaşmış kişiler ve hatta genel halk, daha akıcı bir şekilde iletişim kurmayı başarıyor. İkincisi, belirli bir kırılganlığı neyin oluşturduğuna ve etkilerine ilişkin.

Bir noktada, bir veya daha fazla güvenlik açığı ile ilgili bazı haberleri, yayınları veya tweetleri okumuş olacağınızdan eminiz. Çoğu durumda, sunulan bilgilerle ilgili olarak CVE numarasına güvenli ve güvenilir bir yedekleme biçimi olarak atıfta bulunurlar. CVE'nin kendi Twitter en son güvenlik açıklarıyla ilgili bilinen her şeyden haberdar olmak için hesaba katın.

CERT Güvenlik Açığı Veritabanı

Bu sefer prestijli olana karşılık gelen başka bir veritabanı CERT ( Bilgisayar Acil Müdahale Ekibi ). Herhangi bir yazılım güvenlik açığı hakkında bilgi sağlar. Dahil edilen veriler teknik ayrıntılar, olası çözümler ve hangi üreticilerin etkilendiğidir. Bulunan kayıtların birçoğu, bireylerin çabalarının sonucudur. Ayrıca, bulunan bilgileri herkese açık hale getirmek için devlet kurumları dışında çalışan kişiler.

Sonuç olarak, kayıtlardan birkaçı, bir veya daha fazla veriye ilişkin derinlik eksikliği olduğu izlenimini verebilir. Bu nedenle CERT'nin kendisi gibi devlet kurumlarının veri tabanlarına atıfta bulunulmasını tavsiye etmektedir. NDV Aşağıda bahsedeceğimiz.

NVD (Ulusal Güvenlik Açığı Veritabanı)

Yakın zamanda tartıştığımız gibi, bu veri tabanı bir devlet kurumuyla bağlantılı. O NIST Ulusal Standartlar ve Teknoloji Enstitüsü olan. SCAP protokolü aracılığıyla yönetilen güvenlik açıklarına ilişkin verileri barındıran kapsamlı bir depodur. Kısaltması, Güvenlik İçerik Otomasyon Protokolü .

Bu verilerin doğrudan avantajı, güvenlik açığı yönetimi, güvenlik göstergesi ölçümü ve uyumluluğun yinelenen görevlerini otomatikleştirmeyi çok daha kolay hale getirmesidir. Ek olarak, her tür yazılımda bulunan güvenlik açıkları ile ilgili her şeyi bulabilirsiniz. Ayrıca, yapılandırmadaki hatalar, etkilenen üreticinin adı ve bulunan güvenlik açığı veya hatanın olası etkileri hakkında bilgi sahibi olacaksınız.

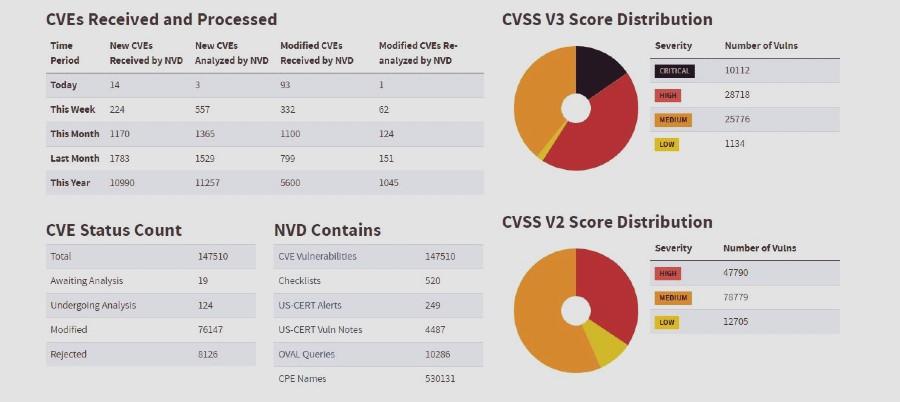

Çok önemli bir ayrıntı, istatistik paneline girerken, bahsettiğimiz ilk veritabanına karşılık gelen CVE sınıflandırmasıyla listelenen güvenlik açıklarını bulacağımızdır. Bu, CVE'de belirtilen hemen hemen her güvenlik açığının ulusal veritabanından fazladan bir yedeği olduğu anlamına gelir. Amerika Birleşik Devletleri hükümetine bağlı bir kurum olmasına rağmen, en son güvenlik açıklarından haberdar olmak için en çok başvurulan kaynaklardan biridir.

Öte yandan, söz konusu panel, temel alan birkaç grafik göstermektedir. CVSS . Bu kısaltmalar Ortak Güvenlik Açığı Puanlama Sistemi . Bu, bulunan her bir güvenlik açığının önem derecesini ölçmek için kullanılan açık bir standarttır. Temel olarak dört olasılık veya seviye vardır: düşük, orta, yüksek ve kritik. Bir güvenlik açığının, bir dizi ölçüme dayalı olarak belirli bir düzeye sahip olduğu sonucuna varılmıştır. Standart ve bahsettiğimiz tüm veritabanları, ilgilenen herkes için ücretsiz olarak erişilebilir ve ücretsizdir.

Güvenlik açığı veritabanlarının önemi

Bu yazıda ana araçları önerdik. güvenliği yönet ağınızın. En önemlileri Olay Müdahale yaklaşımına sahip olanlar, yani olay yanıtıdır. Ancak bunu nasıl yapıyorlar? Ağınızda bir veya daha fazla güvenlik açığı bulunduğunu veya yazılımda bazı güvenlik açığı bulunduğunu size söyleyebilmeleri için hangi verileri işliyorlar?

Kesin olarak, bahsettiğimiz veritabanları ve diğerleri, güvenlik yönetimi çözümlerine ana katkıda bulunanlardır. CVE ve CVSS gibi standartlar olmadan önce, farklı çözümlerin kendi veritabanları vardı ve bunları adlandırırken, kritikliklerini ve diğer yönlerini sınıflandırırken büyük bir kriter eşitsizliği vardı. Bu güvenlik açıkları bağlamı, yaptığımız her şeyde standartların önemini bir kez daha vurgulamaktadır.