Распечатать это последний глюк Windows, доставляющий пользователям головную боль. Эта уязвимость обнаружена в драйвере принтера Microsoft и может позволить злоумышленнику удаленно выполнить код на ПК и получить СИСТЕМА привилегии внутри компьютера. Кроме того, в сети уже циркулирует несколько общедоступных эксплойтов, так что это отказ, который эксплуатируется в массовом масштабе, отказ, который необходимо защитить как можно скорее. Хотя Microsoft усложняет нам задачу.

Буквально вчера Microsoft выпустила экстренное обновление по истечении установленного срока, для смягчения этой уязвимости во всех своих операционных системах, даже в некоторых, таких как 7 или некоторые из первых версий Windows 10, которые больше не поддерживаются. Этот патч заблокировал самую серьезную ошибку RCE, которая позволяла удаленно выполнять код на пораженных компьютерах. К сожалению, новый патч, выпущенный Microsoft бесполезен, И не пройдет даже несколько часов, пока они не покажут, как легко этого избежать.

Патч против PrintNightmare неэффективен

Как обычно, особенно когда дело доходит до такой серьезной бреши в безопасности и с таким количеством распространяемых эксплойтов, как это произошло с этим, как только Microsoft опубликовала новый патч, они начали проверять, действительно ли уязвимость устранена. И неудивительно, что это не так.

Внеся несколько простых изменений в эксплойты, можно без проблем продолжать эксплуатировать эту брешь в системе безопасности. Хакеры по-прежнему могут удаленно выполнить код и получить привилегии даже на компьютерах и серверах, которые установили этот новый патч несвоевременно.

На данный момент Microsoft не делала официальных заявлений о бесполезности своего нового обновления. Но эксперты по безопасности ясно говорят об этом: если вы хотите защитить себя от этих недостатков безопасности, вы должны сами принять необходимые меры.

Защитите компьютеры и проверьте меры защиты

Есть несколько способов смягчить эти проблемы. Один из самых простых и быстрых - использовать консоль PowerShell от имени администратора и выполнить следующие команды:

- Остановить-Службу - Диспетчер очереди имен - Force

- Set-Service -Name Spooler -StartupType отключено

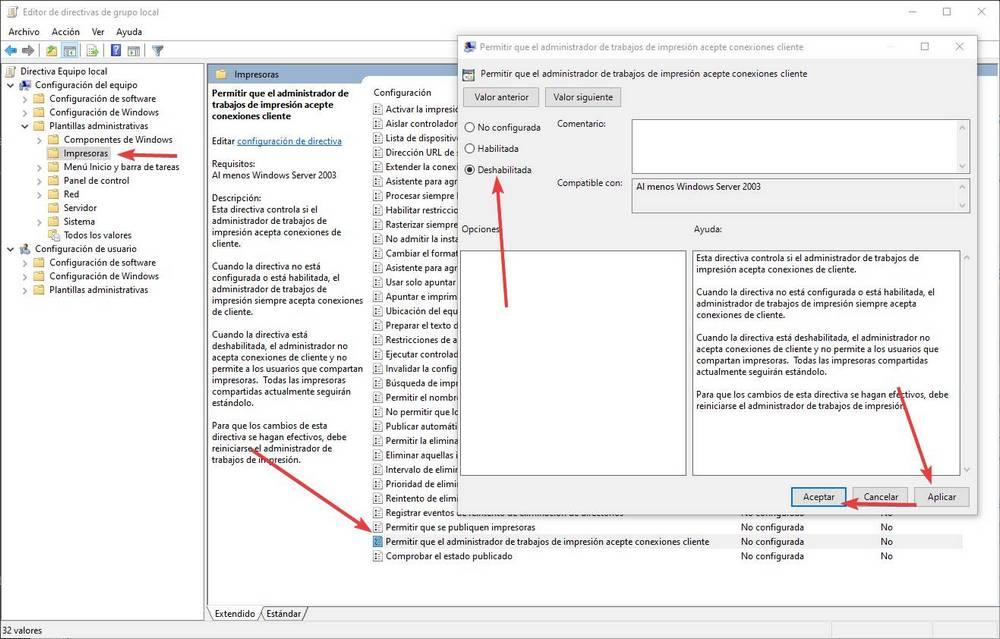

Мы также можем сделать это из групповых политик. В «Конфигурация компьютера> Административные шаблоны> Принтеры» дважды щелкните значок » Разрешить диспетчеру заданий печати принимать клиентские подключения "И мы будем отмечать эту директиву как" Отключена ».

Мы также должны убедиться, что следующие записи реестра, в HKEY_LOCAL_MACHINE> SOFTWARE> Policies> Microsoft> Windows NT> Printers> PointAndPrint, имеют нулевое значение:

- NoWarningNoElevationOnInstall

- Новарнингноэлеватиононупдате

Напоминаем, что у 0Patch есть неофициальный патч, который блокирует эти компьютерные атаки. Однако, если мы установили патч Microsoft (который бесполезен), он модифицирует библиотеку «localspl.dll» , поэтому патч 0Patch перестает работать. Большое внимание.

Теперь нам остается только дождаться следующей недели, вторника исправлений, чтобы узнать, выпустит ли Microsoft второе обновление, с помощью которого мы попытаемся устранить эти уязвимости PrintNightmare. И если это второе обновление действительно принесет пользу.