Неделю назад была обнаружена новая уязвимость в Linux Обнаружено ядро, этот недостаток безопасности затрагивает Linux Kernel 5.8 и более поздние версии, в том числе Android устройства и любая операционная система, которая использует систему Linux в качестве основы. Если злоумышленник сможет воспользоваться этой уязвимостью в системе безопасности, он сможет получить права администратора в системе, таким образом вводя команды и получая полный контроль над компьютером. Производитель QNAP предупредил на своем официальном сайте об этой уязвимости в ядре Linux, и очень скоро у нас будет экстренное обновление для ее исправления.

Что делает эта уязвимость под названием Dirty Pipe?

Ассоциация Грязная труба ошибка безопасности затрагивает версии Linux 5.8 и более поздние, поэтому затронуто огромное количество устройств, включая любой Android с последней версией. Сюда же относится подавляющее большинство серверов NAS, операционные системы которых основаны на Linux. Этот недостаток безопасности позволяет получить root-права, чтобы они могли иметь полный контроль над операционной системой. Исследователь безопасности, обнаруживший эту уязвимость, также опубликовал доказательство концепции, согласно которой локальные пользователи могут изменять настройки и повышать привилегии для получения прав администратора. Эта уязвимость похожа на Dirty COW из 2016 года, хотя тогда эту уязвимость было сложнее использовать.

Этот недостаток безопасности присутствует в любой операционной системе, использующей ядро Linux 5.8 или более поздней версии, например, в серверах QNAP NAS. Насколько нам удалось выяснить, ни Synology, ни ASUSTOR NAS не затронуты, потому что они используют более старые версии Linux, поэтому они были избавлены от этой уязвимости безопасности. В настоящее время эта ошибка уже исправлена в версиях Linux 5.16.11, 5.15.25 и 5.10.102. , поэтому очень важно, чтобы вы как можно скорее обновили свои компьютеры до последней версии ядра, чтобы вас не затронули.

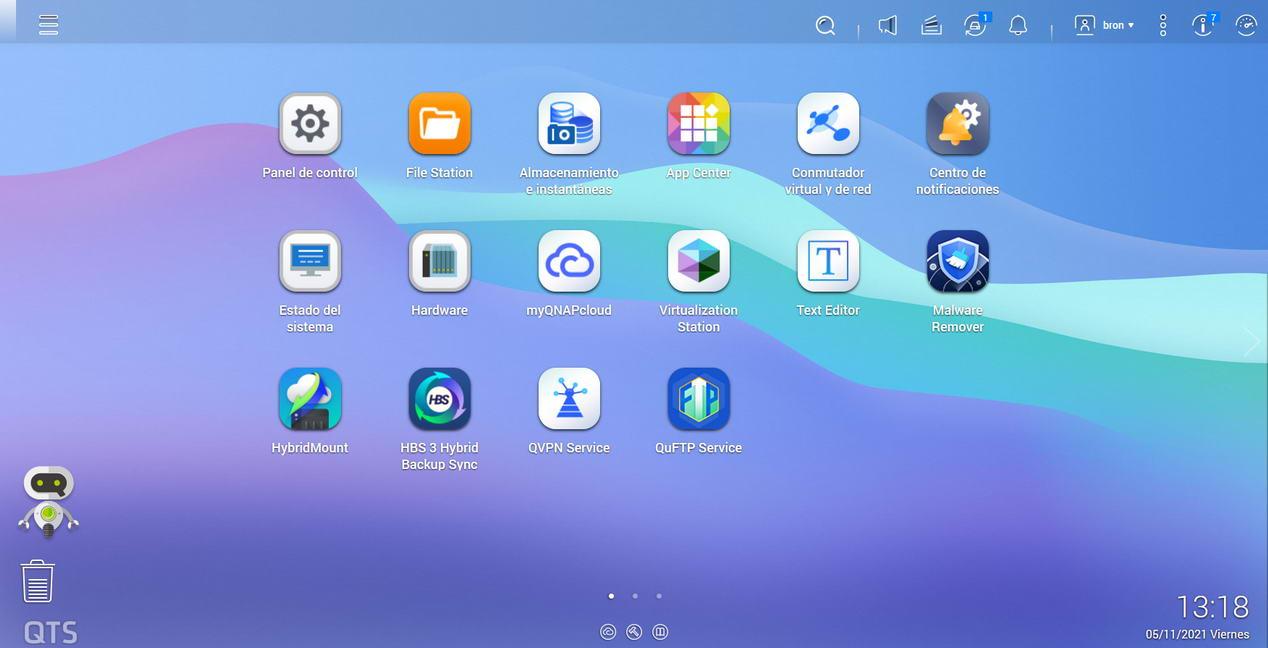

Производитель QNAP с новой операционной системой QTS 5.0 и QuTS hero 5.0 решил обновить ядро Linux до последних доступных версий, чтобы обеспечить своим клиентам наилучшую безопасность, а также максимально возможную производительность, как объяснялось выше. в этой статье. В этом случае эта ошибка затрагивает эти последние версии, это не ошибка безопасности самой операционной системы, а ядра Linux, на самом деле, эта ошибка затрагивает даже устройства Android.

Обновление героев QTS и QuTS?

Хотя этот недостаток безопасности был исправлен на прошлой неделе, команда QNAP работает над обновлением своей ОС QTS и героя QuTS новой версией ядра, которая устраняет эти недостатки безопасности. В уведомлении, опубликованном QNAP на своем официальном сайте, поясняется, что в случае эксплуатации этой уязвимости непривилегированный пользователь может получить права администратора и выполнить любое действие. Очень важно, чтобы производитель выпустил обновление как можно скорее, потому что это может привести к тому, что новые программы-вымогатели повлияют на ваши устройства.

В настоящее время невозможно устранить эту уязвимость с помощью программного обеспечения безопасности Malware Remover, потому что эта уязвимость является частью ядра Linux. Эта ошибка затрагивает NAS-сервер любого производителя, на котором установлена QTS 5.0.X, а также QuTS hero h5.0.X, т.е. последние версии популярной операционной системы. Кроме того, определенные ARMNAS-серверы также подвержены этой уязвимости. Нана этом веб-сайте вы можете увидеть все затронутые NAS из-за этого недостатка безопасности в разделе «Ядро 5.10.60» серверы NAS, использующие версию ядра 4.2.8, не будут затронуты этим недостатком безопасности.

Что я могу сделать, чтобы избежать проблем?

Если ваш NAS-сервер доступен из Интернета, первая рекомендация — отключить его от Интернета и не подключаться к нему, если только вы не используете QVPN. VPN сервер, который мы можем установить. Поэтому важно, чтобы вы сделали следующее:

- Отключите UPnP сервера NAS от автоматического открытия портов.

- Отключите правила переадресации портов NAS на маршрутизаторе, кроме правила VPN, если вы хотите получить удаленный доступ.

В этой статье у нас есть полное руководство по как защитить свой сервер QNAP NAS от атак , очень важно, чтобы вы шаг за шагом выполняли все рекомендации, чтобы защититься и не иметь проблем.

Очень скоро производитель QNAP выпустит обновление для своих операционных систем QTS и QuTS hero, где они обновят ядро, чтобы решить эту корневую ошибку, а пока пришло время подождать еще несколько дней, мы будем держать вас в курсе.