Hakerzy zawsze szukają nowych oryginalnych technik, aby móc atakować użytkowników. Czasami robią to, tworząc bardzo złożone złośliwe oprogramowanie, inni robią to poprzez luki w zabezpieczeniach, a jeszcze inni wykorzystują własne i uzasadnione cechy systemu operacyjnego, aby zagrozić bezpieczeństwu użytkowników, omijać ich środki bezpieczeństwa i wykorzystywać je. kontrola systemu. I tak właśnie działa ta nowa technika, która wykorzystuje zalety ukończenia Windows Usługa BITS .

BITS ( Usługa inteligentnego transferu w tle ) to usługa wprowadzona w systemie operacyjnym Windows XP służąca do wykorzystania bezczynnej przepustowości (czyli Internetu, z którego nie korzystamy) w celu ułatwienia asynchronicznego przesyłania plików między lokalnymi maszynami. Innymi słowy, to usługa używany przez Windows Update aby automatycznie pobierać aktualizacje systemu Windows w tle, a także przez Windows Defender aby sprawdzić i zaktualizować bazę danych. Inne aplikacje, takie jak Chrom i Firefox, użyj tej usługi również do pobierania nowych wersji, gdy przeglądarka jest zamknięta.

Ta usługa jest legalna i wszystko, co przez nią przechodzi, powinno być niezawodne. Jednak grupa badaczy bezpieczeństwa znalazła sposób na wykorzystanie tego do przejęcia kontroli nad dowolnym systemem, nawet omijając zapora i inne środki bezpieczeństwa.

BITS może służyć jako tylne drzwi do komputera

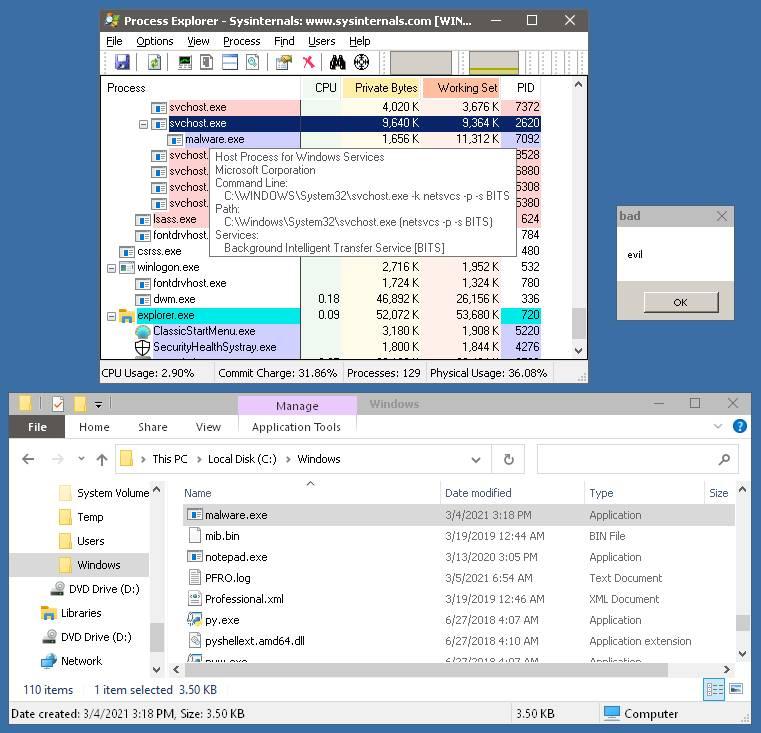

Bezpieczeństwo firma FireEye ujawniła dotychczas nieznany mechanizm utrzymywania się szkodliwego oprogramowania. Gdy złośliwa aplikacja dotrze do komputera, może utworzyć określone zadania BITS, które pozostają oczekujące na wykonanie na komputerze, takie jak zaplanowane zadania. Te zadania są uruchamiane na poziomie systemu, więc domyślnie są zaufane ze względów bezpieczeństwa. Tak więc wszystko, co jest przetwarzane przez BITS, ma tendencję do ominąć zaporę i program antywirusowy , docierając do komputera bez wzbudzania podejrzeń.

Weźmy przykład. Usługa BITS jest przeznaczona do ładowania zasobu lokalnego. Złośliwy program może utworzyć zadanie, wywołując plik, który nie istnieje, wywołując błąd. Po wygenerowaniu tego błędu wykonywane jest niestandardowe polecenie powiadomienia, którym może być plik .exe. A ten .exe może być backdoorem, trojanem, oprogramowaniem ransomware itp. Ponieważ BITS jest domyślnie procesem systemowym, to, co jest uruchamiane przez niego, nie przechodzi przez program antywirusowy ani zaporę ogniową, co zagraża całemu naszemu bezpieczeństwu.

Ta technika była już używana w wielu ukierunkowanych atakach typu backdoor, takich jak KEGTAP w 2020 roku. Ale teraz sprawy się komplikują, ponieważ coraz więcej hakerów będzie korzystać z tej techniki.

Jak chronić system Windows

To nie pierwszy raz, kiedy hakerzy znajdują sposób na wykorzystanie legalnych funkcji i usług systemu Windows do wykonywania własnych zadań. Coraz trudniej jest objąć wszystkie fronty, przez które mogą nas zaatakować.

W przypadku tej konkretnej awarii FireEye stworzył narzędzie, BitsParser , co pozwala nam analizować wszystko, co jest przetwarzane przez BITS. Dzięki temu możemy wydobyć informacje z dowolnej pracy, aby dowiedzieć się, czy jest ona godna zaufania lub może być niebezpieczna.

Ponadto, jak zawsze, zalecamy kierowanie się zdrowym rozsądkiem. Musimy unikać pobierania podejrzanych i niebezpiecznych plików z Internetu, a także uważać na to, co otrzymujemy E-mail. Tylko wtedy możemy być pewni, że nic nie próbuje przejąć kontroli nad naszym komputerem.