Microsoft publikuje łatkę w drugi wtorek każdego miesiąca, znaną jako Patch wtorek . W nim zwykle łatają dziesiątki luk, których liczba może przekroczyć setkę w ciągu kilku miesięcy. Ostatnia wydana łatka to czerwiec, wydana w czerwcu 8 i naprawiono usterkę w Kolejka drukowania . Niektórzy badacze, wierząc, że to ten, który odkryli, opublikowali wszystkie informacje na jego temat. Jednak mylili się.

On Patch wtorek z 8 czerwca 2021 r , Microsoft załatał lukę CVE-2021-1675 , który umożliwił eskalację uprawnień na zagrożonych komputerach, wpływając na wszystkie wersje Windows po Okna 7 SP1 , w tym Windows 10 i serwer 2019.

Bardzo podobna porażka, ale w rzeczywistości to nie to samo

Błąd wydawał się wystarczająco nieszkodliwy, ponieważ wymagał fizycznego dostępu do urządzenia w celu eskalacji uprawnień. Jednak 21 czerwca Microsoft zaktualizował stronę związaną z tą luką i przyznał, że luka może zostać wykorzystana do zdalnego wykonania kodu, co czyni ją bardziej niebezpieczną, ponieważ atakujący może mieć uprawnienia SYSTEM na komputerze, przechwytywać ruch, modyfikować sterowniki , pozyskiwanie danych z pamięci, takich jak karty kredytowe lub hasła, kradzież wszystkich danych z komputera lub instalowanie oprogramowania ransomware.

Pomimo faktu, że wykryta luka okazała się poważniejsza, użytkownicy systemu Windows nie mieli się czym martwić, ponieważ ta usterka również jest is załatany .

Tak przynajmniej uważała grupa badaczy z firmy Sangfor, którzy przygotowywali publikację swoich badań dla Czarny Kapelusz z sierpnia 2021 r. , w którym mówili o lukach w zabezpieczeniach związanych z Kolejka drukowania w systemie Windows . Po obejrzeniu, że błąd został załatany i został udokumentowany jako RCE, postanowili opublikować dowód koncepcji ze wszystkimi informacjami i kodem, aby wykorzystać wykrytą lukę.

PrintNightmare — awaria niezałatanego systemu Windows 10

Problem w tym, że się mylili: to nie była ta sama luka, więc nieświadomie opublikowali a exploit zero-day to pozwala wszystkie komputery z systemem Windows zostać zhakowanym. Gdy tylko się o tym dowiedzieli, usunęli go, ale było już za późno: kod został już pobrany i ponownie opublikowany na innej stronie internetowej.

Nazwa nadana tej luce to DrukujKoszmar , ten sam typ, co załatany: Luka w zabezpieczeniach bufora wydruku systemu Windows umożliwiająca zdalne wykonanie kodu . Różnica polega na tym, że nie jest on załatany, a jest już kilku badaczy, którzy zrobili z kodem i pokazali, w jaki sposób udało im się wykorzystać lukę w komputerach z systemem Windows 10 i zainstalowaną najnowszą dostępną aktualizacją.

Normalną rzeczą w takich przypadkach jest to, że Microsoft wypuszcza łatkę bezpieczeństwa w niezwykły sposób, aby naprawić ją tak szybko, jak to możliwe, ponieważ oczekiwanie na następny 12 lipca na poprawkę we wtorek lipca jest zbyt długie, ponieważ może stworzyć prawdziwy chaos w wszystko na świecie.

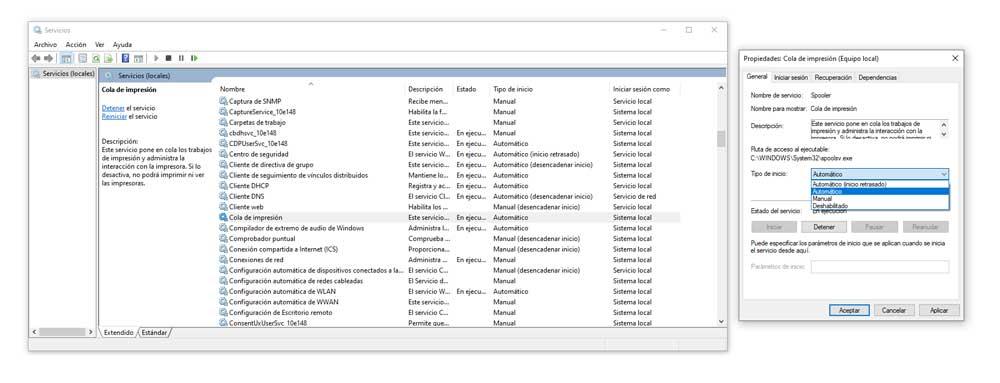

W międzyczasie najbezpieczniejszą rzeczą, jaką możemy zrobić, jest wyłączenie kolejki drukowania systemu Windows 10 . Aby to zrobić, musisz udać się do services.msc i spójrz dla kolejki drukowania . Po wybraniu klikamy go prawym przyciskiem myszy i w typie uruchamiania umieszczamy Disabled. Gdy łatka jest dostępna, możemy ponownie nacisnąć Automatycznie, aby w razie potrzeby uruchomić się automatycznie.

W przypadku, gdy musisz go aktywować w sieci lokalnej, ponieważ masz WiFi lub drukarki Ethernet, należy ograniczyć dostęp komputerów do Internetu, aby uniemożliwić komuś wejście i wykorzystanie awarii.