Luki w sieci, w urządzeniach, których używamy do nawigacji lub w programach, które instalujemy, mogą być bramą dla hakerów. Oznacza to, że zawsze musimy korygować każdy pojawiający się problem. Musimy zainstalować dostępne łaty i aktualizacje. A teraz, ile czasu zajmuje hakerowi znaleźć lukę i wykorzystać to? Porozmawiamy o tym.

Osoba atakująca może natychmiast wykorzystać lukę

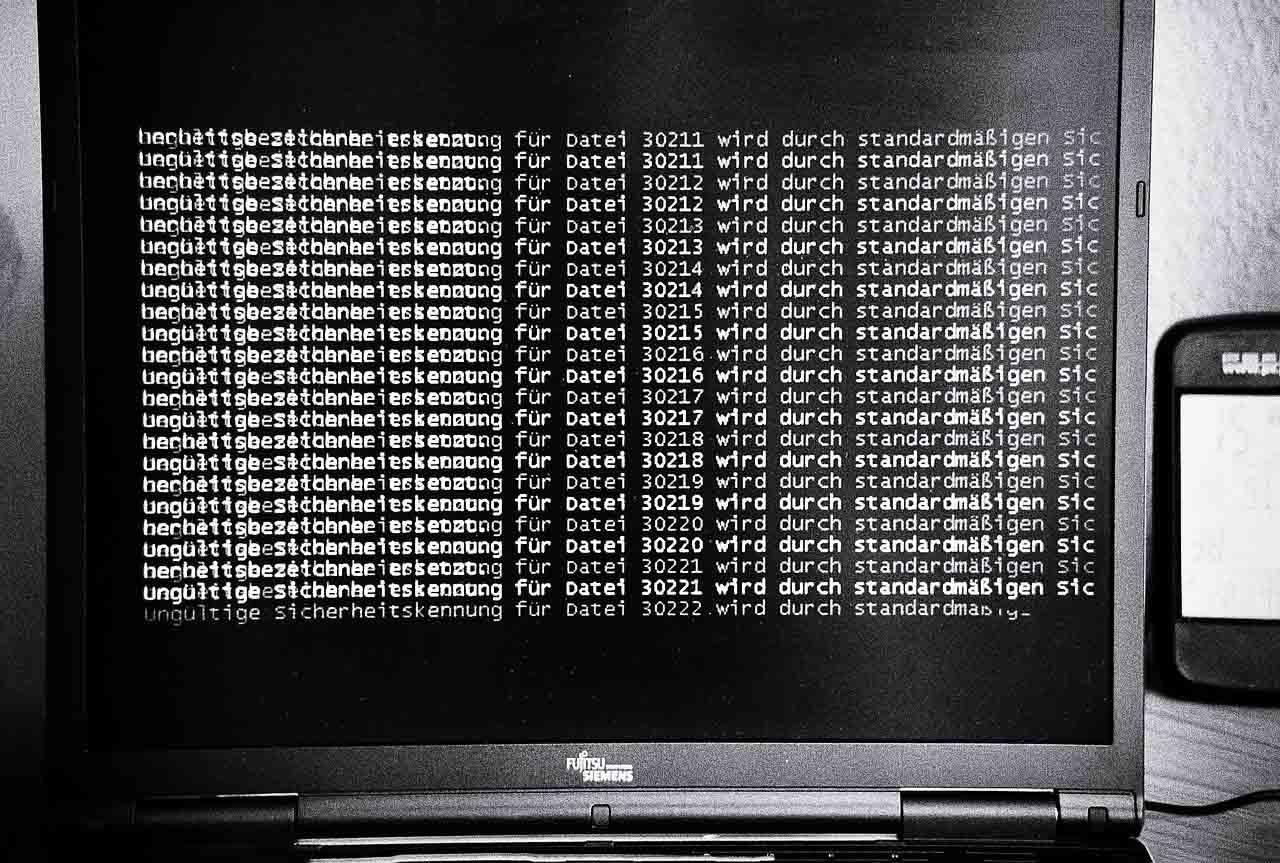

Jak wspomnieliśmy luki stale pojawiają się, które mogą zostać wykorzystane przez cyberprzestępców. Mówimy o lukach w zabezpieczeniach, które pojawiają się w naszych systemach operacyjnych, urządzeniach, których używamy, zainstalowanych programach… Może to zagrozić naszym informacjom osobistym, służyć jako brama do sieci, kradzież haseł…

hakerzy znać znaczenie tych naruszeń. Oznacza to, że stale skanują sieć w poszukiwaniu tych usterek. Można powiedzieć, że jest to permanentna walka między organizacjami, które szukają luk w celu ich naprawienia, a tymi, których poszukiwania opierają się na próbach ataku.

Według raportu, który powtarzamy, firmy odpowiedzialne za bezpieczeństwo komputerów potrzebują średnio 12 godzin na wykrycie nowej luki. Badanie zostało przeprowadzone przez Cortex Xpanse z Palo Alto Networks.

Pulpit zdalny, bardzo ważny wektor ataku

Ta sama grupa badacze bezpieczeństwa wskazuje, że prawie jedna trzecia wszystkich ataków opartych na lukach występuje na zdalnym pulpicie. Jest to coś, co w ostatnich latach zyskało na znaczeniu. Coraz więcej użytkowników musi pracować zdalnie i uzyskiwać dostęp do niektórych usług.

Jest to powszechnie używane przez hakerów do przeprowadzania ataków, takich jak ransomware . Ale opierają się również na błędnie skonfigurowanych serwerach lub lukach dnia zerowego w niektórych aplikacjach.

Wspomnieliśmy, że organizacja może zająć do 12 godzin wykryć i naprawić lukę . Jednak w wielu przypadkach atakujący może zająć nawet 15 minut od wykrycia problemu. Od momentu pojawienia się wiadomości, że wystąpiła awaria dotycząca konkretnego serwera, systemu lub programu, przeprowadzenie ataków może zająć bardzo mało czasu.

Dlatego możemy powiedzieć, że cyberprzestępcy często przewidują Środki bezpieczeństwa wykorzystać luki w zabezpieczeniach. Wykorzystują luki, które pojawiają się w usługach zdalnego dostępu, niezałatanych systemach, Internet przedmiotów urządzenia itp.

Aby temu zapobiec, aby uniemożliwić złośliwemu oprogramowaniu i hakerom dostęp do naszych komputerów, musimy zainstaluj aktualizacje tak szybko, jak to możliwe. Zawsze, gdy pojawi się nowa łatka lub pojawi się błąd, który należy poprawić, musimy to zrobić. W ten sposób będziemy mogli zmniejszyć możliwy wpływ, jaki możemy mieć na nasze systemy. Ponadto wygodnie jest mieć zainstalowane programy bezpieczeństwa przez cały czas, a także zachować zdrowy rozsądek i nie popełniać błędów.

Ostatecznie osoby atakujące mogą szybko wykorzystać luki w zabezpieczeniach. Zawsze musimy korygować wszelkie pojawiające się luki w zabezpieczeniach i odpowiednio chronić nasz sprzęt. Jest to coś, co musimy stosować niezależnie od używanego przez nas systemu.