Print Nightmare er den siste Windows-feilen som gir brukerne hodepine. Dette sikkerhetsproblemet finnes i Microsoft-skriverdriveren og kan tillate en angriper å utføre kode eksternt på PCen og få SYSTEM privilegier i datamaskinen. I tillegg sirkulerer det allerede flere offentlige utnyttelser i nettverket, så det er en fiasko som blir utnyttet i massiv skala, en fiasko som må beskyttes så snart som mulig. Selv om Microsoft gjør det vanskelig for oss.

Bare i går ga Microsoft ut en nødoppdatering, etter fristen, for å redusere dette sikkerhetsproblemet i alle operativsystemene, til og med noen, for eksempel 7 eller noen av de første versjonene av Windows 10, som ikke lenger støttes. Denne oppdateringen blokkerte den mest alvorlige, RCE-feilen som gjorde at kode kunne kjøres eksternt på berørte datamaskiner. Dessverre den nye oppdateringen som Microsoft har gitt ut nytter ikke, og det er ikke engang noen timer før de har vist hvor lett det er å unngå det.

Patch mot PrintNightmare er ineffektiv

Som vanlig, spesielt når det gjelder en så alvorlig sikkerhetsfeil og med så mange utnyttelser som har skjedd med denne, så snart Microsoft offentliggjorde den nye oppdateringen, begynte de å sjekke om sårbarheten faktisk var løst. Og ikke overraskende har det ikke gjort det.

Med noen få enkle endringer i bedriftene er det mulig å fortsette å utnytte denne sikkerhetsfeilen uten problemer. Hackere kan fortsatt eksternt utføre kode og få privilegier selv på datamaskiner og servere som har installert denne nye oppdateringen på tide.

For øyeblikket har ikke Microsoft kommet med offisielle uttalelser om nytteløsheten til den nye oppdateringen. Men sikkerhetseksperter er klare på det: Hvis du vil beskytte deg mot disse sikkerhetsfeilene, må du ta de nødvendige tiltakene selv.

Sikre datamaskiner og sjekk utbedring

Det er flere måter å redusere disse problemene på. En av de enkleste og raskeste er å bruke PowerShell-konsollen, som administrator, og kjøre følgende kommandoer:

- Stop -Service -Name Spooler -Force

- Set -Service -Name Spooler -StartupType deaktivert

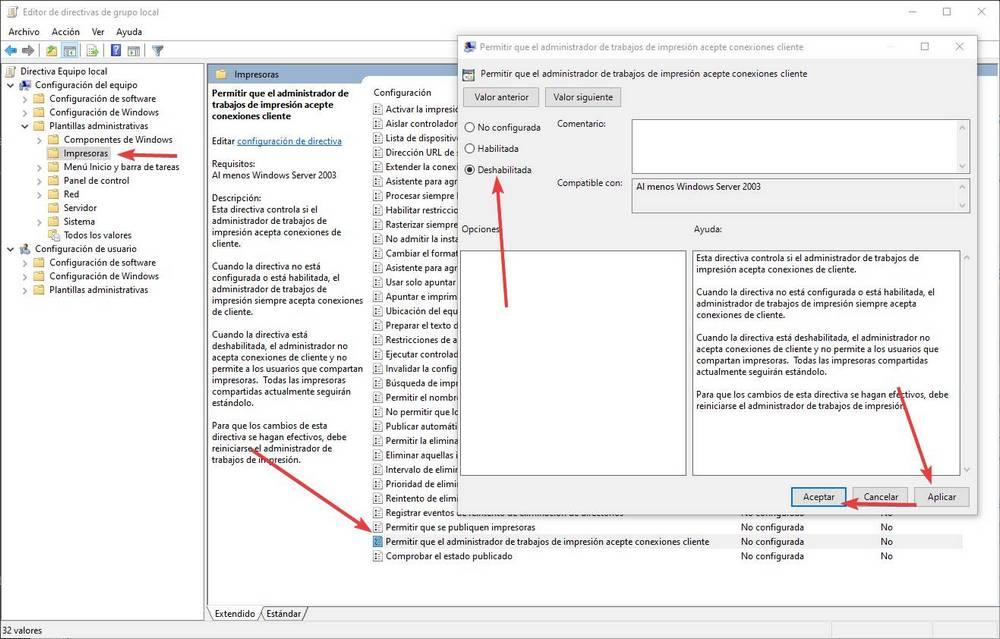

Vi kan også gjøre det fra gruppepolitikk. I “Computer Configuration> Administrative Templates> Printers” vil vi dobbeltklikke på ” La utskriftsjobbadministratoren godta klientforbindelser ”Og vi vil merke dette direktivet som” Deaktivert ".

Vi må også sikre at følgende registeroppføringer, innen HKEY_LOCAL_MACHINE> PROGRAMVARE> Retningslinjer> Microsoft> Windows NT> Skrivere> PointAndPrint, har en verdi på null:

- NoWarningNoElevationOnInstall

- NoWarningNoElevationOnUpdate

Vi minner deg om at 0Patch har en uoffisiell oppdatering som blokkerer disse datamaskinangrepene. Men hvis vi har installert Microsoft-oppdateringen (som er ubrukelig), den endrer «localspl.dll» -biblioteket , slik at 0Patch-lappen slutter å fungere. Stor omsorg.

Nå kan vi bare vente til neste uke, Patch Tuesday, for å se om Microsoft lanserer en ny oppdatering som vi skal prøve å redusere disse PrintNightmare-sårbarhetene med. Og hvis denne andre oppdateringen virkelig gjør noe bra.