Hackers verrassen ons elke keer als het gaat om het zoeken naar nieuwe technieken om onze mobiele telefoons te infecteren en ons geld, onze gegevens of wat dan ook te bemachtigen. De nieuwe manier om dit te doen, en het is gevaarlijker dan je je kunt voorstellen, is verspreiding malware via PNG-afbeeldingen.

In principe hebben ze andere landen bereikt, vooral in Zuidoost-Azië, het Midden-Oosten en Zuid-Afrika, die zijn ontdekt, maar ze zouden veel verder kunnen gaan en dit keer is hun doel om aan te vallen met malware om informatie te stelen . Nu zul je voorzichtiger moeten zijn met de afbeeldingen die je downloadt, hoewel in dit geval alle voorzichtigheid niet genoeg is.

Hoe slagen ze erin om je te infecteren met deze beelden?

Workok-hackers verspreiden malware via PNG-afbeeldingen met behulp van de steganografie methode, die voor het geval je het nog niet wist, inhoudt dat je een bericht in of bovenop iets verbergt dat niet geheim is. Hiermee kan malware net als in dergelijke alledaagse elementen worden gecamoufleerd en waarin gemakkelijk misleid kan worden, zoals in foto's.

Malware verstopt in een PNG-bestand kan zonder uw medeweten gegevens van uw apparaat stelen, volgens rapporten van Avast- en ESET-onderzoekers die hebben bevestigd dat Worok-hackers het doen. Bekende slachtoffers lopen het meeste risico, maar dat betekent niet dat iedereen veilig is.

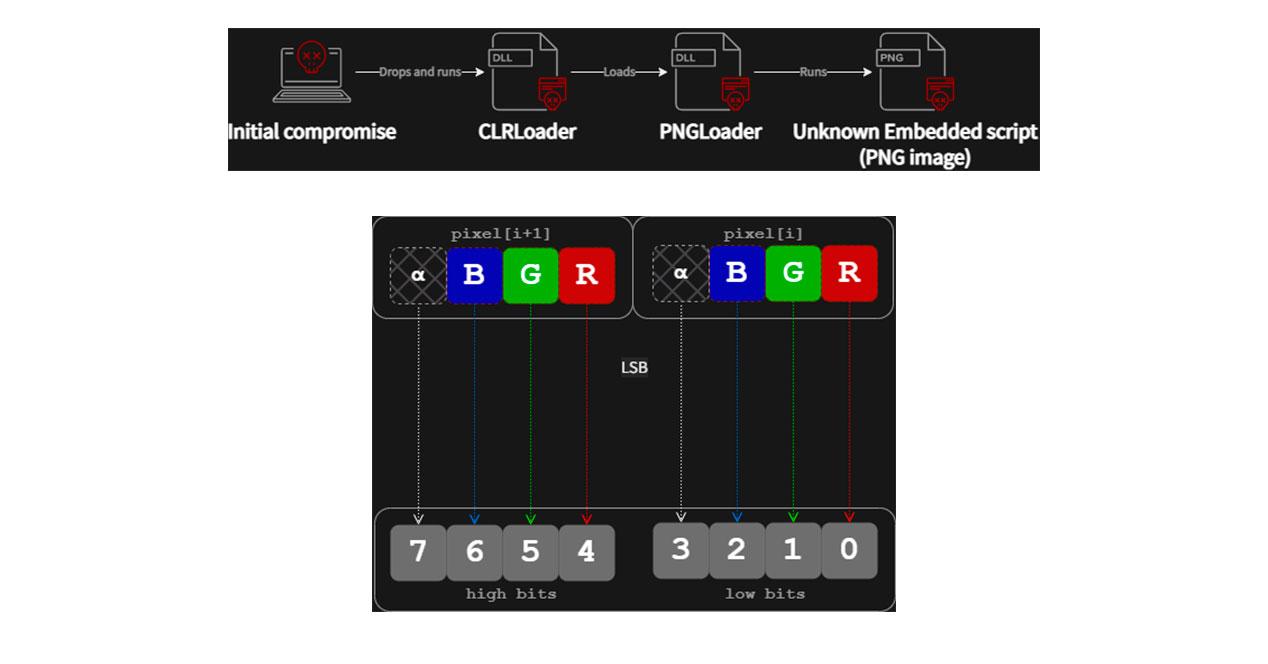

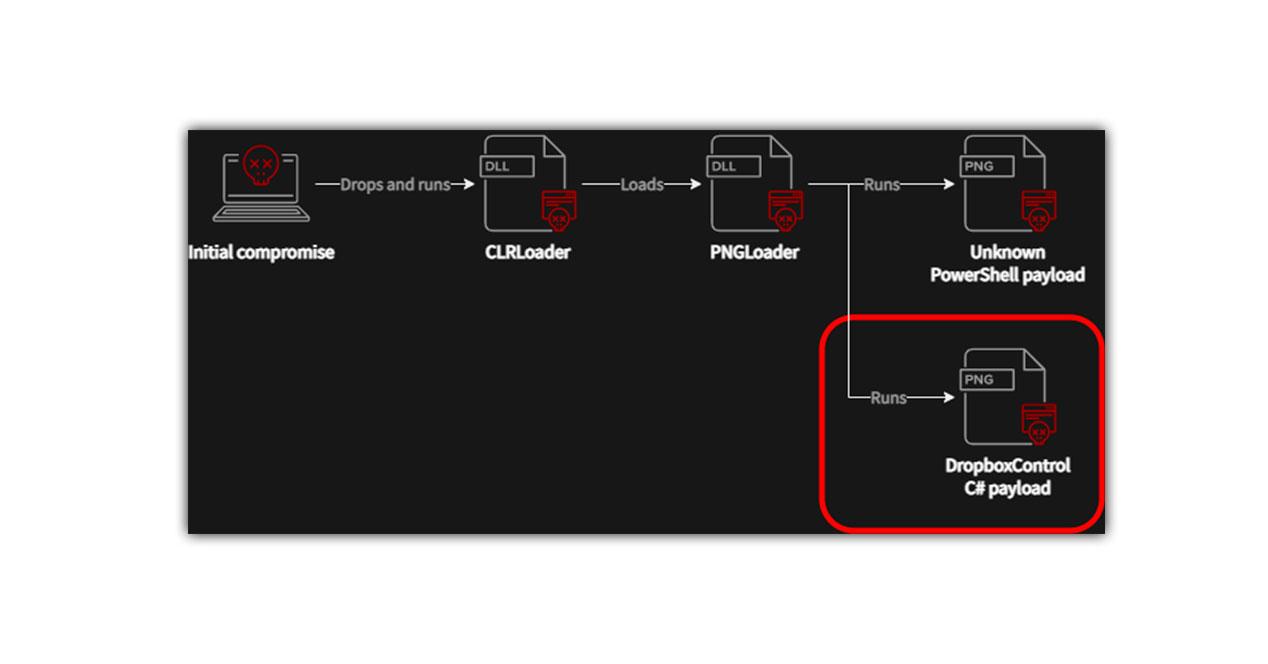

De malware verbergt zich waarschijnlijk in PNG-bestanden met behulp van DLL-sideloading om de CRLLoader-malwarelader in het geheugen uit te voeren, hoewel de methode die ze gebruiken om netwerken te doorbreken niet bekend is. CRLLoader zou een DLL van de tweede fase moeten laden, namelijk PNGLoader. Dit extraheert bytes die zijn ingesloten in PNG-bestanden om uitvoerbare bestanden samen te stellen.

De tweede payload zou misbruik maken van de DropBox-cloudhostingservice om te communiceren met de C2 en andere acties. De DropBoxControl-malware kan gegevens en opdrachten ontvangen of bestanden uploaden vanaf uw apparaat via een door een acteur bestuurd DropBox-account.

Omdat deze commando's worden opgeslagen in versleutelde bestanden in de DropBox-repository van de acteur zijn ze periodiek toegankelijk voor malware. Als je wordt aangevallen, weet je niets en krijg je geen enkele waarschuwing.

In beeldkijkers alles is blijkbaar normaal , in feite kunnen afbeeldingen zonder problemen worden geopend, hoewel wat er echt gebeurt, is dat ze gegevens van uw apparaat stelen, zoals die in documenten en bestanden waarin u geïnteresseerd bent en u zou het niet eens weten. Ook als je besmet was.

Wat kunt u doen om besmetting te voorkomen?

Op dit moment is de DropBoxControl-malware heeft aanvankelijk een lage reikwijdte , hoewel dit misschien nog maar het begin is van wat ons in de nabije toekomst te wachten staat. Cybercriminelen zijn voortdurend op zoek naar nieuwe manieren om hun slachtoffers te bereiken en grijpen elke gelegenheid aan om dit te doen.

Het beste wat je kunt doen, is zijn wees voorzichtig met de bestanden die u downloadt van internet, met name van onbekende bronnen of berichten die zonder uw verzoek naar u zijn verzonden en een goede antivirus die je voortdurend bijwerkt. Werk uw gsm en de geïnstalleerde programma's bij en als u iets verdachts ziet, voer dan de juiste controles uit.