Elk dagelijks gebruik dat we aan onze computer geven, is niet vrijgesteld van besmetting met allerlei soorten virussen of malware. Zelfs een dagelijkse taak zoals het openen van Word-documenten kan ons ernstige complicaties opleveren.

Gelukkig maakt de manier waarop deze AstraLocker 2.0-malware werkt het gemakkelijk om te voorkomen... als je weet hoe.

Gevaarlijk, maar met weinig kans op steken

Hoewel het gevaar om geïnfecteerd te raken met deze AstraLocker 2.0 groot is, vereist het ook een hoge mate van gebruikersinteractie, wat de kans vergroot dat slachtoffers twee keer nadenken voordat ze het uitvoeren, evenals een lage vaardigheid van de aanvaller, volgens naar ReversingLabs .

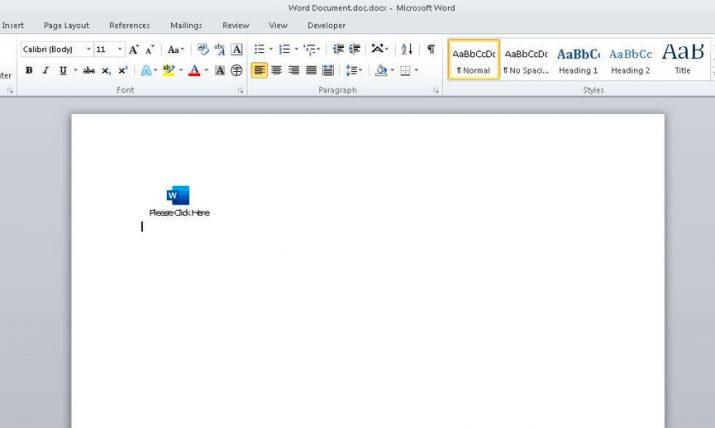

geïnfecteerd document

De werking van deze malware is nauw verwant aan de Babuk ransomware. Op basis van code-analyse door ReversingLabs wordt zelfs aangenomen dat deze versie van AstraLocker is gebaseerd op de gelekte broncode van Babuk, een buggy maar nog steeds gevaarlijke ransomware-stam die in september 2021 uitkwam.

AstraLocker 2.0 werkt door distributie als bijlagen in Microsoft Woord. Een OLE-object (Object Linking and Embedding) verschijnt in een document. Als de gebruiker dubbelklikt op het pictogram van dit ingesloten document in een ander document, wordt geprobeerd een installatieprogramma met de naam WordDocumentDOC.exe uit te voeren. Als deze programma-uitvoering wordt geaccepteerd, zal de malware erin slagen om alle gebruikersgegevens te versleutelen en regelmatig gebruik van het apparaat onmogelijk te maken.

Hoe u uw bestanden kunt herstellen van deze malware

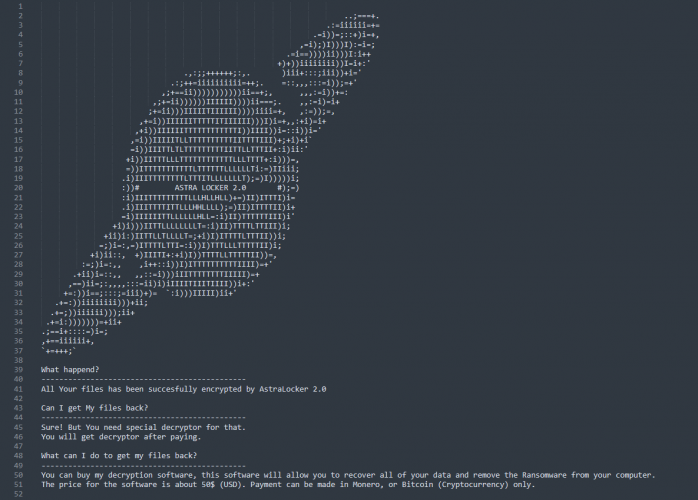

In het geval van een succesvolle infectie, iets dat extreem ingewikkeld is vanwege het aantal verdachte stappen dat moet worden uitgevoerd, heeft u een tool nodig om de gegevens opnieuw te decoderen. Dit is waar de malware-auteurs proberen te verzilveren en vragen om een betaling van 50 dollar in XMR (Monero) of Bitcoin-munten om u de decoderingstool te geven. Slachtoffers die in Bitcoins betalen, moeten de transactie-ID sturen naar astralocker2@tutanota.com. Het losgeldbriefje zegt ook dat er geen andere manier is om bestanden te decoderen.

AstraLocker 2.0 losgeld nota

In geval van besmetting, AstraLocker 2.0 versleutelt de bestanden en voegt de extensie ".AstraLocker" of ".Astra" (afhankelijk van de variant) toe aan de bestandsnamen. Bovendien creëert het een "Recover_Your_Files.html"-bestand dat een losgeldbrief bevat. Volgens de losgeldbrief zal het hernoemen van bestanden om hun extensies te wijzigen ze permanent beschadigen.

Een voorbeeld van hoe AstraLocker 2.0 bestanden hernoemt: Hernoem “1.jpg” naar “1.jpg.Astra” of “1.jpg.AstraLocker”, “2.png” naar “2.png. Astra" of "2.png.AstraLocker" enzovoort. Inderdaad, proberen om het nieuwe woord uit de extensie te verwijderen, lost het probleem niet op, dus de geïnfecteerden moeten uiteindelijk afrekenen.