自宅からの在宅勤務はここにあります。私たちは皆、すべての仕事のタスクを実行するためのインターネット接続を備えたルーターを持っています。また、レジャー、ホームオートメーションデバイスの制御、およびインターネット接続を必要とするすべてのアクションを実行します。 ただし、仕事で重要な機密情報を管理する可能性があります。このような場合、家庭環境で最大限のセキュリティを確保するために、ルーターで特定の構成を行うことを強くお勧めします。 本日、この記事では、ネットワークを可能な限り保護するためのすべての鍵を紹介します。

このチュートリアルでは、ホームルーターで行う必要のあるすべてのことを説明します。 使用しているルーターによっては、私たちが教えているのと同じ構成オプションがない可能性がありますが、これらの推奨事項の大部分を行うことができます。 ホーム環境での理想は、ネットワークをVLANとさまざまなサブネットにセグメント化し、ルーターを使用してさまざまなサブネット間の通信を制御できるようにすることです。 ファイアウォール、ケーブル経由で接続する場合は、スイッチにセキュリティポリシーを適用することもできます。

ただし、このタイプのルーター/ファイアウォールおよび高度なセキュリティオプションを備えた管理可能なスイッチは、中小企業の分野を対象としており、一般に国内の機器よりもはるかに高価であるため、次のオプションに固執します。ホームルーターで見つけることができる特定の構成。

一般的なネットワーク設定

理想はXNUMXつのインターネット接続を持つことです 対応するルーターを使用すると、一方の接続は作業専用になり、もう一方のインターネット接続はインターネット接続の個人使用専用になります。 このように、同じネットワーク内に個人チームと作業チームが「混在」することはありません。さらに、作業専用のインターネット接続があるため、すべての光ファイバー帯域幅を自由に使用できます。 マイナスの部分は、追加のインターネット接続を採用する必要があることです。通常、住宅はPAUで、複数ではなくFTTHを介した単一のインターネット接続を持つように準備されているため、設置のために新しい配線を敷設する必要があります。 追加のインターネット接続の費用を会社が負担しない限り、XNUMXつのインターネット接続の費用も支払う必要があります。

ただし、インターネット接続と、異なるネットワーク(メインとゲスト)の作成を可能にするルーターを使用すると、単一のインターネット接続で問題なくこれを行うことができます。 在宅勤務中に行う通信を確保するために最初に行う必要があるのは、 メインネットワークをXNUMXつのネットワークに分割する 。 ネットワークは、コンピュータ、ラップトップなどの在宅勤務機器を経由して接続することに特化しています。 無線LAN または仕事のスマートフォン。 XNUMX番目のネットワークは、パーソナルスマートフォン、スマートTV、コンソール、音声アシスタント、および同様の特性を持つその他のデバイスなどのホームデバイスの接続専用になります。

次の例では、AVMFRITZを使用します。 Box 7590ルーターは、ハードウェアと完全なFRITZに最適なホームルーターのXNUMXつです。 多数の構成オプションを提供するOSオペレーティングシステムに加えて、ドイツのメーカーは、自宅からの在宅勤務にも焦点を当てるようにファームウェアを改善しました。

有線ネットワークのセットアップ

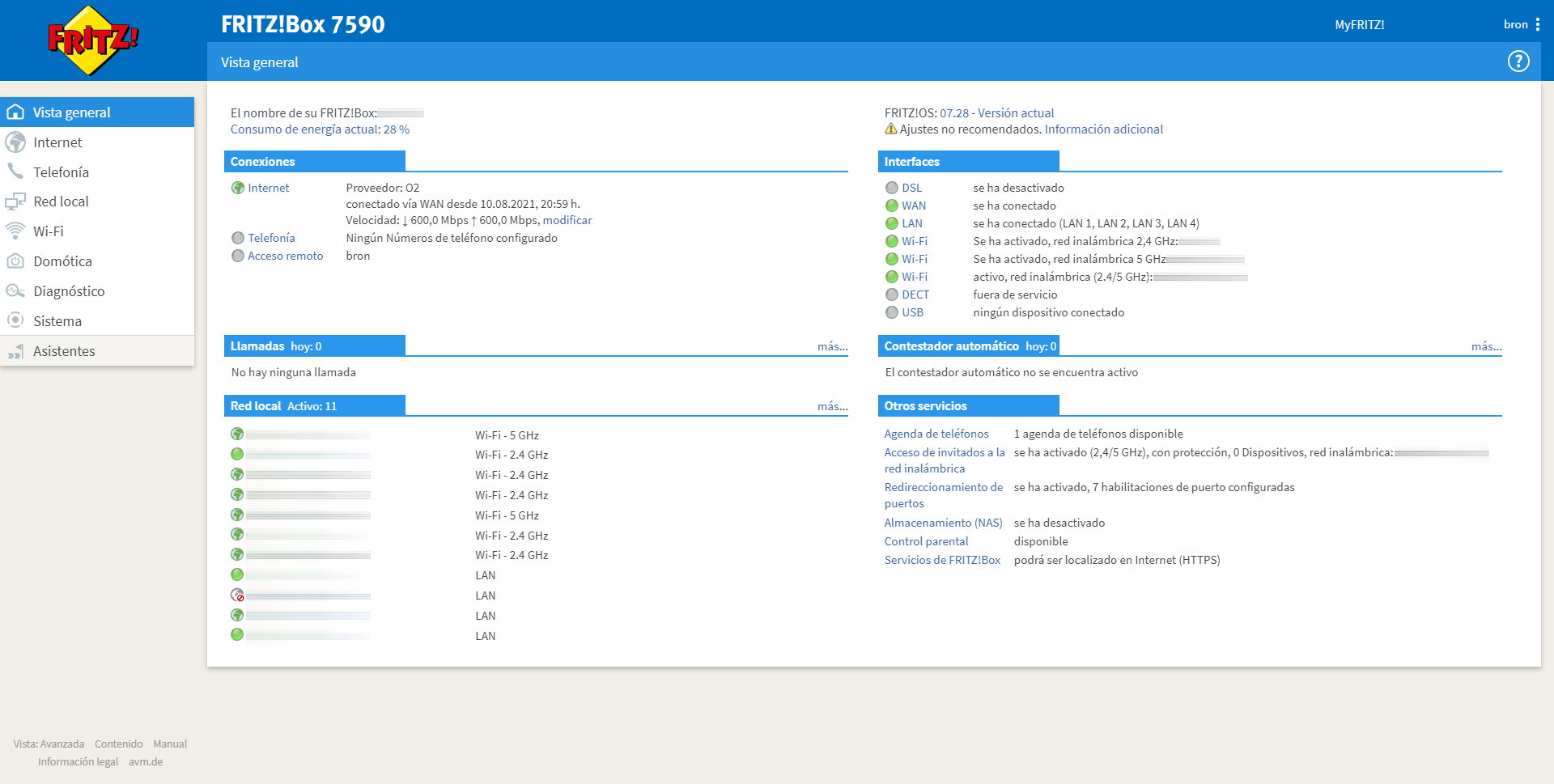

ルーターのメインメニューには、メインLANとWiFiネットワークの両方から、およびLANとWIFiの両方からのゲストネットワークから接続されているすべてのデバイスが表示されます。 非常に重要な機能は、FRITZ! ボックスルーターを使用すると、メインネットワークとは別にLANとWiFiのサブネットを作成できます。このようにして、在宅勤務機器を接続するメインネットワーク用の特定のサブネットと、残りの私たちの家のデバイス。

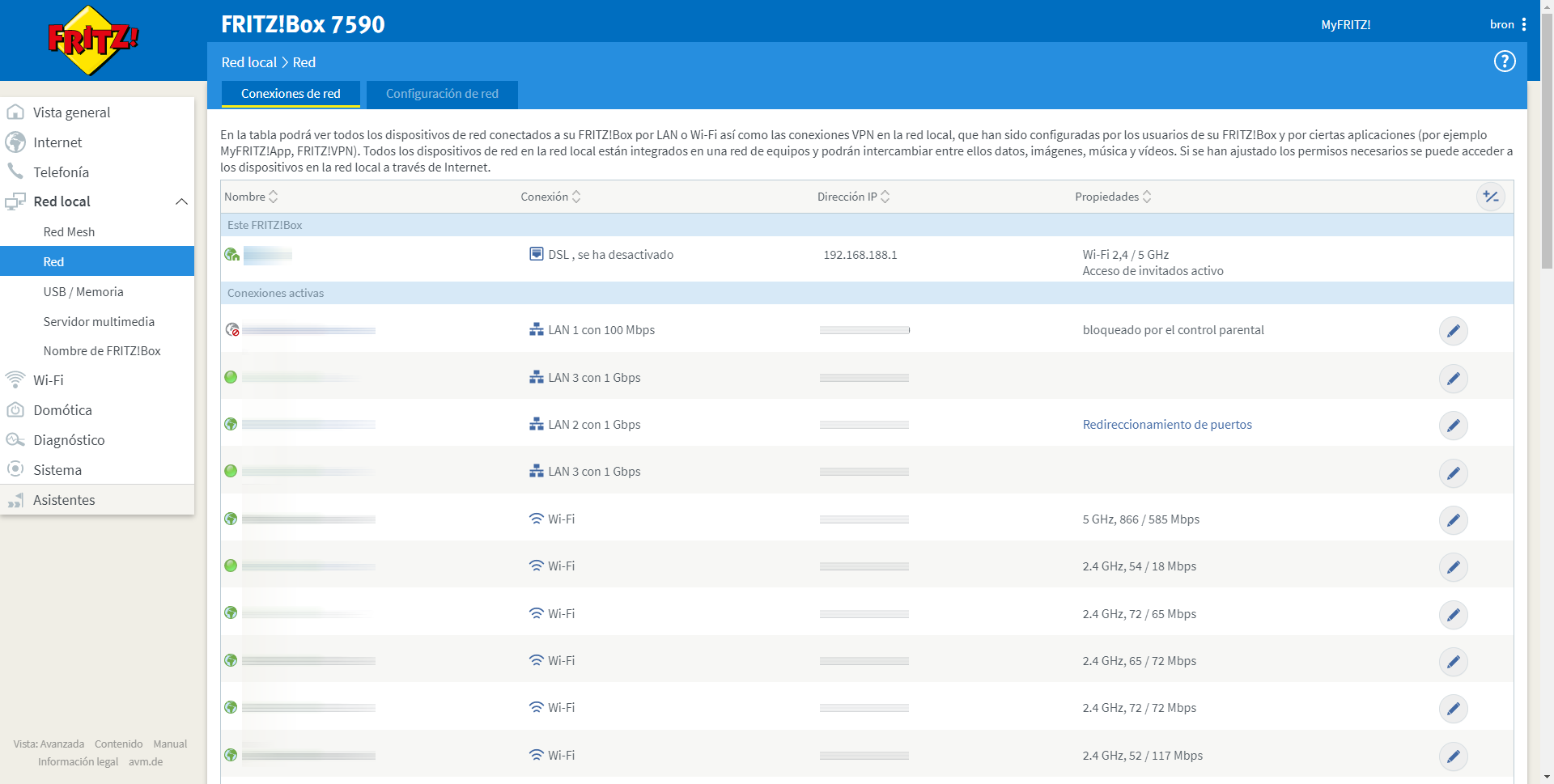

セクションで 地元のネットワーク / ネットワーク /ネットワーク接続 」ホームローカルネットワークに接続されているすべてのデバイスのステータスを確認できます。ここでは、接続されているデバイスを制御し、インターネットアクセスやホームネットワークへのアクセスがないようにデバイスを排出することもできます。有線または無線デバイス。

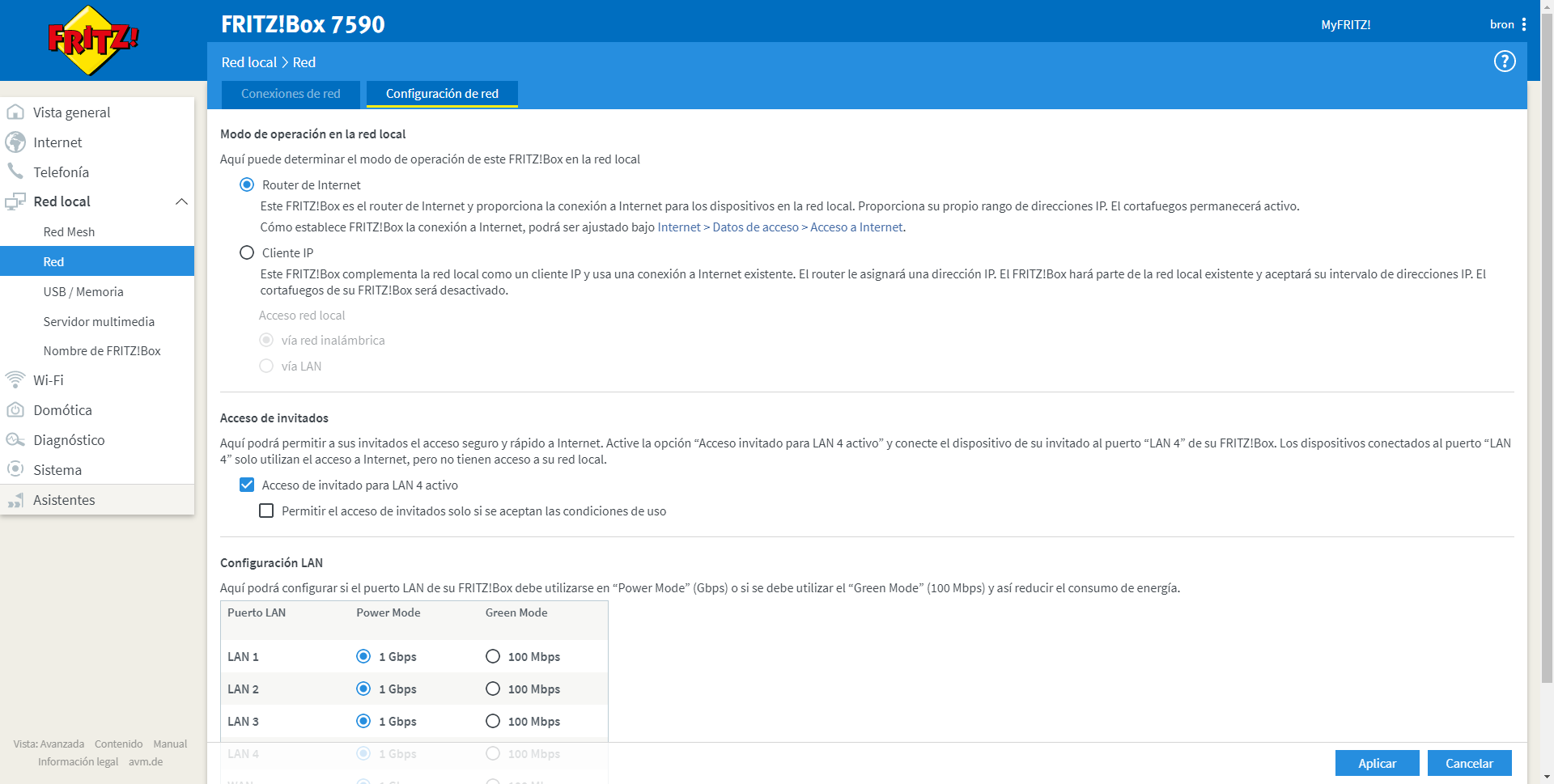

セクションで ローカルネットワーク/ネットワーク/ネットワーク構成 」では、LANポート4の「ゲストアクセス」をアクティブ化できます。このポートにケーブルで接続するすべてのデバイスは、ゲスト専用のサブネットに配置されます。 ケーブルを介して複数のデバイスをルーターに接続する必要がある場合は、5ポートまたは8ポートの管理不可能なスイッチを購入することをお勧めします。ニーズに応じて、ポート数が多いスイッチまたは少ないスイッチを購入する必要があります。

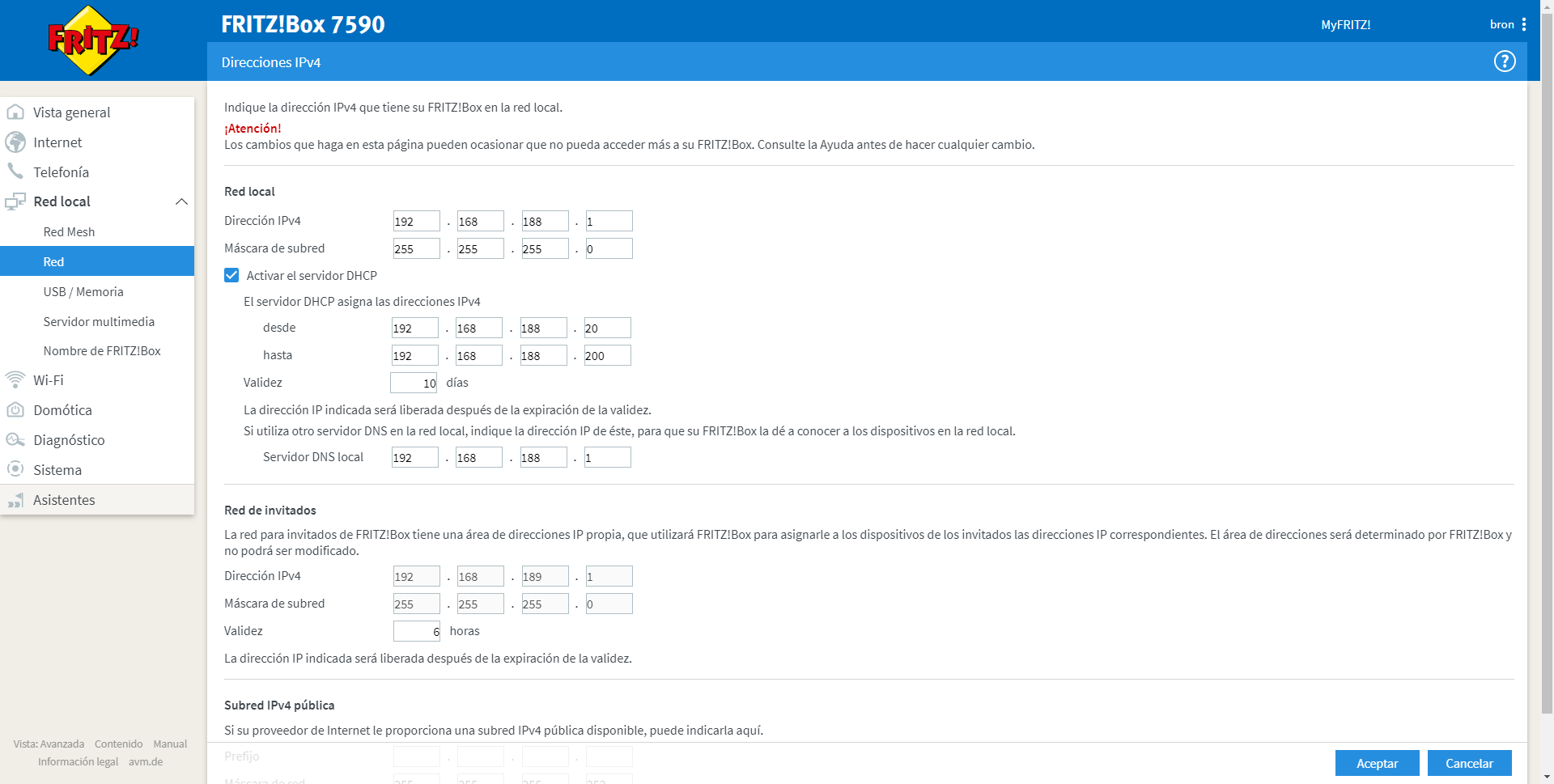

前のメニューの下部にある[IPv4アドレス]ボタンをクリックすると、メインネットワークの構成が表示されます。この場合は、対応するDHCPサーバーを備えた192.168.188.0/24サブネットです。 そのすぐ下に、対応するDHCPサーバーを備えた192.168.189.0/24サブネットを持つゲストWiFiネットワークのデフォルト構成があります。

メインネットワークに接続するすべてのコンピューターにはIP192.168.188.Xがあり、ゲストネットワークに(ケーブルまたはWiFi経由で)接続するコンピューターには192.168.189.Xネットワークがあります。 したがって、自宅のさまざまなデバイスをゲストWiFiネットワークに接続する場合は、ルーターが提供しているIPアドレスを調べて、正しいサブネットにいることを確認することを強くお勧めします。

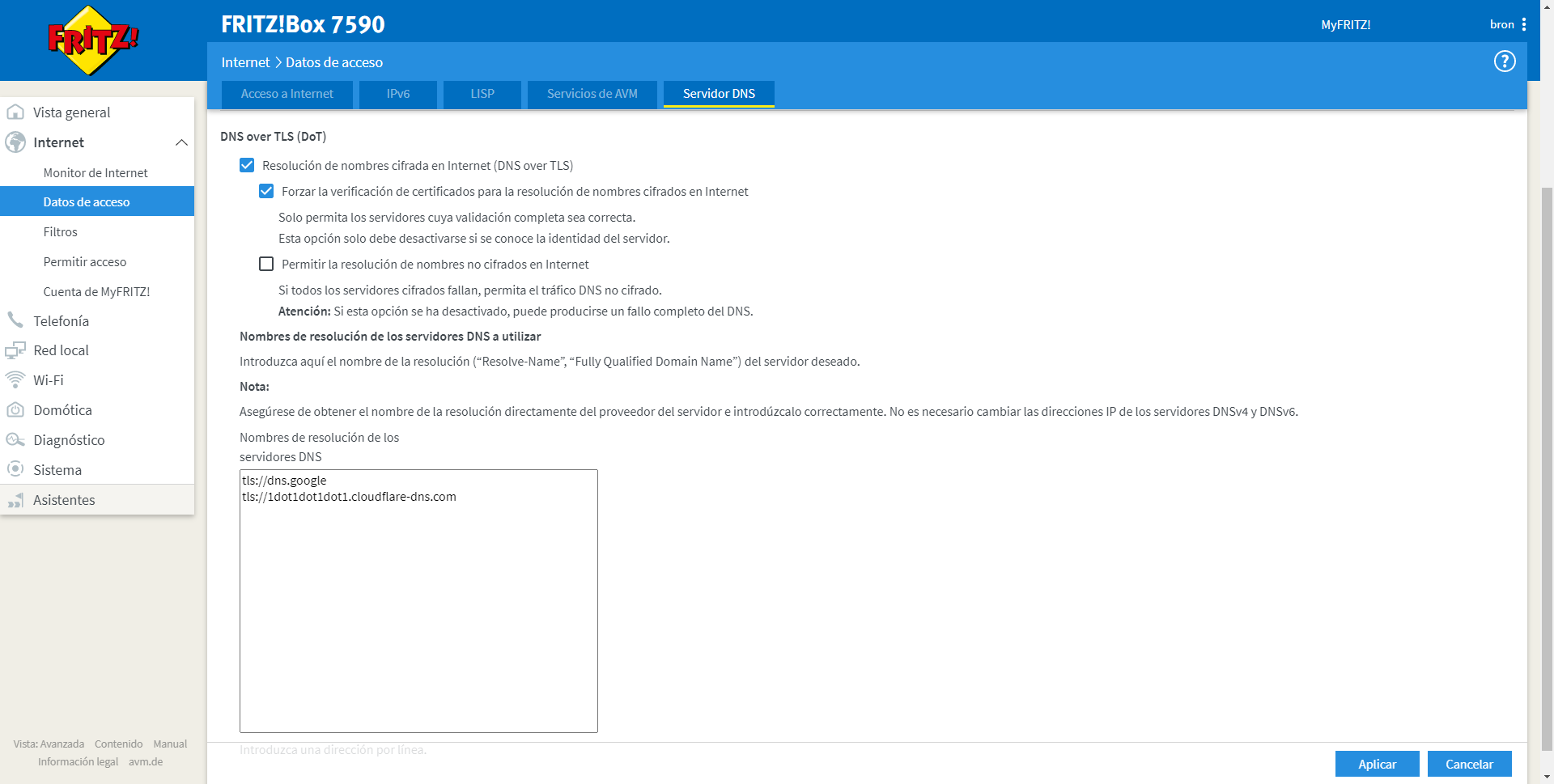

インターネットを閲覧するときにセキュリティとプライバシーを維持するために行う必要のあるもうXNUMXつの構成は次のとおりです。 DNS TLSを介して、この構成は「」を介して到達します。 インターネット/アクセスデータ/ DNSサーバー 「。 このルーターは、DoT標準、またはDNS over TLSとも呼ばれます。このプロトコルのおかげで、ルーターから定義したDNSサーバーまで、作成するすべてのDNS要求がポイントツーポイントで暗号化されます。以下の例をご覧ください。 GoogleおよびCloudflareDNSサーバー。

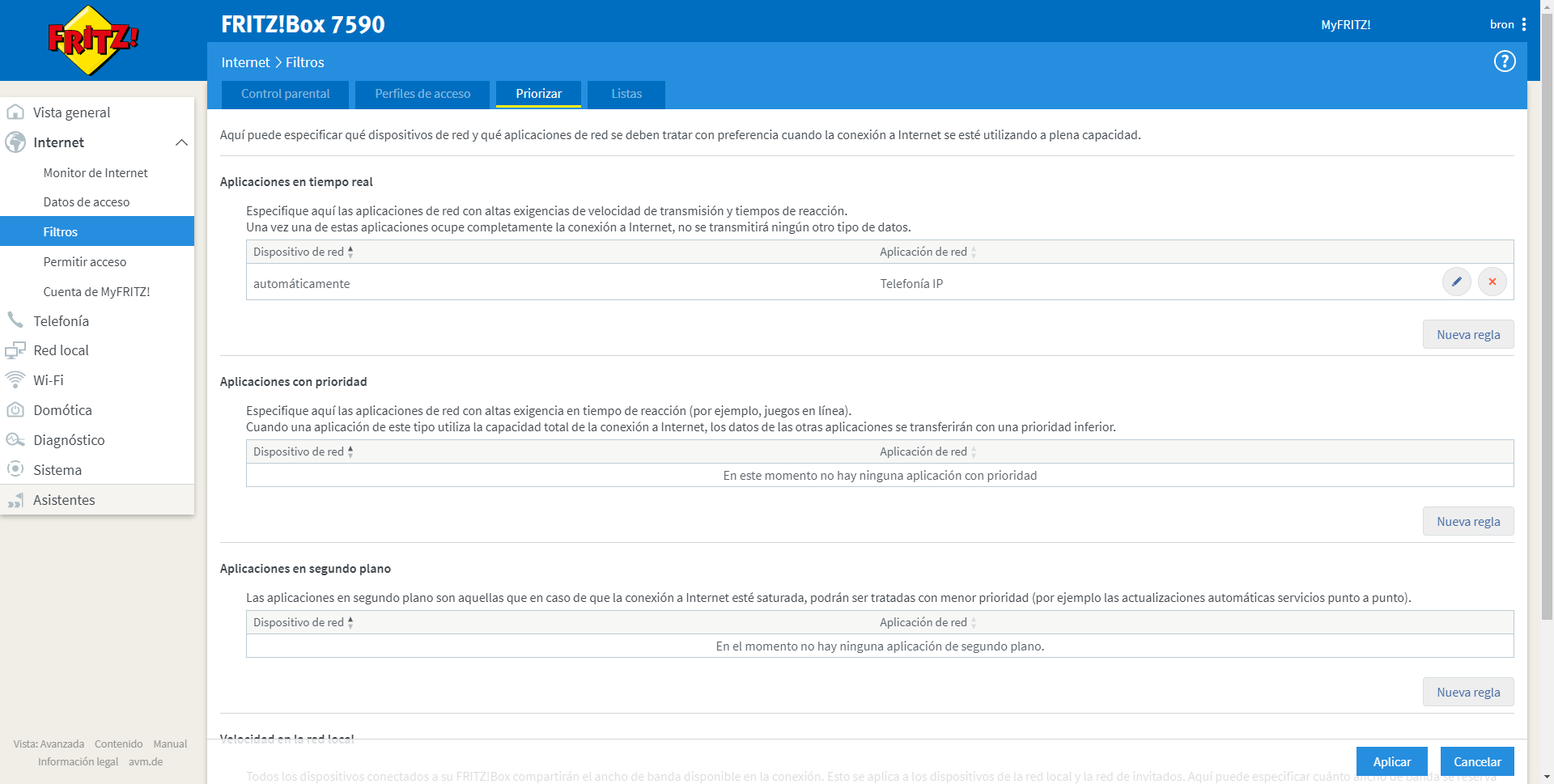

その他のルーター設定は「」にあります インターネット/フィルター/優先順位付け " セクション。 このメニューでは、さまざまなアプリケーションを構成して、それらが最高の優先度を持つようにすることができます。たとえば、VoIP通話、さまざまなプログラムを使用したビデオ通話、またはその他の用途で機能します。 これらのアプリケーションの優先度に応じて、「リアルタイム、優先度、またはバックグラウンド」に配置できます。

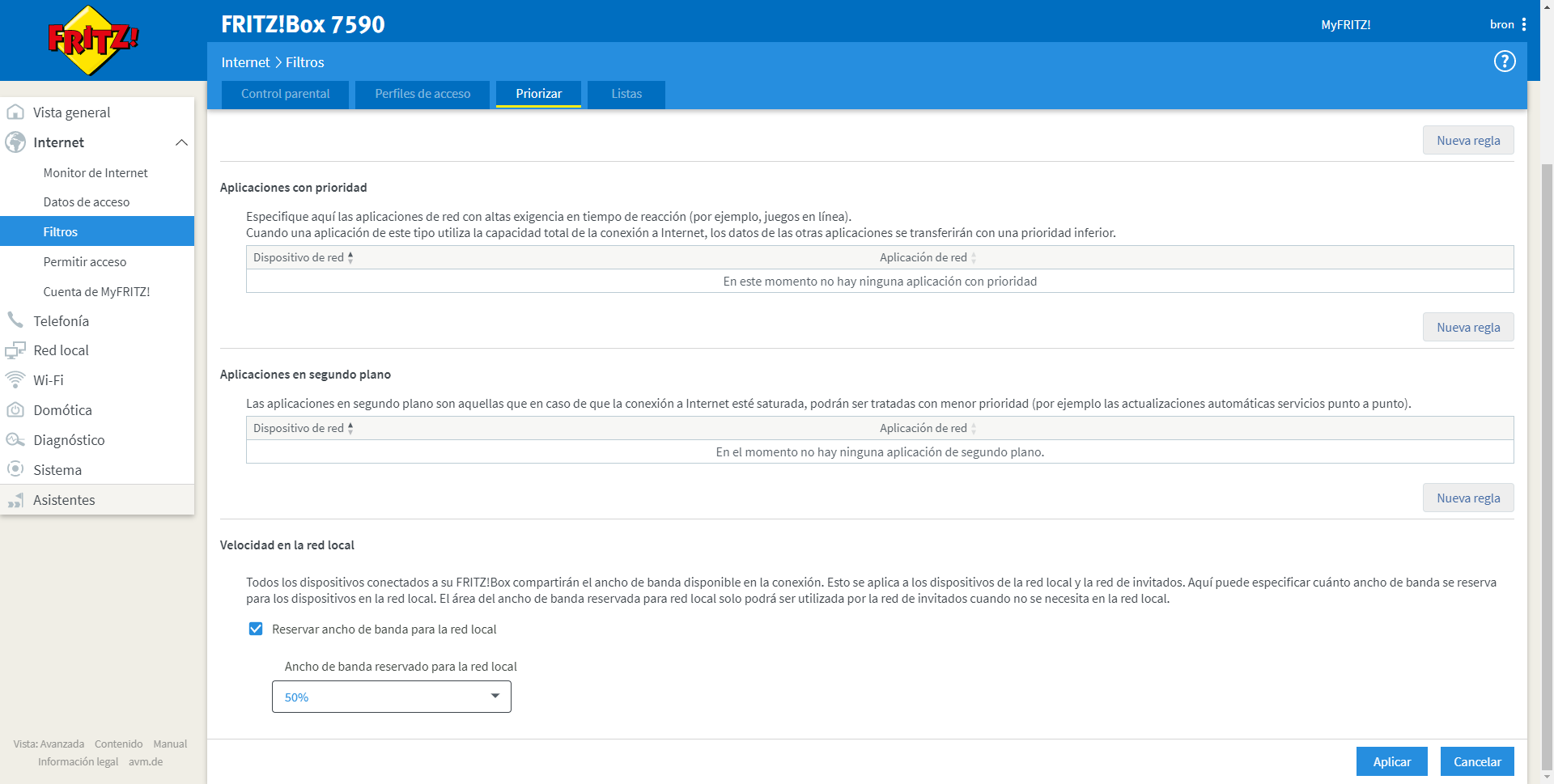

下のエリアには、本当に興味深い構成があります。」 ローカルネットワークの速度 」セクションでは、常に可能な限り最高の優先順位を設定するために、メインの作業ネットワーク用に帯域幅を予約できます。 このシステムは、ゲストWiFiネットワークが頻繁に使用されている場合、メインネットワークの帯域幅の特定の割合を予約することにより、これらのデバイスのインターネット接続が自動的に制限されるという点で構成されています。 メインネットワークが使用されていない場合、ルーターはゲストWiFiネットワークにすべての帯域幅を提供できますが、ネットワークにトラフィックが戻るとすぐに、メインローカルネットワークからのこれらの接続が優先されます。

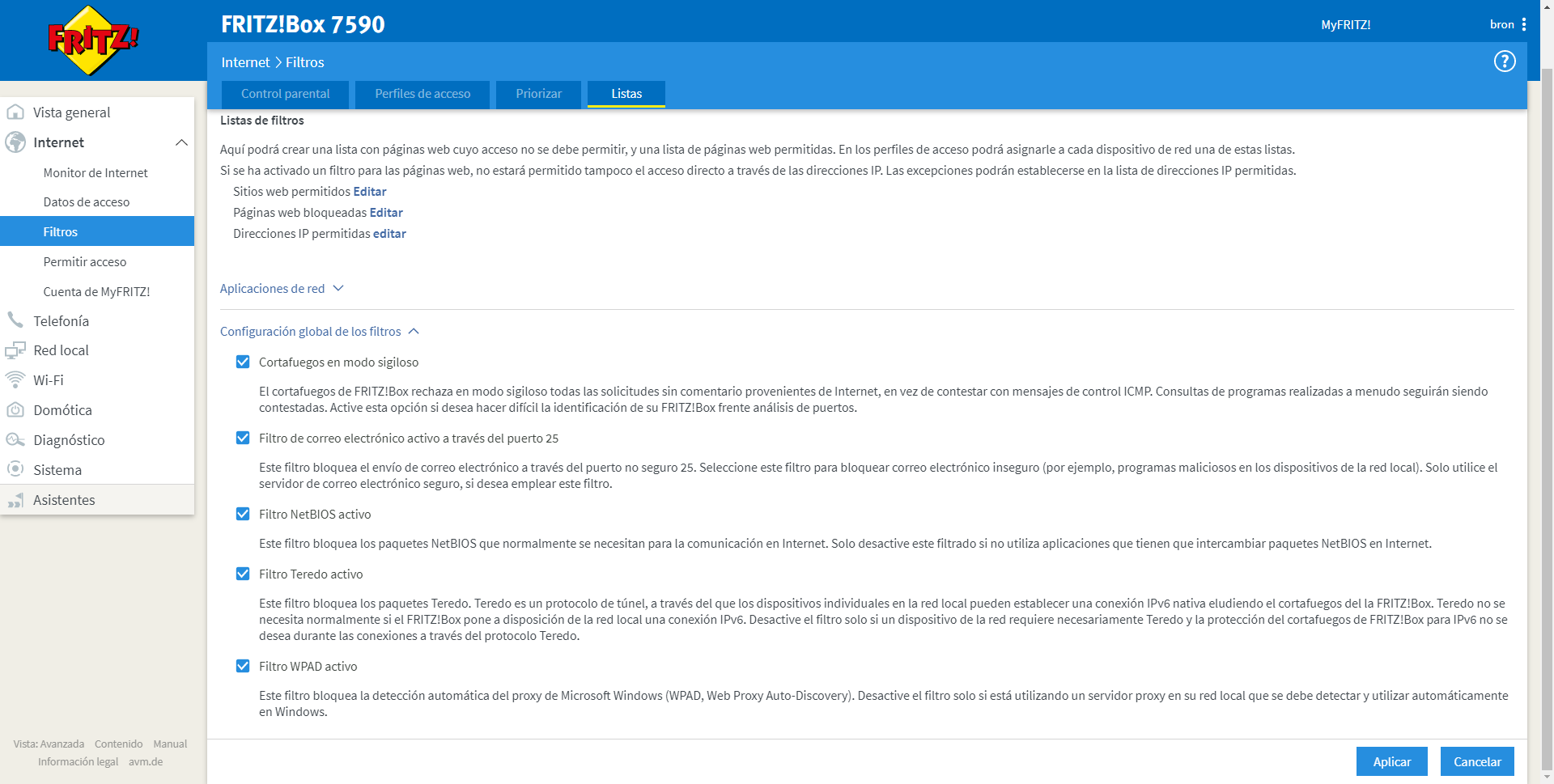

の中に " インターネット/フィルター/リスト 」セクションでは、特定のWebサイトをそのドメインまたはIPアドレスで許可または拒否するようにフィルターのリストを構成できます。 さらに、ルーターの内部ファイアウォールをステルスモードで構成して、事前に要求せずにインターネットWANに到達するパケットをブロックすることで、可能な限り最高のセキュリティを確保することもできます。 次のような他のタイプのトラフィックをフィルタリングすることもできます email ポート25、netBIOS、Teredo、およびWPAD。

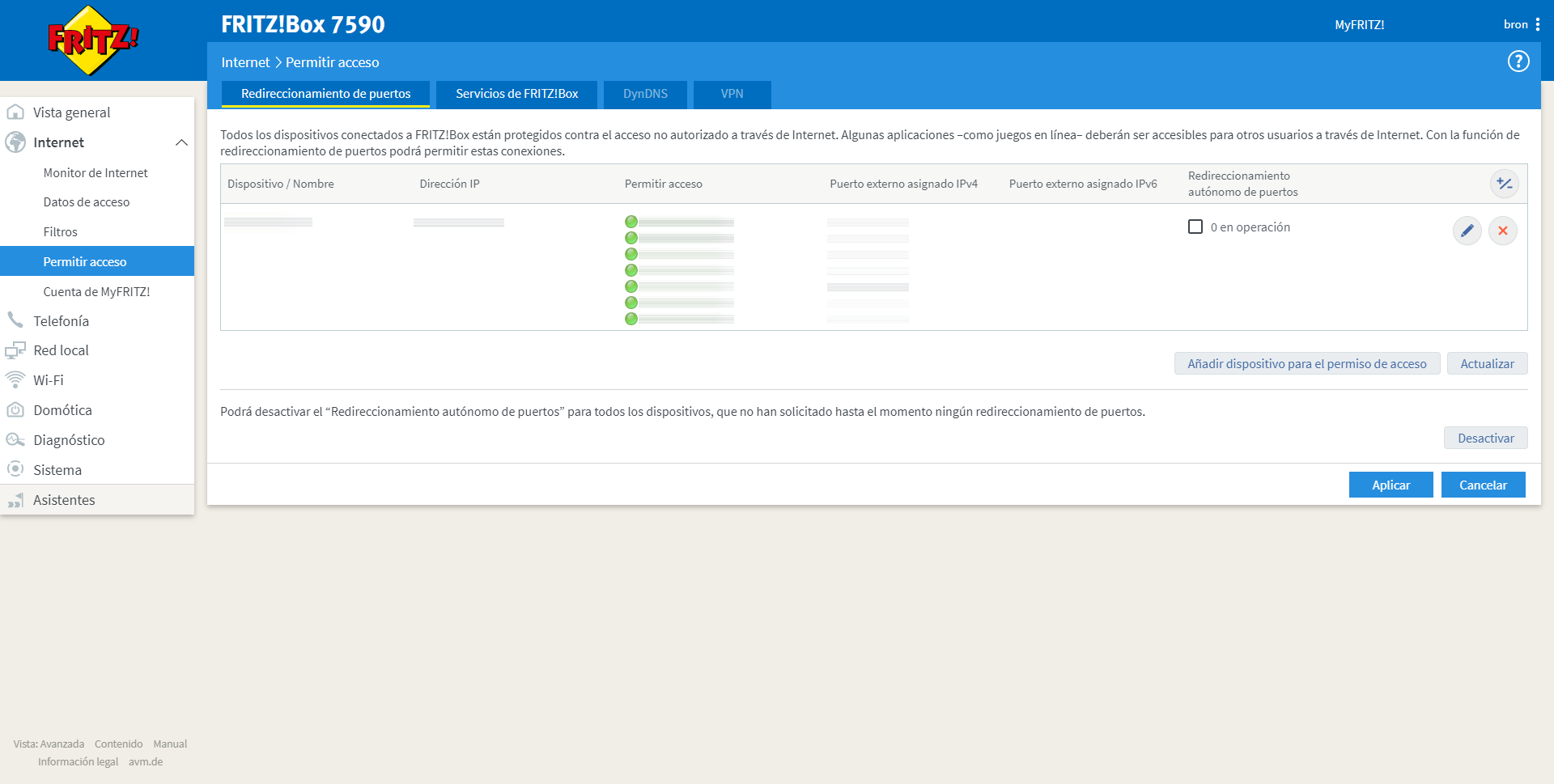

最後に、私たちの作業チームとの活動を実行するためにポートを開く必要がある場合は、」 インターネット/アクセスを許可する/ポートを転送する 」セクションには、すべての構成オプションがあります。 デフォルトでは、 UPnPプロトコル (自律ポートフォワーディング) 無効になっています セキュリティ上の理由から、これを有効にする場合は、デバイスごとに有効にする必要があります。 間違いなく、優れたセキュリティポリシーです。

このルーターで実行できるすべての有線レベルの構成を確認したら、WiFiネットワークで使用できる構成を確認します。

WiFiネットワーク構成

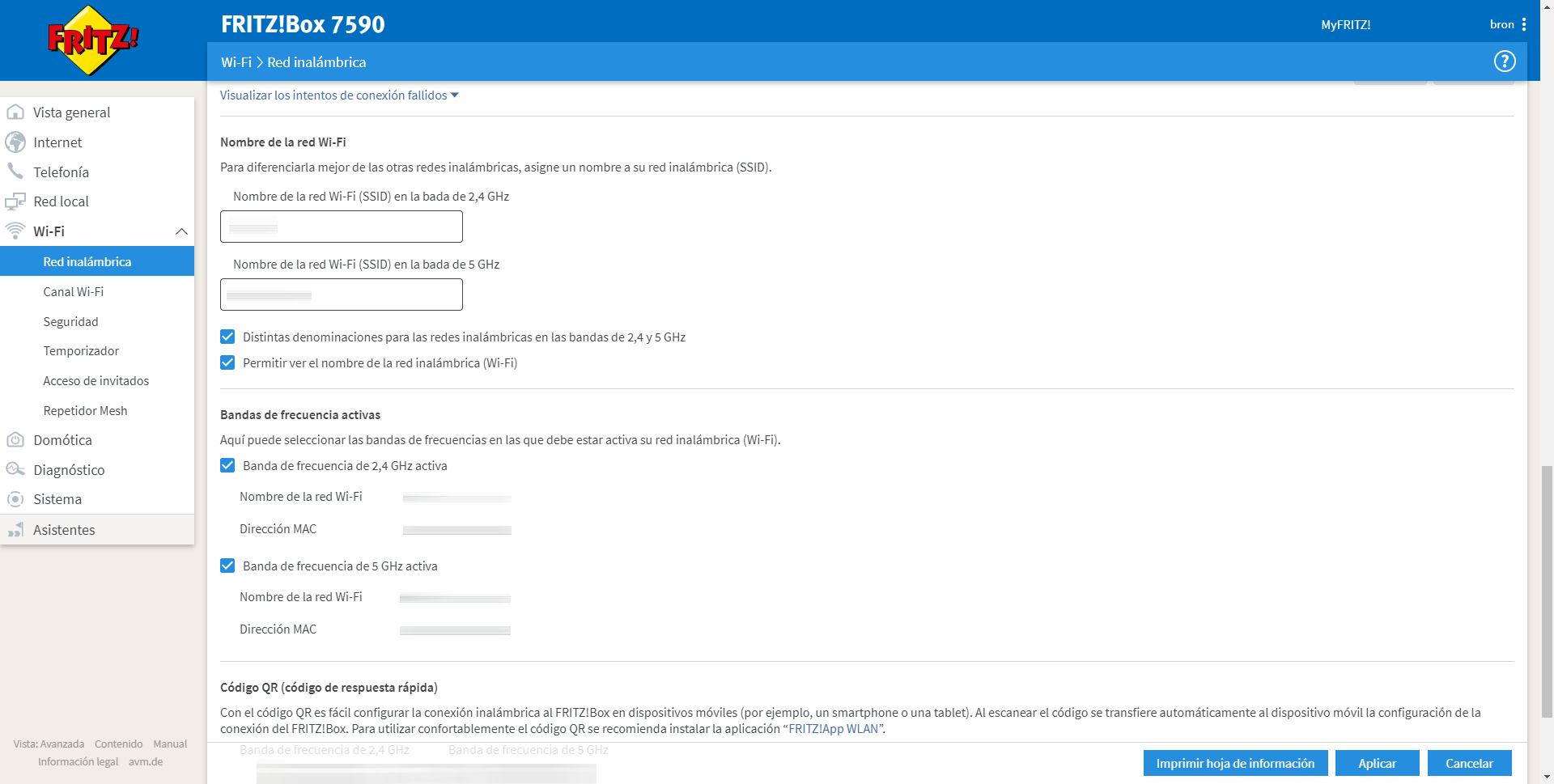

私たちができる最初の推奨事項は、周波数帯域ごとに異なるSSIDを使用することです。このようにして、最適なSSIDに接続できます。 接続する周波数帯域を気にしたくない場合は、「2.4GHz帯域と5Ghz帯域のワイヤレスネットワークの異なる名前」オプションを無効にして、スマートコネクトまたはバンドステアリングを使用します。 この構成はセキュリティにまったく影響を与えません。これは、接続する周波数帯域について心配する必要がない機能です。

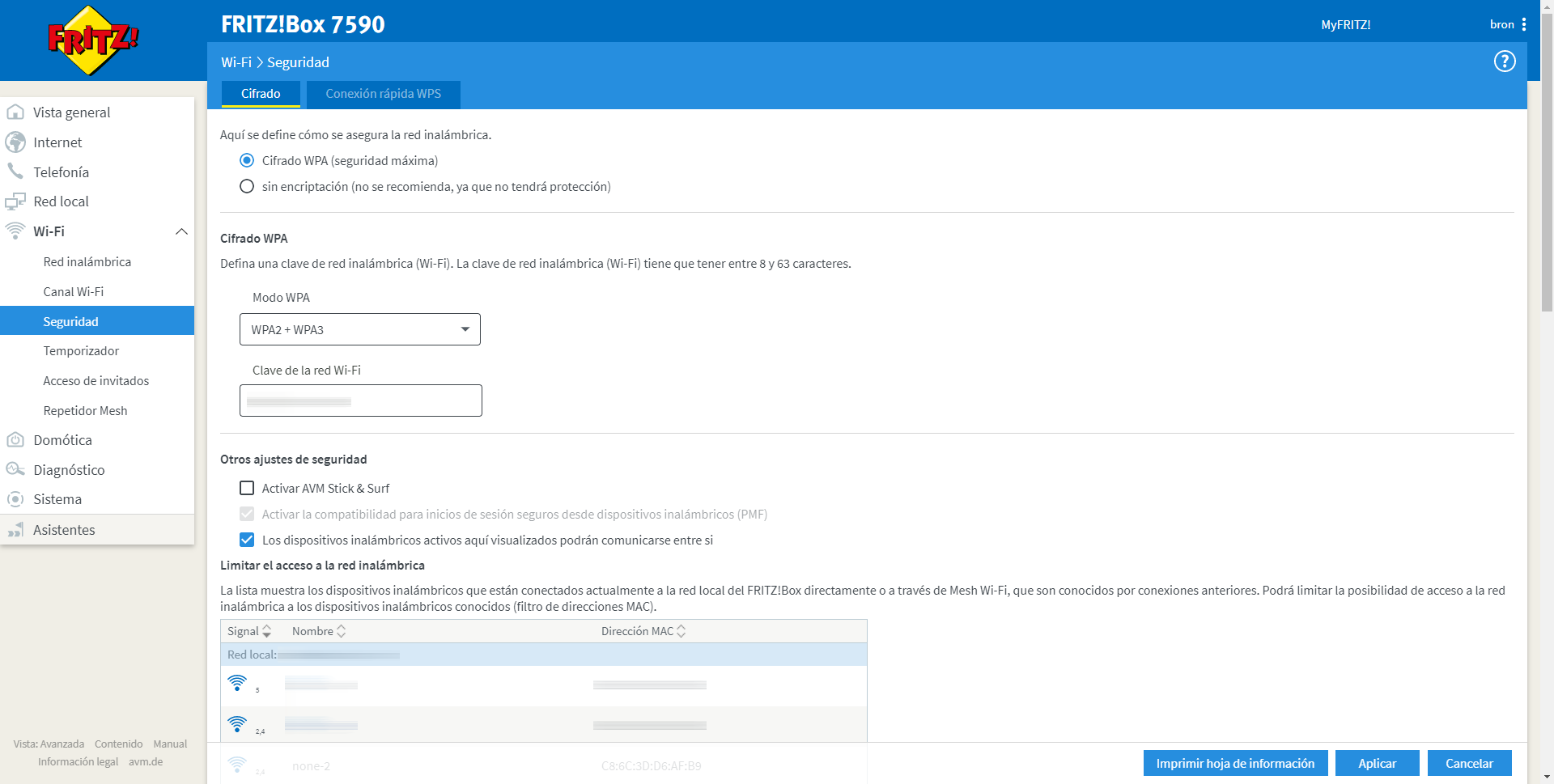

の中に " セキュリティ 」セクションでは、WPAモードを選択する必要があります。可能な場合は、WPA2-PersonalまたはWPA3-Personalを選択することをお勧めします。 この場合、FRITZ! Boxでは、WiFiクライアントが最高のセキュリティで接続するようにWPA2 + WPA3を選択できますが、実際の目的では、攻撃者がダウングレード攻撃を実行してWPA2との接続を強制し、キャプチャする可能性があるため、WPA2-Personalを使用しているかのようになります。パスワードを解読するためのハンドシェイク。

オプション " ここに表示されているアクティブなワイヤレスデバイスは、相互に通信できるようになります 「。 メインネットワークで作業チームを接続することを考慮すると、この機能を有効にすることは重要ではありませんが、メインネットワークのWiFiクライアントが相互に通信しないように無効にすることができます。

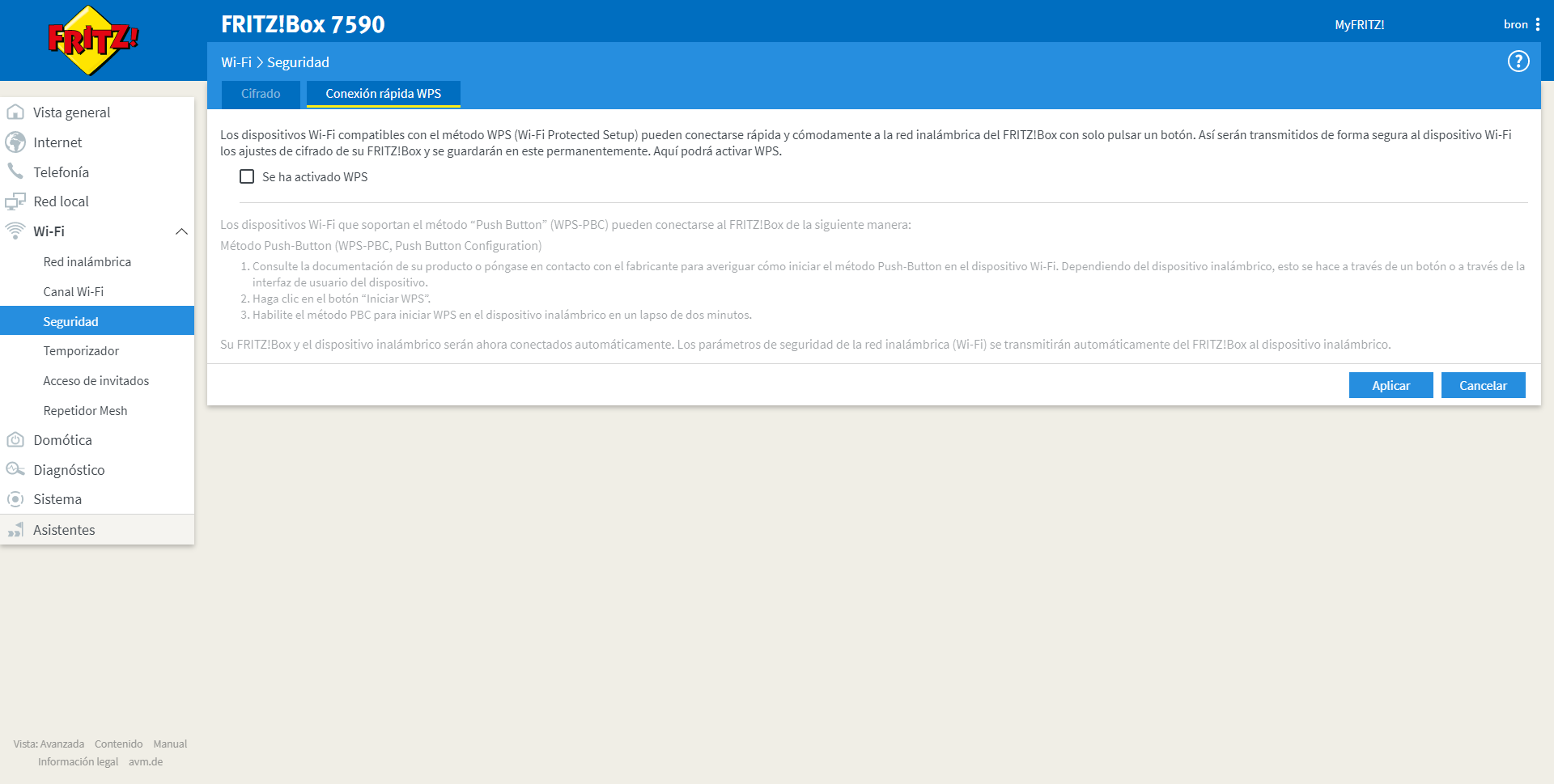

WPSプロトコル、セキュリティ上の理由から、常に非アクティブ化することをお勧めします 、ルーターの物理的なWPSボタンでのみ機能するかどうかは関係ありません。使用しないように、無効にします。

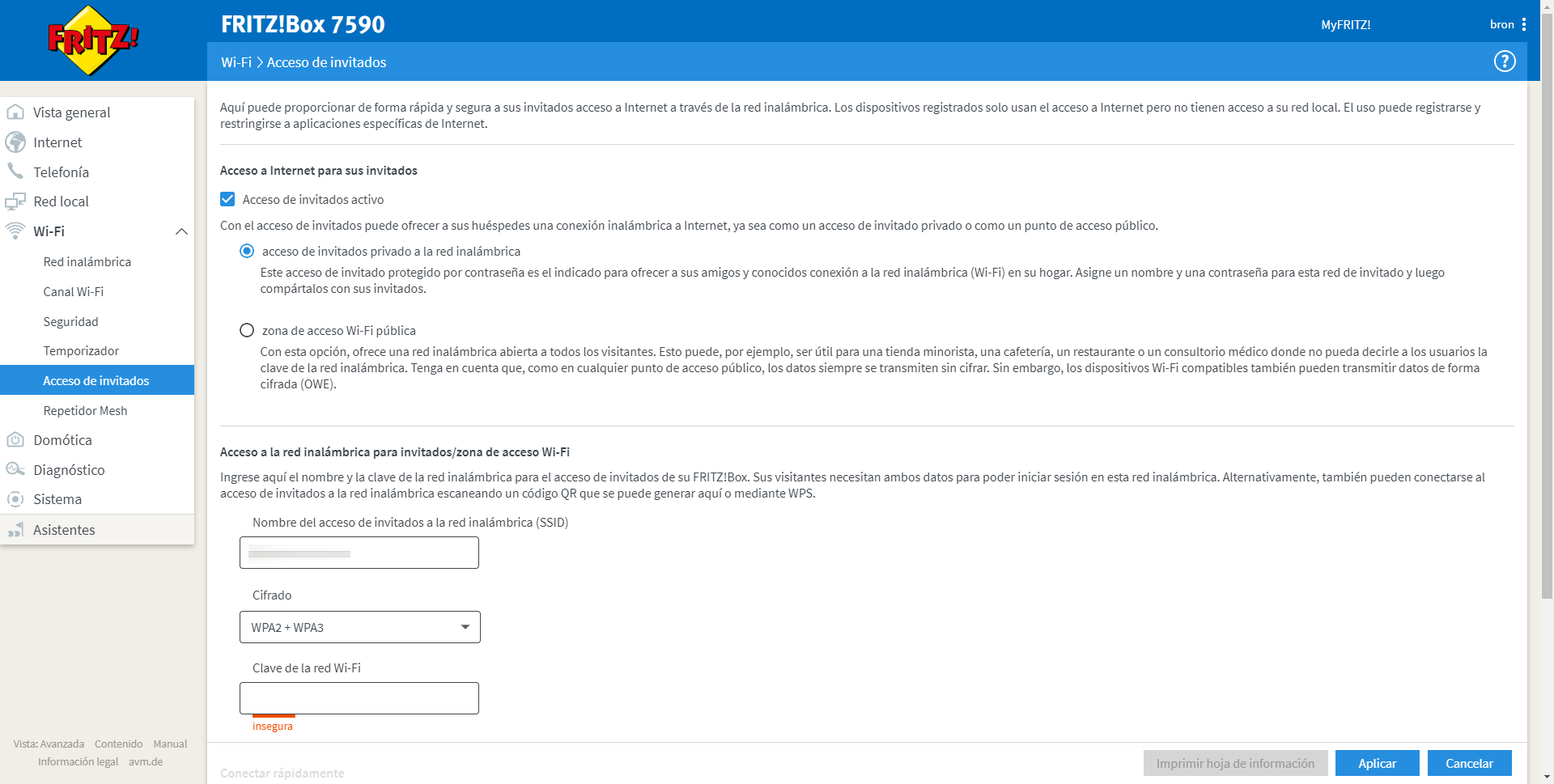

ゲストWiFiネットワークに関しては、IPカメラ、スマートプラグ、 スマートテレビ と個人のスマートフォン。 ゲストWiFiネットワークをアクティブにして、オプションを選択します」 ワイヤレスネットワークへのプライベートゲストアクセス 「、メインのWiFiネットワークであるかのように、アクセスパスワードを入力する必要があります。

ゲストWiFiネットワークの構成では、SSIDを設定し、暗号化のタイプWPA2 + WPA3とパスフレーズを選択する必要があります。論理的には、パスワードの使用方法に従って堅牢なパスワードを選択する必要があります。

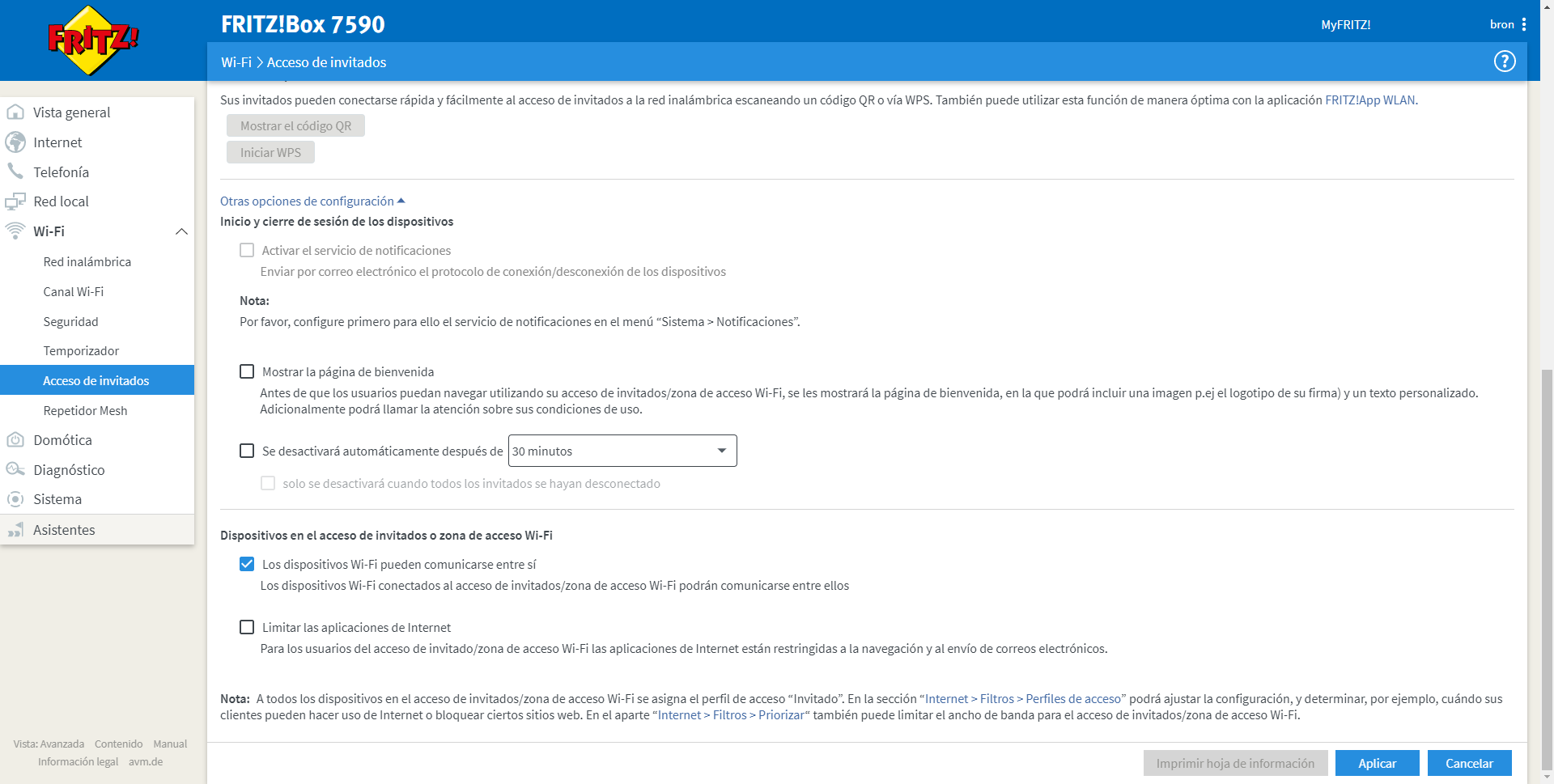

下部では、WiFiデバイスが相互に通信できるようにすることができます。これは、さまざまなワイヤレスクライアントが相互に通信できるゲストWiFiネットワークのみを対象としています。 このオプションを有効にすると、ゲストWiFiネットワークからメインネットワークに通信できるという意味ではありません。

メインネットワークとゲストネットワークの両方のWiFiネットワークの構成を確認したら、安全に在宅勤務するために行われる他の構成を確認します。

作成するその他の構成

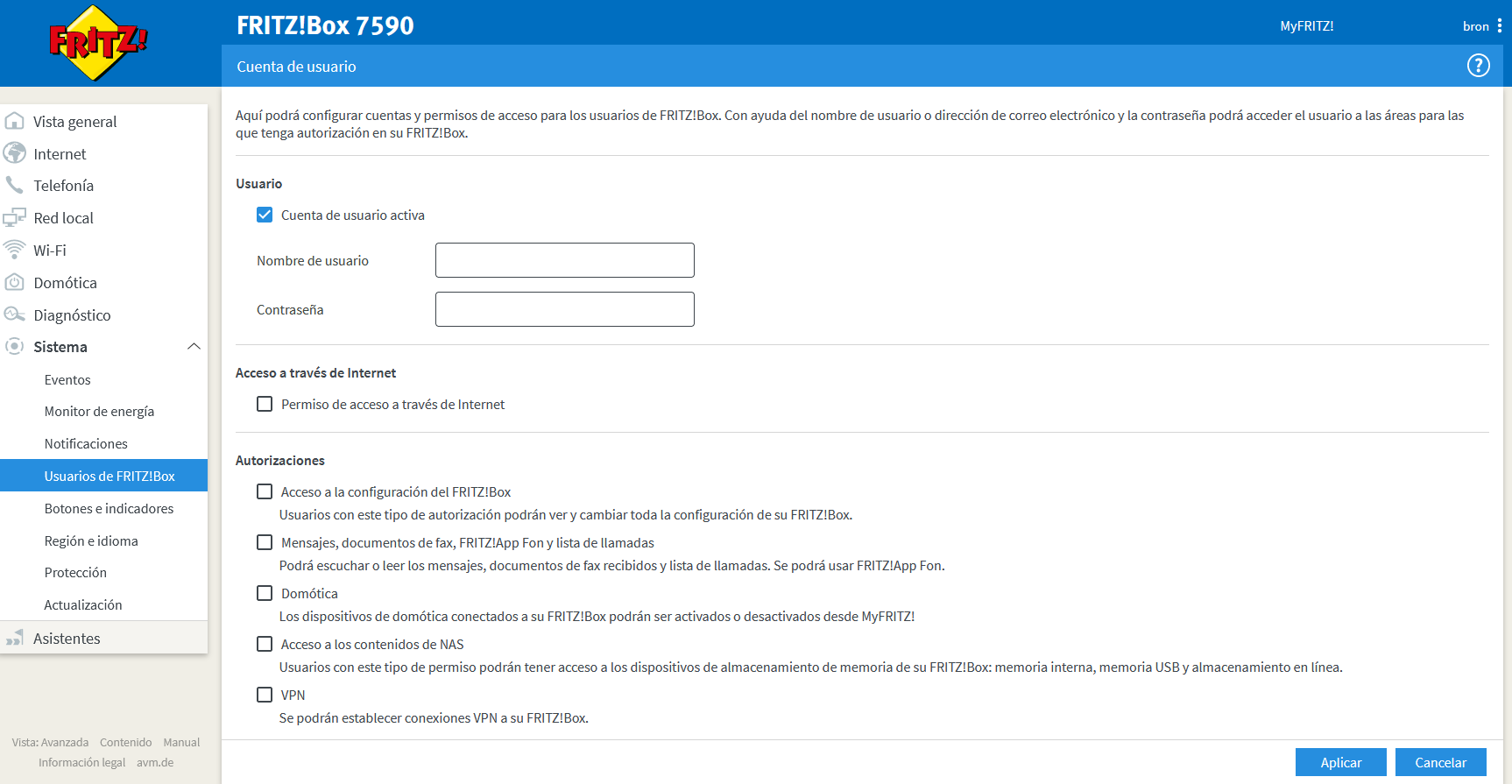

安全のためにネットワークレベルで行われる他の構成は、ルーターにアクセスするために管理者パスワードを変更することです。このようにして、私たち以外の誰もルーターの管理にアクセスできないようにします。 FRITZなどの一部のルーターでは! ボックス、アクセスする必要がある場合に備えて、さまざまな権限を持つさまざまなユーザー/パスワードを作成できます VPN、NASおよびその他のサービス(ここで確認できます):

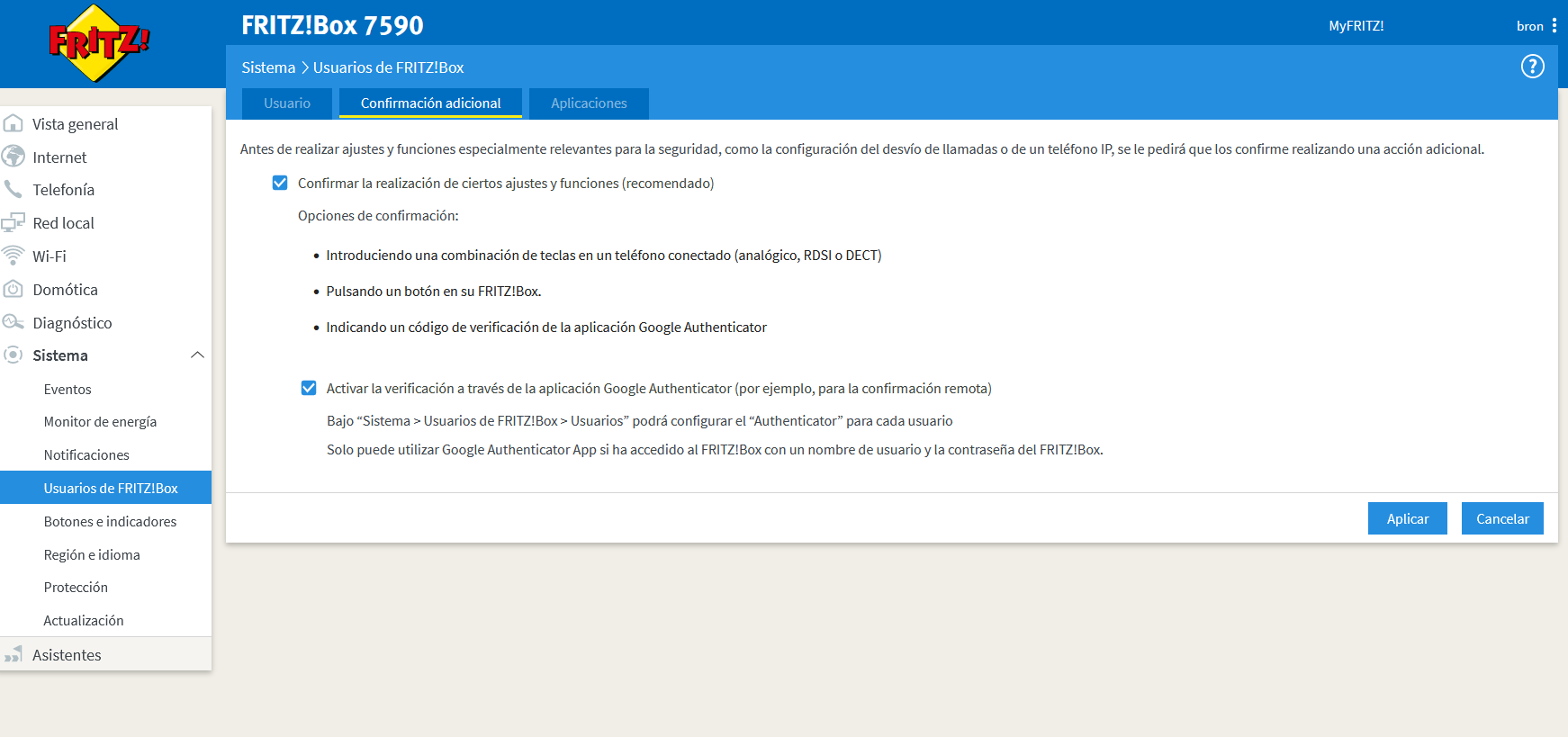

また、追加のパラメーターを構成して、特定の構成を確認することもできます。誰かがWiFi経由でルーターの管理に入ると、自分自身であっても、構成を行うと、次のいずれかの方法で確認を求められます。 物理的なボタンまたはGoogle認証システムを使用した認証のXNUMX番目の要素の使用 、ルーター構成を保護するため。

ご覧のとおり、自宅や自宅のインターネット接続を使用して安全に在宅勤務できますが、コンピューターやラップトップなどの作業用機器をネットワークレベルで保護するために、ルーターに特定の設定を行うことをお勧めします。 またはスマートフォン。 在宅勤務の場合、当社がVPN接続を提供している可能性があります。これは、コンピューターから会社のVPNサーバーへのすべてのトラフィックが暗号化および認証され、データの機密性が非常に高くなるようにするための追加のセキュリティ対策です。極端に。