इंटरनेट से कनेक्ट करने के लिए सबसे महत्वपूर्ण टुकड़ों में से एक राउटर है। यह वह उपकरण है जो आपको कई कंप्यूटरों को कनेक्ट करने और नेटवर्क तक पहुंचने की अनुमति देता है। इसका मतलब यह है कि कोई भी समस्या जो उत्पन्न हो सकती है वह न केवल इस उपकरण की सुरक्षा से समझौता करती है, बल्कि आपके द्वारा कनेक्ट किए गए अन्य भी। इसलिए, हमें इसे सही ढंग से संरक्षित करने के महत्व को ध्यान में रखना चाहिए। इस लेख में हम बात करने जा रहे हैं कैसे पता करें कि राउटर पर हमला हुआ है या नहीं .

कैसे पता लगाया जाए कि राउटर पर हमला हुआ है या नहीं

यह महत्वपूर्ण है कि हम जानते हैं कि क्या हैं राउटर में घुसपैठियों बड़ी समस्याओं से बचने के लिए। तथ्य यह है कि वे डिवाइस तक पहुंच सकते हैं, इसका मतलब है कि वे नियंत्रण ले सकते हैं, नेटवर्क से जुड़ सकते हैं, कनेक्शन धीमा कर सकते हैं और सुरक्षा से समझौता करने के लिए उपयोगकर्ता जानकारी भी एकत्र कर सकते हैं।

राउटर पर हमला करने के लिए हैकर्स विभिन्न तरीकों का उपयोग कर सकते हैं, लेकिन वे आमतौर पर कमजोरियों पर भरोसा करते हैं जो बिना सोचे-समझे हैं। यह ट्रिगर के रूप में जाना जाता है क्या हो सकता है डीएनएस अपहरण , जो मूल रूप से डीएनएस सर्वरों को बदलने और उपयोगकर्ताओं को हमलावरों द्वारा नियंत्रित पृष्ठों पर पुनर्निर्देशित करने और इस प्रकार जानकारी चुराने से युक्त होते हैं।

वे भी हो सकते थे वाई-फाई नेटवर्क तक पहुंच वायरलेस नेटवर्क पासवर्ड हैक होने की स्थिति में। यह ठीक कुछ सामान्य है जब एक राउटर अच्छी तरह से संरक्षित नहीं होता है और इसका मतलब कनेक्शन की गति, गुणवत्ता और स्थिरता का नुकसान हो सकता है।

अब, कई उपयोगकर्ता संदेह कर सकते हैं कि क्या किसी बिंदु पर उन्होंने राउटर पर हमला किया है या यदि उस समय भी घुसपैठिए हैं। सौभाग्य से हम कुछ पहलुओं को ध्यान में रख सकते हैं जो हमें सुराग दे सकते हैं या पुष्टि कर सकते हैं कि ऐसा हुआ है।

कॉन्फ़िगरेशन बदलता है

यदि हम नोटिस करते हैं, तो हम नेटवर्क पर संभावित घुसपैठियों का निरीक्षण कर सकते हैं इसके विन्यास में परिवर्तन । एक हमलावर कुछ मापदंडों को संशोधित कर सकता है जैसे डिवाइस की शक्ति, मैक फ़िल्टर या यहां तक कि डिवाइस और वायरलेस नेटवर्क दोनों को एक्सेस करने के लिए पासवर्ड भी बदल सकते हैं।

इस प्रकार का कोई भी बदलाव जो हम नोटिस करते हैं, वह हमारे नेटवर्क पर घुसपैठियों के लिए अचूक संकेत हो सकता है या जारी रख सकता है। इसलिए हमें उस मामले में कार्रवाई करनी चाहिए।

राउटर दर्ज करें और कनेक्टेड डिवाइस देखें

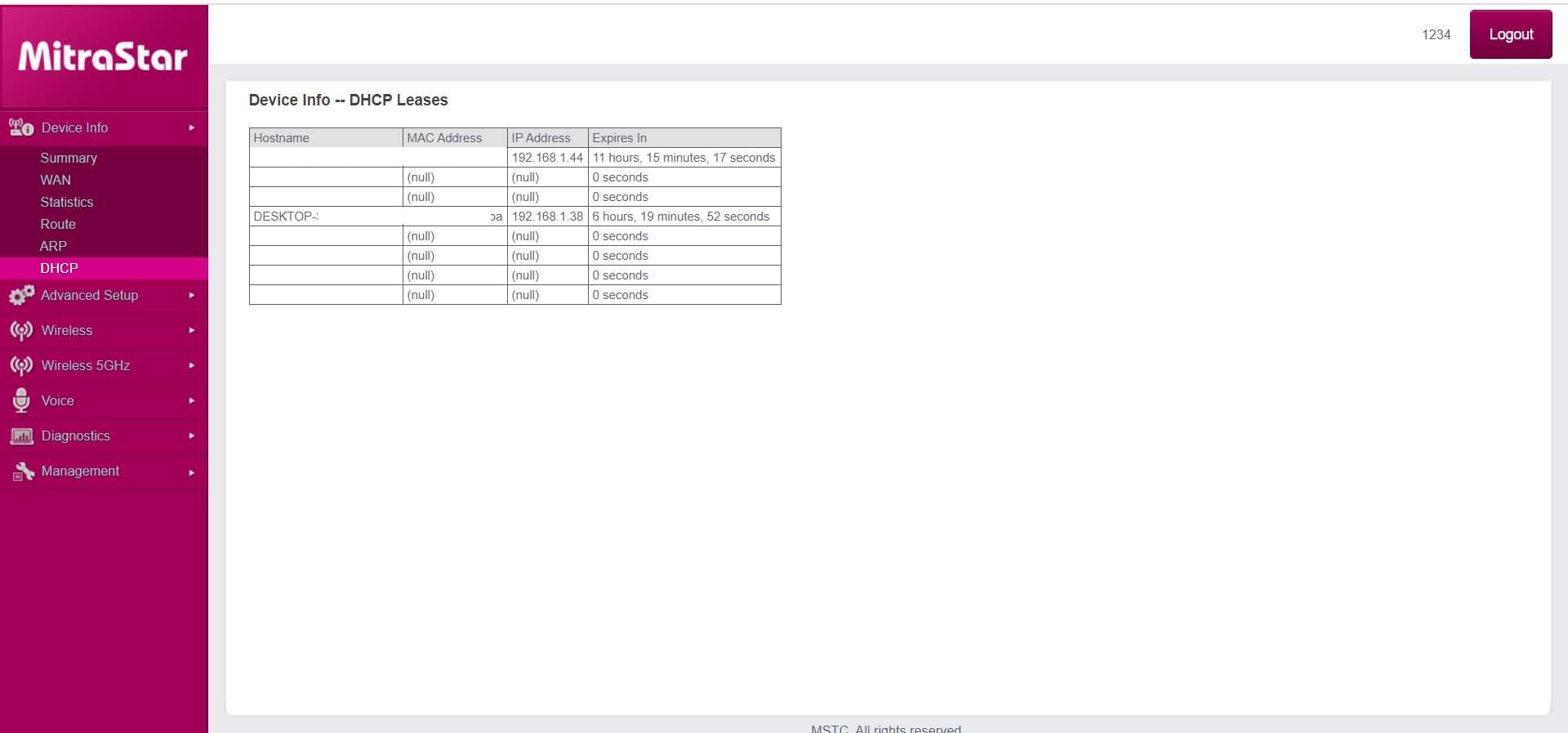

यह जानने का एक और तरीका है कि क्या हमारे राउटर में घुसपैठिए हैं या नहीं डिवाइस को ही एक्सेस करें और देखें कि क्या उपकरण जुड़ा हुआ है। यह जानकारी हमें स्पष्ट रूप से उन उपयोगकर्ताओं की संख्या दिखाती है जो वर्तमान में जुड़े हुए हैं या जो पहले जुड़े हुए हैं। सभी मोबाइल फोन, कंप्यूटर और किसी भी अन्य जुड़े उपकरण दिखाई देंगे।

यह हमारे द्वारा राउटर के प्रकार पर निर्भर करेगा, लेकिन आम तौर पर आपको डिफ़ॉल्ट गेटवे के माध्यम से ब्राउज़र तक पहुंचना होता है जो आमतौर पर 192.168.1.1 है, फिर उन्नत कॉन्फ़िगरेशन, डिवाइस जानकारी दर्ज करें और वहां खोजें डीएचसीपी .

वैकल्पिक रूप से, हम मोबाइल और कंप्यूटर दोनों के लिए बाहरी अनुप्रयोगों का भी उपयोग कर सकते हैं। ये कार्यक्रम हमें बताते हैं कि उस समय कौन से उपकरण वायरलेस नेटवर्क से जुड़े हैं।

नोटिस गति की समस्याओं या आउटेज

यह संदेह के बिना सबसे विशिष्ट संकेतों में से एक है कि कुछ गलत है। हम इंटरनेट से कनेक्ट करते हैं और ध्यान देते हैं कि गति ऐसा नहीं है कि यह होना चाहिए, कि कटौती कर रहे हैं, डिवाइस बंद हो जाता है ... संक्षेप में, हम नोटिस करते हैं कि कनेक्शन का उपयोग करते समय बड़ी विफलताएं होती हैं और इसका कारण घुसपैठियों से संबंधित हो सकता है।

जब वाई-फाई नेटवर्क पर घुसपैठिए होते हैं, तो इसका मतलब इंटरनेट की गति का नुकसान हो सकता है। आखिरकार, वे उपयोगकर्ता हैं जो उपलब्ध संसाधनों का उपभोग कर रहे हैं।

DNS लीक की जाँच करें

हमारे राउटर पर हमला होने के संकेतों में से एक यह है कि जब हम देखते हैं कि ए है डीएनएस लीक । हम ऐसे टूल का उपयोग कर सकते हैं जो हमें इस जानकारी के बारे में जानने में मदद करते हैं और कार्रवाई करते हैं यदि हम देखते हैं कि कुछ गलत है।

एक उदाहरण है DNS लीक टेस्ट । यह एक ऑनलाइन सेवा है, जो हमें यह जानने के लिए कि हमारे राउटर द्वारा किए गए अनुरोध कहां से आते हैं, एक त्वरित परीक्षण या अधिक विस्तारित करने की अनुमति देता है। इस घटना में कि एक हमलावर ने एक पैरामीटर बदल दिया है और हमारे पास अजीब परिणाम हैं, यह एक संकेत हो सकता है कि डिवाइस पर हमला किया गया है।

राउटर रोशनी की अत्यधिक चंचलता

हालांकि यह स्पष्ट संकेत नहीं है कि डिवाइस में घुसपैठिए हैं, यह कुछ अवसरों पर एक सुराग के रूप में काम कर सकता है। आमतौर पर राउटर की एक श्रृंखला होती है एल ई डी उपयोग के आधार पर प्रकाश या पलक। उदाहरण के लिए अगर वाई-फाई द्वारा कंप्यूटर कनेक्ट हैं।

मामले में हमारे पास उस समय एक महान गतिविधि नहीं है और हम देखते हैं कि प्रकाश लगातार चमकता है, यह संकेत हो सकता है कि नेटवर्क पर घुसपैठिया है।

राउटर पर घुसपैठियों से कैसे बचें

हमने कुछ तरीकों को देखा है जिनका उपयोग करके हम यह जान सकते हैं कि क्या हमने राउटर पर हमला किया है और इसलिए हमारे डिवाइस पर घुसपैठिए हो सकते हैं। अब हम यह बताने जा रहे हैं कि ऐसा करने के लिए हम क्या कर सकते हैं। यह वास्तव में सबसे महत्वपूर्ण बात है, अगर हम निवारक उपाय करते हैं तो हम उस स्थिति तक पहुंचने से बच सकते हैं जिसमें कनेक्शन खराब होने के कारण काम करता है नेटवर्क पर घुसपैठियों .

सौभाग्य से हम कुछ महत्वपूर्ण सुझावों को ध्यान में रख सकते हैं जिन्हें हम समझाने जा रहे हैं। उन सभी का योग हमें यह सुनिश्चित करने में मदद करेगा कि हमारा कनेक्शन, हमारा राउटर संक्षेप में, पूरी तरह से संरक्षित है।

राउटर को नवीनतम संस्करण में अपडेट किया गया है

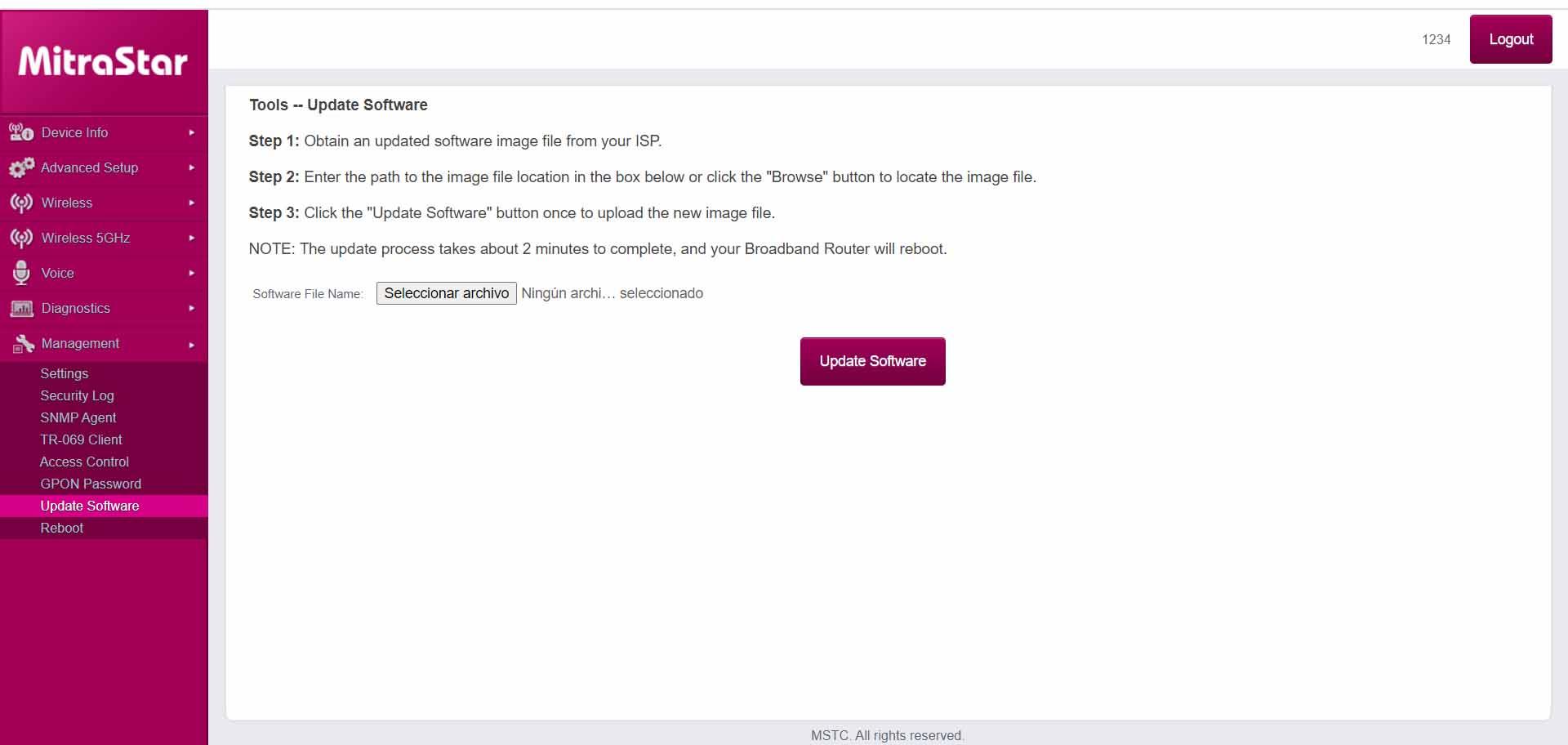

कुछ बहुत ही महत्वपूर्ण और बहुत से उपयोगकर्ता अनदेखी करते हैं कि हमेशा राउटर अपडेट होने का महत्व है। कई कमजोरियां हैं जो एक तरह से या किसी अन्य डिवाइस की सुरक्षा में प्रकट हो सकती हैं और समझौता कर सकती हैं। घुसपैठियों और क्षति सुरक्षा द्वारा उन खामियों का फायदा उठाया जा सकता है। इसलिए, यह आवश्यक है कि राउटर का फर्मवेयर नवीनतम संस्करण में सही ढंग से अपडेट किया गया हो।

राउटर के फर्मवेयर को अपडेट करने के लिए हमें डिवाइस को एक्सेस करना होगा, फिर एडवांस्ड कॉन्फ़िगरेशन, मैनेजमेंट (मैनेजमेंट, एडमिनिस्ट्रेशन, टूल्स ... मॉडल के आधार पर) पर जाएं और वहां अपडेट फर्मवेयर या सॉफ्टवेयर को अपडेट करें। यह डिवाइस पर निर्भर करेगा, लेकिन चरण समान हैं।

फ़ैक्टरी सेटिंग्स बदलें

यह महत्वपूर्ण है कि जब हम एक राउटर खरीदते हैं, जब हम एक नया अधिग्रहण करते हैं जब हम ऑपरेटर को बदलते हैं, तो हम इसे बदलते हैं फैक्ट्री सेटिंग्स । इस तरह हम सुरक्षा में सुधार कर सकते हैं और समस्याओं से बच सकते हैं।

उदाहरण के लिए, हम वायरलेस नेटवर्क का नाम बदलने का उल्लेख करते हैं, क्योंकि यह आमतौर पर डिवाइस मॉडल या यहां तक कि कंपनी से संबंधित जानकारी प्रदान करता है जिसे हमने अनुबंधित किया है। यह हमलावरों के लिए आसान बना सकता है, क्योंकि वे उस राउटर की विशिष्ट कमजोरियों को जान सकते हैं।

यह भी महत्वपूर्ण है कि हम पासवर्ड को बदलते हैं, दोनों डिवाइस और वायरलेस नेटवर्क तक पहुंचने के लिए। अगले बिंदु में हम उन्हें सही ढंग से बनाने के लिए सुझाव देते हैं।

पासवर्ड का उपयोग करें जो मजबूत और जटिल हैं

यह बदलने के लिए पर्याप्त नहीं है पासवर्ड यह कारखाने से आता है (कुछ ऐसा है जो हमारी सुरक्षा के लिए आवश्यक है), लेकिन हमें ऐसी चाबियां उत्पन्न करनी चाहिए जो वास्तव में मजबूत हों। उनके पास अक्षर (अपरकेस और लोअरकेस), संख्याएँ और अन्य विशेष चिन्ह होने चाहिए। यह सब एक यादृच्छिक तरीके से और अद्वितीय है।

हम का उपयोग कर सकते हैं प्रमुख प्रबंधक जो हमें इन आवश्यकताओं को पूरा करने वाले पासवर्ड उत्पन्न करने की अनुमति देता है। यह जितना जटिल है और याद रखना उतना ही कठिन है, उतना ही अच्छा है।

लेकिन यह वाई-फाई तक पहुंचने और राउटर में प्रवेश करने के लिए दोनों को लागू किया जाना चाहिए। दोनों बहुत महत्वपूर्ण हैं और हमें पर्याप्त रूप से अपनी सुरक्षा करनी चाहिए।

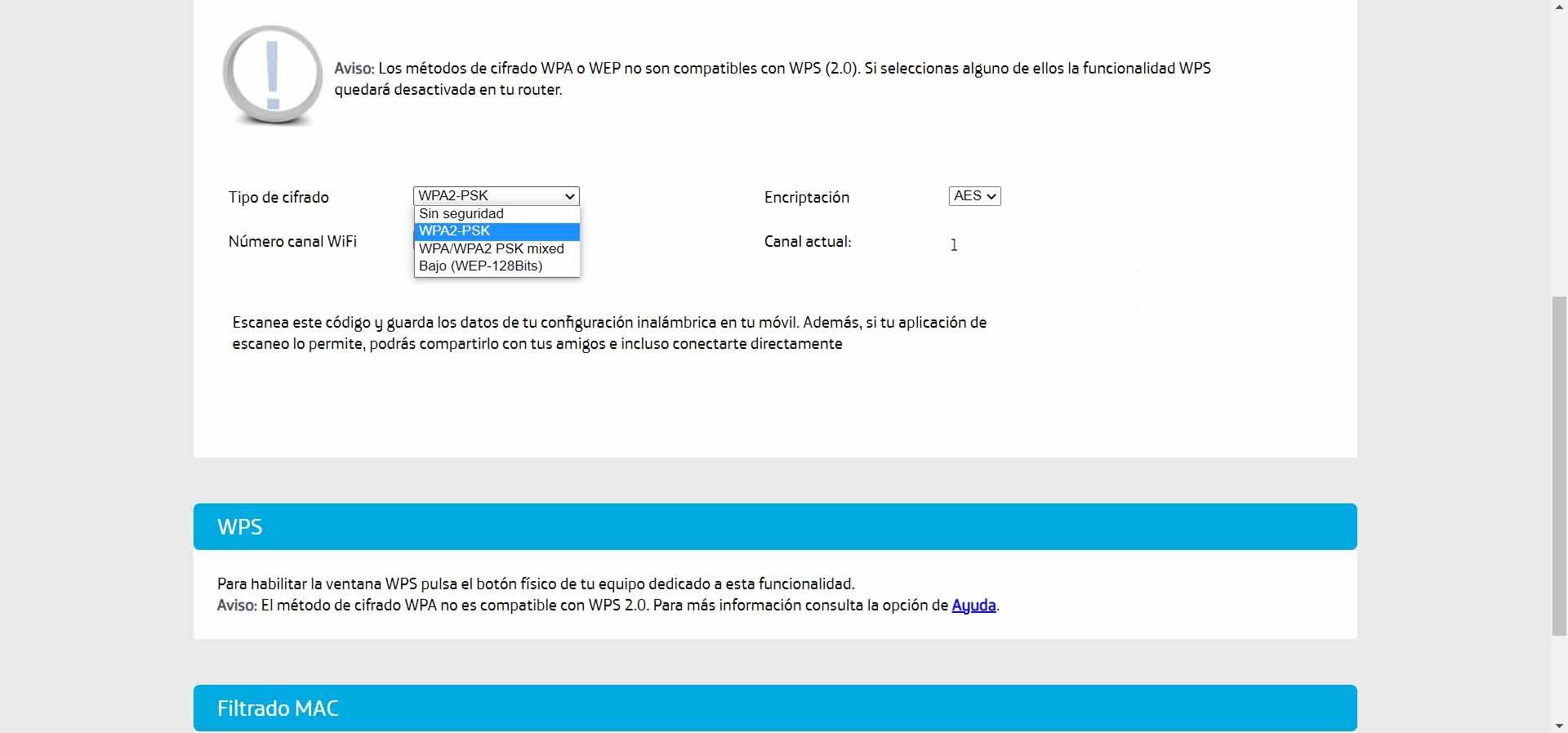

सुरक्षा एन्क्रिप्शन

ध्यान रखें कि हम जिस पासवर्ड का उपयोग करते हैं, वह कितना भी मजबूत क्यों न हो, यदि हम पुराना इस्तेमाल कर रहे हैं तो यह पर्याप्त नहीं है सुरक्षा एन्क्रिप्शन । आज अलग-अलग विकल्प हैं और हमें वर्तमान एन्क्रिप्शन का विकल्प चुनना चाहिए, जिसमें कमजोरियां न हों।

यह एक गलती होगी, उदाहरण के लिए, अगर वाई-फाई पासवर्ड में WEP एन्क्रिप्शन था। यह आवश्यक उपकरण और ज्ञान के साथ एक संभावित घुसपैठिये को उस कुंजी को तोड़ने की अनुमति दे सकता है।

हमारे राउटर में, वायरलेस पासवर्ड को बदलने के लिए, हम सुरक्षा एन्क्रिप्शन के प्रकार को भी संशोधित कर सकते हैं जिसका हम उपयोग करने जा रहे हैं।

समय-समय पर जुड़े उपकरणों की जांच करें

हमने देखा है कि राउटर से जुड़े उपकरणों को देखकर हम कर सकते हैं संभावित घुसपैठियों का पता लगाएं । यह कुछ ऐसा है जो हमें समय-समय पर करना चाहिए यदि हम सुरक्षा बनाए रखना चाहते हैं और समस्याओं से बचना चाहते हैं।

जैसा कि हम कहते हैं, हम इसे डिवाइस से और मोबाइल या कंप्यूटर के लिए एप्लिकेशन के माध्यम से एक्सेस करते समय भी कर सकते हैं। दोनों मामलों में यह हमें नेटवर्क से जुड़े उपकरणों के बारे में विशेष जानकारी रखने की अनुमति देता है।

कनेक्टेड डिवाइस का भी ध्यान रखें

लेकिन सब कुछ राउटर नहीं है। हमें सभी पर भी ध्यान देना चाहिए डिवाइस जो हमने कनेक्ट किए हैं । तभी हम अपने नेटवर्क को पूरी तरह से सुरक्षित बना सकते हैं। एक कंप्यूटर, एक मोबाइल फोन या नेटवर्क से जुड़े किसी भी अन्य उपकरण और जिसमें कमजोरियां हैं, एक बड़ी समस्या हो सकती है जो घुसपैठियों को प्रवेश करने की अनुमति देगा।

खासतौर पर ध्यान देना IoT उपकरण। वे अधिक से अधिक वे हैं जो हमारे घरों में हैं और ठीक यही कारण है कि साइबर अपराधियों का उपयोग उन पर हमला करने के लिए किया जाता है।

संक्षेप में, राउटर पर घुसपैठियों का होना कुछ ऐसा है जो नेटवर्क पर हमारी गोपनीयता और सुरक्षा को गंभीर रूप से नुकसान पहुंचा सकता है। हमें हर समय पता होना चाहिए कि कौन से उपकरण जुड़े हुए हैं। सुरक्षा से समझौता करने और इस प्रकार समस्याओं से बचने के लिए हमने कुछ महत्वपूर्ण सुझाव देखे हैं।