NAS सर्वर हमें घर पर अपना निजी क्लाउड बनाने की अनुमति देते हैं, वर्तमान में NAS ऑपरेटिंग सिस्टम हमें आपके हार्डवेयर को पूरी तरह से निचोड़ने के लिए बड़ी संख्या में सेवाओं को सक्रिय करने की अनुमति देते हैं। उदाहरण के लिए, हम फ़ाइलों (एसएमबी, एफ़टीपी, एफ़टीपीईएस या एसएफटीपी) को साझा करने के लिए विभिन्न प्रकार के सर्वरों को कॉन्फ़िगर कर सकते हैं, हम मल्टीमीडिया सामग्री को चलाने के लिए एक प्लेक्स मीडिया सर्वर को कॉन्फ़िगर कर सकते हैं, और हम अपने कंप्यूटर के साथ फाइलों और फ़ोल्डरों को भी सिंक्रनाइज़ कर सकते हैं। नेक्स्टक्लाउड जैसी सेवाओं के लिए। आज इस लेख में हम उन खतरों के बारे में बात करने जा रहे हैं जो आपके NAS को इंटरनेट पर उजागर करते हैं, और आप इसे और अधिक सुरक्षित रूप से कैसे कर सकते हैं।

मेरे NAS के रिमोट एक्सेस होने के खतरे

आम तौर पर NAS सर्वर इंटरनेट के माध्यम से उन सभी सेवाओं और संसाधनों तक पहुँचने में सक्षम होते हैं जिनकी हमें आवश्यकता होती है, उदाहरण के लिए, सबसे सामान्य बात यह है कि इंटरनेट से हम NAS सर्वर के प्रशासन वेब तक पहुँच सकते हैं, हम फ़ाइलों तक पहुँच सकते हैं एफ़टीपी आंतरिक के माध्यम से, और हम अपने राउटर पर संबंधित पोर्ट खोलकर एसएसएच के माध्यम से दूरस्थ प्रबंधन को भी सक्रिय कर सकते हैं। हालाँकि, हमारे NAS सर्वर को इंटरनेट पर उजागर करने से जोखिमों की एक श्रृंखला होती है जिससे हमें यथासंभव बचना चाहिए, इसलिए, यदि हम अपने NAS सर्वर को बेनकाब करने का निर्णय लेते हैं और इसे बाहर से एक्सेस करने का निर्णय लेते हैं, तो हमें कई सावधानियां बरतनी चाहिए।

हमारे घरों में हम सभी NAT और UPnP के साथ एक राउटर का उपयोग करते हैं, NAS सर्वर UPnP को राउटर पर पोर्ट को गतिशील रूप से और स्वचालित रूप से खोलने का समर्थन करते हैं, हालांकि, इसमें एक सुरक्षा जोखिम होता है क्योंकि यह संभव है कि वे ऐसे पोर्ट खोलते हैं जिन्हें आप बेनकाब नहीं करना चाहते हैं। . इसलिए, आपको अपने NAS सर्वर के UPnP कॉन्फ़िगरेशन की सावधानीपूर्वक जांच करनी चाहिए ताकि ऐसा न हो। हालांकि, सबसे अच्छी चीज जो आप कर सकते हैं वह है NAS सर्वर पर और यहां तक कि आपके राउटर पर भी UPnP प्रोटोकॉल को अक्षम करना, ताकि आपको एक विशिष्ट तरीके से पोर्ट (पोर्ट-फॉरवर्डिंग) खोलना पड़े, यह अच्छी तरह से जानते हुए कि आप कौन से पोर्ट को किस डिवाइस पर खोल रहे हैं। .

एक राउटर जिसमें एनएटी में एनएएस सर्वर की ओर कोई पोर्ट खुला नहीं है, इसका मतलब है कि एनएएस सर्वर इंटरनेट के संपर्क में नहीं है, इसलिए रिमोट एक्सेस केवल रिवर्स कनेक्शन के माध्यम से संभव होगा जो कि क्यूएनएपी जैसे निर्माता वर्तमान में प्रदान करते हैं। Synology या ASUSTOR, इस तरह, में लॉग इन करके बादल मंच, NAS सर्वर निर्माता के अपने सर्वर से सीधे जुड़ जाएगा ताकि उपयोगकर्ता बिना किसी पोर्ट को खोले दूरस्थ रूप से कनेक्ट हो सके। हमें यह याद रखना चाहिए कि NAT में "आंतरिक NAT" से "बाहरी NAT" तक के पोर्ट किसी भी उपकरण द्वारा आवश्यक होने पर स्वचालित रूप से खुल जाते हैं, लेकिन यदि कनेक्शन इंटरनेट से शुरू होता है तो ऐसा नहीं होता है, और हमें एक खुले की आवश्यकता होगी यदि आप अंतिम सेवा तक पहुंचना चाहते हैं तो राउटर पर पोर्ट करें।

क्या NAS सर्वर से जुड़ने का यह तरीका सुरक्षित है? सिद्धांत रूप में, हाँ, क्योंकि NAS सर्वर के निर्माता अपने प्लेटफॉर्म की सुरक्षा के लिए जिम्मेदार हैं। यदि आपके प्लेटफ़ॉर्म से छेड़छाड़ की जाती है, तो इस कार्यक्षमता को सक्षम करने वाले सभी NAS सर्वरों से समझौता किया जाएगा और वेब के माध्यम से प्रमाणीकरण के बाद एक्सेस का प्रयास किया जा सकता है।

इस घटना में कि आपने NAS सर्वर (HTTP वेब, HTTPS वेब, FTP, FTPES, SSH आदि) के लिए राउटर (पोर्ट-फ़ॉरवर्डिंग) पर एक पोर्ट खोला है, तो आप पर NAS सर्वर तक पहुँचने के लिए साइबर अपराधियों द्वारा हमला किया जा सकता है, यह बहुत है महत्वपूर्ण है कि केवल उन सेवाओं के लिए पोर्ट खोलें जिनकी आपको आवश्यकता है, और कम से कम संभव हमले की सतह के लिए आवश्यकता से अधिक पोर्ट न खोलें।

उपयोगकर्ता क्रेडेंशियल्स को क्रैक करने का प्रयास

हमलों में से एक है जो हमारे उपयोगकर्ता क्रेडेंशियल्स को क्रैक करने के प्रयासों के माध्यम से है, या तो वेब मेनू के माध्यम से प्रशासन तक पहुंचने के लिए, एफ़टीपी सर्वर अगर हमने इसे उजागर किया है, और यहां तक कि एसएसएच सर्वर भी है। हमारे पास हमारे राउटर पर संबंधित पोर्ट खुला है। पूरी तरह से मुफ्त कार्यक्रम हैं जो हमें विभिन्न मेजबानों पर हमलों को स्वचालित करने की अनुमति देते हैं, उदाहरण के लिए, लोकप्रिय Nmap हमें यह जांचने के लिए एक पोर्ट स्कैन करने की अनुमति देगा कि हमने एक निश्चित सेवा के लिए राउटर में कौन से टीसीपी और यूडीपी पोर्ट खोले हैं, और बाद में पता लगाएं कि एक निश्चित पोर्ट में हमारे पास किस प्रकार की सेवा है, उस सेवा का कौन सा संस्करण हमारे पास है। और अधिक जानकारी।

सेवा और यहां तक कि सेवा के संस्करण को जानने के बाद, एक साइबर अपराधी Nmap NSE जैसे प्रोग्राम का उपयोग करके शब्दकोश या पाशविक बल का उपयोग करके पासवर्ड को क्रैक करने का प्रयास कर सकता है, इस तरह, वह प्रवेश करने के लिए हजारों उपयोगकर्ता / पासवर्ड संयोजनों का प्रयास करेगा।

अवैध सिस्टम एक्सेस

इस घटना में कि पिछला हमला सफल रहा था, और उस उपयोगकर्ता की अनुमति के आधार पर जिसका पासवर्ड क्रैक किया गया है, यह सिस्टम को अवैध रूप से एक्सेस कर सकता है, अर्थात, यह NAS प्रशासन में प्रवेश कर सकता है, FTP सर्वर में या SSH के माध्यम से बनाने के लिए सभी परिवर्तन जो आप चाहते हैं, जानकारी की चोरी करें, चोरी की गई जानकारी को बाद में फिरौती मांगने के लिए एन्क्रिप्ट करें और यहां तक कि स्थानीय नेटवर्क से समझौता करें जहां NAS सर्वर कॉन्फ़िगर किया गया है।

इस कारण से NAS सर्वर की चेतावनियों और लॉग्स को देखना बहुत महत्वपूर्ण है, हर समय यह जानने के लिए कि क्या किसी ने NAS सर्वर में लॉग इन किया है और यह हम नहीं हैं, इस तरह, हम जल्दी और कुशलता से सक्रिय कर सकते हैं NAS सर्वर तक पहुंच में कटौती करके जब तक हम लॉग की जांच नहीं करते हैं और पता लगाते हैं कि क्या हुआ। यह महत्वपूर्ण है कि, यदि हम अपने सिस्टम तक पहुंच का पता लगाते हैं, तो हम इसे जल्द से जल्द काट देते हैं और अध्ययन करते हैं कि इस साइबर अपराधी ने हमारे NAS सर्वर पर क्या किया है।

NAS में कमजोरियों का शोषण

Nmap जैसे प्रोग्राम से आप पता लगा सकते हैं कि किसी विशिष्ट NAS सर्वर पर वेब सर्वर, FTP या SSH सर्वर के किस संस्करण का उपयोग किया जा रहा है। यदि NAS सर्वर का ऑपरेटिंग सिस्टम एक ऐसी सेवा का उपयोग करता है जिसमें एक भेद्यता की खोज की गई है और पहले से ही ज्ञात है, तो एक साइबर अपराधी इस भेद्यता का फायदा उठाकर NAS सर्वर का पूर्ण नियंत्रण ले सकता है और इसे संक्रमित कर सकता है। NAS सर्वरों के ऑपरेटिंग सिस्टम और उनके भीतर एम्बेडेड सॉफ़्टवेयर को अपडेट करना बहुत महत्वपूर्ण है ताकि उन्हें एक ज्ञात भेद्यता का फायदा उठाने से रोका जा सके।

एक बहुत ही महत्वपूर्ण पहलू यह है कि हमें अपने NAS सर्वर के वेब प्रशासन को HTTP या HTTPS द्वारा कभी भी उजागर नहीं करना चाहिए। वेब सर्वर XSS भेद्यता के लिए बहुत प्रवण हैं, एक साइबर अपराधी एक XSS भेद्यता का फायदा उठा सकता है जिसे उसने स्वयं खोजा है, और उन सभी NAS सर्वरों को संक्रमित करने का प्रबंधन करता है जिनके पास यह सुरक्षा दोष पैच नहीं है। सबसे सुरक्षित बात यह है कि NAS प्रशासन वेब को कभी भी उजागर न करें, यदि आपको इसे एक्सेस करने की आवश्यकता है तो यह अन्य तरीकों से बेहतर है जैसा कि हम आपको नीचे सिखाएंगे।

सुरक्षा दोष और रैंसमवेयर हमले का शोषण

पहले से ही ऐसे मामले सामने आए हैं जिनमें, NAS पर कुछ सॉफ़्टवेयर में एक ज्ञात सुरक्षा दोष का फायदा उठाकर, साइबर अपराधी ने न केवल उपयोगकर्ता के NAS सर्वर से समझौता किया है, बल्कि इसे रैंसमवेयर हमले के साथ पूरी तरह से एन्क्रिप्ट किया है, बाद में फिरौती का अनुरोध करने में सक्षम होने के लिए फ़ाइलों को पुनर्प्राप्त करें। हमें यह ध्यान में रखना चाहिए कि हम आम तौर पर अपने निजी क्लाउड के रूप में और यहां तक कि बैकअप प्रतियों के लिए NAS सर्वर का उपयोग करते हैं, इसलिए, इस प्रकार का हमला हमारे साथ होने वाले सबसे बुरे हमलों में से एक है। यद्यपि ऑपरेटिंग सिस्टम में "स्नैपशॉट्स" या "स्नैपशॉट्स" की कार्यक्षमता होती है, यदि साइबर अपराधी सिस्टम व्यवस्थापक के रूप में पहुंच प्राप्त करने में कामयाब रहे हैं, तो उन्होंने संभवतः इन स्नैपशॉट को हटा दिया है और जब तक आपके पास बाहरी बैकअप न हो, आप जानकारी को पुनर्प्राप्त नहीं कर सकते।

एक बार जब हमने NAS सर्वर के इंटरनेट के संपर्क में आने के सभी खतरों को देख लिया, तो हम आपको यह समझाने जा रहे हैं कि अगर हमारे पास कोई विकल्प नहीं है तो हम इसे इंटरनेट से किन तरीकों से एक्सेस कर सकते हैं।

इंटरनेट से NAS को सुरक्षित रूप से कैसे एक्सेस करें

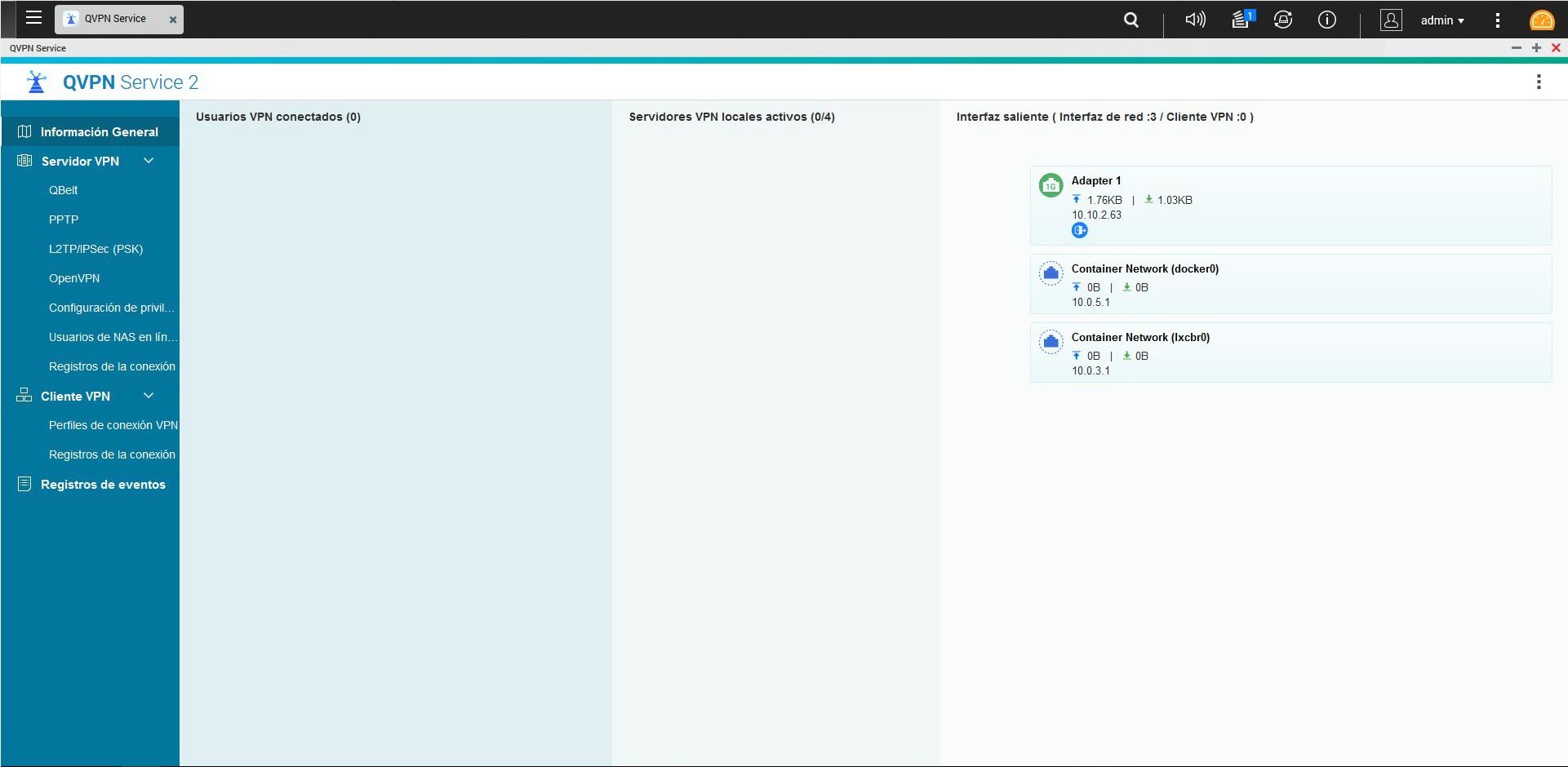

हालांकि NAS सर्वर स्थानीय नेटवर्क में पूरी तरह से उपयोग किए जा सकते हैं और इंटरनेट तक पहुंच नहीं है, यह सभी NAS सर्वर संसाधनों को दूरस्थ रूप से एक्सेस करने में सक्षम होने के लिए बहुत सुविधाजनक है। अगर हमें फाइलों और फ़ोल्डरों का आदान-प्रदान करने, किसी भी कारण से इसे प्रबंधित करने या इसकी किसी भी सेवा का उपयोग करने के लिए हमारे NAS सर्वर को दूरस्थ रूप से एक्सेस करने की आवश्यकता है, तो सिफारिश स्पष्ट है: इसे NAS सर्वर के माध्यम से करें वीपीएन सर्वर जब भी संभव हो .

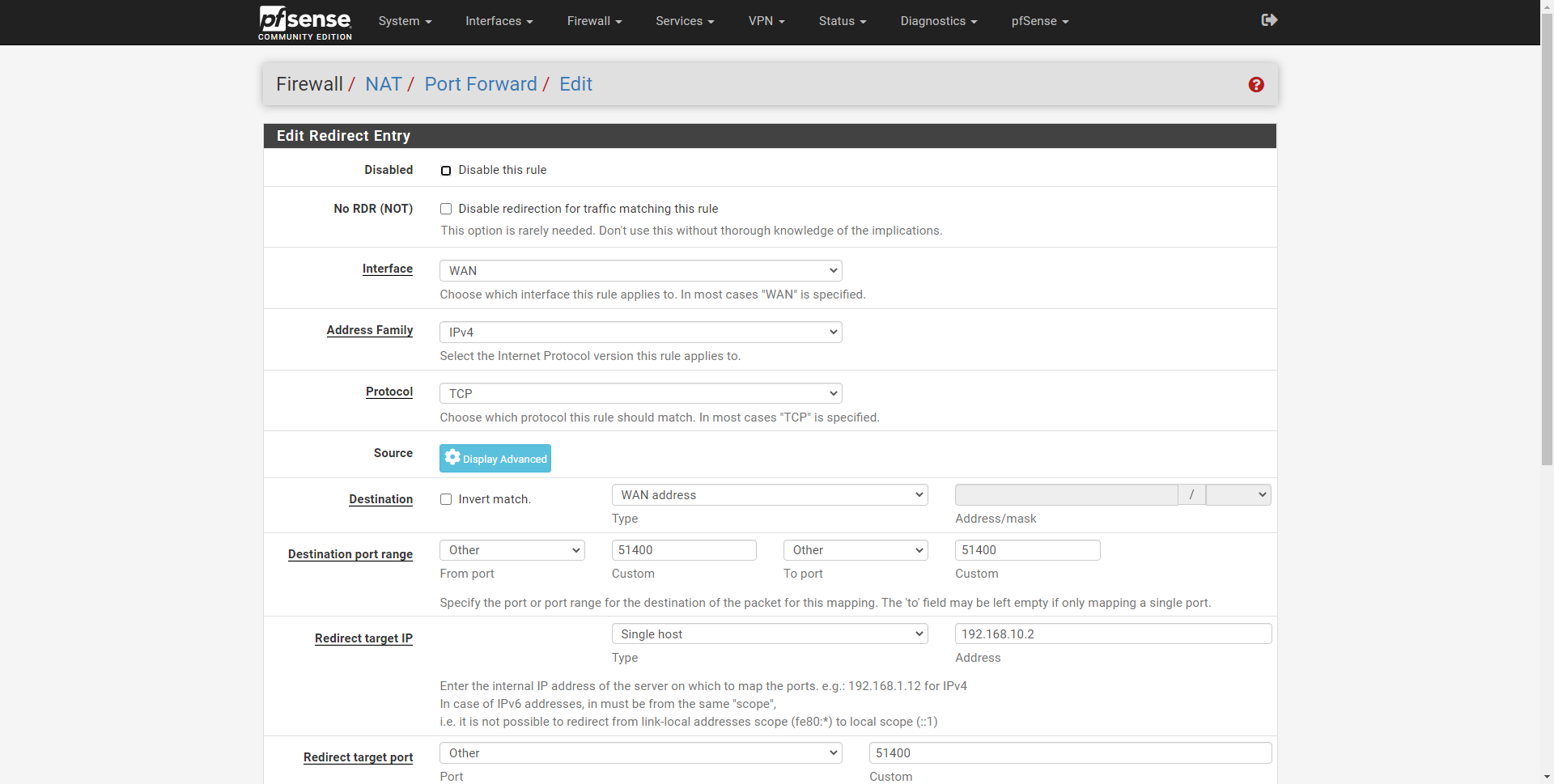

सभी NAS सर्वर ऑपरेटिंग सिस्टम में एक VPN सर्वर होता है, उनके पास आमतौर पर OpenVPN और L2TP / IPsec भी होता है, हालांकि, यह भी संभव है कि वे मालिकाना VPN प्रोटोकॉल और यहां तक कि लोकप्रिय WireGuard वीपीएन. वीपीएन सर्वर होने के मामले में, हमें जो करना है वह राउटर में केवल टीसीपी या यूडीपी पोर्ट खुला है जिसे इस वीपीएन सर्वर को आने वाले कनेक्शन स्वीकार करने की आवश्यकता है। एक बार जब हम वीपीएन के अंदर होते हैं, तो आप बाकी संसाधनों (एसएमबी, एफ़टीपी, एफ़टीपीईएस, एसएसएच आदि) को सुरक्षित रूप से एक्सेस कर सकते हैं। इस तरह, हम अपने राउटर पर केवल एक पोर्ट खोलेंगे, जिसके पीछे एक वीपीएन सेवा है जिसे प्रमाणीकरण के लिए डिजिटल प्रमाणपत्र की आवश्यकता होगी।

यदि आपको FTP या SSH सर्वर जैसी विभिन्न सेवाओं तक पहुँचने के लिए अन्य पोर्ट खोलने की आवश्यकता है, तो हमारी सिफारिशें इस प्रकार हैं:

- अपनी ज़रूरत की सेवाओं के लिए पोर्ट खोलें, और पोर्ट नहीं।

- एकाधिक लॉगिन प्रयासों से सेवाओं की सुरक्षा करता है। सभी NAS एक IP से कई असफल एक्सेस प्रयासों को प्रतिबंधित करने के लिए एक "fail2ban" टूल को शामिल करते हैं, जो आपको एक निश्चित समय के लिए प्रतिबंधित करता है।

- फ़ायरवॉल को सक्रिय करें और क्षेत्र के अनुसार ब्लॉक करें। अगर हम स्पेन से जुड़ने जा रहे हैं, तो एक अच्छी नीति यह है कि केवल स्पेन के आईपी पते को कनेक्ट करने की अनुमति दी जाए, और बाकी दुनिया को ब्लॉक किया जाए। NAS सर्वर पहले से ही हमारी सुरक्षा के लिए जियोआईपी के साथ एक फ़ायरवॉल शामिल करते हैं।

याद रखें कि वेब के माध्यम से प्रशासन के लिए एक्सेस पोर्ट को उजागर करना एक अच्छा विचार नहीं है, भले ही आप HTTP या HTTPS का उपयोग करते हों, क्योंकि आमतौर पर वेब सर्वर XSS कमजोरियों से ग्रस्त होते हैं जो सुरक्षा समस्या और अवैध पहुंच का कारण बन सकते हैं। एनएएस सर्वर।

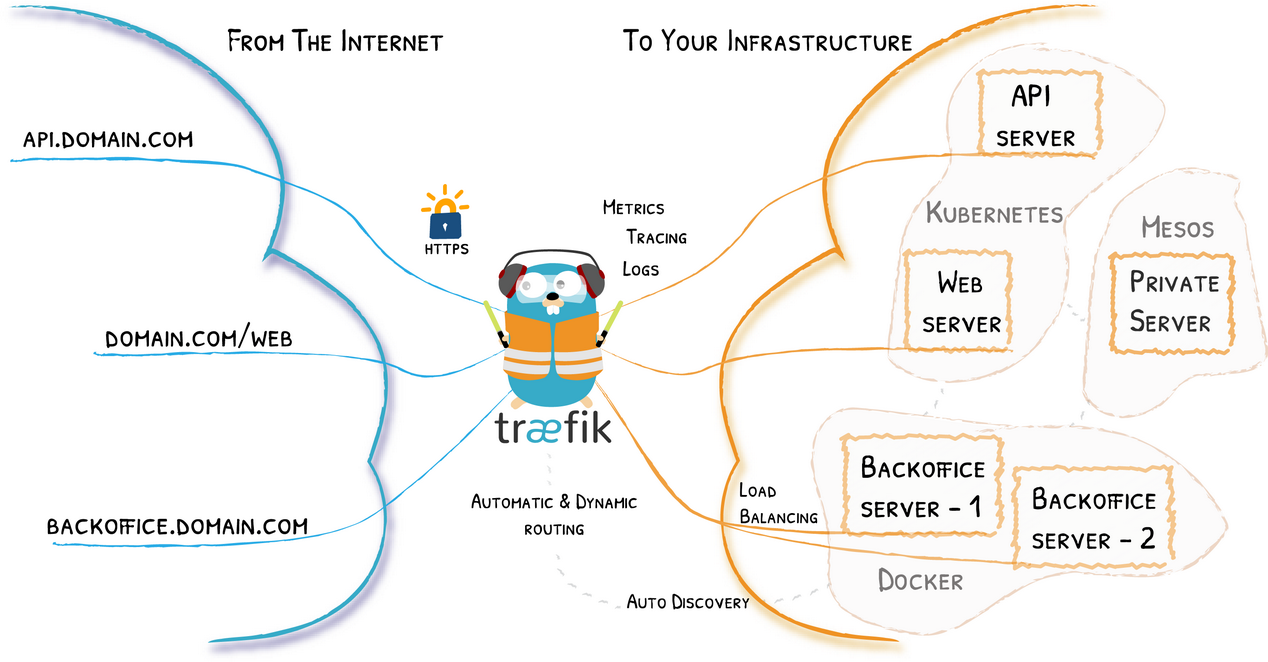

अंत में, यदि आपको इंटरनेट पर वेब सेवाएं प्रदान करने की आवश्यकता है, तो आंतरिक पासवर्ड प्रबंधक जैसी विभिन्न सेवाओं तक पहुंच, फ़ाइलों और फ़ोल्डरों को सिंक्रनाइज़ करने के लिए एक नेक्स्टक्लाउड, वेब के माध्यम से प्रबंधन तक आंतरिक पहुंच और अन्य सेवाएं जहां वेब को उजागर करना आवश्यक है पोर्ट (HTTP के लिए 80 और/या HTTPS के लिए 443), एक बहुत अच्छा विचार है कि Traefik जैसे रिवर्स प्रॉक्सी को स्थापित किया जाए।

अधिकांश NAS सर्वर डॉकर जैसे कंटेनरों के साथ हल्के वर्चुअलाइजेशन की अनुमति देते हैं। ट्रैफ़िक बहुत उन्नत कॉन्फ़िगरेशन विकल्पों के साथ एक मुफ़्त और वास्तव में पूर्ण रिवर्स प्रॉक्सी है, यह रिवर्स प्रॉक्सी हमें NAS सर्वर के सभी आंतरिक संसाधनों तक पहुंचने के लिए इंटरनेट पर केवल HTTP और / या HTTPS पोर्ट को खोलने की आवश्यकता के बिना उजागर करने की अनुमति देगा। हमारे राउटर में कई पोर्ट। विभिन्न सेवाओं के लिए पुनर्निर्देशन उप डोमेन के माध्यम से किया जा सकता है (उदाहरण के लिए nextcloud.redeszone.net) या निम्न तरीके से भी: redeszone.net/nextcloud। Traefik के बारे में अच्छी बात यह है कि हमारे पास सिस्टम की सुरक्षा बढ़ाने के लिए मिडलवेयर हैं, हम उपयोगकर्ता नाम और पासवर्ड के साथ विभिन्न सेवाओं के लिए अतिरिक्त प्रमाणीकरण स्थापित कर सकते हैं, हम Google के साथ OAuth प्रमाणीकरण सेवा लागू कर सकते हैं, और यहां तक कि दो-चरणीय प्रमाणीकरण भी कर सकते हैं। , यह सब उस अंतिम सेवा तक पहुँचने में सक्षम होने से पहले है जिसका सामान्य प्रमाणीकरण हो सकता है।

ट्रैफिक का एक और मजबूत बिंदु यह है कि हम अलग-अलग एक्सटेंशन स्थापित कर सकते हैं, उदाहरण के लिए, सभी या कुछ सेवाओं में विफल 2 प्रतिबंध जो हम प्रदान करते हैं, हम केवल एक देश के आईपी पते की अनुमति देने के लिए एक जियोआईपी को कॉन्फ़िगर कर सकते हैं और बाकी को ब्लॉक कर सकते हैं, और बहुत कुछ अधिक।

जैसा कि आपने देखा है, अगर हम अपने NAS सर्वर को इंटरनेट पर उजागर करते हैं, तो कई खतरे हैं, लेकिन अगर हम इसे अच्छी तरह से करते हैं और हमारी सिफारिशों का पालन करते हैं, तो हमें यकीन है कि आप इसे बिना किसी समस्या के दूरस्थ रूप से एक्सेस करने में सक्षम होंगे, हालांकि, आपको चाहिए यह जान लें कि जब १००% मौजूद नहीं है, तो सुरक्षा, विशेष रूप से अगर कमजोरियों की खोज की जाती है जो समय पर पैच नहीं की जाती हैं और NAS सर्वरों के एक निश्चित ब्रांड के सभी ग्राहकों पर लक्षित या वैश्विक हमला किया जाता है।