Die Schwachstellen im Netzwerk, in den Geräten, mit denen wir navigieren, oder in den Programmen, die wir installieren, können das Gateway für Hacker sein. Dies bedeutet, dass wir jedes auftretende Problem immer beheben müssen. Wir müssen verfügbare Patches und Updates installieren. Wie lange dauert es nun, bis ein Hacker fertig ist? eine Schwachstelle finden und ausnutzen? Wir werden darüber reden.

Ein Angreifer kann eine Sicherheitsanfälligkeit sofort ausnutzen

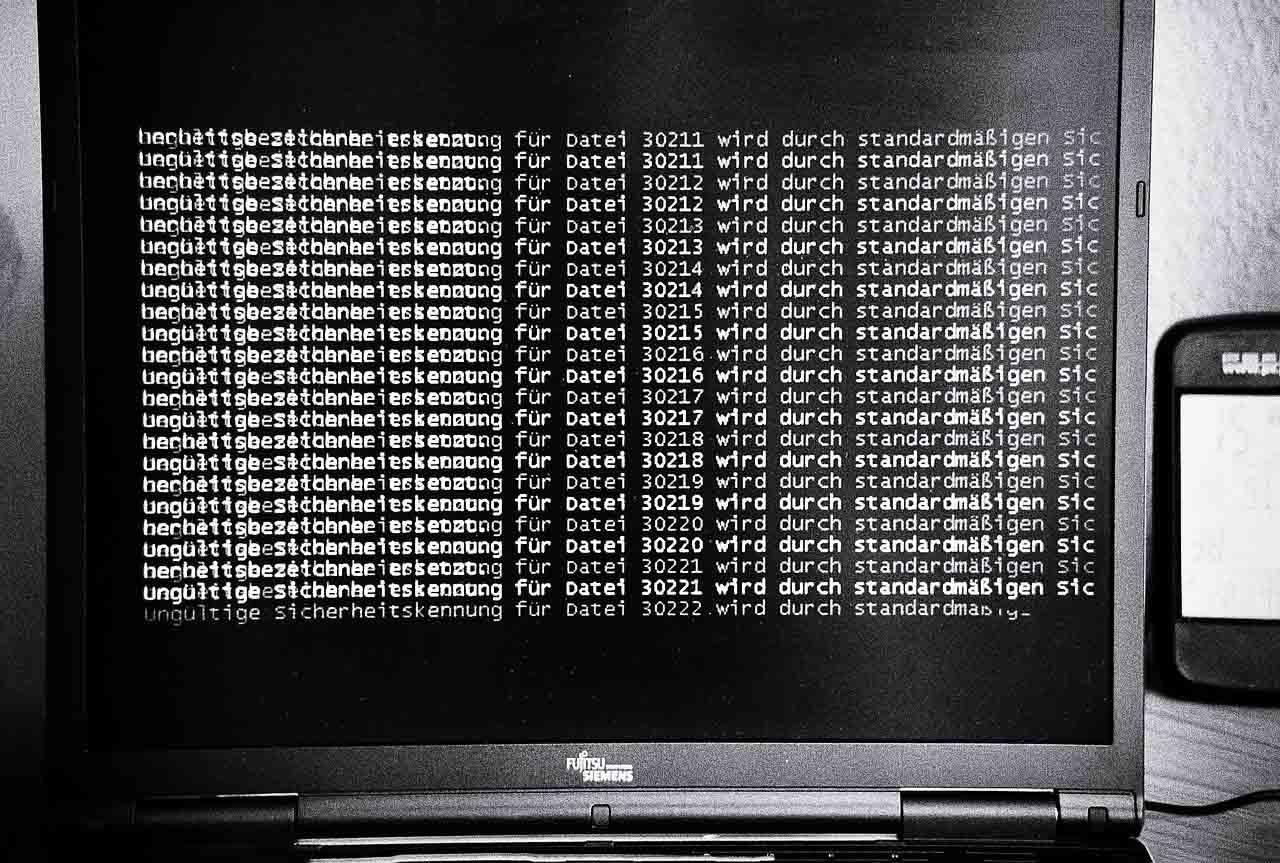

Wie wir bereits erwähnt haben, Schwachstellen ständig erscheinen, die von Cyberkriminellen ausgenutzt werden können. Wir sprechen über Sicherheitslücken in unseren Betriebssystemen, die von uns verwendeten Geräte, die von uns installierten Programme ... Dies kann unsere persönlichen Daten gefährden, als Gateway zum Netzwerk dienen, den Diebstahl von Passwörtern ...

Hackers kennen die Bedeutung dieser Verstöße. Dies bedeutet, dass sie das Netzwerk ständig nach diesen Fehlern durchsuchen. Wir können sagen, dass es ein permanenter Kampf zwischen Organisationen ist, die nach Schwachstellen suchen, um diese zu korrigieren, und solchen, deren Suche auf dem Versuch basiert, anzugreifen.

Laut einem Bericht, den wir bestätigen, benötigen Unternehmen, die für die Computersicherheit zuständig sind, durchschnittlich 12 Stunden, um eine neue Sicherheitsanfälligkeit zu erkennen. Diese Forschung wurde von Cortex Xpanse von Palo Alto Networks durchgeführt.

Der Remote-Desktop, ein sehr wichtiger Angriffsvektor

Dieselbe Gruppe von Sicherheitsforscher gibt an, dass fast ein Drittel aller Angriffe, die auf Sicherheitslücken beruhen, auf dem Remotedesktop vorhanden sind. Es ist etwas, das in den letzten Jahren ein sehr wichtiges Gewicht gewonnen hat. Immer mehr Benutzer müssen remote arbeiten und auf bestimmte Dienste zugreifen.

Dies wird häufig von Hackern verwendet, um Angriffe wie zu starten Ransomware . Sie basieren jedoch auch auf falsch konfigurierten Servern oder Zero-Day-Schwachstellen in bestimmten Anwendungen.

Wir haben erwähnt, dass es bis zu 12 Stunden dauern kann, bis eine Organisation dies tut Erkennen und Beheben einer Sicherheitsanfälligkeit . Angreifer können jedoch in vielen Fällen nur 15 Minuten dauern, nachdem ein Problem erkannt wurde. Ab dem Zeitpunkt, an dem die Nachricht veröffentlicht wird, dass ein Fehler einen bestimmten Server, ein bestimmtes System oder ein bestimmtes Programm betrifft, kann es sehr wenig Zeit dauern, bis Angriffe ausgeführt werden.

Daher können wir sagen, dass Cyberkriminelle oft antizipieren Sicherheitsmaßnahmen Schwachstellen ausnutzen. Sie nutzen Fehler, die bei RAS-Diensten, ungepatchten Systemen, IoT Geräte usw.

Um dies zu verhindern und um zu verhindern, dass Malware und Hacker auf unsere Computer zugreifen, müssen wir dies tun Installiere Updates so schnell es geht. Immer wenn ein neuer Patch erscheint oder ein Fehler auftritt, der behoben werden muss, müssen wir dies tun. Auf diese Weise können wir die möglichen Auswirkungen auf unsere Systeme reduzieren. Darüber hinaus ist es praktisch, jederzeit Sicherheitsprogramme einzurichten, den gesunden Menschenverstand zu wahren und keine Fehler zu machen.

Letztendlich könnten Angreifer Schwachstellen schnell ausnutzen. Wir müssen immer auftretende Sicherheitsmängel beheben und unsere Geräte ordnungsgemäß schützen. Es ist etwas, das wir unabhängig von dem von uns verwendeten System anwenden müssen.