En af de mindst omtalte protokoller er SNMP. Det er dog en af de mest værdifulde, når det kommer til styring af de enheder, der er forbundet til netværket. Desværre kan cyberkriminelle også drage fordel af denne protokol, når de udfører angreb. Her er hvad SNMP Reconnaisance er og hvordan du beskytter dit netværk mod mennesker med mistænkelige intentioner.

Hvad er SNMP-protokollen, og hvad er den til?

Dens forkortelser på engelsk svarer til Simpelt Netværk Ledelsesprotokol . På spansk betyder det Simple Network Management Protocol . Det er en af de protokoller, der har været i kraft i længst tid, specifikt siden 1988. Oprindeligt kunne switches og routere administreres af denne protokol, i dag er det muligt at have SNMP-protokollen for praktisk talt enhver enhed, der formår at oprette forbindelse til et netværk. Det er også muligt at udføre både overvågning og justeringer i konfigurationen af de fjernovervågede enheder.

Dette er en datagramorienteret protokol. Enhver af de styrede enheder har en agent, der kommunikerer med den centrale enhed, som administrerer dem. Nævnte agent vil sende information til nævnte centrale enhed, hvis indhold vil blive gemt i en kaldet database MIB (Management Information Base) . Hvad er dette? Det er en hierarkisk måde at organisere de oplysninger, der er indsamlet fra enhver SNMP-enhed, der er forbundet til netværket.

Hvad du kan vide takket være en MIB (Management Information Base)

Det er godt at erkende, at MIB er en fantastisk kilde til værdifuld information om netværket og dets tilsluttede enheder. Hvilke oplysninger kan vi dog finde?

- Brugere : Dette kan beskrive antallet af brugerkonti og navnene på hver. Det er også muligt at vide om brugergrupperne og oplysningerne om oprettelse af konti for hver enkelt.

- Installerede programmer : Listen over programmer på en eller flere computere kan let fås ved hjælp af SNMP. På denne måde vil vi være i stand til at kende versionerne af, hvad der er installeret. For hvad? Dette kan bestemme, om computeren har versioner, der er sårbare over for angreb.

- Åbn porte : Cyberkriminelle kan også drage fordel af åbne porte ved at indhente information via SNMP, snarere end at udføre en scanning, der kan efterlade cyberkriminelen selv i bevis med netværksadministratorer.

SNMP-versioner tilgængelige

I alt kan vi have tre versioner af SNMP. Alle bruges indtil i dag. Det, der adskiller hver enkelt af dem, er den måde, de implementeres på, og de sikkerhedsforanstaltninger, de har. På sidstnævnte skal vi nævne « community-streng «. Det community-streng består af en adgangskode, der bruges til at autentificere til en central enhed (den administrerer) ved hjælp af en privat community-streng .

Vi citerer SNMP-versionerne nedenfor:

- SNMPv1: Dette er den mest usikre version af protokollen med hensyn til sikkerhedsforanstaltninger. Da det bruger godkendelse ved hjælp af almindelig tekst. Standard community-streng er indstillet til offentlige .

- SNMPv2c: Det har små forbedringer sammenlignet til version 1, især med hensyn til ydelse og sikkerhed. Den er dog ikke kompatibel med den første version, så det er nødvendigt at have denne version specifikt for at bruge den. SNMPv2c er den mest anvendte version, selvom v3 er den, vi altid skal bruge.

- SNMPv3: Dette er en meget bedre version i forhold til de sikkerhedsforanstaltninger, den inkluderer. Så også deres præstation. Inkorporeret kontrol af integritet og kryptering på godkendelsestidspunktet. Desværre er det endnu ikke implementeret i stort omfang i de fleste organisationer, selvom det anbefales at bruge denne version.

SNMP rekognosering

Dette er en type angreb og er til gengæld en af faserne af et computerangreb. Hvorfor? Fordi "Reconnaissance" (på spansk, anerkendelse) er både en type angreb og en af faserne af et angreb. Enhver, der for eksempel ønsker at angribe et netværk, foretager rekognosering for at få de bedste resultater efter "kerneangrebet". Det er som en fase med indsamling af værdifuld information, der vil tjene til at udføre de specifikke angreb.

Anerkendelse eller "Reconnaisance" betragtes dog også som et angreb i sig selv. Da vi ved, at dette gør det muligt at indsamle information, er sådan indsamling ikke tilladt. Ikke kun kan vi vide om hoveddataene for de enheder, der er forbundet til netværket. Vi kan også vide om de systemressourcer, som hver enkelt har, de tjenester, de bruger, og de sårbarheder, de har.

DDoS angreb har for eksempel en tendens til at have bedre resultater efter en genkendelsesfase. Så vi kan sige, at anerkendelse fungerer som en bro for en række forskellige angreb, der bruger de indsamlede oplysninger.

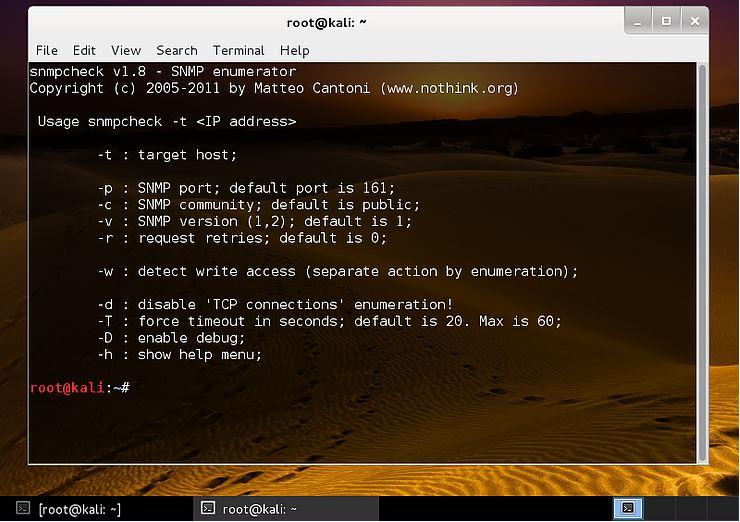

Hvis du bruger Kali Linux , er det muligt at bruge snmp-kontrol værktøj. Dette værktøj giver dig mulighed for let at anvende protokollen gennem kommandolinjer. Ved at udføre et par kommandoer vil du være i stand til at hente følgende data fra en bestemt tilsluttet enhed:

- Systemoplysninger (værtsnavn, beskrivelse, tilsluttet tid, IP-adresse)

- Netværksinformation (antal datagrammer, der er modtaget og sendt, standard TTL og andre)

- IP-data ( IP Adresse, undernetmaske og gateway)

- Oplysninger om hver af enhedens netværksgrænseflader (eksempel, om det er til eller fra)

- information Device (producentnavn, model og mere)

- Rutedata

Bemærk: Denne type SNMP-sårbarhedsudnyttelse gælder kun versioner v1 og v2.

Du har muligvis adgang til flere oplysninger end nævnt. Dette varierer meget afhængigt af den enhed, du opretter forbindelse til. Det er dog let at bemærke, at du kan vide meget om den pågældende enhed og det netværk, som den opretter forbindelse. Dette praktiske Kali-værktøj giver dig mulighed for at genskabe, hvad en cyberkriminel kan få fra de enheder, der er en del af målet for hans angreb.

Hvis du vil undgå angreb fra SNMP-rekognoscering For det første skal du deaktivere protokollen for enhver enhed, der ikke har brug for den.

Som nævnt blev SNMP oprindeligt udviklet til routere og switches. Derfor kunne vi reservere denne protokol til den klasse af enheder, i tilfælde af at kravene dikterer den. På den anden side standardindholdet i det offentlige og private samfund strenge skal ændres, som det er tilfældet med adgangskoder, der er vanskelige at gætte, for at en ondsindet bruger ikke bruger standardstrengene, der altid bruges i protokollen. SNMP.