HostHunter er et helt gratis værktøj til effektivt at opdage og udtrække værtsnavne eller værtsnavne, som giver et stort sæt offentlige IP -adresser. Dette værktøj bruger enkle OSINT -teknikker til at tildele IP -adresser med virtuelle værtsnavne, det giver mulighed for at generere en CSV- eller TXT -fil, der indeholder alle de indsamlede oplysninger. Vil du vide, hvad dette værktøj er i stand til?

HostHunter hovedfunktioner

HostHunter er et python3-baseret værktøj, der er specielt designet til at opdage domæner eller værtsnavne, der tilhører en eller flere offentlige IP-adresser. Vi kan sende dette værktøj en TXT -fil med alle de IP -adresser, vi ønsker at undersøge, værktøjet vil automatisk angive alle domæner, der findes i en bestemt offentlig IP -adresse, derudover kan det også indikere, om der er en webapp, der kører i den IP -adresse i beton. Denne genkendelse sker ved hjælp af enkle OSINT -teknikker, så den udfører ikke rigtig nogen form for aktivt angreb.

Andre meget vigtige egenskaber ved HostHunter er, at det vil give os mulighed for at eksportere til en TXT -tekstfil eller til en Excel -fil af typen CSV alle de oplysninger, der er indsamlet fra de forskellige mål eller "mål", takket være dette vil vi være i stand til at gemme disse oplysninger til den efterfølgende behandling og undersøgelse, uden at det er nødvendigt at køre værktøjet igen, når vi ønsker at indhente disse oplysninger.

En meget vigtig detalje ved dette lille program er, at det giver os mulighed for at lægge så mange mål -IP -adresser, som vi ønsker i tekstfilen, det er ikke nødvendigt at gå en efter en for at gøre det, direkte i en tekstfil vil vi skrive IP -adresserne i hver linje, som vi ønsker at undersøge. Andre kendetegn ved dette program er, at det giver os mulighed for at udtrække oplysninger fra de SSL / TLS -certifikater, som de forskellige websteder har tilknyttet en tilsvarende IP -adresse, det er også i stand til at tage skærmbilleder, validere de tilføjede IPv4 -adresser og endda indhente oplysninger fra HTTP -overskrifter. Endelig er det også i stand til at få værtsnavnets værdier for FTP-, SMTP-, HTTP- og HTTPS -tjenesterne med deres standardporte.

Installation og idriftsættelse

Dette program er virkelig et Python3 -script, der udfører alle processer automatisk, men det er nødvendigt at installere både python3 i vores operativsystem samt nogle yderligere krav, som vi kan downloade direkte fra officielt HostHunter -projekt på GitHub . Vi har brugt et Debian 11 -operativsystem, opdateret til den nyeste version, til at udføre tests med dette program.

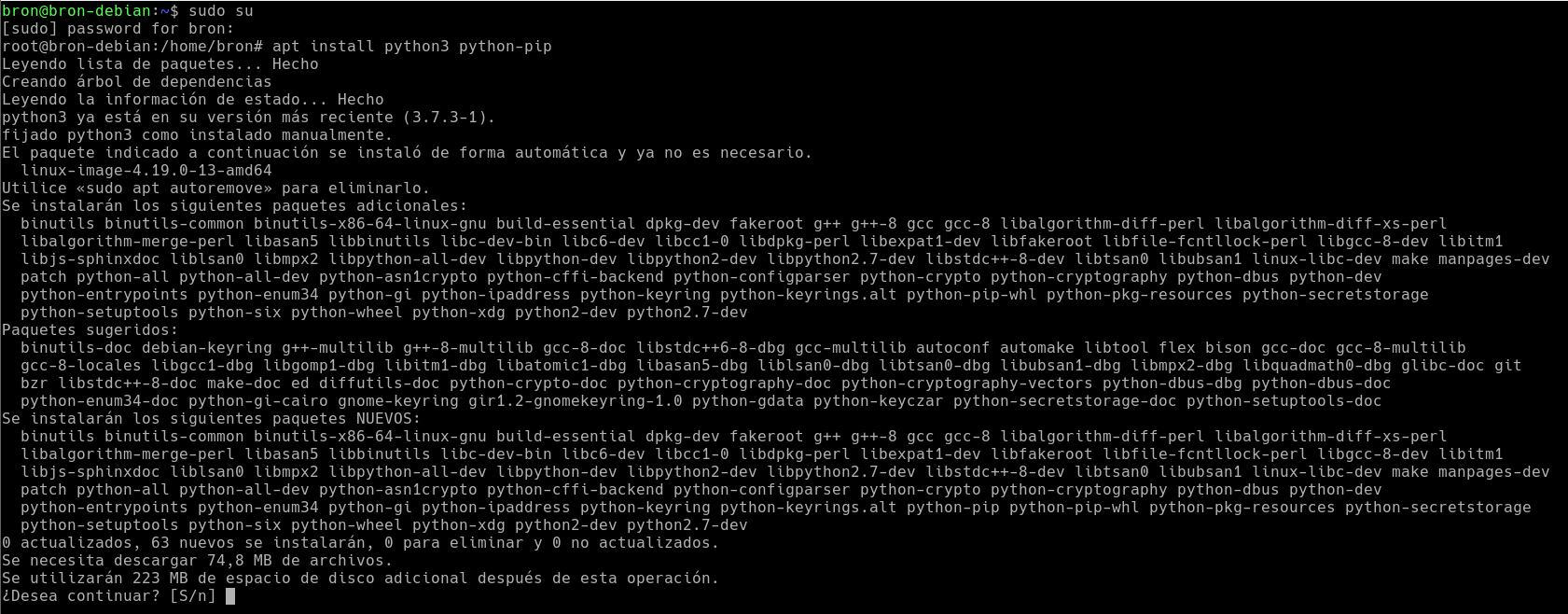

Den første ting vi skal gøre er at installere python3 og python-pip og alle deres nødvendige afhængigheder i vores operativsystem:

sudo apt install python3 python3-pip

Nedenfor kan du se en optagelse af alle de nødvendige afhængigheder for et Debian-operativsystem, hvis vi installerer "python-pip", installerer det kun pip2-versionen, hvis vi sætter "python3-pip" for at installere det, installerer det version 3:

Når vi har angivet “Y”, downloades og installeres alle de pakker, der er nødvendige for driften af dette interessante værktøj.

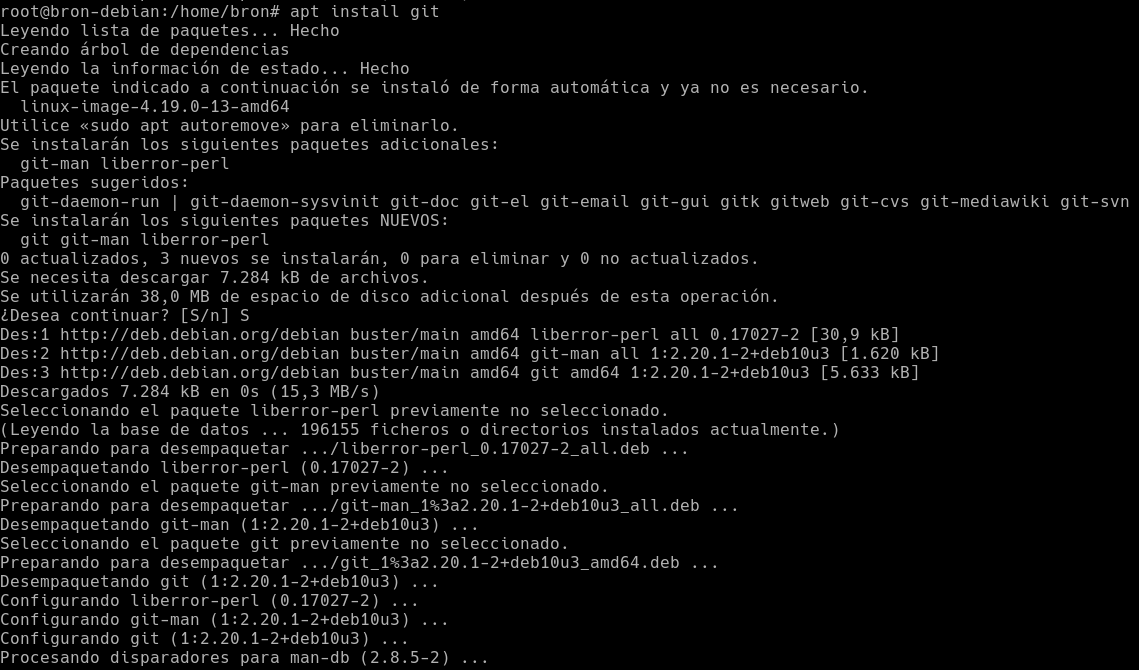

Nu skal vi klone HostHunter GitHub -depotet, for dette skal vi have "git" installeret på vores operativsystem med alle dets tilhørende afhængigheder:

sudo apt install git

Når det er installeret, går vi til et bibliotek, hvor vi kan downloade dette program, for eksempel in / home / user /, og vi bliver nødt til at udføre følgende kommando for at klone GitHub -depotet:

git clone https://github.com/SpiderLabs/HostHunter/

Når hele depotet er blevet klonet, skal vi indtaste det ved at placere kommandoen:

cd HostHunter

Nu skal vi installere alle de nødvendige pakker for at kunne bruge HostHunter korrekt, for dette skal vi installere visse ekstra pakker med apt og med pip3. Vi skal sikre os, at vi har versionen python3-pip (pip3), ellers giver det os en fejl.

Vi installerer Curl -programmet for senere at bruge det.

sudo apt install curl

Vi henter og installerer Rust for at kunne bruge de nødvendige pakker i programmet.

curl https://sh.rustup.rs -sSf | sh pip3 install rust pip3 install cryptography

Nu downloader og installerer vi alle de nødvendige krav for at fungere korrekt.

pip3 install -r requirements.txt

Ved at installere alle disse pakker ovenfor, skulle du nu kunne køre HostHunter -værktøjet med succes, men før du fuldt ud kan gøre det, skal du installere noget andet for at få skærmbilledfunktionen. For at have denne funktionalitet skal vi downloade den nyeste version af Google Chrome og installere den.

wget https://dl.google.com/linux/direct/google-chrome-stable_current_amd64.deb

dpkg -i ./google-chrome-stable_current_amd64.deb

Og download den nyeste version af ChromeDriver til vores operativsystem:

wget -O /tmp/chromedriver.zip https://chromedriver.storage.googleapis.com/74.0.3729.6/chromedriver_linux64.zip && sudo unzip /tmp/chromedriver.zip chromedriver -d /usr/local/bin/;

Funktionsmåde

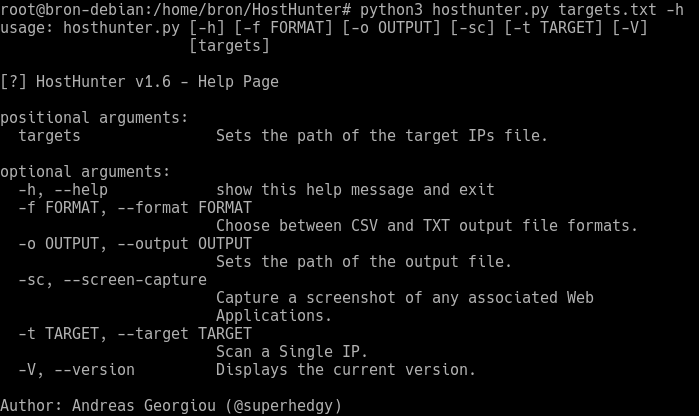

Når vi har installeret alt, kan vi genstarte for at sikre, at alt er korrekt installeret og ikke returnerer nogen form for fejl. Syntaksen, som vi skal bruge til at udføre dette program, er meget enkel, vi skal simpelthen gøre følgende:

python3 hosthunter.py targets.txt -h

I tekstfilen goals.txt skal vi have listen over alle de IP -adresser, vi vil kontrollere. Vi har lagt en offentlig IP -adresse, der tilhører vores websteder, derfor bør vi se et domæne, vi har også sat en Google IP -adresse for at vise os værtsnavnet, eller hvis der er en webapplikation, der bruger denne tilføjede offentlige IP.

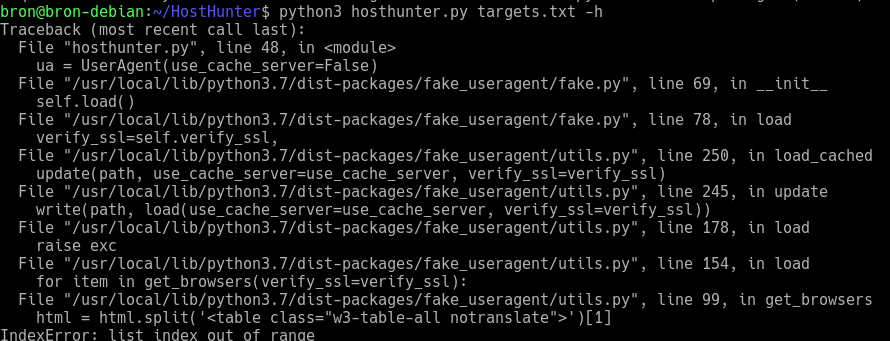

Hvis vi ved denne eksekvering af den forrige kommando får denne fejl i modulet fake_useragent:

python3 hosthunter.py targets.txt -h

Traceback (most recent call last):

File "hosthunter.py", line 48, in <module>

ua = UserAgent(use_cache_server=False)

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/fake.py", line 69, in __init__

self.load()

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/fake.py", line 78, in load

verify_ssl=self.verify_ssl,

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 250, in load_cached

update(path, use_cache_server=use_cache_server, verify_ssl=verify_ssl)

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 245, in update

write(path, load(use_cache_server=use_cache_server, verify_ssl=verify_ssl))

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 178, in load

raise exc

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 154, in load

for item in get_browsers(verify_ssl=verify_ssl):

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 99, in get_browsers

html = html.split('<table class="w3-table-all notranslate">')[1]

IndexError: list index out of range

I det følgende skærmbillede kan du se det:

Vi skal redigere filen /usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py med nano eller Vim, gå til linje 99 og ændre “w3” til “ws” lige her:

Når det er gjort, gemmer vi ændringer, og vi kan køre HostHunter -kommandoen igen, og det vil fungere perfekt.

python3 hosthunter.py targets.txt -h

Hvis vi vil eksportere oplysningerne til en tekst- eller CSV -fil, skal vi lægge følgende kommandoer henholdsvis:

python3 hosthunter.py targets.txt -f txt -o hosts.txt python3 hosthunter.py targets.txt -f csv -o hosts.csv

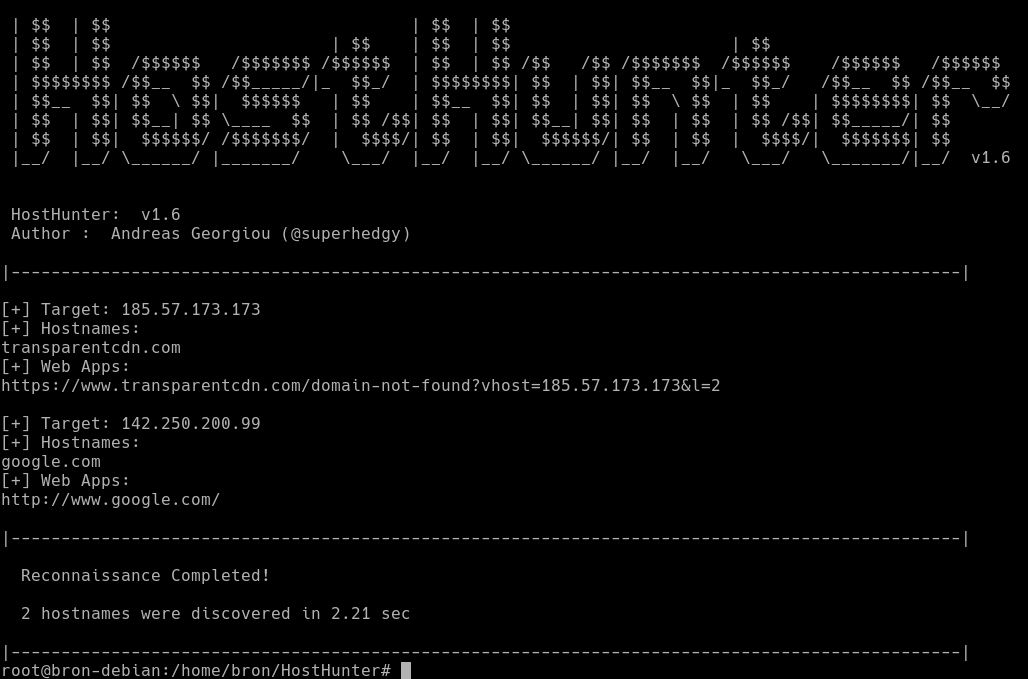

I det følgende billede kan du se en del af de oplysninger, som den kan opnå for hver IP -adresse, som vi har videregivet til den:

Vi anbefaler, at du får adgang til officielt HostHunter -projekt på GitHub hvor du finder alle detaljer om dette interessante værktøj.