面向防火墙并用作路由器的pfSense操作系统,可以从WAN和LAN捕获我们配置的特定接口中的所有网络流量,当然,还可以捕获WAN或LAN的流量。如果我们在计算机上配置了某些VLAN。 我们将能够在下载和上传两个方向捕获流量,它还允许通过IP地址甚至TCP / UDP端口进行限制。 今天,在本文中,我们将向您展示如何捕获网络流量以进行全面的分析,并查看是否存在任何类型的问题。

为什么要捕获网络流量?

捕获网络流量对于检测可能的通信问题非常重要。 假设一台特定的计算机必须发送或接收一定的流量而没有接收到该流量,则可能是 火墙 阻止了它,或者问题不在防火墙中,而在我们连接的交换机中。 为交换机配置某些ACL以进一步保护网络是非常正常的,我们甚至可以针对本地网络中可能发生的DoS攻击激活不同类型的对策。 如果流量未达到pfSense,则问题可能在“中间”,即在交换机中,因此,这将有助于我们排除配置问题并查看所有流量。

如果我们遇到某种类型的通信问题,而我们找不到问题的根源,则必须使用pfSense排除防火墙/路由器本身存在的问题,然后再检查一下它们之间的不同交换机。 。 这就是pfSense的“数据包捕获”的来源,这将使我们能够捕获某个网络接口的所有流量。

“数据包捕获”在pfSense中的工作方式

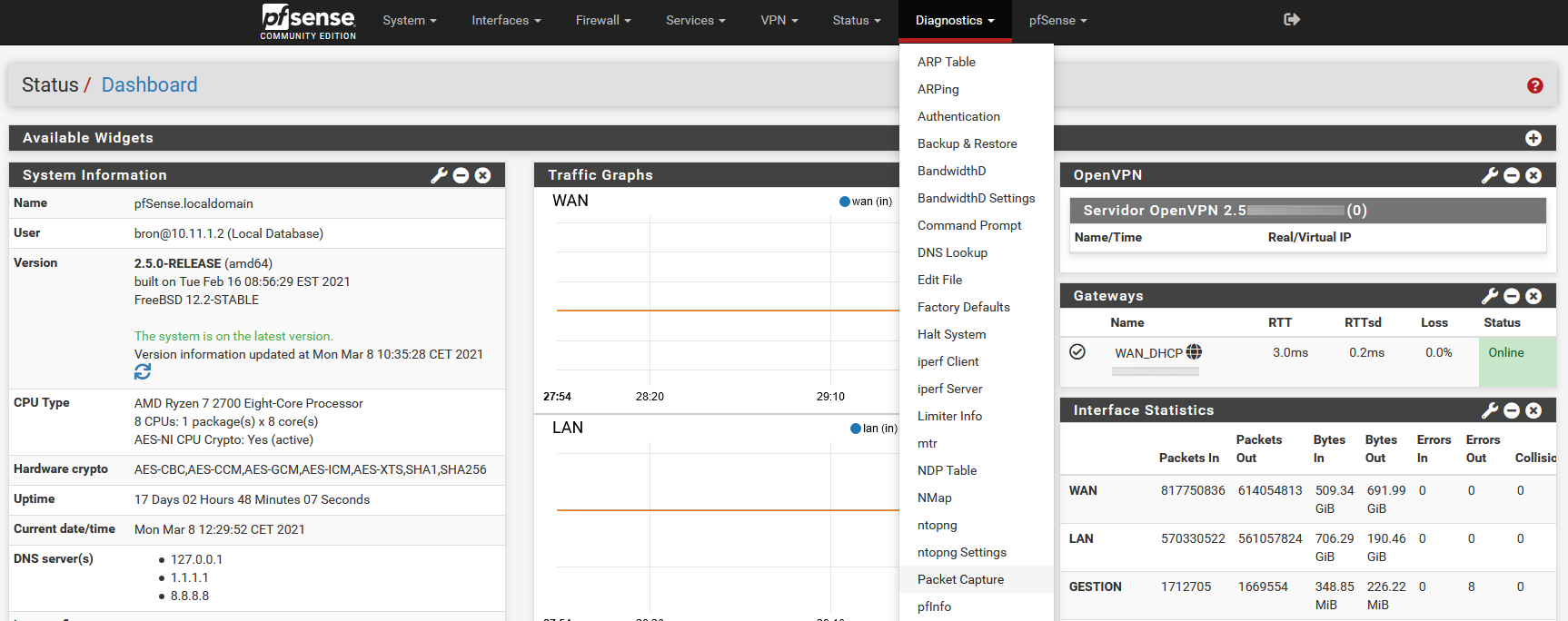

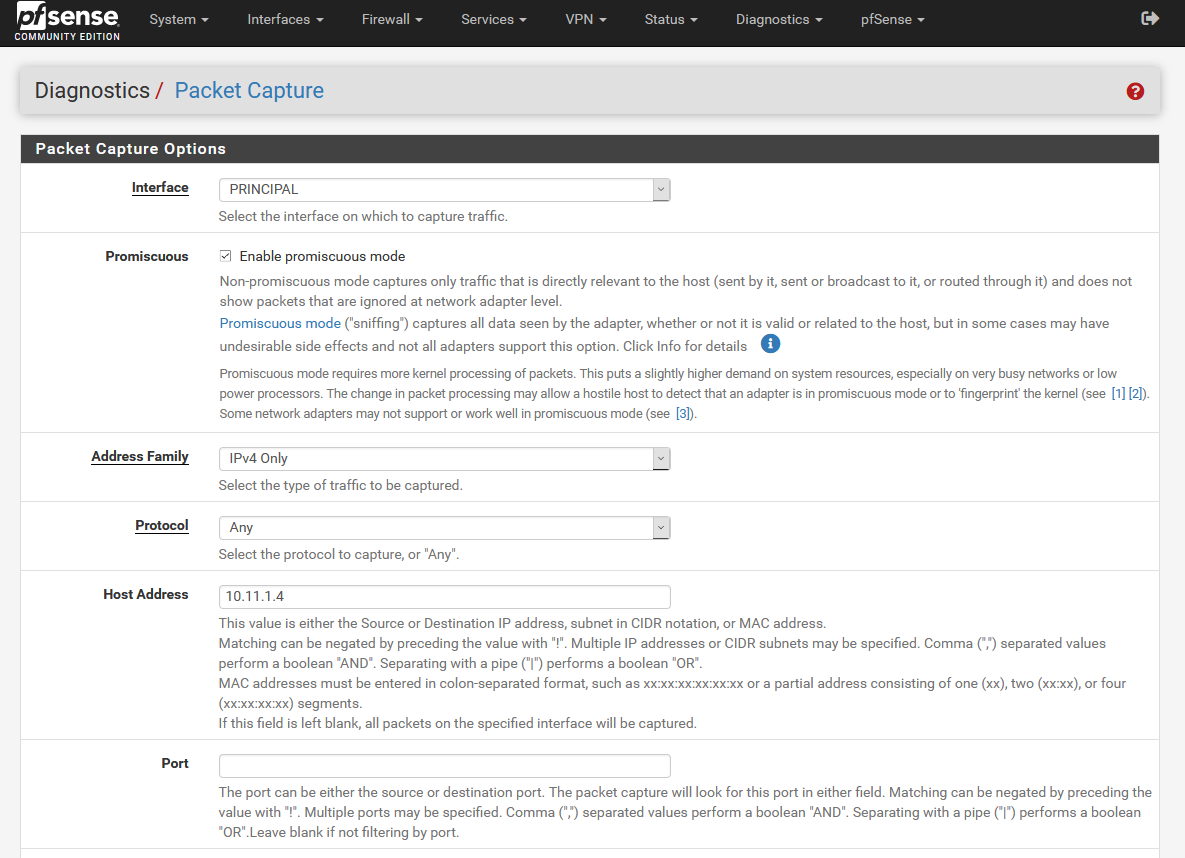

默认情况下,流量捕获设备安装在pfSense操作系统中,我们不必通过可以安装的可用软件列表进行安装。 我们必须去” 诊断/数据包捕获 ”部分以查看可用的配置选项。

在本节中,我们将具有不同的配置选项,以“微调”数据包捕获器,这是一种基本方法,它不能捕获绝对的所有网络流量,而只能捕获我们专门选择的流量。

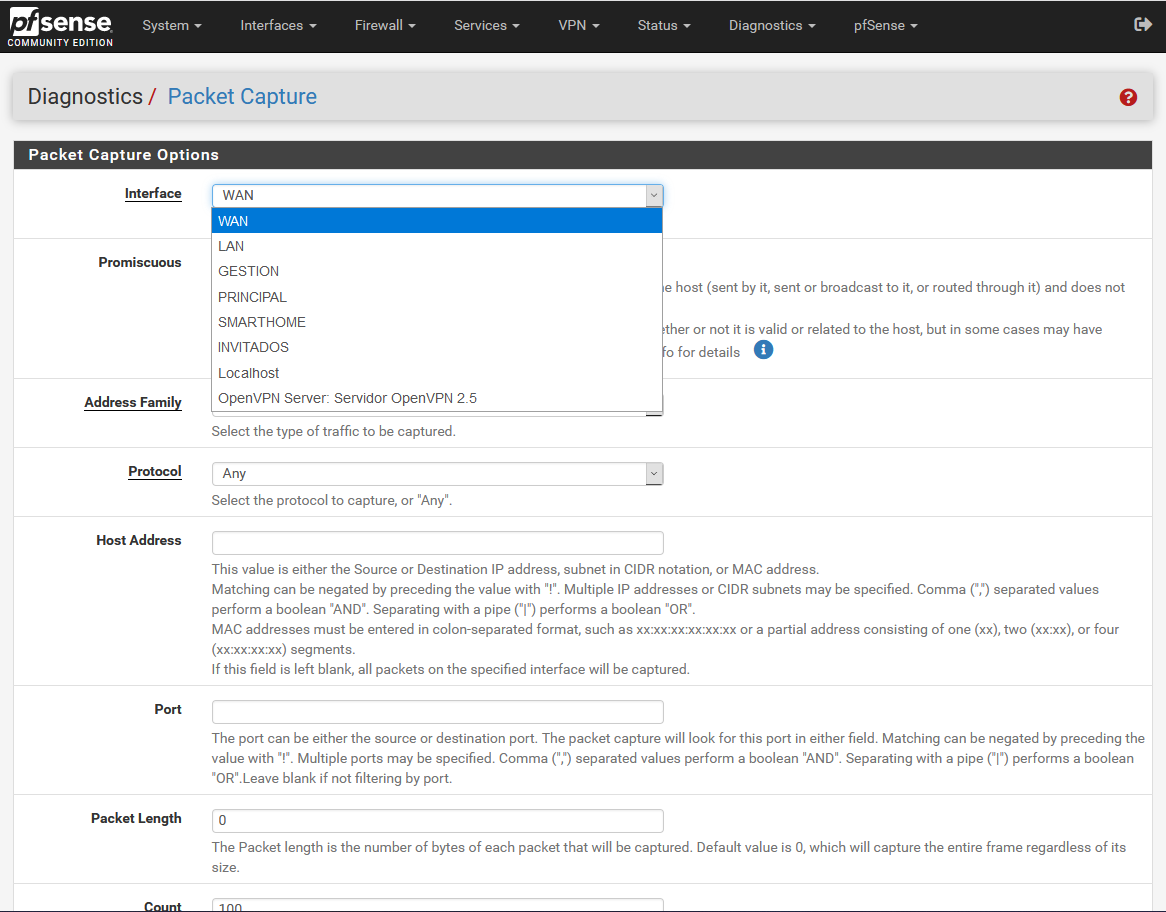

我们必须做的第一件事是« 接口 «,在这里,我们必须选择用于捕获数据包的物理或逻辑接口(如果使用VLAN)。

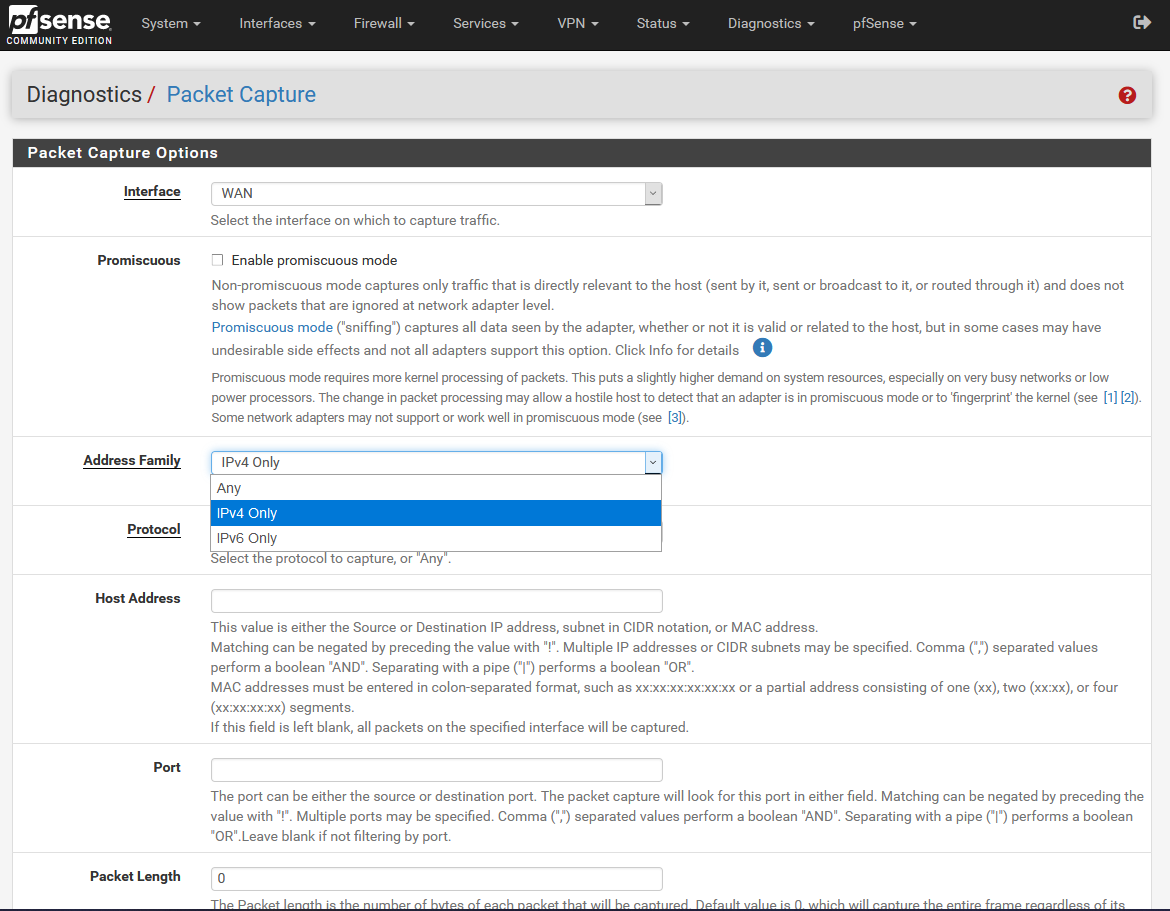

pfSense操作系统使我们能够启用“混杂模式”。 在“非混杂模式”下,系统将仅捕获直接流经给定接口的主机的流量。 在“混杂模式”下,我们将启用嗅探模式,它将捕获网络适配器看到的所有信息,但是,您在pfSense中使用的硬件可能不支持此功能。

我们还可以选择并过滤是否需要IPv4,IPv6或同时使用这两种网络协议。

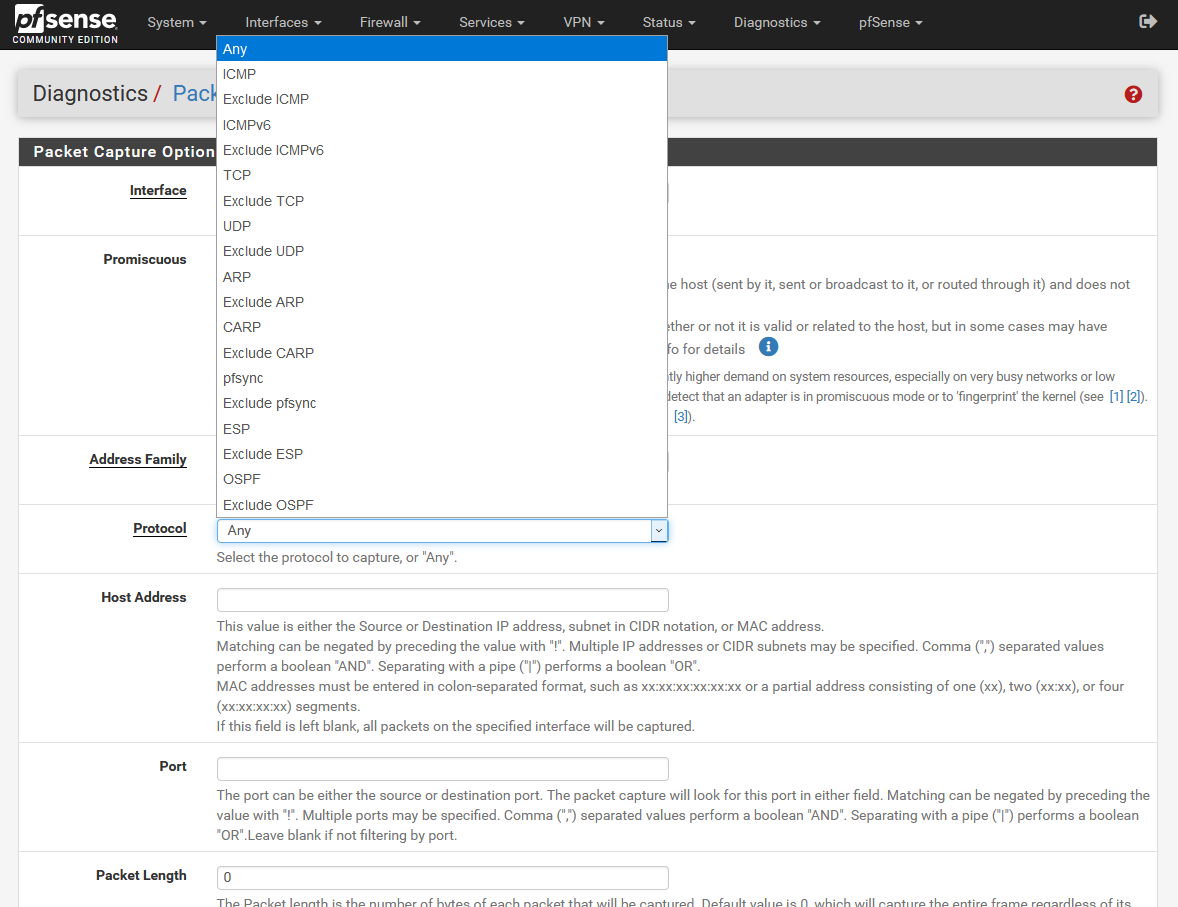

接下来,我们必须选择我们要捕获的协议,我们可以捕获任何协议(任何),或者通过ICMP,TCP,UDP等进行过滤。

其他可用选项是选择“主机地址”选项的可能性。 此选项使我们只能捕获以特定IP地址或MAC地址作为其始发地或目的地的流量(如果直接连接到同一子网)。 如果我们不放置任何内容,它将捕获通过接口传输的所有数据包,而根本不会通过IP或MAC进行过滤。

如果我们使用TCP和/或UDP,我们也可以配置源端口或目标端口,非常适合仅捕获我们感兴趣的流量。 所有应用程序层协议都使用特定的源端口和目标端口,例如,如果要捕获HTTP流量,我们将放置端口80并按TCP进行过滤,因为这是HTTP应用程序层协议使用的端口。

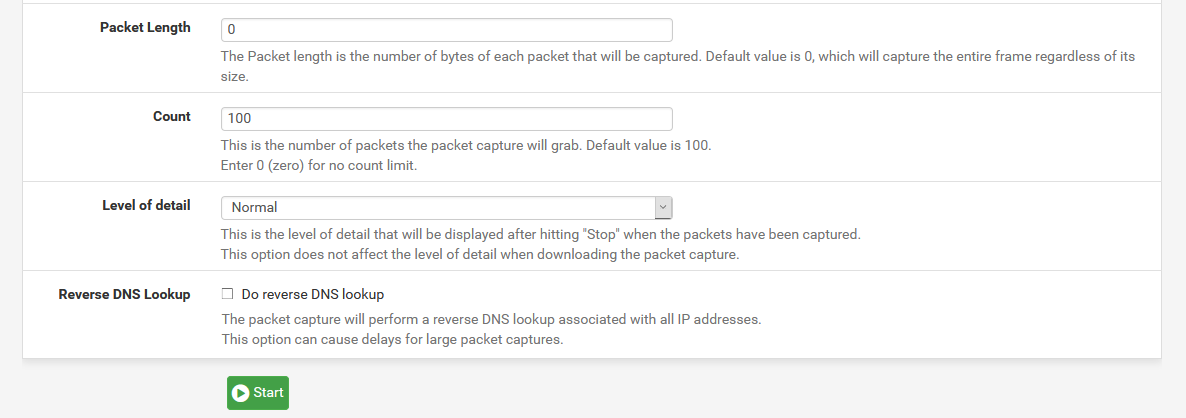

在“数据包长度”中,我们必须将0捕获所有帧,而不受帧大小的限制;在“计数”中,建议将0捕获所有流量,直到我们手动将其停止为止,默认为值100,根据所涉及的设备可能很小。

在“详细程度”部分中,我们可以使网络捕获在下部显示或多或少的细节,但是在大多数情况下,我们要做的是下载数据捕获并在Wireshark等程序中进行仔细检查。

在我们的案例中,我们将捕获智能手机的流量,以检查要发送到Internet的数据,我们将通过“任何”协议和任何端口进行过滤,也就是说,我们将捕获所有流向或传输到网络的流量。来自10.11.1.4。

在此示例中,我们将捕获任何长度的数据包,但最多捕获100个数据包。 详细程度为“正常”,我们单击“开始”开始数据捕获。

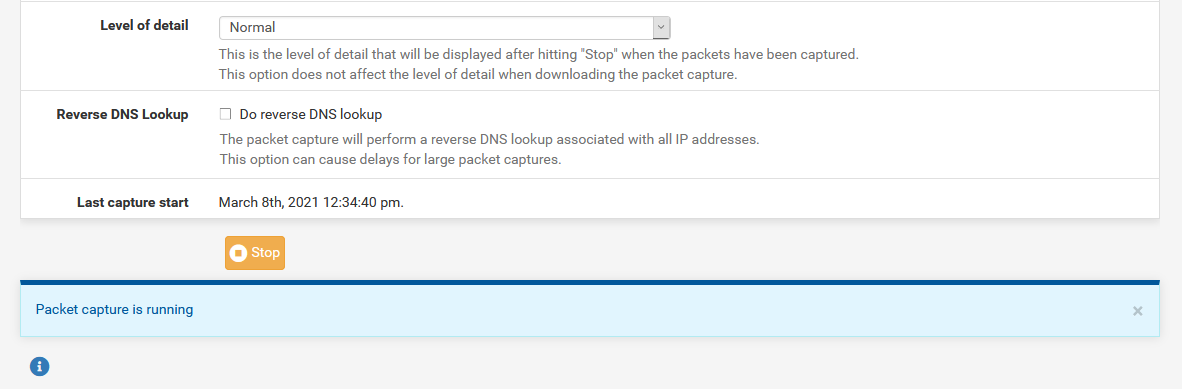

当数据包捕获器运行时,我们将看到它显示一个“停止”按钮,而在其下方,我们将看到“数据包捕获正在运行”。

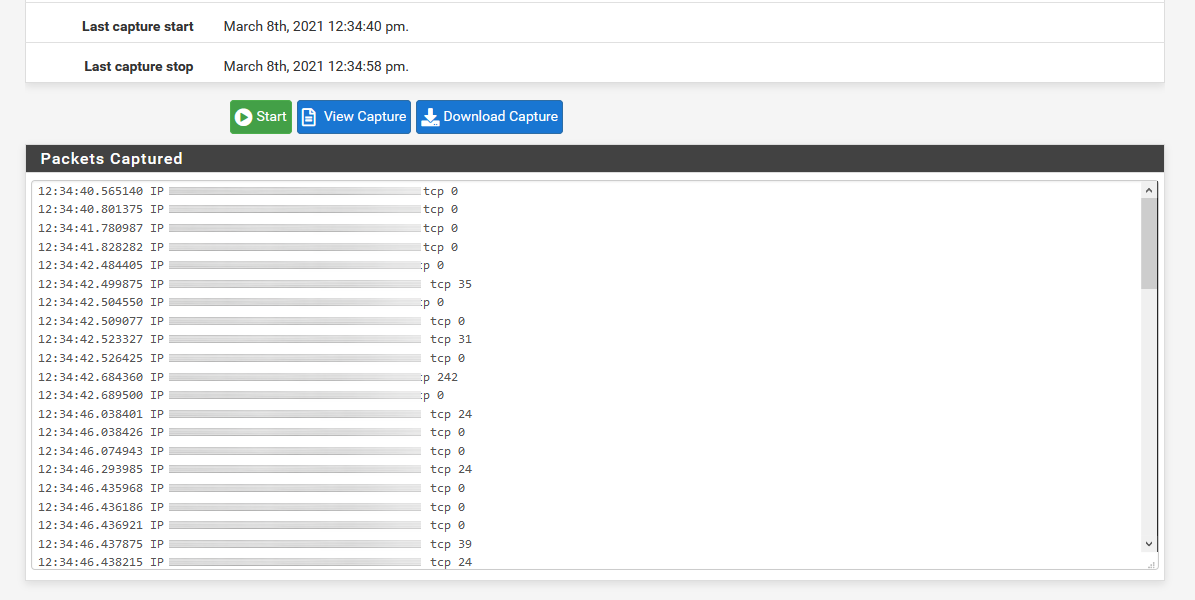

当我们单击“停止”时,它将向我们显示捕获开始的时间和停止的时间。 我们可以在下面看到屏幕截图,但是由于详细程度是“正常”的,我们所掌握的信息很少。 在绝大多数情况下,最好单击“下载捕获”并下载数据捕获以进行进一步分析。

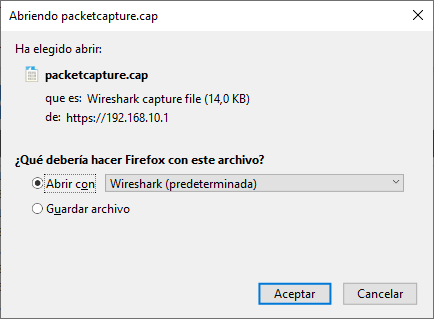

安装了Wireshark程序后,我们将能够直接打开此捕获以详细检查捕获。

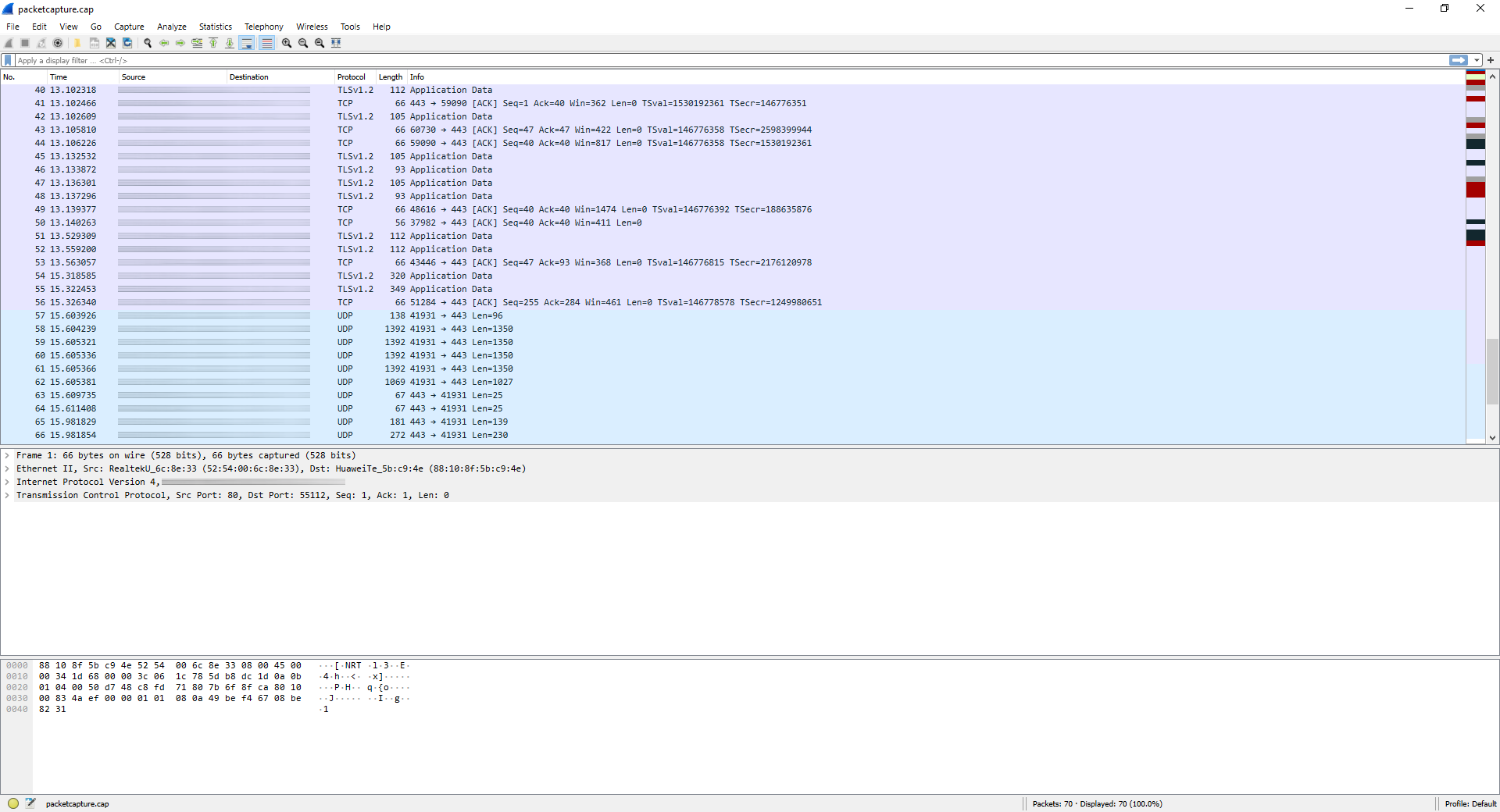

如下所示,我们在Wireshark中捕获了所有数据,并且可以看到到智能手机的所有传入和传出流量。

如您所见,使用pfSense捕获流量确实非常简单,这将使我们能够检测到不同设备可能出现的通信问题,并排除交换机,pfSense或直接在PC中的配置问题。