ESET đã tiết lộ rằng có một số VPN giả trên Internet ăn cắp dữ liệu từ điện thoại thông minh, chẳng hạn như thông tin ngân hàng. Chúng được phân phối bởi tin tặc máy tính từ nhóm Bahamut và ảnh hưởng đến Android người dùng từ một trang web mà họ đã tạo rõ ràng để thu hút nạn nhân mới. Mặc dù chúng không tập trung vào tất cả người dùng Android, nhưng điều này có thể thay đổi, vì vậy cần hết sức đề phòng.

Phương thức hoạt động của nó là giả mạo SecureVPN, SoftVPN và OpenVPN ứng dụng khách di động trong các ứng dụng có Phần mềm gián điệp Bahamut. Khi một trong những ứng dụng này được cài đặt trên điện thoại thông minh của nạn nhân, phần mềm độc hại sẽ có quyền truy cập vào các cuộc gọi, SMS, vị trí địa lý và các thông tin liên quan khác của họ, bao gồm cả chi tiết ngân hàng.

Họ ngụy trang dưới các dịch vụ VPN giả mạo và theo dõi bạn

SET đã có thể xác định ít nhất 8 phiên bản của các ứng dụng bị nhiễm phần mềm độc hại này với các thay đổi và cập nhật mã có sẵn trên web mà họ sử dụng để phân phối. Nếu phần mềm gián điệp Bahamut được kích hoạt, các nhà khai thác Bahamut có thể điều khiển nó từ xa và làm rò rỉ nhiều dữ liệu nhạy cảm khác nhau từ thiết bị như chúng tôi đã nói ở trên.

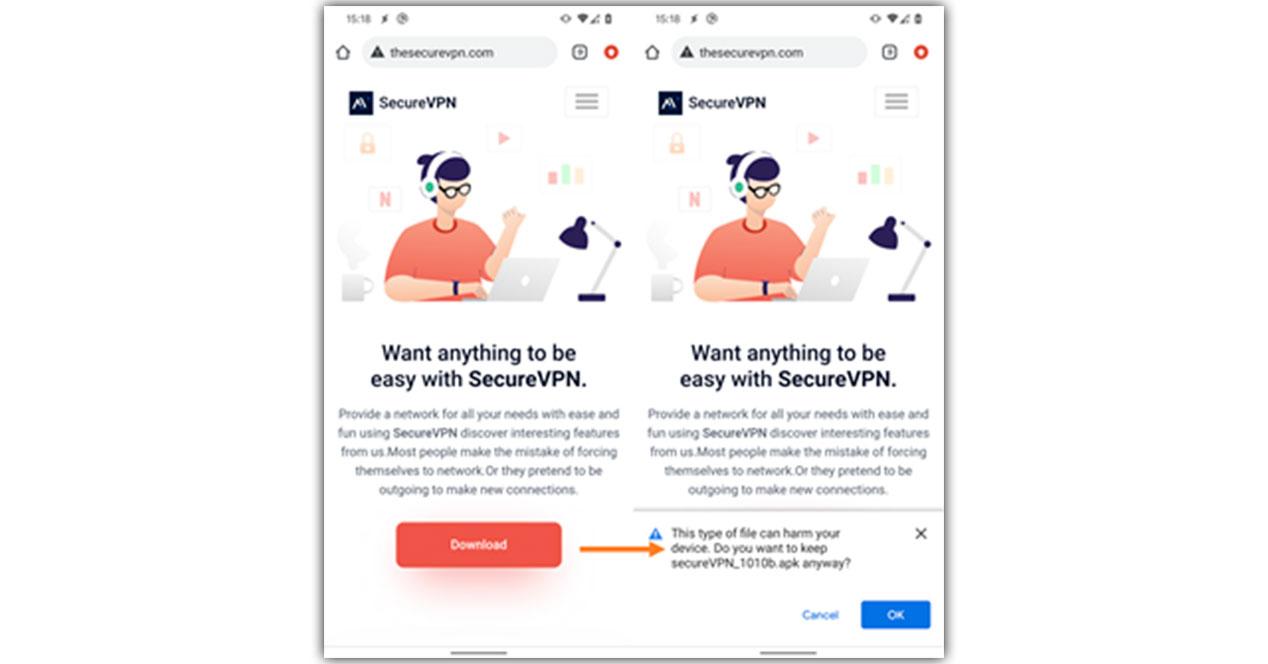

Giả mạo VPN ứng dụng không có trên Google play cửa hàng ứng dụng. Để tăng phạm vi tiếp cận, tin tặc đã tạo ra một trang web SecureVPN giả mạo để phân phối các ứng dụng độc hại của họ để thu hút nạn nhân mới.

Tất nhiên, cả web và ứng dụng đều không liên quan gì đến dịch vụ SecureVPN ban đầu và đáng tin cậy. Nếu bạn nhìn, trang web ban đầu là securevpn.com khi kẻ giả mạo sử dụng tên 'thesecurevpn' để xúi giục lừa dối. Họ có thể tạo các trang web mới sau này hoặc có nhiều trang web khác chưa được khám phá.

ESET cho rằng đó là một giải pháp phù hợp cho một số nạn nhân và không cho tất cả một cách bừa bãi. Nạn nhân của cuộc tấn công phải nhận được khóa kích hoạt. Phần mềm sẽ không chạy trên thiết bị của người dùng ngẫu nhiên mà ban đầu nhắm mục tiêu đến những người cụ thể. Những gì họ đang tìm kiếm là lấy dữ liệu bí mật của người dùng và theo dõi các ứng dụng nhắn tin như Telegram, WhatsApp, Tín hiệu, Viber và Facebook Messenger.

Như nhà nghiên cứu Lukas Stefanko của ESET đã nêu, việc lọc dữ liệu được thực hiện thông qua chức năng keylogging của phần mềm độc hại , sử dụng sai các dịch vụ trợ năng. Tất cả dữ liệu được trích xuất được lưu trữ trong cơ sở dữ liệu cục bộ và sau đó được gửi đến máy chủ chỉ huy và kiểm soát (C&C). Ngoài ra, ứng dụng có thể được cập nhật bằng cách nhận liên kết đến phiên bản mới từ máy chủ C&C.

Không cài đặt ứng dụng từ các trang web không đáng tin cậy

Mặc dù trong trường hợp này, cách để bị lây nhiễm là truy cập trang web này và tải xuống một trong những ứng dụng bị lây nhiễm, nhưng bạn nên hết sức đề phòng khi sử dụng điện thoại di động của mình. Nó quan trọng không tải xuống ứng dụng từ các nguồn không đáng tin cậy vì điện thoại di động của bạn có thể bị nhiễm Trojan, vi rút hoặc công cụ khai thác với những hậu quả mà điều này gây ra, ngay cả khi đôi khi bạn thậm chí không biết rằng dữ liệu hoặc điện thoại di động của mình đang gặp nguy hiểm.

Nếu bạn định cài đặt dịch vụ VPN để 'thay đổi khu vực của bạn', hãy duy trì quyền riêng tư của bạn hoặc bất kỳ mục đích sử dụng nào khác thường được cung cấp cho loại dịch vụ này, kiểm tra xem tên miền có phải là tên miền chính thức của dịch vụ và không cài đặt nó từ bất kỳ trang web nào khác. Nếu bạn không có bảo mật toàn diện, đừng cài đặt bất cứ thứ gì. Ngoài ra, thật tốt khi bạn có phần mềm chống vi-rút trên điện thoại di động của mình và kiểm tra xem bạn có đang cài đặt bất kỳ thứ gì có thể gây hại cho bạn không. Nếu vậy, hãy gỡ cài đặt ứng dụng độc hại ngay lập tức để ngăn ứng dụng đó ảnh hưởng thêm đến bạn.