OWASP ZAP (Zed Attack Proxy) là trình quét lỗ hổng bảo mật được sử dụng rộng rãi nhất trên thế giới, nó hoàn toàn miễn phí và mã nguồn mở, do đó, bạn có thể điều chỉnh nó theo nhu cầu của mình. Chương trình này được duy trì tích cực bởi một cộng đồng tình nguyện viên quốc tế, những người làm việc để cải thiện công cụ từng chút một và cũng kết hợp các tính năng mới. Hôm nay trong bài viết này, chúng tôi sẽ hướng dẫn bạn mọi thứ bạn cần để kiểm tra tính bảo mật của trang web để tránh các lỗ hổng khiến máy chủ và dữ liệu của bạn gặp rủi ro.

Các tính năng chính của OWASP ZAP

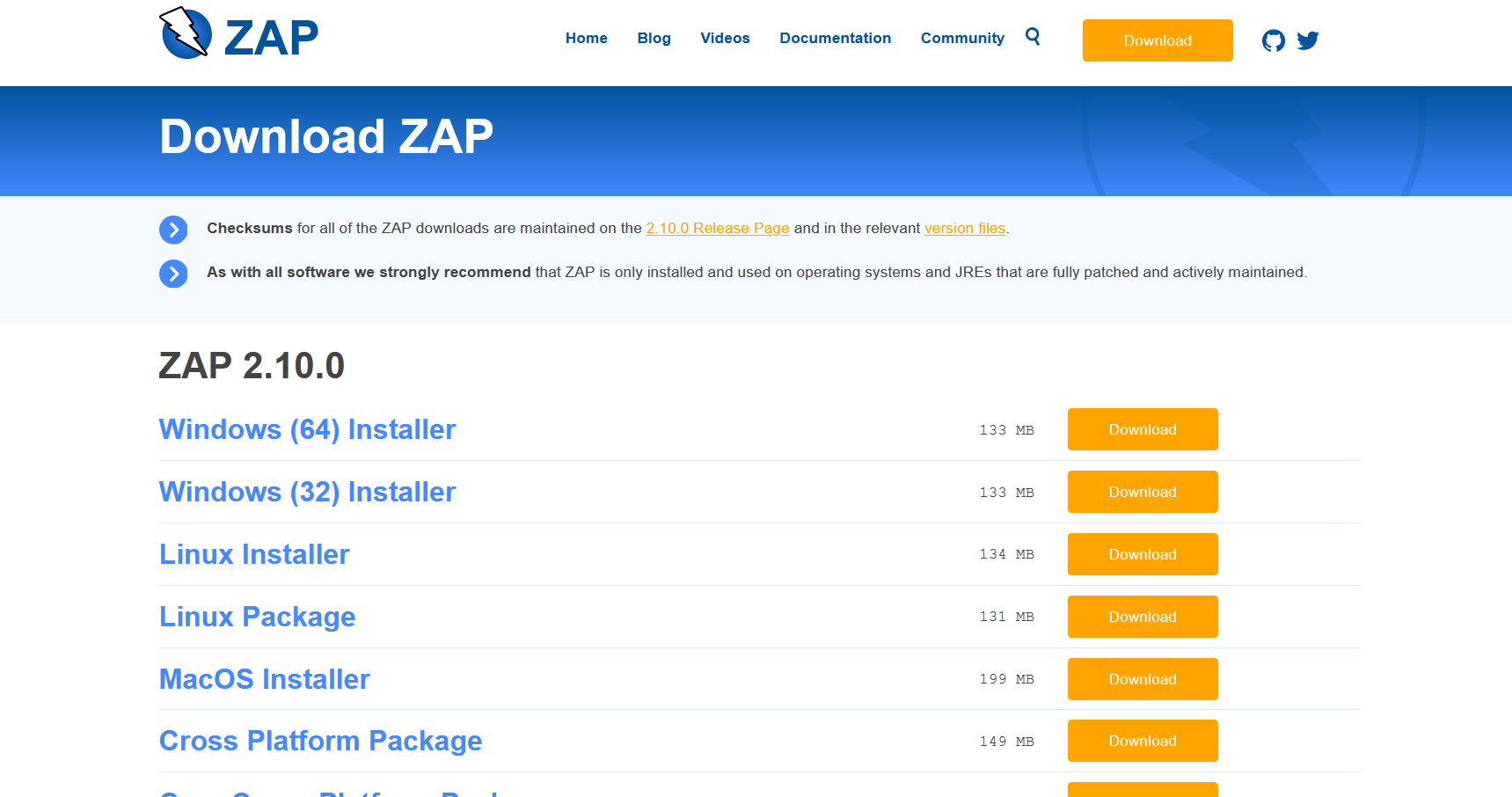

Điều đầu tiên chúng ta phải chỉ ra rằng OWASP ZAP không phải là một công cụ thương mại, nó hoàn toàn miễn phí và mã nguồn mở, ngoài ra, nó là một công cụ đa nền tảng, tương thích với Windows hệ điều hành (32 và 64 bit), Linux, MacOS và thậm chí Chúng tôi có thể tải xuống vùng chứa Docker sẽ kết hợp mọi thứ cần thiết để chạy nó một cách chính xác. Chương trình này rất dễ cài đặt, chúng ta sẽ chỉ cần cài đặt Java trên máy tính là có thể chạy được, đặc điểm khác là công cụ này được dịch sang hơn 12 ngôn ngữ, bao gồm cả tiếng Tây Ban Nha, ngoài ra, cảm ơn cộng đồng chúng tôi có rất nhiều tài liệu, hướng dẫn trợ giúp và chúng tôi cũng có các diễn đàn nơi chúng tôi có thể đặt vấn đề của mình và giúp chúng tôi giải quyết nó.

Người dùng công cụ pháp y bảo mật này sẽ có thể kiểm tra các ứng dụng web khác nhau với một loạt các chức năng và phân tích cụ thể. Chúng tôi sẽ có thể kiểm tra tất cả các yêu cầu và phản hồi giữa máy khách và máy chủ, thiết lập một proxy chịu trách nhiệm nắm bắt tất cả các yêu cầu để nghiên cứu thêm. Chúng tôi cũng có thể xác định vị trí tài nguyên trên máy chủ, thực hiện phân tích tự động, phân tích thụ động, khả năng phát động nhiều cuộc tấn công cùng lúc và thậm chí sử dụng chứng chỉ SSL động. Các tính năng thú vị khác là nó cho phép sử dụng thẻ thông minh như DNIe và thậm chí cả chứng chỉ cá nhân, nó cũng có khả năng làm việc với các hệ thống xác thực và chúng tôi có một kho các tiện ích mở rộng (plugin) để tăng thêm các chức năng của công cụ tuyệt vời này .

ZAP hiện đang ở phiên bản 2.10 và họ đã kết hợp một số lượng lớn các chức năng mới, chẳng hạn như các chế độ tấn công mới để tìm kiếm lỗ hổng, cải tiến trong hệ thống tiêm để tấn công một số máy chủ đồng thời, hệ thống chính sách để chọn các quy tắc khác nhau sẽ hình thành một phần của phân tích, quét hộp thoại với các tùy chọn nâng cao, plugin kiểm soát truy cập mới và trình tự quét để định cấu hình hoàn hảo cách chúng tôi muốn tiến hành cuộc tấn công và xác minh lỗ hổng bảo mật và hơn thế nữa.

trên Trang web chính thức của OWASP ZAP bạn có thể tìm thấy các liên kết để tải xuống nó, cho cả Windows, Linux và macOS cũng như các vùng chứa Docker đã bao gồm mọi thứ cần thiết cho hoạt động chính xác của nó.

Lắp đặt và vận

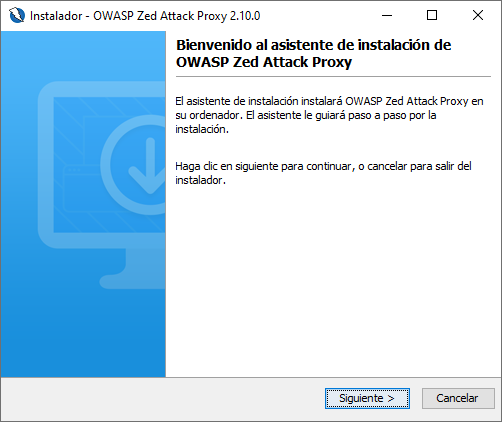

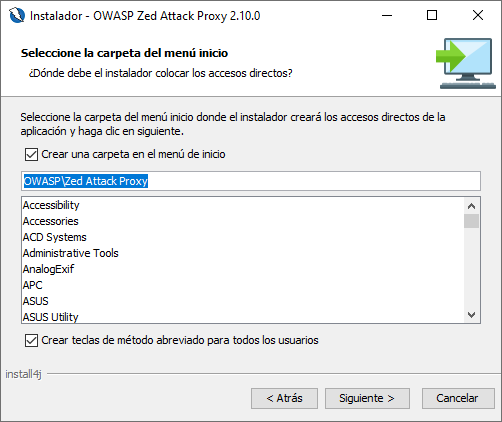

Việc cài đặt chương trình này thực sự đơn giản, chúng ta chỉ cần làm theo trình hướng dẫn cài đặt, chọn xem chúng ta muốn cài đặt tiêu chuẩn hay tùy chỉnh, sau đó chúng ta có thể chọn thư mục để cài đặt toàn bộ chương trình và sau đó chạy nó.

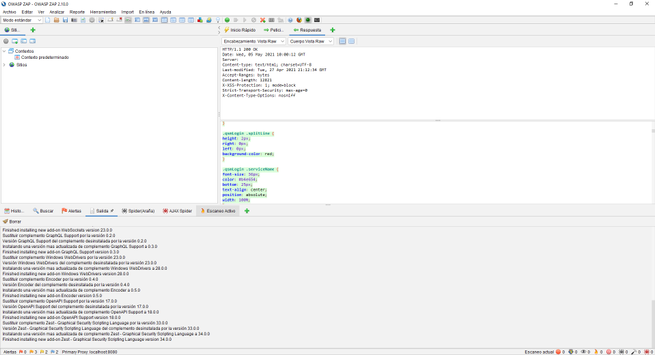

Chúng ta cũng có thể chọn tạo thư mục trong menu bắt đầu, tạo biểu tượng trên màn hình nền và thậm chí là truy cập nhanh. Cuối cùng, OWASP ZAP sẽ cho phép chúng tôi kiểm tra các bản cập nhật, cho cả bản thân ZAP và cả các tiện ích bổ sung mà chúng tôi có thể cài đặt. Ngoài ra, chúng tôi cũng có thể cài đặt các quy tắc mới được tạo cho máy quét web, v.v.

Sau khi cài đặt, chúng tôi có thể chạy nó để bắt đầu quét các máy chủ web và kiểm tra bất kỳ lỗi bảo mật nào đã biết.

Kiểm tra các lỗ hổng của máy chủ web của bạn

Điều đầu tiên chúng ta phải làm là chạy chương trình này, sẽ mất một vài giây để tải chính xác.

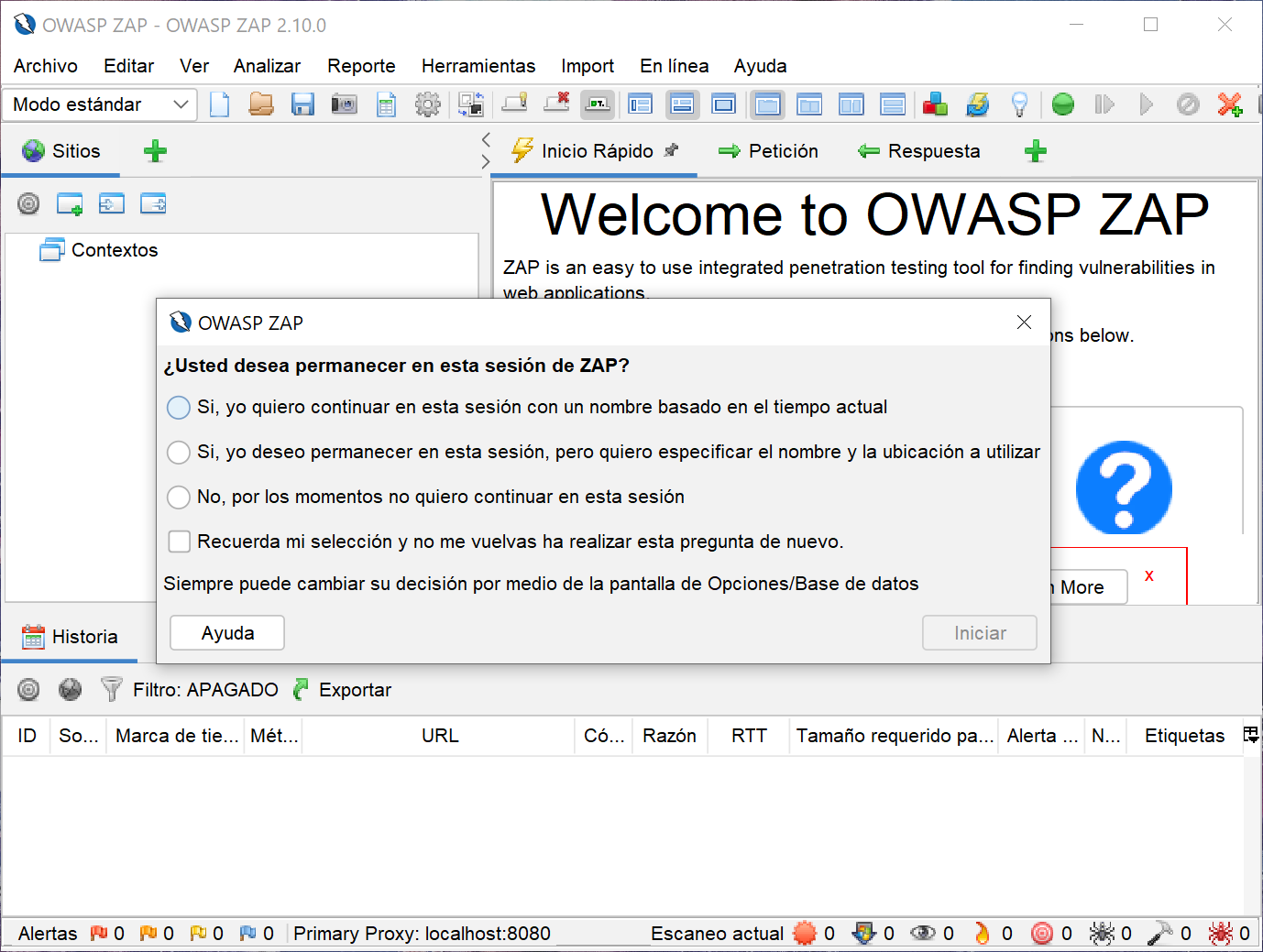

Sau khi bắt đầu, chúng tôi có thể định cấu hình phiên ZAP để sau này lưu toàn bộ dự án và dữ liệu mà chúng tôi đã thực hiện với kiểm tra bảo mật vào máy chủ web. Chúng tôi sẽ có tổng cộng ba lựa chọn, mặc dù bản dịch tiếng Tây Ban Nha không được thực hiện tốt lắm, nhưng nó được hiểu khá rõ.

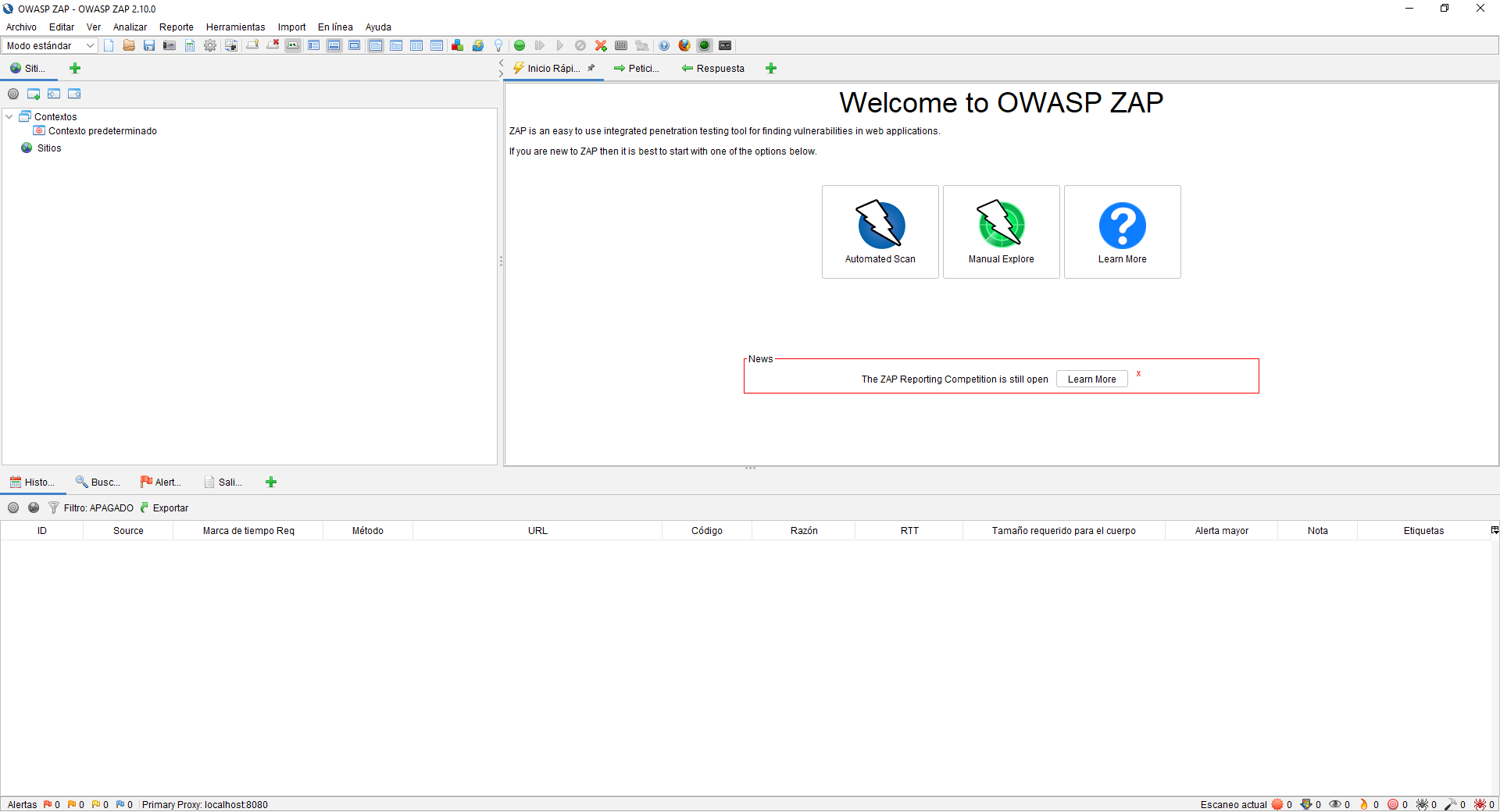

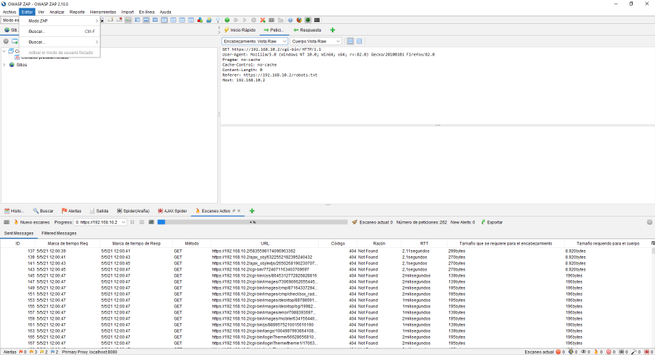

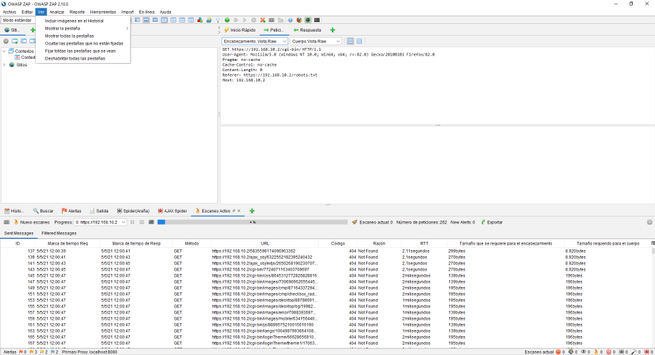

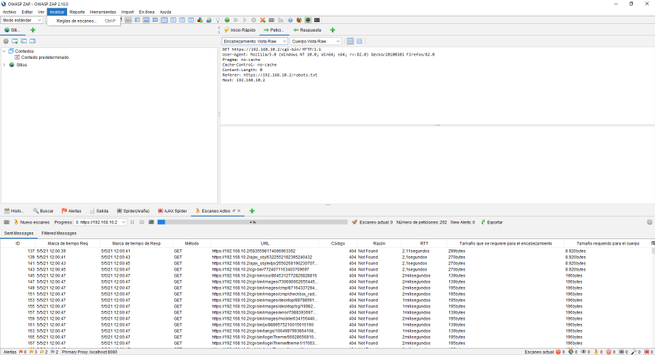

Trong menu chính, chúng tôi sẽ có khả năng thực hiện quét tự động hoặc quét thủ công nếu trước đó chúng tôi đã xác định những gì chúng tôi muốn. Chúng tôi cũng có thể truy cập trực tiếp vào sự trợ giúp của công cụ.

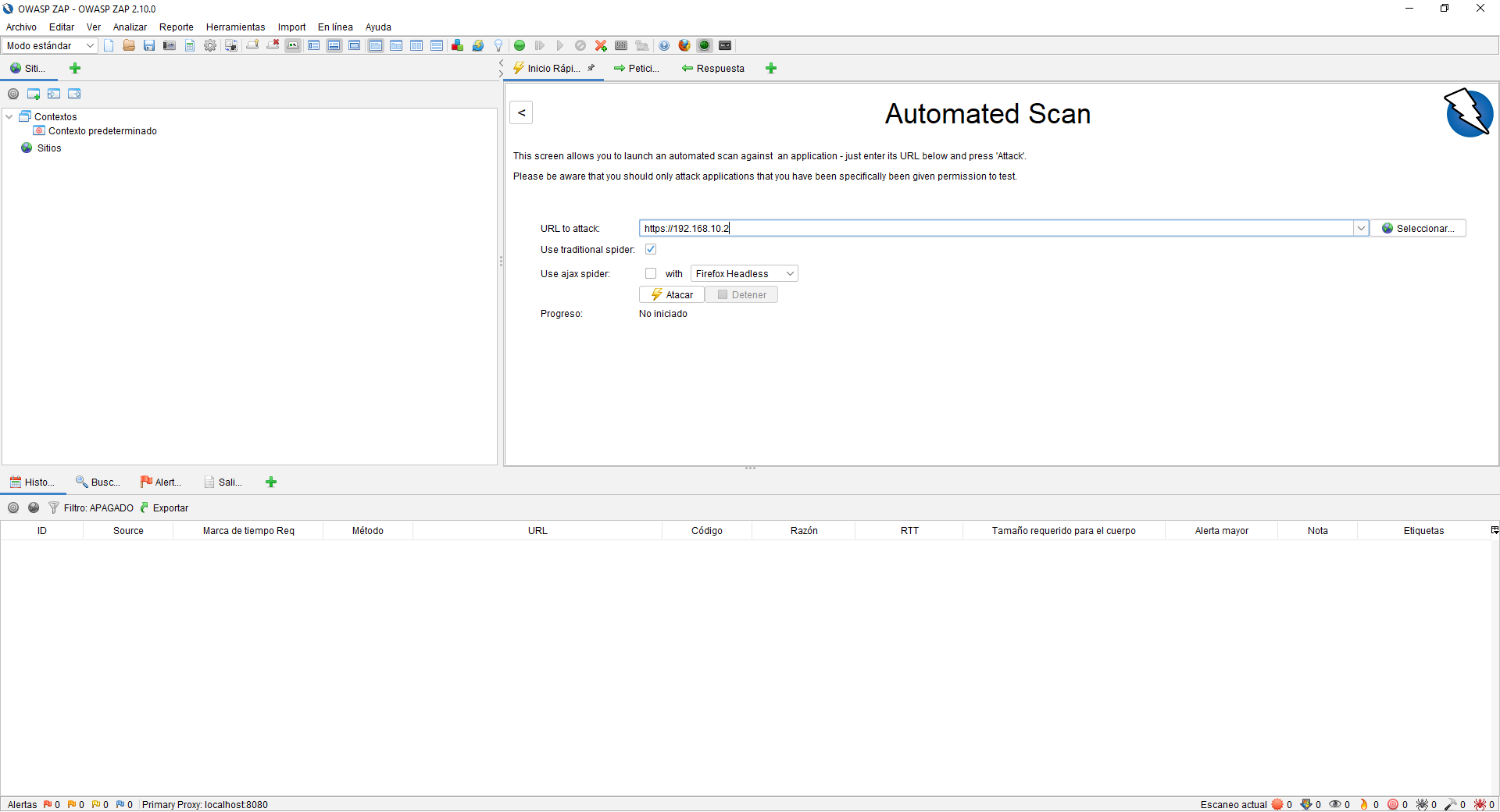

Nếu chúng tôi nhấp vào “Quét tự động”, chúng tôi có thể thực hiện quét tự động đến URL mà chúng tôi muốn, chúng tôi có thể đặt bất kỳ URL nào để tấn công, với địa chỉ IP hoặc miền, một chi tiết rất quan trọng là chúng tôi sẽ phải có quyền để thực hiện kiểm tra loại này và thực hiện nó cẩn thận vì cảnh báo tấn công web có thể nhảy vào IDS / IPS mà chúng tôi đã định cấu hình và cả trong mod_security của máy chủ Apache của chúng tôi, v.v.

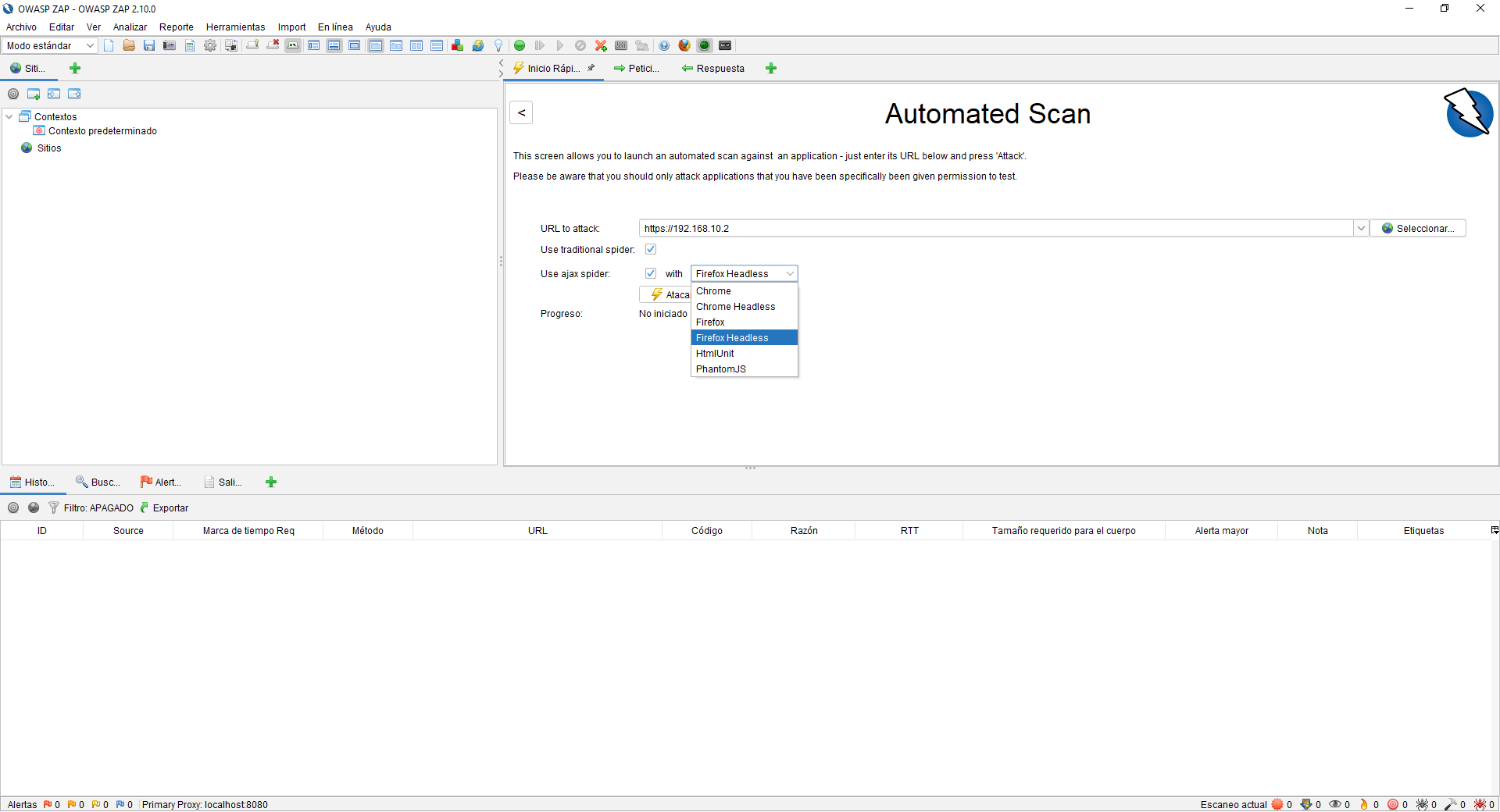

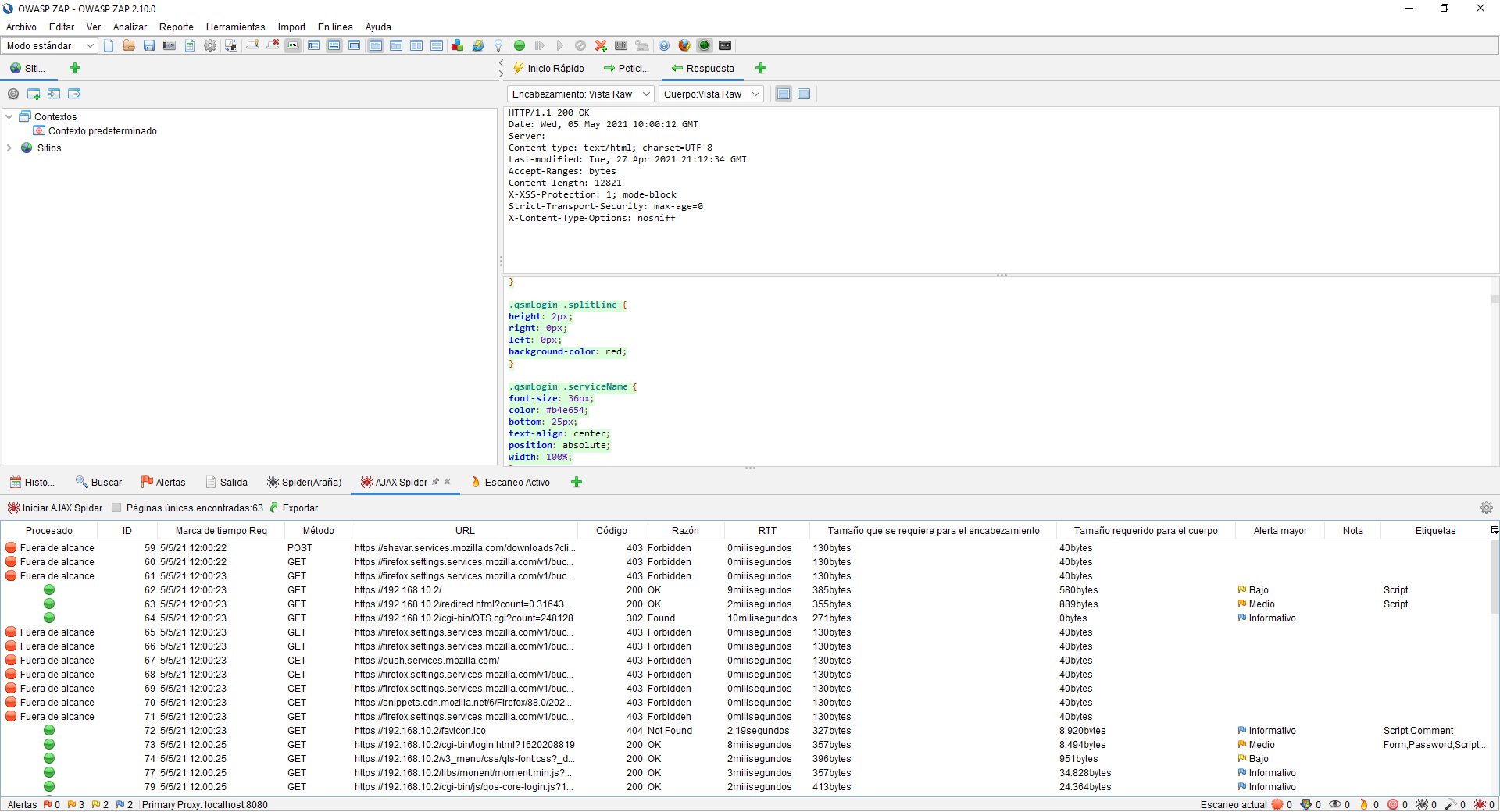

Chúng tôi sẽ có khả năng sử dụng nhện truyền thống hoặc Ajax, ngoài ra, chúng tôi sẽ có thể sử dụng các cấu hình của cơ rôm, Firefox trong số những người khác. Khi chúng tôi đã cấu hình mọi thứ, chúng tôi nhấp vào “Attack” và nó sẽ bắt đầu quét toàn bộ máy chủ web thực hiện các yêu cầu GET và POST để phát hiện các lỗ hổng có thể có trong ứng dụng.

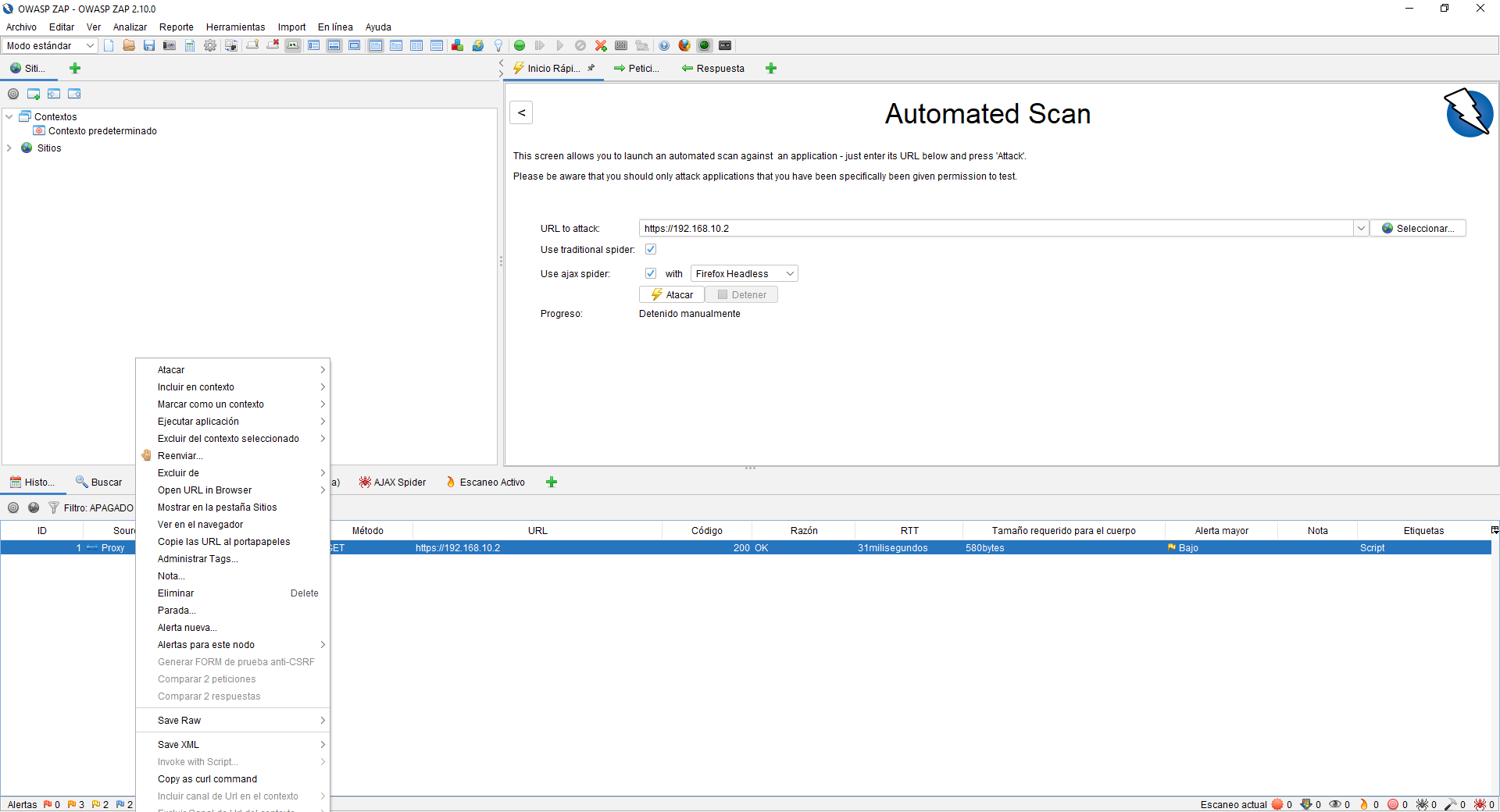

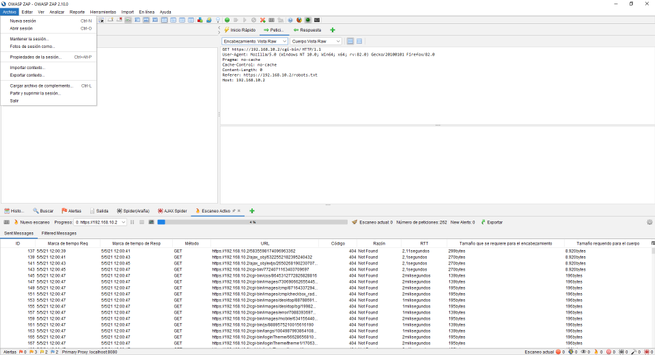

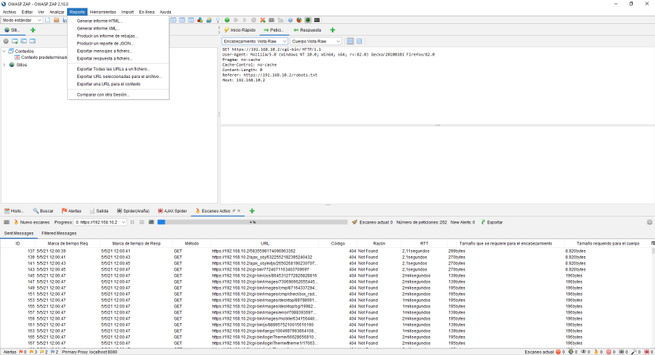

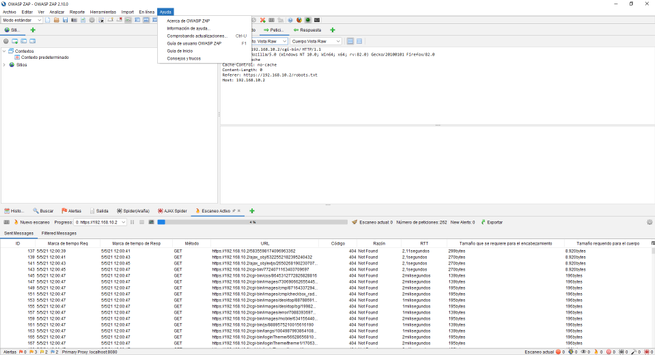

Bất cứ lúc nào chúng tôi có thể ngăn chặn cuộc tấn công này và kiểm tra mọi thứ bạn đã phân tích. Ở phía dưới là nơi chúng ta có thể xem tất cả các thông tin. Chúng tôi sẽ có khả năng xem lịch sử các cuộc tấn công được thực hiện để kiểm tra bảo mật và thậm chí chúng tôi có thể tấn công lại nó cùng nhiều tùy chọn nâng cao khác.

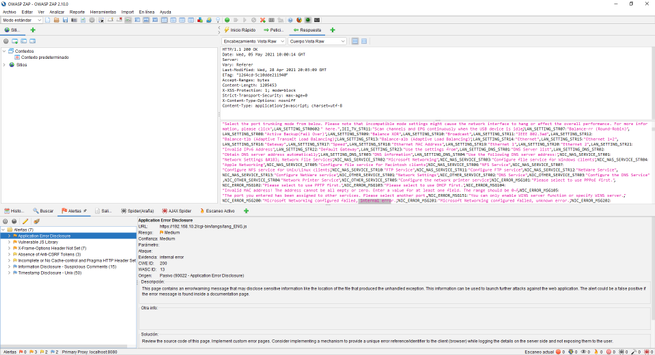

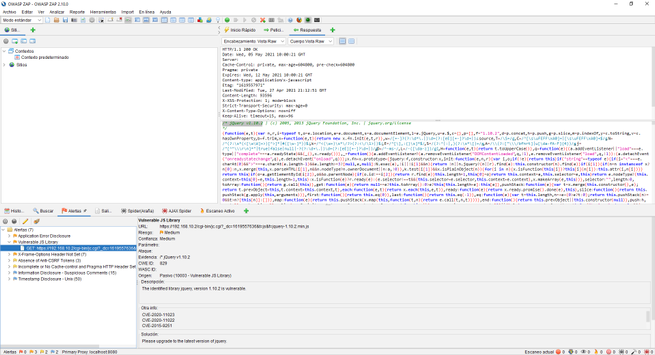

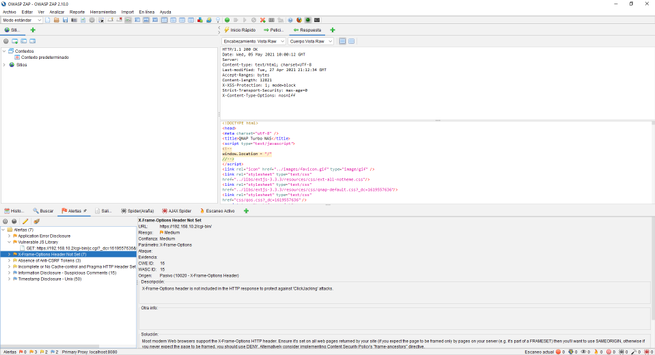

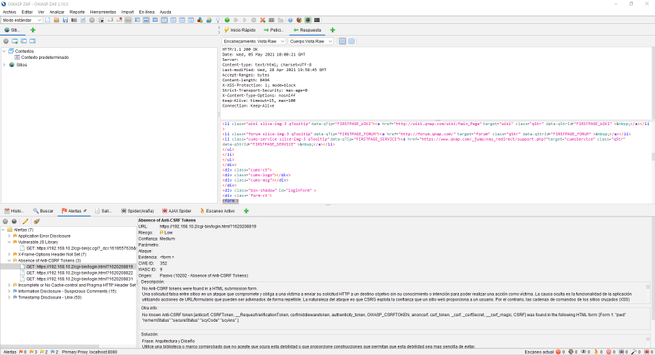

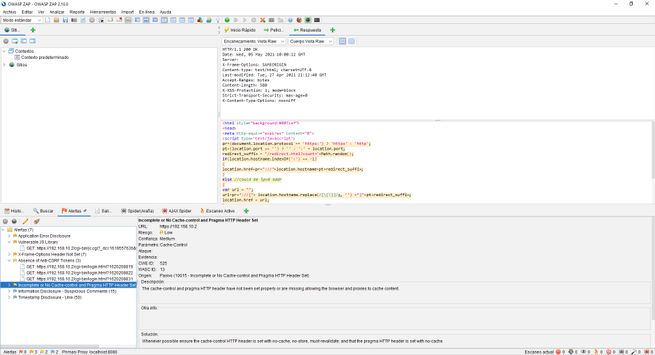

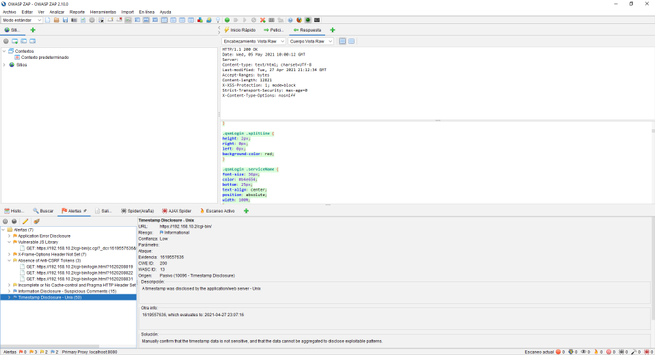

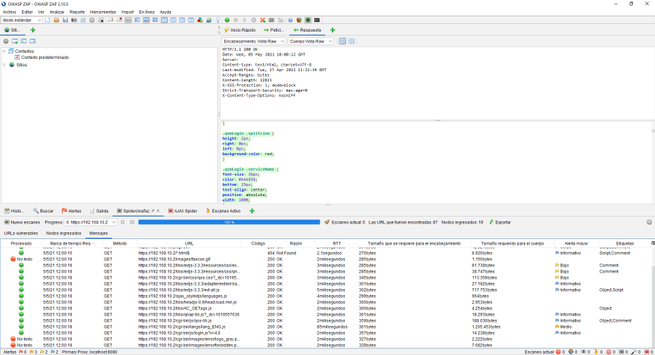

Trong trường hợp của chúng tôi, chúng tôi đã tấn công máy chủ web của máy chủ QNAP NAS được cập nhật lên phiên bản mới nhất. Chúng tôi sẽ có thể thấy nhiều yêu cầu GET và POST từ chính dịch vụ HTTP / HTTPS. Ở phần dưới bên trái, chúng ta sẽ thấy tất cả các cảnh báo mà chúng ta có, bằng cách nhấp vào từng cảnh báo, chúng ta có thể thấy ở phần bên phải loại lỗ hổng hoặc lỗi mà chúng ta đã tìm thấy và ở phần trên, chúng ta sẽ thấy mọi thứ thô.

Tùy thuộc vào những gì chúng tôi mở trong các cảnh báo, chúng tôi sẽ thấy thông tin này hay thông tin khác, chúng tôi khuyên bạn nên xem lại tất cả các cảnh báo này mà OWASP ZAP cung cấp cho chúng tôi để xác minh rằng mọi thứ đều chính xác và không có lỗi bảo mật.

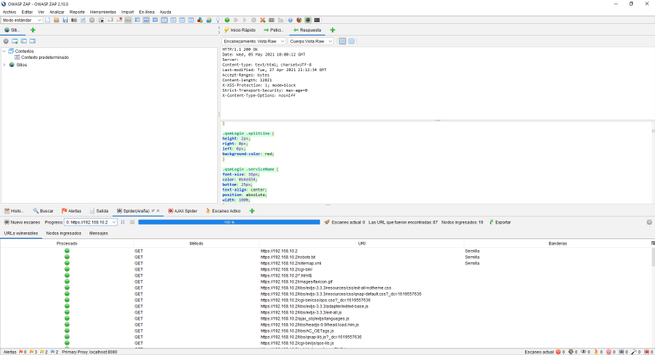

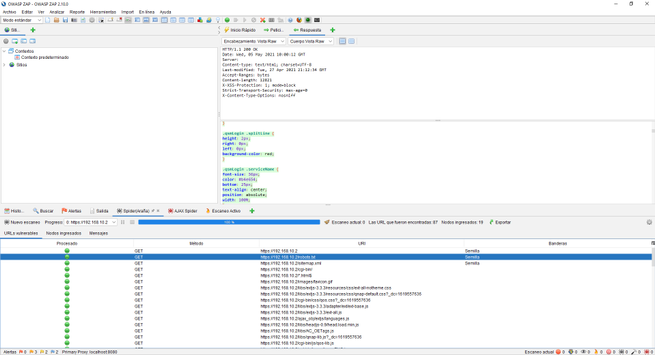

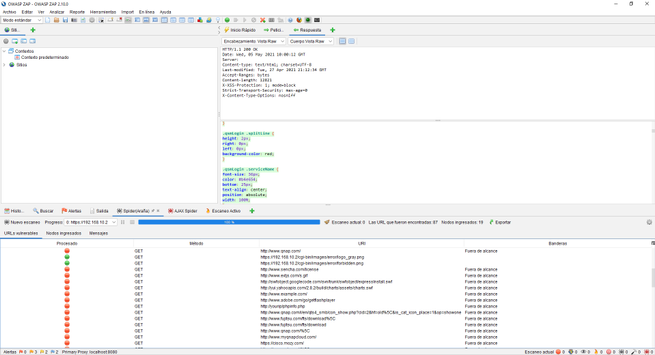

Spider cũng đã thực hiện công việc của mình với máy chủ web này, đưa ra các yêu cầu chống lại máy chủ web để cố gắng hiển thị cho chúng tôi tất cả các tệp tồn tại trong đó, chúng tôi cũng có thể xem các tệp không tồn tại hoặc nằm ngoài tầm với.

Trên màn hình tiếp theo, bạn có thể thấy mã CSS của máy chủ web, như bạn có thể thấy, chúng tôi sẽ tìm thấy tất cả thông tin cần thiết để đánh giá tính bảo mật của ứng dụng web của chúng tôi và nếu chúng tôi đã từ chối quyền truy cập vào các phần khác nhau.

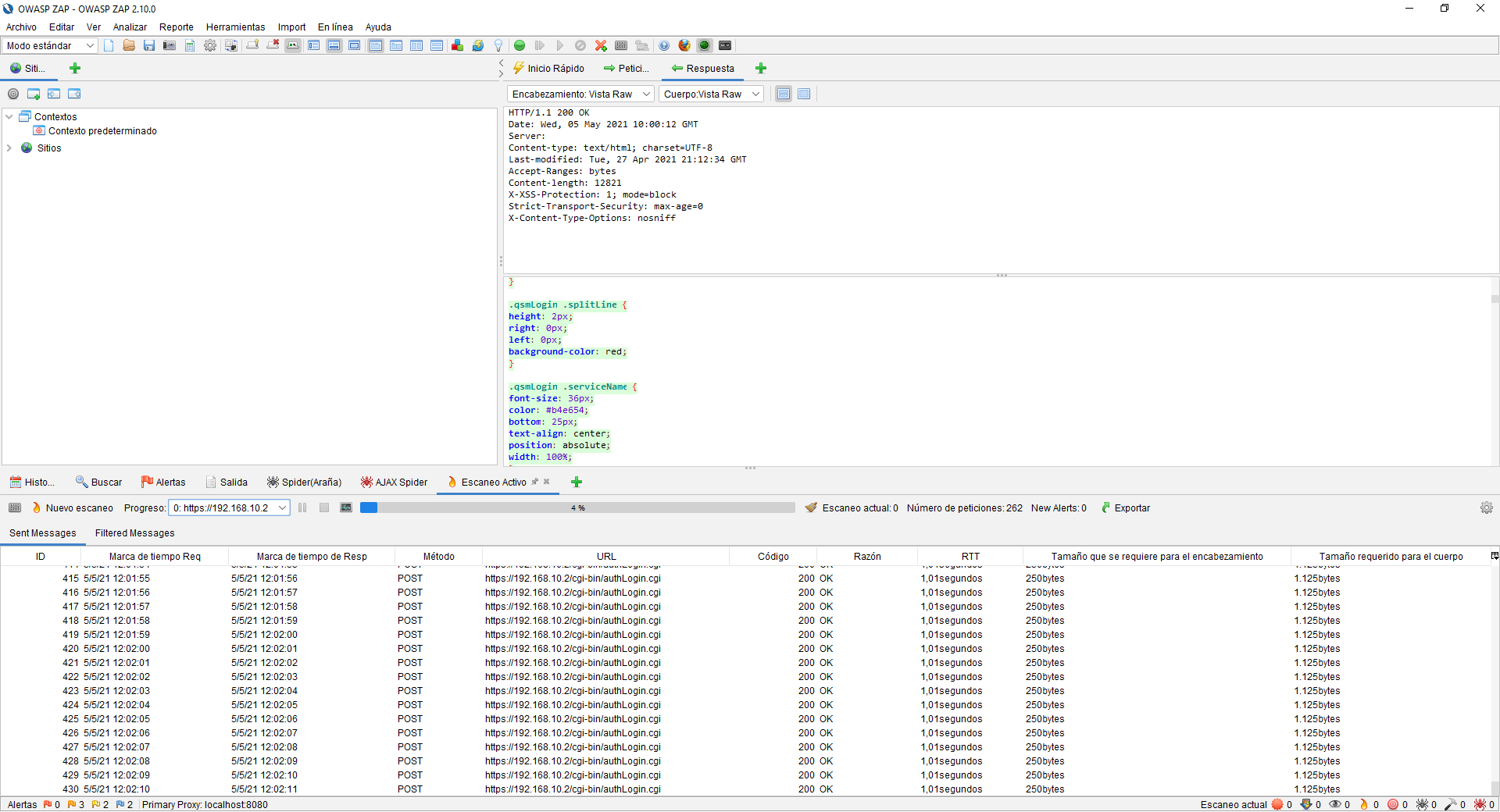

Nếu nhấp vào «Tin nhắn đã gửi», chúng ta sẽ có thể xem tất cả các BÀI ĐĂNG mà chúng ta đã thực hiện, với mã nhận được, RTT và rất nhiều thông tin liên quan khác.

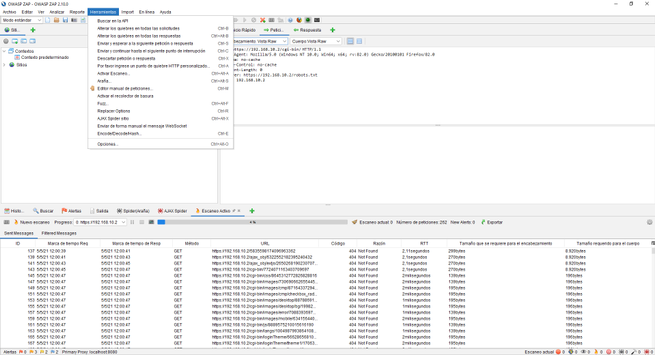

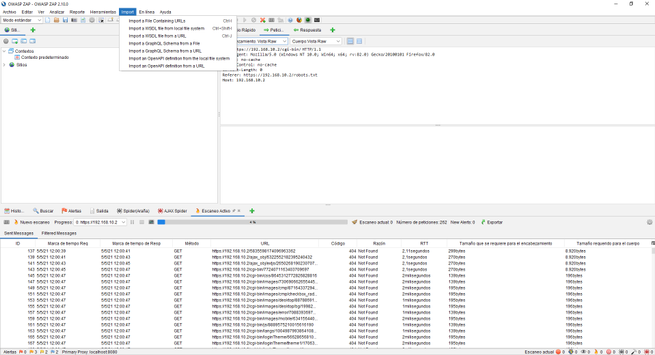

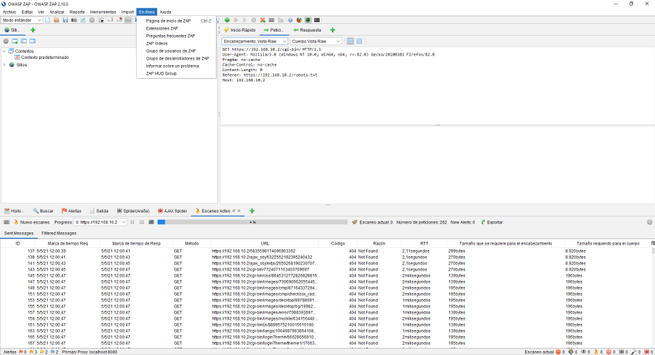

Ở khu vực phía trên của chương trình, chúng ta có thể thấy các menu “Tệp”, “Chỉnh sửa”, “Xem”, “Phân tích”, “Báo cáo”, “Công cụ”, “Nhập”, “Trực tuyến” và “Trợ giúp”. Chương trình này thực sự tiên tiến và sẽ cho phép chúng tôi có khả năng cấu hình tuyệt vời.

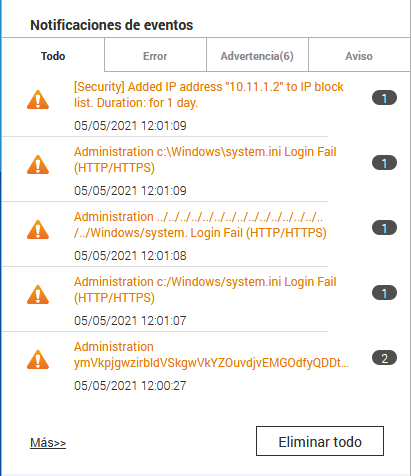

Trong trường hợp QNAP, khi phát hiện ai đó cố gắng đăng nhập không thành công nhiều lần, nó sẽ tự động đưa chúng ta vào danh sách đen, do đó, chúng ta phải tính đến các biện pháp bảo vệ của máy chủ web, bằng L7 tường lửa mà chúng tôi đã định cấu hình, IDS / IPS sẽ phát hiện lưu lượng truy cập bất thường, v.v.

Như bạn đã thấy, OWASP ZAP là một công cụ rất tiên tiến để kiểm tra tính bảo mật của máy chủ và ứng dụng web của chúng tôi, điều quan trọng là khi chúng tôi phát triển một ứng dụng web, chúng tôi phải thực hiện kiểm tra bảo mật để xác minh rằng mọi thứ đều chính xác và có không có lỗi trong bảo mật có thể bị khai thác.