Sosyal mühendislik dolandırıcılıkları daha yaygın olmasına ve fazla karmaşıklık gerektirmemesine rağmen, hala büyük hacker grupları kurbanlarına bulaştırmak ve mümkün olduğunca fazla bilgi almak için gelişmiş programlama kullananlar.

Dünyanın en ünlü bilgisayar korsanı gruplarından biri olan RedEyes, kısa bir süre önce mücadeleye geri döndü. yeni kötü amaçlı yazılım görünüşte zararsız görüntü dosyalarında kamufle edilmiş olarak gelir ve çok az iz bıraktığı için oldukça farkedilemez.

M2RAT kötü amaçlı yazılımı sizi bu şekilde etkiler

The RedEyes veya ScarCruft olarak da bilinen APT37 hacker grubu , devlet destekli olduğuna inanılan Kuzey Koreli bir siber casusluk grubudur. Şimdi, veri çalmak ve istihbarat toplamak için M2RAT adlı yeni bir kaçamak kötü amaçlı yazılım kullandıkları keşfedildi.

As AhnLab Security tarafından bildirildi , bu M2RAT adlı yeni kötü amaçlı yazılım türü komutlar ve veri ayıklama için paylaşılan bir bellek bölümü kullanır ve virüslü makinede çok az işlemsel iz bırakır.

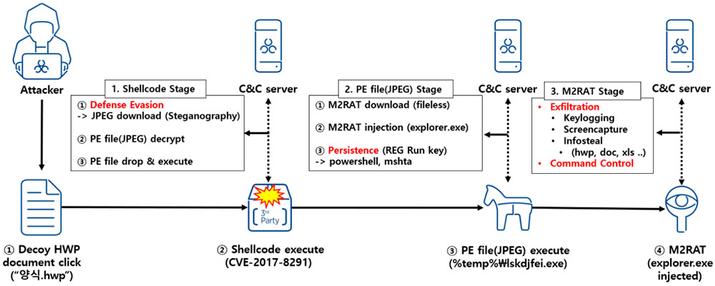

Bilgisayar korsanı grubu, hedeflerine kötü amaçlı bir ek içeren kimlik avı e-postaları gönderdi. Eki açmak, EPS'deki eski bir güvenlik açığından yararlanmayı tetikler ( CVE-2017-8291 ) Güney Kore'de yaygın olarak kullanılan Hangul kelime işlemcisinde. İstismar neden olur kabuk kodu indirilen ve çalıştırılan kurbanın bilgisayarında yürütülecek bir JPEG görüntüsü içinde saklanan kötü amaçlı bir yürütülebilir dosya .

Bu resim dosyası steganografi kullanır , M2RAT yürütülebilir dosyasını ("lskdjfei.exe") sisteme gizlice tanıtmak ve onu "explorer.exe" içine enjekte etmek için kodun dosyalar içinde gizlenmesine izin veren bir teknik.

Bilgisayar korsanları Windows ve telefonlara bulaşıyor

M2RAT arka kapısı, keylogging, veri hırsızlığı, komut yürütme ve ekran görüntüsü alma, hangi periyodik olarak etkinleşir ve bir komuta ihtiyaç duymadan otonom olarak çalışır. operatöre özel. Kötü amaçlı yazılım, virüslü cihazdan bilgi toplayan ve ardından saldırganlar tarafından incelenmek üzere C2 sunucusuna gönderen komutları destekler.

Bu kötü amaçlı yazılımın, bilgisayara bağlı taşınabilir cihazları aramak zorunda olması özellikle ilginçtir. Windows akıllı telefonlar veya tabletler gibi bilgisayar. Taşınabilir bir cihaz algılanırsa, cihazın içeriğini tarar. belgeler ve ses kayıt dosyaları için ve bulunursa, saldırganın sunucusuna sızmak için bunları bilgisayara kopyalayın.

Ekstraksiyondan önce, çalınan veriler parola korumalı bir RAR dosyasına sıkıştırılır ve izleri kaldırmak için yerel kopya bellekten silinir.