HostHunter är ett helt gratis verktyg för att effektivt upptäcka och extrahera värdnamn, eller värdnamn, som tillhandahåller en stor uppsättning offentliga IP -adresser. Detta verktyg använder enkla OSINT -tekniker för att tilldela IP -adresser med virtuella värdnamn, det gör det möjligt att generera en CSV- eller TXT -fil som innehåller all insamlad information. Vill du veta vad det här verktyget kan?

HostHunter huvudfunktioner

HostHunter är ett python3-baserat verktyg som är särskilt utformat för att upptäcka domäner eller värdnamn som tillhör en eller flera offentliga IP-adresser. Vi kan skicka detta verktyg en TXT -fil med alla IP -adresser som vi vill undersöka, verktyget indikerar automatiskt alla domäner som finns i en viss offentlig IP -adress, dessutom kan det också indikera om det finns någon webbapp som körs i den IP -adressen i betong. Detta igenkänning görs genom enkla OSINT -tekniker, så det utför inte riktigt någon form av aktiv attack.

Andra mycket viktiga egenskaper hos HostHunter är att det gör att vi kan exportera all information som har samlats in från de olika målen eller ”målen” till en TXT -textfil eller till en Excel -fil av typen CSV, tack vare detta kommer vi att kunna spara denna information för dess efterföljande behandling och undersökning, utan att behöva köra verktyget igen när vi vill få den informationen.

En mycket viktig detalj i det här lilla programmet är att det kommer att tillåta oss att lägga in så många mål -IP -adresser som vi vill i textfilen, det är inte nödvändigt att gå en efter en för att göra det, direkt i en textfil kommer vi att skriva IP -adresserna i varje rad som vi vill undersöka. Andra egenskaper hos detta program är att det tillåter oss att extrahera information från SSL / TLS -certifikaten som de olika webbplatserna har associerat med en motsvarande IP -adress, det kan också ta skärmdumpar, validera de tillagda IPv4 -adresserna och till och med få information från HTTP -rubriker. Slutligen kan den också få värdnamnsvärdena för FTP-, SMTP-, HTTP- och HTTPS -tjänsterna med sina standardportar.

Installation och driftsättning

Detta program är verkligen ett Python3 -skript som utför alla processer automatiskt, men det är nödvändigt att installera både python3 i vårt operativsystem, samt några ytterligare krav som vi kan ladda ner direkt från officiellt HostHunter -projekt på GitHub . Vi har använt ett Debian 11 -operativsystem, uppdaterat till den senaste versionen, för att utföra tester med detta program.

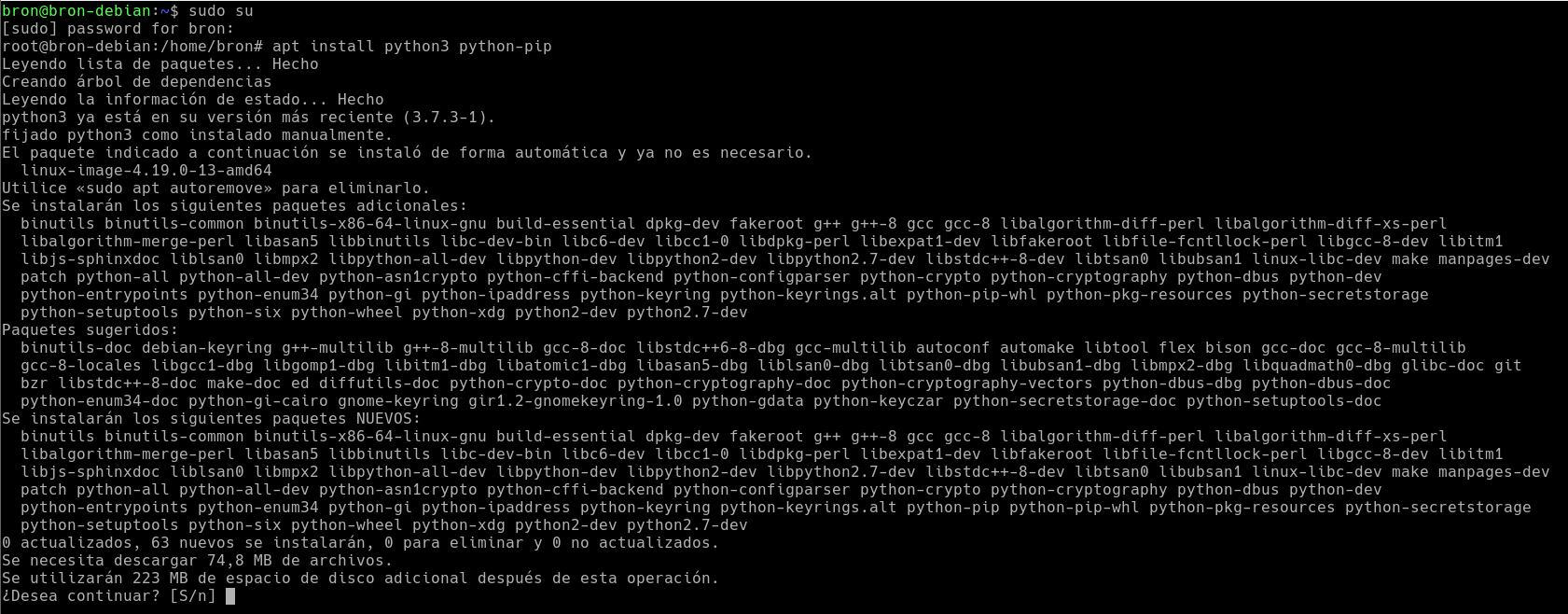

Det första vi måste göra är att ha python3 och python-pip installerade och alla nödvändiga beroenden i vårt operativsystem:

sudo apt install python3 python3-pip

Nedan kan du se en sammanfattning av alla nödvändiga beroenden för ett Debian-operativsystem, om vi installerar "python-pip" kommer det bara att installera pip2-versionen, om vi lägger "python3-pip" för att installera det kommer det att installera version 3:

När vi har indikerat “Y” laddas alla installerade paket ner för driften av detta intressanta verktyg automatiskt.

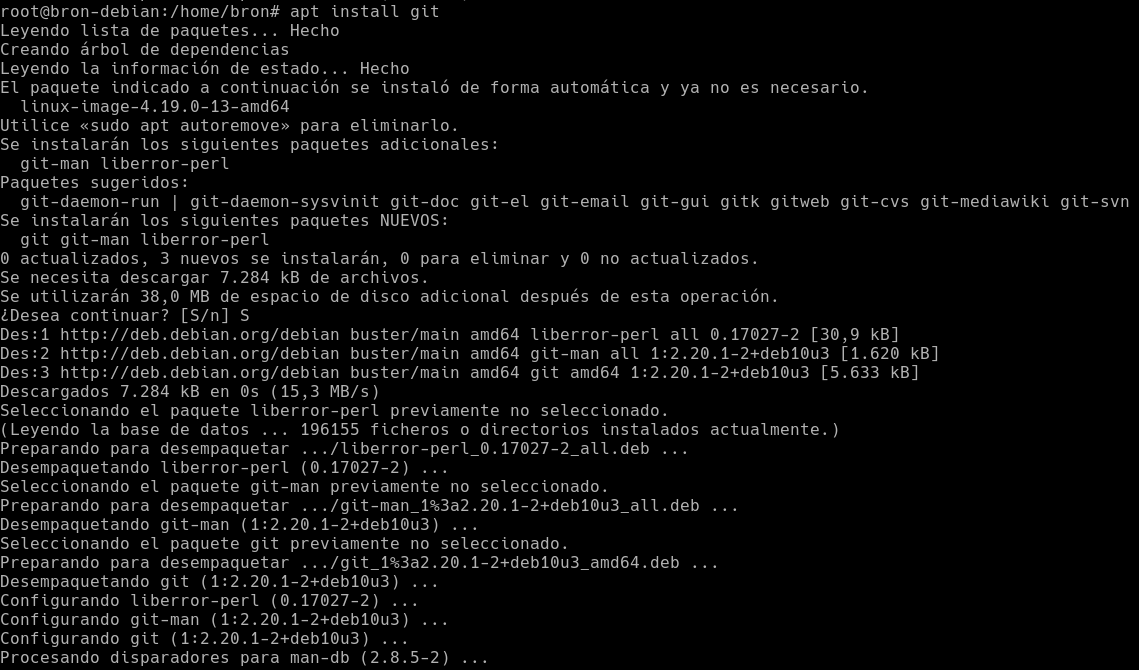

Nu måste vi klona HostHunter GitHub -förvaret, för detta måste vi ha "git" installerat på vårt operativsystem, med alla dess motsvarande beroenden:

sudo apt install git

Efter installationen går vi till en katalog där vi kan ladda ner det här programmet, till exempel i / home / user /, och vi måste utföra följande kommando för att klona GitHub -förvaret:

git clone https://github.com/SpiderLabs/HostHunter/

När hela förvaret har klonats måste vi ange det genom att placera kommandot:

cd HostHunter

Nu ska vi installera alla nödvändiga paket för att kunna använda HostHunter korrekt, för detta måste vi installera vissa ytterligare paket med apt och med pip3. Vi måste se till att vi har versionen python3-pip (pip3), annars ger det oss ett fel.

Vi installerar Curl -programmet för att senare använda det.

sudo apt install curl

Vi laddar ner och installerar Rust för att kunna använda nödvändiga paket i programmet.

curl https://sh.rustup.rs -sSf | sh pip3 install rust pip3 install cryptography

Nu laddar vi ner och installerar alla nödvändiga krav för att fungera korrekt.

pip3 install -r requirements.txt

Genom att installera alla dessa paket ovan bör du nu kunna köra HostHunter -verktyget, men innan du kan göra det helt måste du installera något annat för att få skärmdumpfunktionen. För att ha den här funktionen måste vi ladda ner den senaste versionen av Google krom och installera den.

wget https://dl.google.com/linux/direct/google-chrome-stable_current_amd64.deb

dpkg -i ./google-chrome-stable_current_amd64.deb

Och ladda ner den senaste versionen av ChromeDriver för vårt operativsystem:

wget -O /tmp/chromedriver.zip https://chromedriver.storage.googleapis.com/74.0.3729.6/chromedriver_linux64.zip && sudo unzip /tmp/chromedriver.zip chromedriver -d /usr/local/bin/;

Fungerande

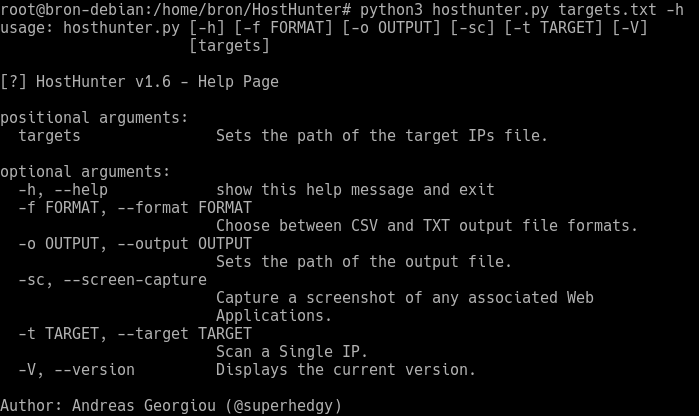

När vi har installerat allt kan vi starta om för att se till att allt är korrekt installerat och inte ger någon typ av fel. Syntaxen som vi måste använda för att köra detta program är mycket enkel, vi måste helt enkelt göra följande:

python3 hosthunter.py targets.txt -h

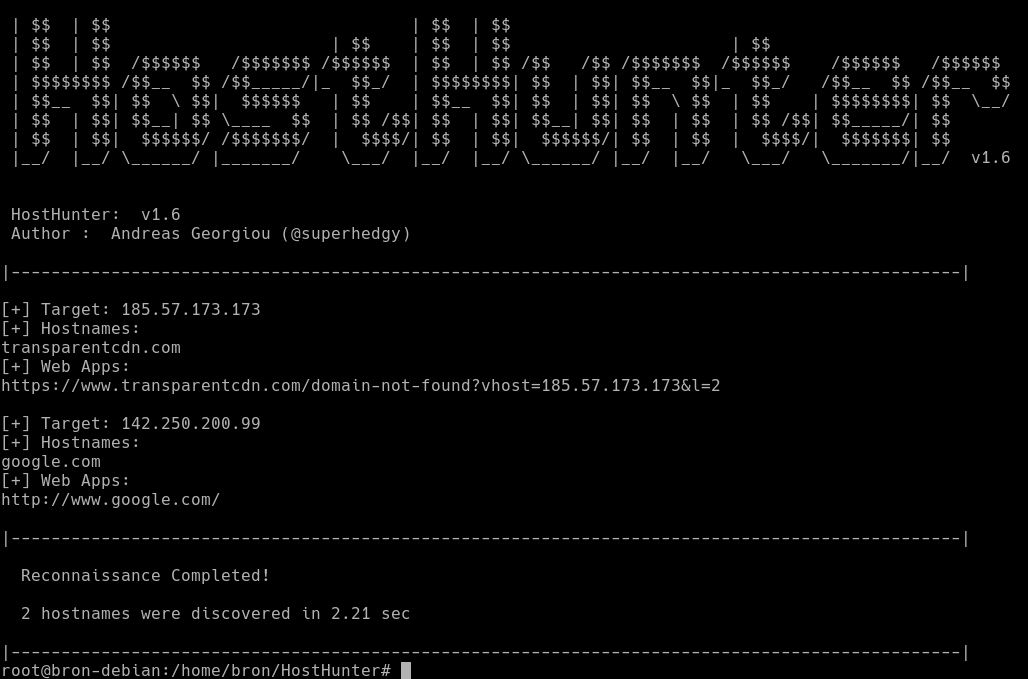

I textfilen goals.txt bör vi ha listan över alla IP -adresser som vi vill kontrollera. Vi har lagt en offentlig IP -adress som tillhör våra webbplatser, därför bör vi se en domän, vi har också lagt en Google IP -adress för att visa oss värdnamnet eller om det finns en webbapplikation som använder denna extra offentliga IP.

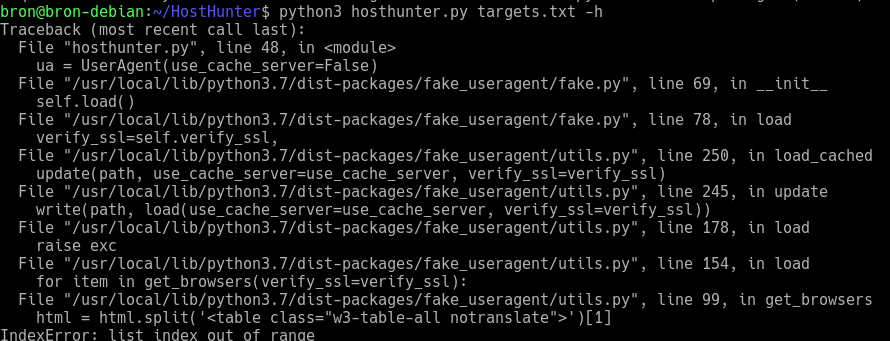

Om vi får det här felet i fake_useragent -modulen när vi kör det föregående kommandot:

python3 hosthunter.py targets.txt -h

Traceback (most recent call last):

File "hosthunter.py", line 48, in <module>

ua = UserAgent(use_cache_server=False)

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/fake.py", line 69, in __init__

self.load()

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/fake.py", line 78, in load

verify_ssl=self.verify_ssl,

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 250, in load_cached

update(path, use_cache_server=use_cache_server, verify_ssl=verify_ssl)

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 245, in update

write(path, load(use_cache_server=use_cache_server, verify_ssl=verify_ssl))

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 178, in load

raise exc

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 154, in load

for item in get_browsers(verify_ssl=verify_ssl):

File "/usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py", line 99, in get_browsers

html = html.split('<table class="w3-table-all notranslate">')[1]

IndexError: list index out of range

I följande skärmdump kan du se den:

Vi måste redigera filen /usr/local/lib/python3.7/dist-packages/fake_useragent/utils.py med nano eller Vim, gå till rad 99 och ändra “w3” till “ws” här:

När det är klart sparar vi ändringar och vi kan köra HostHunter -kommandot igen och det kommer att fungera perfekt.

python3 hosthunter.py targets.txt -h

Om vi vill exportera informationen till en text- eller CSV -fil måste vi ange följande kommandon respektive:

python3 hosthunter.py targets.txt -f txt -o hosts.txt python3 hosthunter.py targets.txt -f csv -o hosts.csv

I följande bild kan du se en del av informationen som den kan erhålla för varje IP -adress som vi har skickat till den:

Vi rekommenderar att du går till officiellt HostHunter -projekt på GitHub där hittar du alla detaljer om detta intressanta verktyg.