Apple har traditionellt varit det företag med de säkraste operativsystemen. Men i ett år nu Android har blivit ett säkrare operativsystem där sårbarheter som finns i Googles operativsystem betalas mycket dyrare. Felet ligger hos Apple-webbläsaren , som har en allvarlig sårbarhet som tillåter spionering genom rum .

Apple ansvarar för underhållet Safari . Din webbläsare är sluten källa, till skillnad från vad som händer med krom. Därför har Google-webbläsaren många fler ögon på den och hittar möjliga sårbarheter. När det gäller Apple är företaget på egen hand och de sju sårbarheterna som Ryan pickren , en tidigare säkerhetsingenjör på Amazon Web Services (AWS), har upptäckt, demonstrerat detta.

7 sårbarheter att spionera på kameran på iOS och macOS

Av de sju sårbarheterna som finns i Safari ( CVE-2020-3852, CVE-2020-3864, CVE-2020-3865, CVE-2020-3885, CVE-2020-3887, CVE-2020-9784 och CVE-2020-9787 ), tre av dem tillåter en hackare att komma åt kameran på en Mac eller en iPhone när användaren klickar på en skadlig länk .

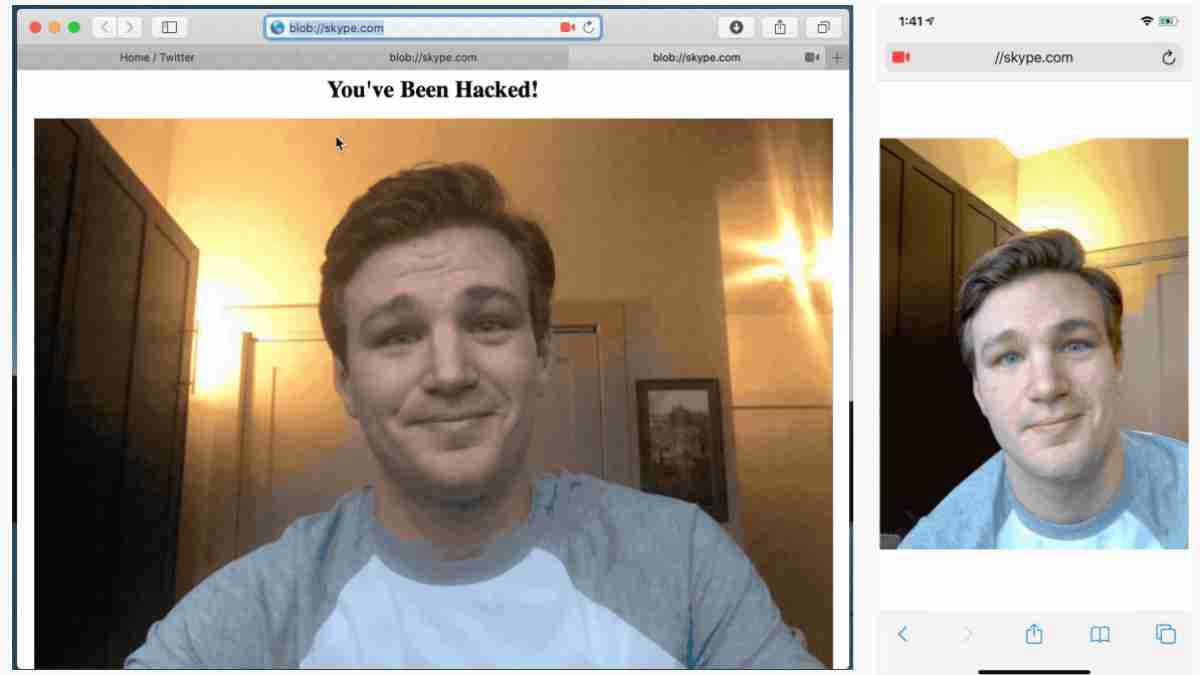

Nästan alla program kräver specifika behörigheter för att få åtkomst till kamera och mikrofon , förutom de från Apple själv, som Safari. Således upptäckte Pickren gradvis sårbarheterna tills han lyckades komma åt kameran. Till exempel när det gäller Safari för iOSkan webbläsaren komma åt kameran utan att fråga, och med ny teknik som MediaDevices Web API (används i WebRTC-sändningar) får webbplatser utnyttja detta tillstånd. Så här för appar som Skype eller zoom , men det ger åtkomst till kameran om en sårbarhet hittas i systemet.

Sårbarheterna CVE-2020-3864, CVE-2020-3865 och CVE-2020-9784 fixades i Safari 13.0.5 släpptes 28 januari medan de fyra andra (CVE-2020-3852, CVE-2020-3885, CVE-2020-3887 och CVE-2020-9787) lappades på 24 mars med Safari 13.1 . Problemet är att även om de har rättats i framtiden kan nya upptäckas som ger åtkomst till kameran eftersom Safari fortfarande är en sårbar webbläsare.

Apple har betalat honom 75,000 XNUMX dollar

Apple klassificerade sårbarheten som ”nätverks Attack utan användarinteraktion: Nollklick obehörig åtkomst till känsliga data ”, för vilka de betalade $ 75,000 . Denna siffra står i kontrast till den som erbjuds av Zerodium, ett privat företag som sedan säljer sårbarheter till spionföretag. En sårbarhet för exekvering av fjärrkod och sårbarhet med lokalt privilegium kostar $ 500,000 XNUMX. Faktum är att det var nödvändigt att interagera med länken minst en gång genom att klicka på den, så Apples val för den kategorin kan ha varit att betala en högre siffra och förhindra att forskare frestades att skicka sårbarheten till privata företag som betalar till och med sju gånger mer.

Källa> Ryan pickren