Существует множество типов угроз безопасности, с которыми мы можем столкнуться при работе в Интернете. Многие типы вирусов и вредоносных программ, которые могут красть данные, пароли, вызывать сбои в работе системы… В этой статье мы сосредоточимся на что такое шпионское ПО . Мы собираемся объяснить, как это работает, как они могут вас заразить, какие бывают типы и, конечно же, что вы можете сделать, чтобы защититься и не иметь проблем.

Как работает шпионское ПО?

Прежде всего, мы собираемся объяснить, что такое шпионское ПО. Мы можем сказать, что это вредоносное программное обеспечение который намеревается каким-то образом шпионить за жертвой. Ему могут просто понадобиться личные данные, попытаться украсть пароли или посмотреть, как вы используете этот компьютер.

Этот тип вредоносных программ может быть в программах, которые мы устанавливаем, расширениях браузера, файлах, которые мы загружаем из Интернета… Проблема в том, что это не всегда легко обнаружить . Иногда это остается незамеченным в течение длительного времени, что позволяет хакеру действовать незамеченным.

В отличие от других типов вредоносных программ и вирусов, которые могут больше влиять на работу компьютера или даже шифровать данные, как в случае с программами-вымогателями, на этот раз они будут не такими заметными. Это не вызовет внезапных сбоев и не заставит систему перестать работать.

Таким образом, можно сказать, что шпионское ПО работает таким образом, что проникает в систему и с этого момента начинает записывать данные и информацию . Может пройти много времени, прежде чем он будет устранен, или злоумышленник уже выполнил свою задачу и больше не имеет никакого реального применения.

Как можно заразиться?

Но как мы можем заразиться шпионским ПО? Правда в том, что методы ввода похожи на другие разновидности вредоносных программ. Как вы увидите, киберпреступник может использовать различные стратегии, чтобы заразить компьютер этим типом вредоносного программного обеспечения.

При установке программы

Очень распространенный способ заражения пользователя шпионским ПО — это когда установка программы . Это приложение может быть фальшивым, злоумышленник мог создать его просто для слежки. Возможно, что рассматриваемое программное обеспечение работает нормально или вообще не работает.

Но это может быть не только через программы, созданные исключительно для проникновения шпионского ПО, но и через какую-то законную программу, которая была злонамеренно модифицирована, или через дополнительный программный плагин.

Скачать файл из Интернета

Еще одна форма проникновения шпионского ПО — скачать любой файл из интернета . Нечто подобное происходит и с программами, которые мы объяснили. Возможно, вы скачали файл с веб-страницы и он был размещен там исключительно с целью кражи личной информации и слежки за жертвой.

Обычно это происходит, когда вы скачиваете файлы с ненадежных сайтов. Например, ссылки, которые приходят к вам через социальные сети или которые вы находите в Интернете, и у вас действительно нет гарантии, что они безопасны. Есть много поддельных страниц, которые они создают просто для того, чтобы спрятать этот тип вредоносного ПО.

Для документа по электронной почте

Вы также можете заразиться, если загрузите документ, который прикреплен к e-mail . Электронная почта является одним из инструментов, наиболее часто используемых хакерами для достижения своих целей и заражения систем жертв. Это простое и быстрое средство, которое также можно отправить кому угодно.

Простой текстовый файл, изображение или папка ZIP могут содержать шпионское ПО. Они могут подкинуть какую-нибудь приманку, чтобы жертва упала и открыла ее. Например, сказать, что это приз, что им нужно проверить некоторую информацию, что это неоплаченный счет и т. д. Все это может привести к тому, что пользователь, получивший это электронное письмо, в конечном итоге нажмет.

уязвимости программного обеспечения

Но не забывайте о возможности того, что злоумышленники воспользуются любым уязвимость что существует. Эти недостатки безопасности могут повлиять на саму операционную систему, а также на любую программу, которую мы используем. Например, сам браузер и прокрадывающееся в него шпионское ПО. Chrome or Firefox.

За многими кибератаками стоят неисправленные уязвимости. Это, без сомнения, путь входа, который широко используется злоумышленниками, и не только в конкретном случае со шпионским ПО, но и во многих других угрозах, существующих в Интернете.

Какие виды шпионского ПО существуют

Объяснив, что такое шпионское ПО и как оно может нас заразить, мы поговорим о какие типы есть . Не все из них преследуют одну и ту же цель, хотя все они собираются так или иначе шпионить за нами и собирать личную информацию, которую потом могут использовать в недобрых целях.

Рекламное ПО

Можно сказать, что это одна из самых распространенных разновидностей шпионского ПО. Эта вредоносная программа обычно находится в браузеры и в основном то, что он делает, это крадет информацию для отправки обманчивой рекламы. Это типичные всплывающие окна, которые постоянно появляются при просмотре, когда мы посещаем веб-страницу.

Обычно нажатие на эти окна усугубляет проблему. Это когда они могут проникать в вредоносные программы или служить для отправки информации злоумышленникам. Также может случиться так, что вы устанавливаете приложение, которое содержит рекламное ПО, и через него оно может шпионить за вами и знать, что вы делаете.

веб-сканеры

В этом случае шпионское ПО будет нести особую ответственность за отслеживание вашего просмотра в Интернете . Он может собирать то, что вы ищете в Интернете, какие страницы вы посещаете или что вы устанавливаете в браузере. Они могут просто использовать эти данные для продажи третьим лицам с целью получения прибыли, а также для запуска других атак.

Собирая данные такого типа, они могут знать, что вы ищете в Интернете, какими услугами пользуетесь и т. д. Это позволяет злоумышленнику запускать персонализированные фишинговые атаки, которые могут быть более успешными и могут украсть пароли или получить контроль над компьютером. без ведома потерпевшего.

кейлоггер

Но шпионское ПО также можно использовать для кражи паролей напрямую. Это то, что известно как кейлоггер. Это программное обеспечение, созданное для записывать нажатия клавиш что делает потерпевший. Способ кражи логинов и паролей без ведома жертвы.

Кейлоггеры могут поступать разными способами, но обычно они загружаются через какую-то небезопасную программу или через файл, который мы загружаем из электронной почты. Однако каким бы ни был путь проникновения, цель будет состоять в том, чтобы украсть пароли и получить возможность получить контроль над устройством.

infostealer

Еще одна разновидность шпионского ПО — так называемое информационное воровство. Это что-то вроде смеси кейлоггера и трекера. Целью в данном случае является шпионить и собирать все виды личных данных , от системы, от использования компьютера жертвой. Все это будет украдено злоумышленником или получено в базе данных.

С помощью этой информации он может проводить другие атаки, продавать ее третьим лицам и т. д. Он используется, например, для слежки за компанией и получения информации, которую они могут продать конкурентам. Это тип вредоносного ПО, которое подвергает конфиденциальность жертвы серьезному риску.

Как быть защищенным

Что вы можете сделать, чтобы защититься от шпионских программ? Важно, чтобы вы приняли меры как для предотвращения, так и для решения проблемы в случае, если вы уже стали жертвой. Мы собираемся предложить вам несколько интересных Советы которые вы можете применять на любом устройстве.

Используйте защитное ПО

Первое, что вы должны сделать, это использовать хорошие программы безопасности. Это послужит для предотвращения проникновения шпионского ПО, а также для его устранения в случае, если вы уже стали жертвой этой проблемы. Доступно множество вариантов, как бесплатных, так и платных, для защиты компьютеров.

A хороший антивирус is Windows Сам защитник. Он интегрирован с Microsoft системы и работает нормально. Однако есть и другие альтернативы, такие как Avast или Bitdefender, которые также помогут вам с этой задачей.

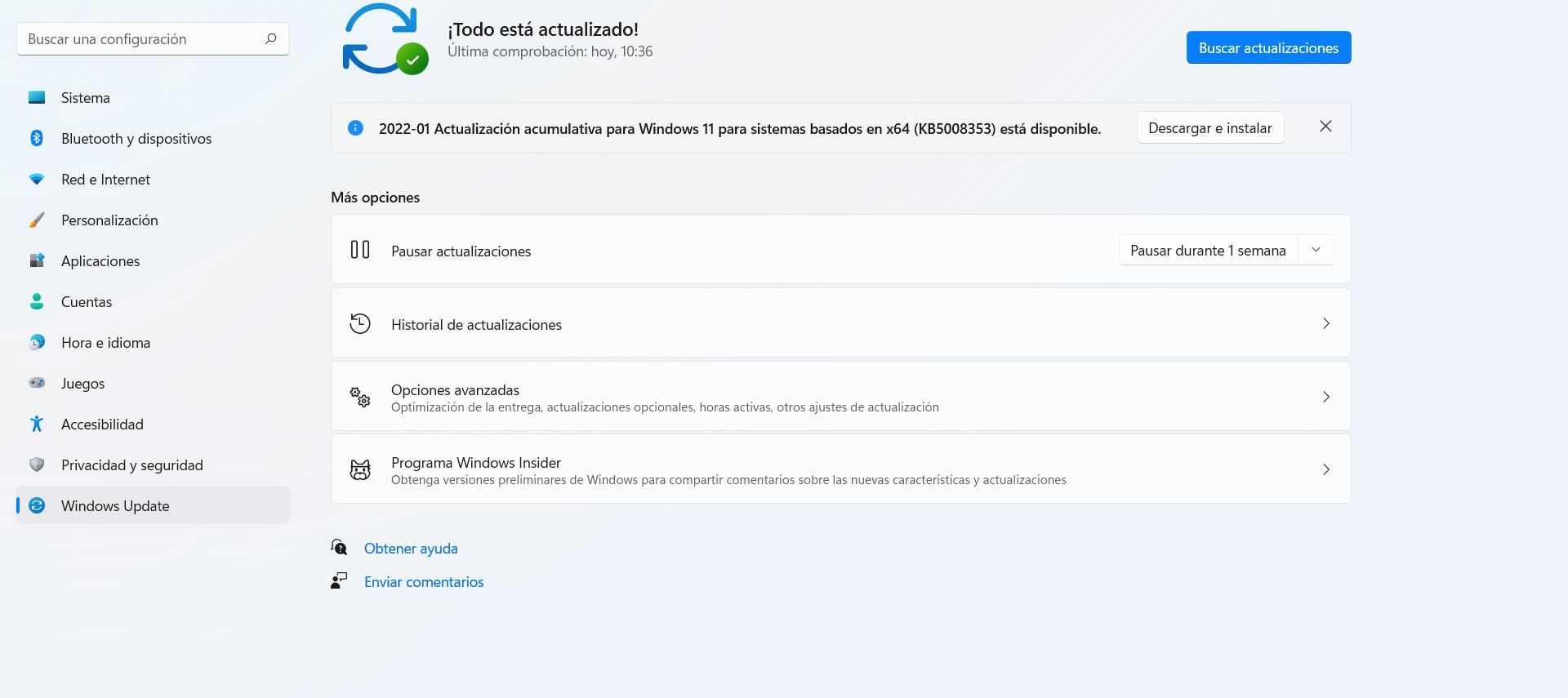

держи все в курсе

Конечно, важно, чтобы все было правильно обновлено. Шпионское ПО может попасть через незакрытые уязвимости. Это могут быть ошибки, которые влияют на саму операционную систему, а также на используемые вами браузеры, такие как Chrome или Firefox.

Чтобы обновить Windows, вам нужно перейти в «Пуск», войти в «Настройки» и перейти к Центр обновления Windows . Там появятся возможные обновления, и вы должны установить их все. Это поможет оптимизировать производительность, а также устранить те проблемы безопасности, которые могут стать воротами для кибератак.

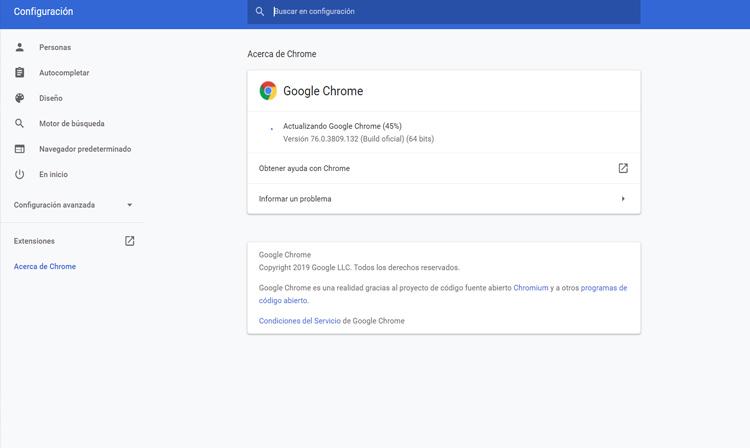

В случае Chrome вы можете обновить его, если перейдете в верхнее правое меню, нажмите «Справка» и введите Информация Google Chrome . Он автоматически начнет установку новой версии, если она доступна. Это то, что поможет предотвратить слежку за вами со стороны браузера.

Скачивайте только с проверенных сайтов

Еще одна вещь, о которой следует помнить, — скачивать только с надежных сайтов. Если вы собираетесь установить программу, вы всегда должны делать это из ее Официальном сайте или через безопасные магазины приложений, такие как Гугл игры или Магазин Windows. Это предотвратит установку программного обеспечения, которое могло быть злонамеренно изменено.

Вы также должны загружать файлы и документы только из надежных источников. Вы должны внимательно посмотреть на URL-адрес, по которому вы находитесь, внешний вид этого сайта и поискать информацию в Интернете, если у вас есть сомнения относительно того, действительно ли этот сайт заслуживает доверия.

Здравый смысл

Но если и есть что-то важное, чего следует избегать, так это здравый смысл. Ты должен всеми силами избегать ошибок что может оставить вас незащищенным в Интернете. Например, не загружайте файлы, которые приходят по электронной почте, и вы точно не знаете, кто их отправил.

Имейте в виду, что большинство кибератак, включая различные виды шпионского ПО, потребуют от жертвы совершения ошибки. Это дало бы злоумышленникам свободный проход, и они могли бы украсть информацию или проникнуть в какой-либо вредоносный файл.

Короче говоря, как вы видели, шпионское ПО представляет собой серьезную проблему, влияющую на конфиденциальность и безопасность пользователей. Существуют различные типы, и они также могут быть достигнуты с помощью различных методов. Очень важно всегда быть защищенным и не делать ошибок.