Скрытие вашей личности в Интернете с помощью Linux-система на самом деле очень проста, и все это без необходимости нанимать VPN сервис вроде тех, что существуют сегодня. Такие дистрибутивы, как Kali Linux, используются для аудита безопасности Wi-Fi сети, Интернет, серверы и т. д. Однако операционные системы, такие как Debian или Ubuntu также широко используются для этих задач. Сегодня в этой статье мы собираемся научить вас шаг за шагом, как скрыть свою личность при просмотре Интернета, используя Tor, а также инструмент Proxychains для Linux.

Что такое проксичейны?

Проксичейны - это инструмент, который действует как прокси-сервер, поддерживающий такие протоколы, как HTTP, HTTPS, SOCKS4 и SOCKS5, который работает в операционных системах на базе Linux, BSD, а также в macOS. Этот инструмент позволяет любому TCP-соединению, установленному локальной программой, выходить в Интернет через ряд настроенных прокси-серверов к месту назначения. Таким образом, наш трафик может проходить через один или несколько прокси-серверов, чтобы анонимизировать нашу личность в Интернете, скрывая общедоступный IP-адрес, который предоставляет нам наш оператор, и выходить в Интернет с общедоступным IP-адресом последнего прокси, к которому мы подключились. .

Некоторые очень интересные особенности этой программы заключаются в том, что она позволяет нам объединять несколько типов прокси одновременно, будь то прокси HTTP или HTTPS, SOCKS4 и SOCKS5. Кроме того, мы сможем настроить различные параметры туннелирования трафика, что позволит определить несколько прокси-серверов, а сама программа будет выбирать их случайным образом, строго в той конфигурации, которую мы определили, динамически, а также в режиме «Round Robin». Proxychains может разрешать DNS запросы (который работает с UDP) через прокси, поэтому разрешения DNS также будут анонимными.

Наконец, proxychains позволяет вам определять максимальное количество связанных прокси. Мы должны принять во внимание этот последний аспект: чем больше прокси мы связываем, тем выше будет наша анонимность, потому что трафик «прыгает» с одного сервера на другой, однако производительность, которую мы достигаем, будет очень низкой, как с точки зрения скорость, а также задержка (задержка соединения будет очень высокой).

Благодаря использованию сети Tor мы можем настроить сеть Tor в Proxychains для выхода в Интернет через эту анонимную сеть без необходимости использования специального программного обеспечения, такого как Tor. Браузер который служит для навигации по сети Tor без необходимости дополнительной настройки нашей команды.

Установка Tor и Proxychains в Linux

Первое, что мы должны сделать, это обновить систему патчами и последними приложениями, для этого мы откроем терминал и наберем:

sudo apt update && sudo apt upgrade

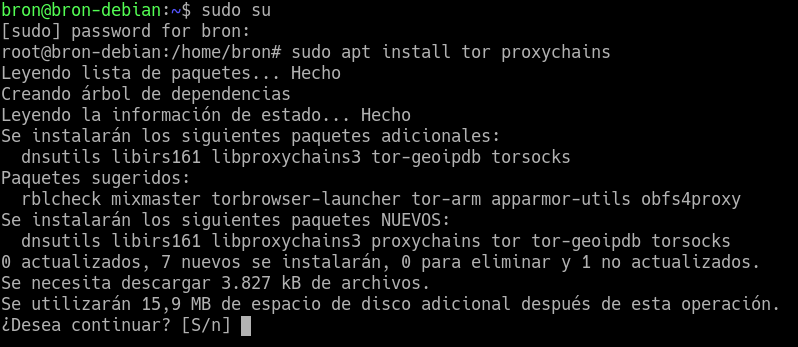

Мы дождемся обновления репозиториев и установки всех обновлений, прежде чем продолжить этот процесс. После обновления нашей системы мы установим в нее Tor из тех же репозиториев, набрав:

sudo apt install tor proxychains

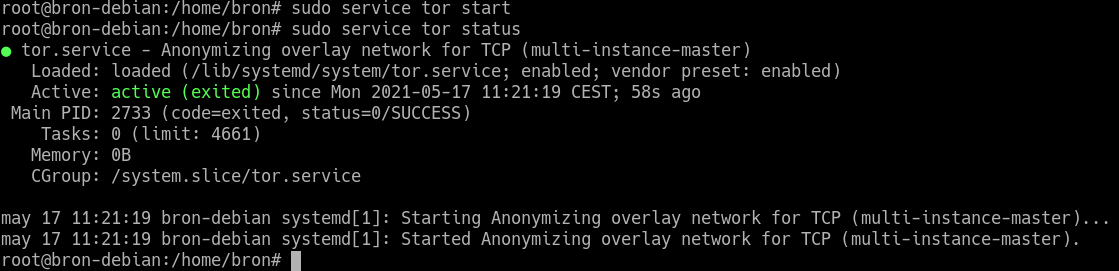

После того, как мы установили два пакета, необходимые для анонимных подключений, мы должны включить модуль Tor, указав следующую команду:

sudo service tor start

И проверяем правильность запуска с помощью:

sudo service tor status

Теперь, когда у нас активирован сервис Tor, мы собираемся произвести необходимую настройку в Proxychains для выхода в Интернет через сеть Tor.

Конфигурация Proxychains для выхода через Tor

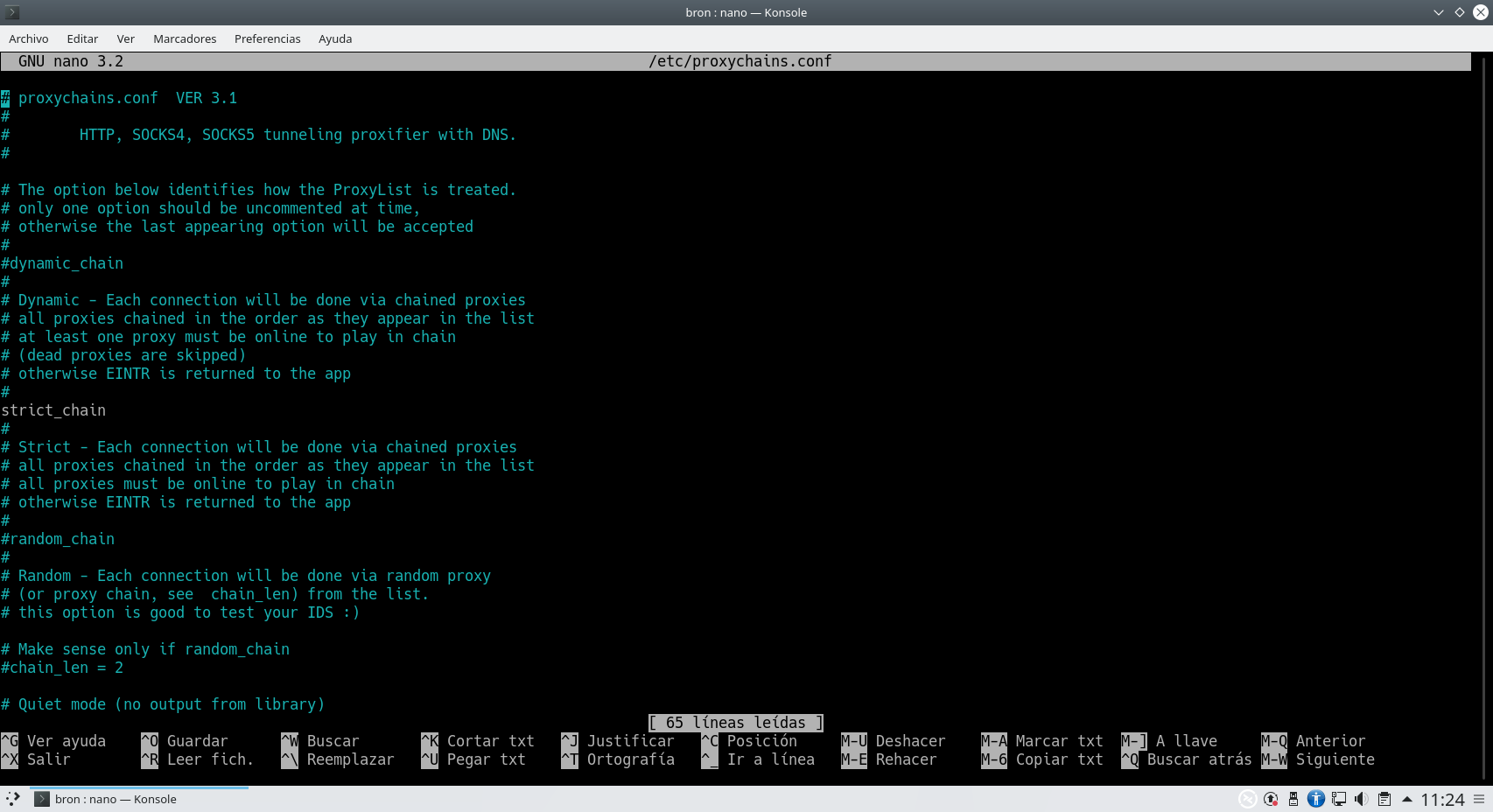

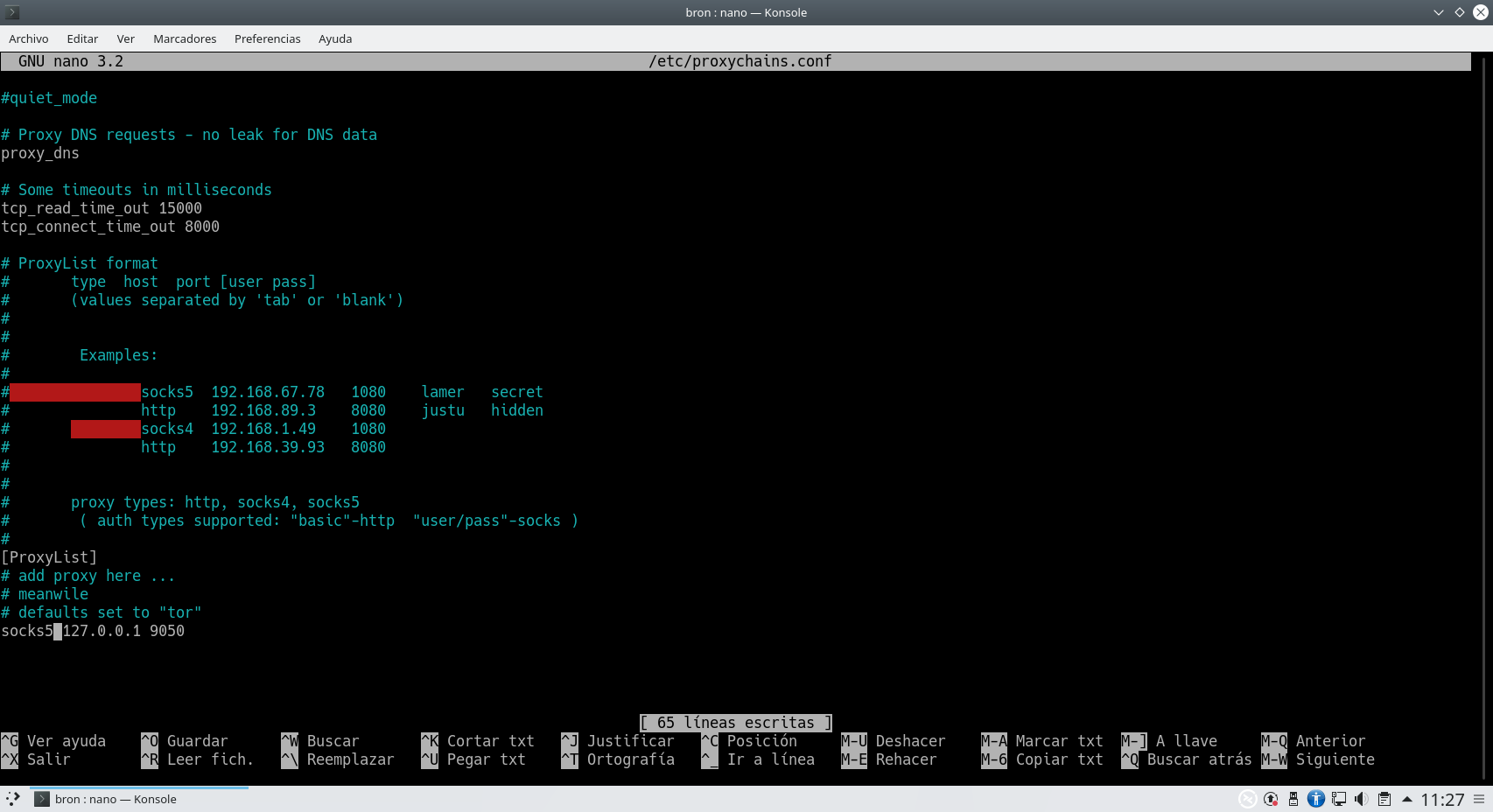

Когда Tor уже запущен, мы собираемся изменить файл конфигурации Proxychains, для этого мы введем:

sudo nano /etc/proxychains.conf

Как только мы откроем файл конфигурации, мы сможем увидеть всю уже выполненную конфигурацию, и нам нужно будет настроить различные дополнительные параметры, чтобы адаптировать ее к нашему использованию.

В этом файле мы должны внести следующие изменения:

- Раскомментируйте, удалив строку # dynamic_chain, таким образом цепочка будет динамической.

- Закомментируйте строчку strict_chain знаком #, таким образом цепочка не будет строгой.

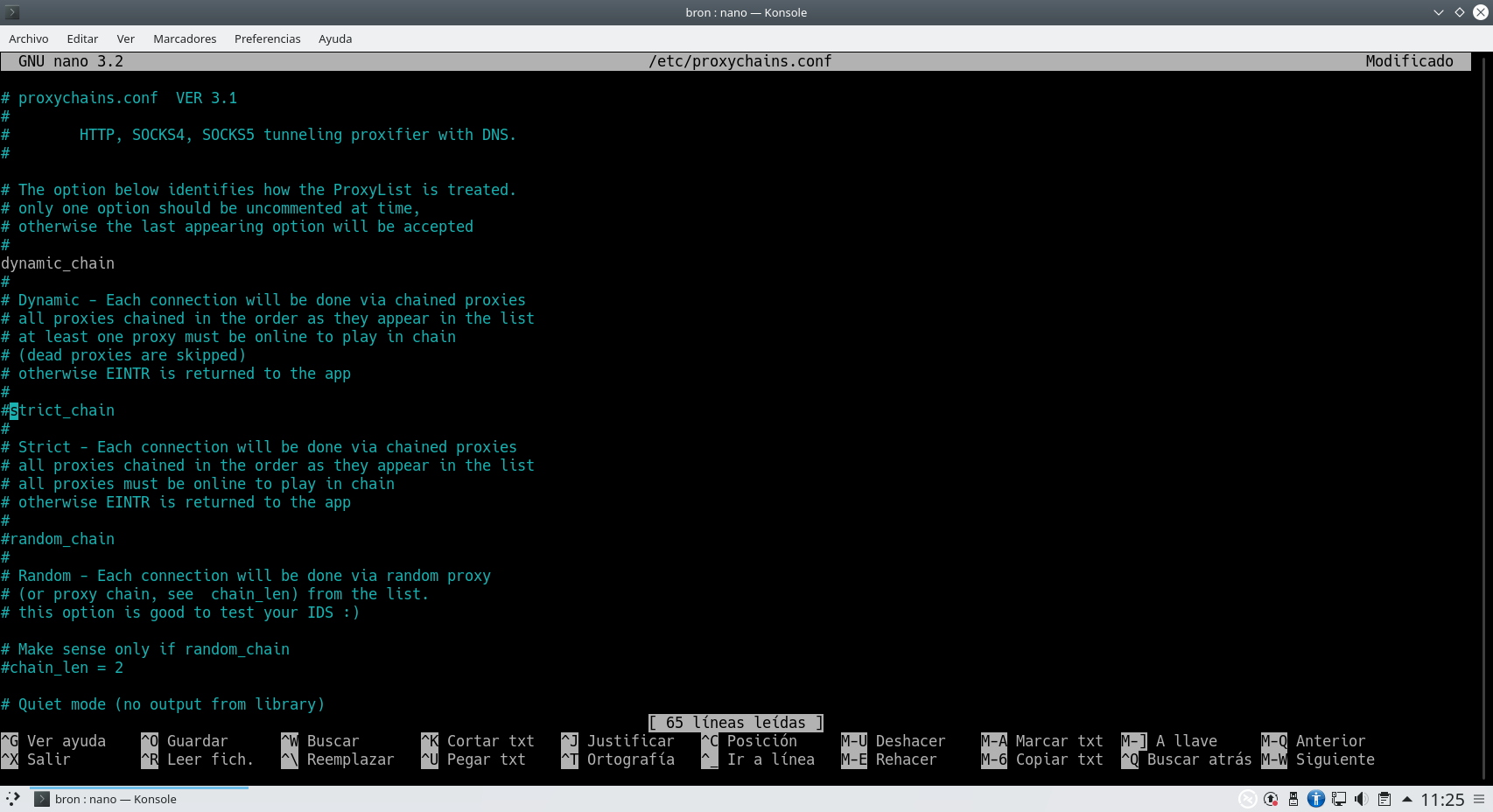

Конфигурация будет следующей:

Как видите, мы можем настроить следующие параметры:

- Dynamic_chain: цепочка прокси будет динамической.

- Strict_chain: цепочка прокси будет статической, как мы определили.

- Random_chain: цепочка прокси будет случайной

- Chain_len: длина цепочки, максимум 2 или как хотите.

Теперь нам нужно будет выполнить очень важную дополнительную конфигурацию, а именно настроить SOCKS5, который мы хотим, для этого нам нужно будет разместить эту конфигурацию внизу: носки5 127.0.0.1 9050

Другие конфигурации, которые мы можем сделать в этом разделе, будут следующими:

- Proxy_dns: если мы хотим, чтобы трафик DNS-запросов также проходил через прокси, чтобы избежать утечки данных.

- tcp_read_time_out и tcp_connect_time_out - внутренние параметры, рекомендуется не трогать их, если вы не знаете, что делаете.

Конечно, мы можем настроить список прокси чуть ниже, либо HTTP, sock4 или socks5, кроме того, в случае, если прокси-сервер нуждается в каком-либо типе аутентификации, мы также сможем указать его для прямого подключения.

С помощью этих шагов у нас есть все готово для запуска веб-браузера с использованием прокси-цепочек для выхода в Интернет через сеть tor.

Запускайте веб-браузер или программы с прокси-цепочками

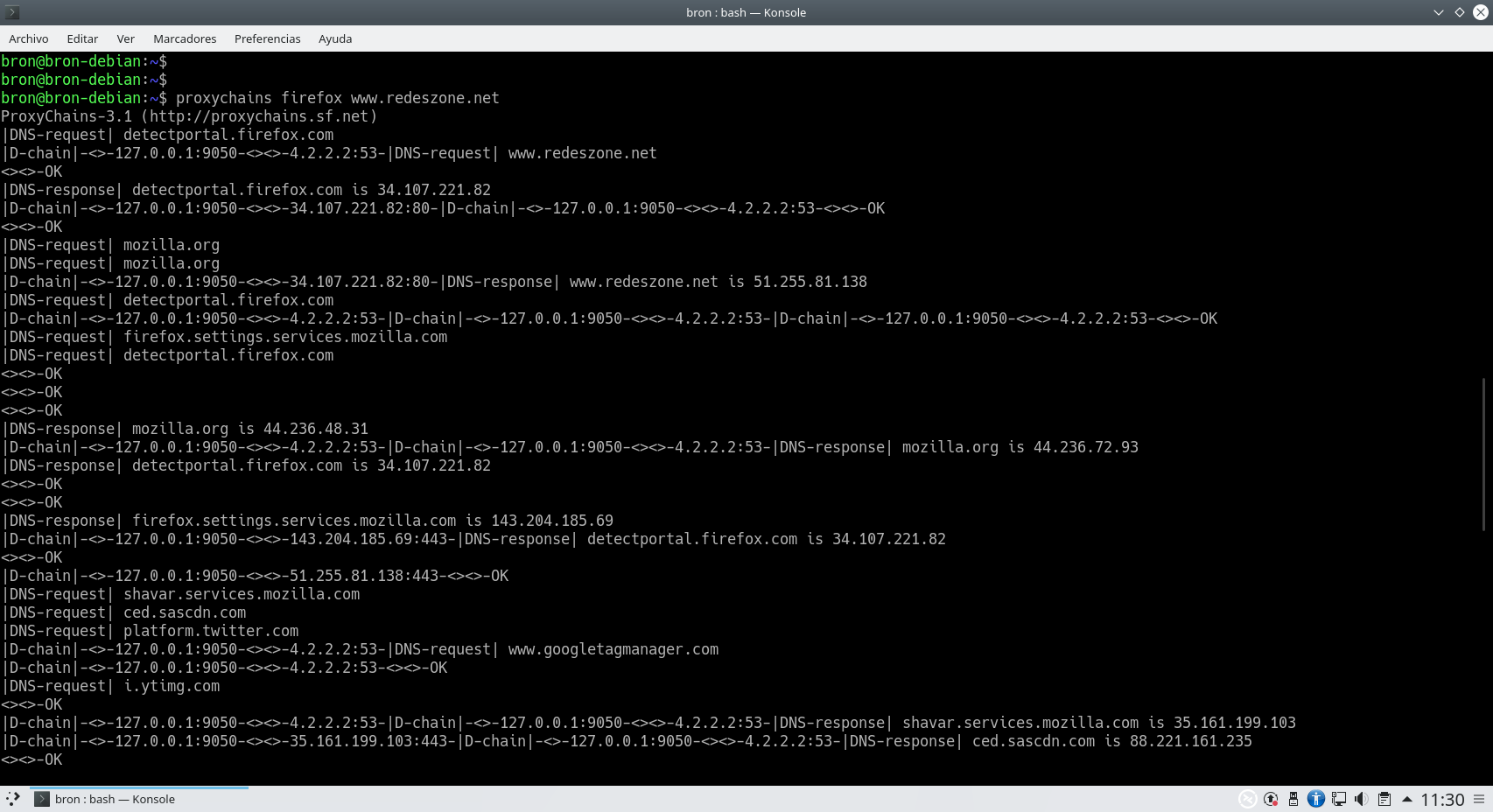

После того, как мы настроили прокси-цепочки, теперь нам нужно будет запустить веб-браузер с использованием прокси-цепочек, например, мы могли бы выполнить следующую команду, чтобы открыть определенный веб-сайт через сеть Tor:

proxychains firefox www.redeszone.net

При выполнении в консоли мы можем видеть все, что proxychains делает внутри:

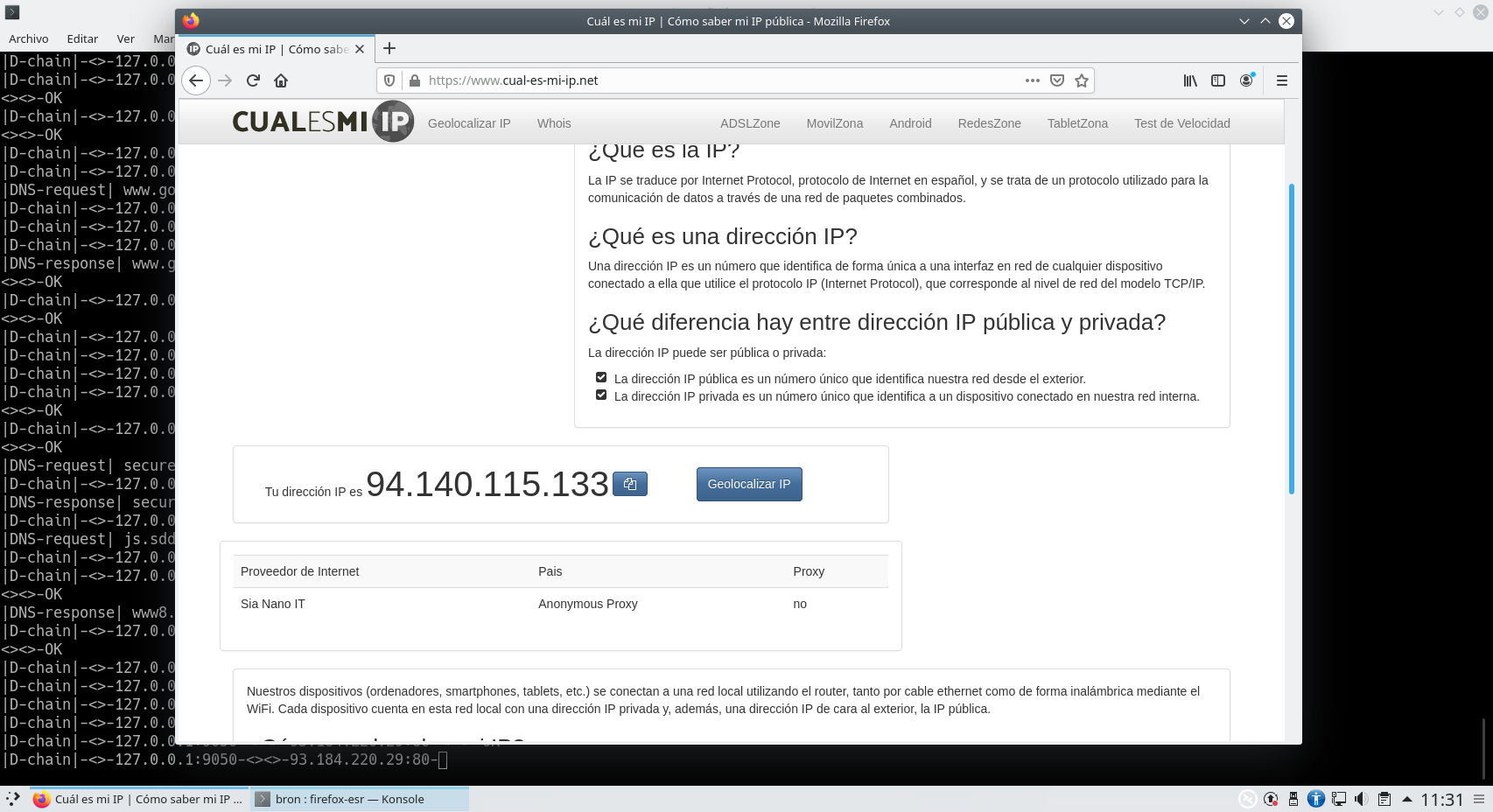

И проверьте, от which-es-my-ip.net, что полученный нами IP-адрес не совпадает с тем, который у нас есть на самом деле в нашем соединении, а запутан сетью Tor.

С этого момента весь трафик, который мы генерируем в окне браузера, открытом с помощью предыдущей команды, будет полностью анонимным, что позволит установить прямое неанонимное соединение из любого другого окна, которое мы открываем вручную из того же браузера.

Если вы хотите запустить любую другую программу с доступом в Интернет через этот настроенный нами прокси, вам просто нужно будет запустить «proxychains», а затем программу, которую мы хотим. Например, проксичейны широко используются пентестерами для удаленного анонимного сканирования портов, таким образом, если мы выполняем:

proxychains nmap -p 53 8.8.8.8

Мы можем выполнить сканирование портов на основе настроенного нами прокси, таким образом, будет отображаться не наш реальный общедоступный IP-адрес, а адрес настроенного прокси.

Мы надеемся, что с помощью этого руководства вы сможете просматривать и выполнять различные действия в Интернете анонимно, используя сеть Tor или любой другой анонимный прокси-сервер, который мы можем настроить в этой мощной и простой в использовании программе Proxychains.