В последние годы сети эволюционировали в сторону управления непосредственно из облако, некоторые ИТ-администраторы в компаниях больше не развертывают оборудование, такое как коммутаторы или точки доступа, которые управляются локально, а управляются непосредственно из облака производителя. Это имеет множество преимуществ, таких как простая и быстрая установка на основе серийного номера, непрерывный мониторинг из облака без необходимости самостоятельно настраивать системы мониторинга и доступ к конфигурации из любого места. Сегодня в этой статье мы покажем вам, как вы можете защитить свою сеть от атак, если вы управляете ими из облака.

Что такое управление сетью из облака или облака?

Локальные сети произошли от локального управления, когда нам приходилось иметь доступ к различным коммутаторам локально и где у нас было программное или аппаратное обеспечение. Wi-Fi контроллер точек доступа, до централизованного управления из облака. При централизованном управлении в облаке или облаке мы можем управлять всей сетью от основного маршрутизатора до различных точек доступа, которые мы подключили к коммутатору, и все это через панель управления, с которой мы будем получать доступ через Интернет, или также через приложение на нашем смартфоне.

С помощью сетевого управления в облаке мы можем настроить глобально и автоматически все коммутаторы и точки доступа Wi-Fi, которые мы хотим, таким образом, нам не придется переключаться на коммутатор, выполняя те же или похожие конфигурации, теперь мы можем примените его ко всем коммутаторам одновременно, сэкономив ИТ-администраторам много работы, а также много времени. То же самое происходит с точками доступа, хотя в течение долгого времени у нас были контроллеры WiFi для централизованного управления различными точками доступа Wi-Fi, теперь управление в облаке стало еще проще, потому что у нас может быть несколько точек доступа, развернутых на разных «сайтах». И управляйте ими с одной панели управления.

Управление сетями из облака имеет множество положительных аспектов, таких как:

- Благодаря развертыванию без касания мы сможем зарегистрировать точки доступа и коммутаторы перед подключением их к электрической сети, зарегистрировав их серийные номера в облаке, чтобы добавить их в инвентарь.

- Непрерывный и автоматический мониторинг с оповещениями по электронной почте и push-уведомлениями.

- Автоматические обновления прошивки по запросу или по определенному расписанию.

- Записывает все изменения, внесенные в конфигурацию.

- Ролевое администрирование для делегирования конфигураций другим ИТ-коллегам.

- Отчеты о проводном и расширенном трафике Wi-Fi, в которых мы можем подробно увидеть, что происходит в сети.

- Удаленный доступ из любого места, необходимо только получить доступ к платформе через Интернет или с помощью мобильного приложения.

- Управление несколькими сайтами с одной учетной записью.

Конечно, у него также есть некоторые негативные аспекты, такие как всегда зависимость от подключения к Интернету для внесения каких-либо изменений, для непрерывного мониторинга или для загрузки записей в режиме реального времени, кроме того, мы всегда будем зависеть от производителя решения и в некоторых случаях мы должны платить за использование облака, и этого достаточно не только для покупки оборудования.

Теперь, когда мы знаем основные характеристики управления вашей сетью в облаке, давайте посмотрим, как мы можем защитить ее от кибератак.

Рекомендации по безопасности для облачного управления вашей сетью

Чтобы должным образом защитить вашу профессиональную локальную сеть с помощью облачного управления, соблюдаются те же рекомендации по безопасности, что и в местном управлении , то есть мы должны правильно сегментировать сетевой трафик с помощью VLAN, нам нужно будет правильно настроить Spanning-Tree, чтобы избежать атак.Для этого протокола мы также должны включить такие средства защиты, как DHCP Snooping, и даже меры по смягчению атак ARP Spoofing среди других , конечно, управление портами коммутаторов с помощью Port-Безопасность это что-то фундаментальное. Все эти меры безопасности по-прежнему действуют при управлении облаком, потому что все эти протоколы все еще присутствуют, единственное, что меняется, - это администрация разных команд.

При местном управлении наиболее распространенным является наличие VLAN с подсетью, специально предназначенной для управления различное оборудование (маршрутизатор, коммутаторы и точки доступа Wi-Fi), и доступ к этой VLAN может осуществляться из административной сети с одного или нескольких компьютеров напрямую, используя HTTPS для обеспечения конфиденциальности и аутентичности точка-точка, что еще одно очень интересное вариант состоит в том, чтобы подключиться через VPN с IPsec, OpenVPN или WireGuard прямо на сервер который находится в этой сети управления, и «переходить» к управлению различными устройствами прямо отсюда. Конечно, важно не только правильно изолировать сеть администрирования от других пользователей, также очень важно использовать надежные учетные данные пользователя с хорошими паролями, чтобы избежать проблем.

Связь различных устройств, таких как коммутаторы и точки доступа, с облаком производителя. осуществляется через HTTPS Таким образом, он использует соединения TLS v1.2 или TLS v1.3, поэтому у нас будет конфиденциальность, подлинность и целостность передаваемых данных, чтобы избежать возможных атак на связь устройств с облаком производителя. .

Чтобы получить удаленный доступ к локальному управлению сетью, злоумышленник должен нарушить брандмауэр с соответствующими правилами смягчения атак, а также с их IDS / IPS, однако с управлением из облака единственное, что у них будет. учетные данные доступа. Мы делегируем безопасность системы самому производителю, который приложит все усилия для предотвращения этого типа атак, поскольку Google, Microsoft или любая другая компания делает таким образом правильную защиту безопасности вашей управляемой локальной сети. Из облака важно правильно защитить свои учетные данные для доступа:

- Используйте надежный пароль для доступа, следуя основным правилам создания паролей.

- Время от времени меняйте пароль.

- Включите двухфакторную аутентификацию для дополнительной безопасности. Если наш пароль просочится, они не смогут получить доступ без этого второго фактора аутентификации.

Как только мы узнаем, как мы можем защитить нашу учетную запись управления облаком, мы собираемся показать вам основные варианты, доступные в Nuclias Cloud, Aruba Instant On, а также в EnGenius Cloud, трех решениях для управления облаком, которые мы больше всего рекомендуем в этой статье.

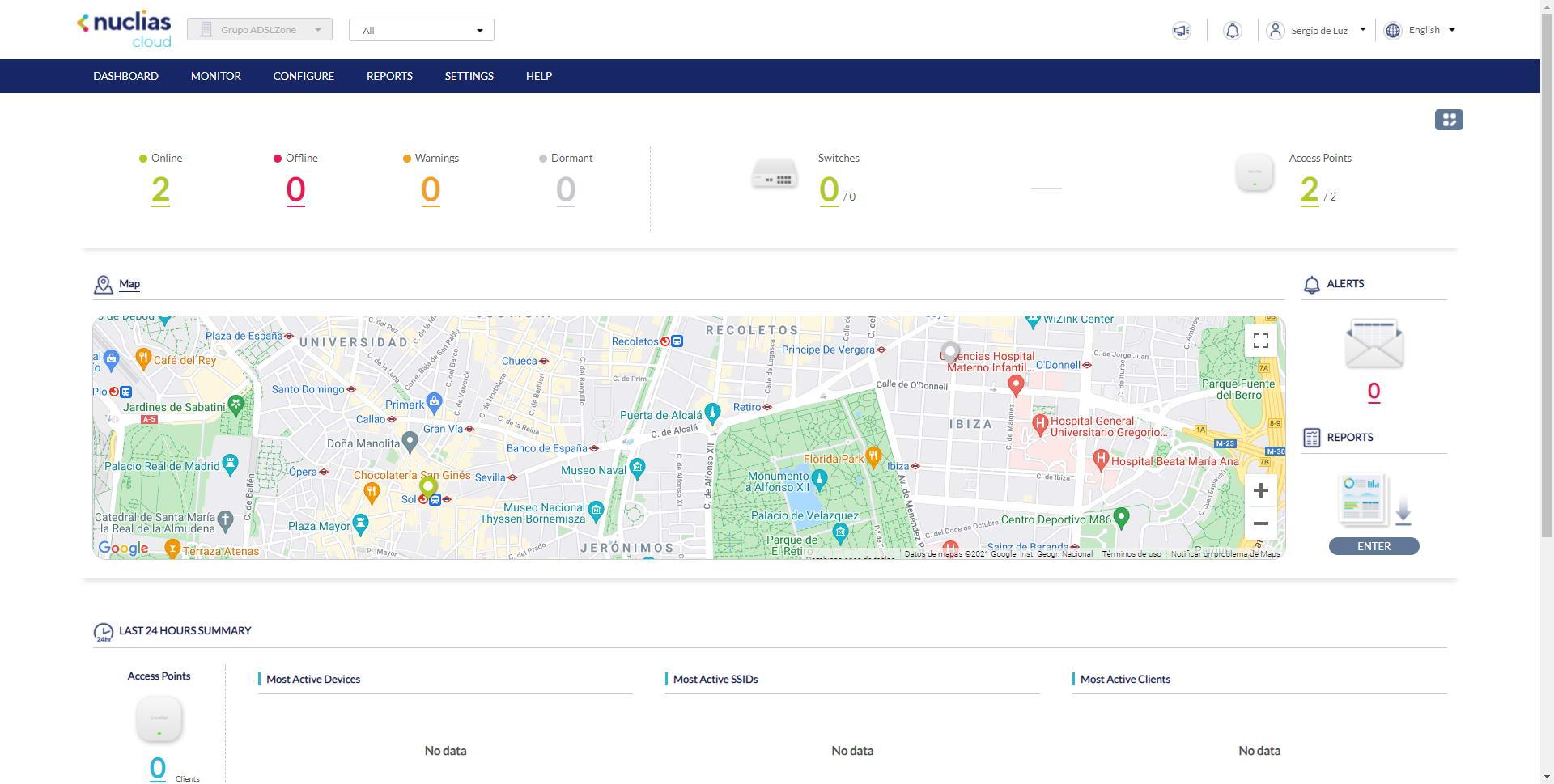

Настройки безопасности в Nuclias Cloud

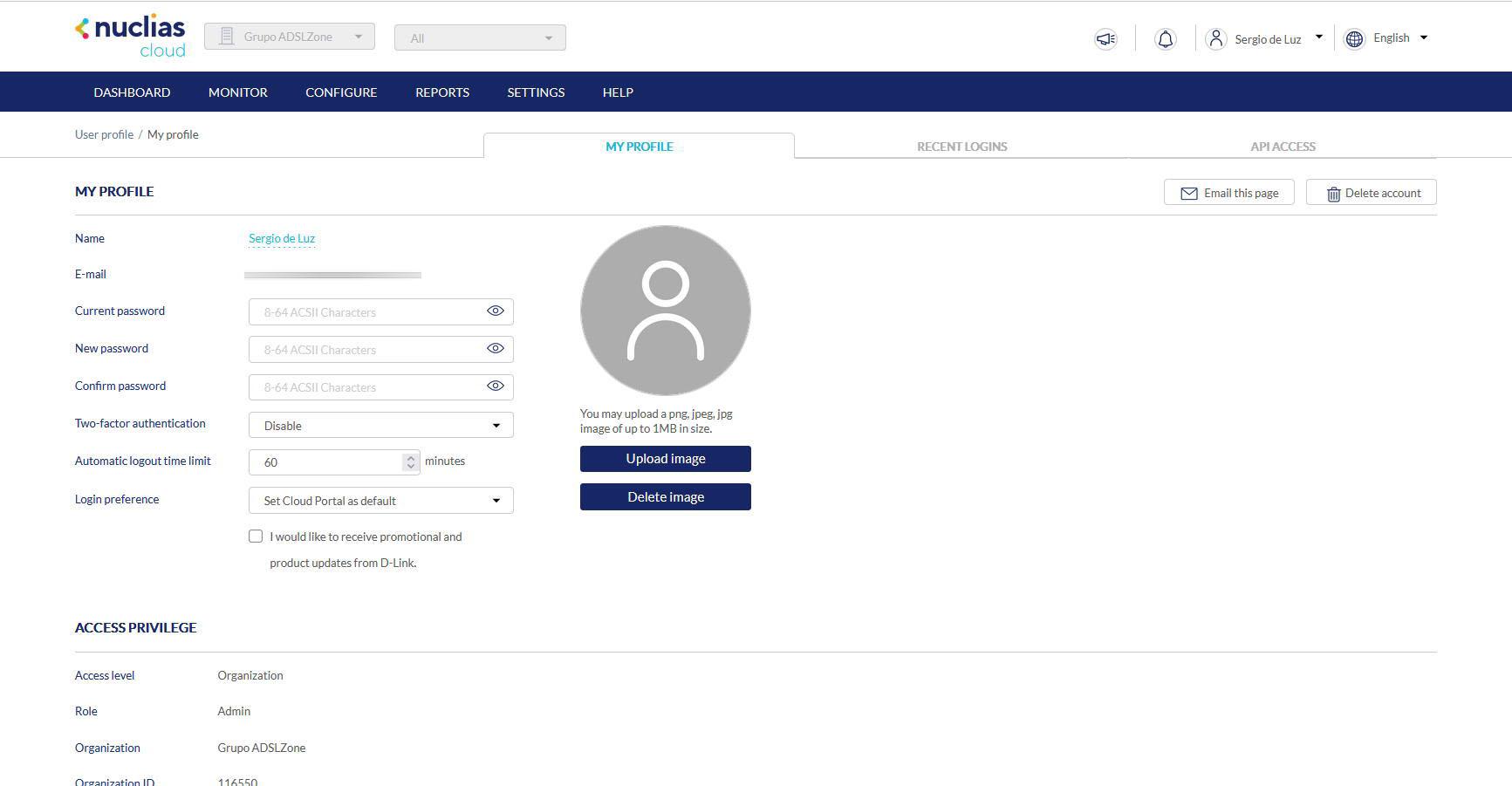

Nuclias Cloud - это решение для управления облачной сетью от производителя D-Link. Первое, что нам нужно сделать, это зарегистрироваться на платформе через Интернет, а затем мы переходим к нашему пользователю, щелкнув его имя. В разделе «Мой профиль» мы можем изменить пароль, который мы ранее установили, D-Link заставляет пароли быть длиннее 8 символов, поэтому это очень хорошая мера безопасности. Максимальный размер составляет 64 символа, поэтому мы можем использовать генератор паролей основных веб-браузеров для создания надежного пароля.

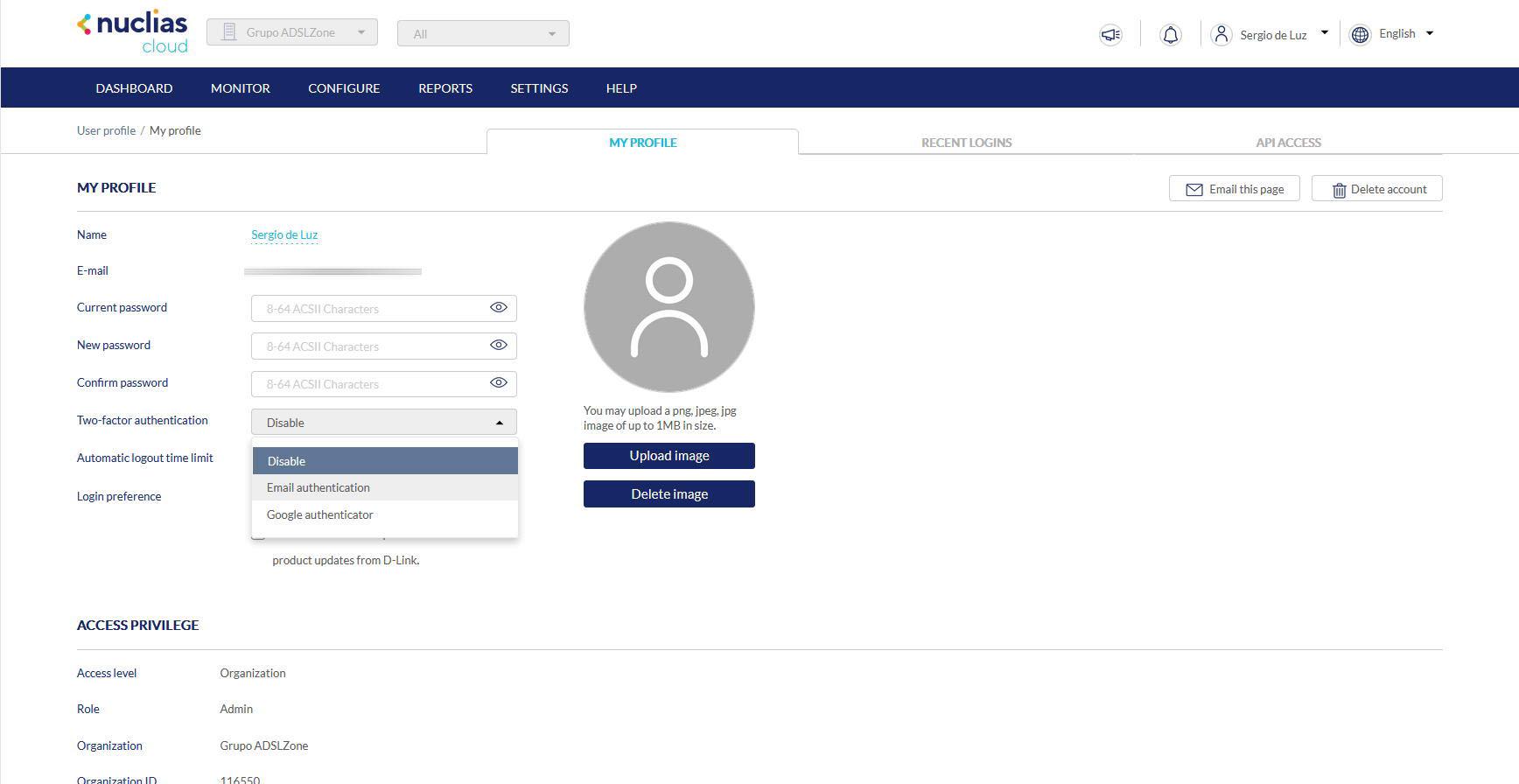

Nuclias Cloud поддерживает двухфакторную аутентификацию, кроме того, оно позволяет вам выбирать между аутентификацией по электронной почте или с помощью Google Authenticator или любого другого приложения для аутентификации с помощью кодов TOTP (Temporal One Time Password), таким образом, мы можем дополнительно защитить наши D-аккаунт. Ссылка в облаке. Мы рекомендуем использовать Google Authenticator, потому что генерация кодов происходит мгновенно, и нам не нужно ждать, пока мы получим e-mail в нашем почтовом ящике.

Это единственные параметры для защиты учетной записи пользователя, остальные параметры, такие как смягчение последствий перебора или атаки по словарю, делегируются облачной службе, и мы вообще ничего не можем настроить. Мы также не можем настроить учетную запись так, чтобы только IP-адреса из Испании могли входить в нашу учетную запись, что настоятельно рекомендуется для предотвращения автоматических атак.

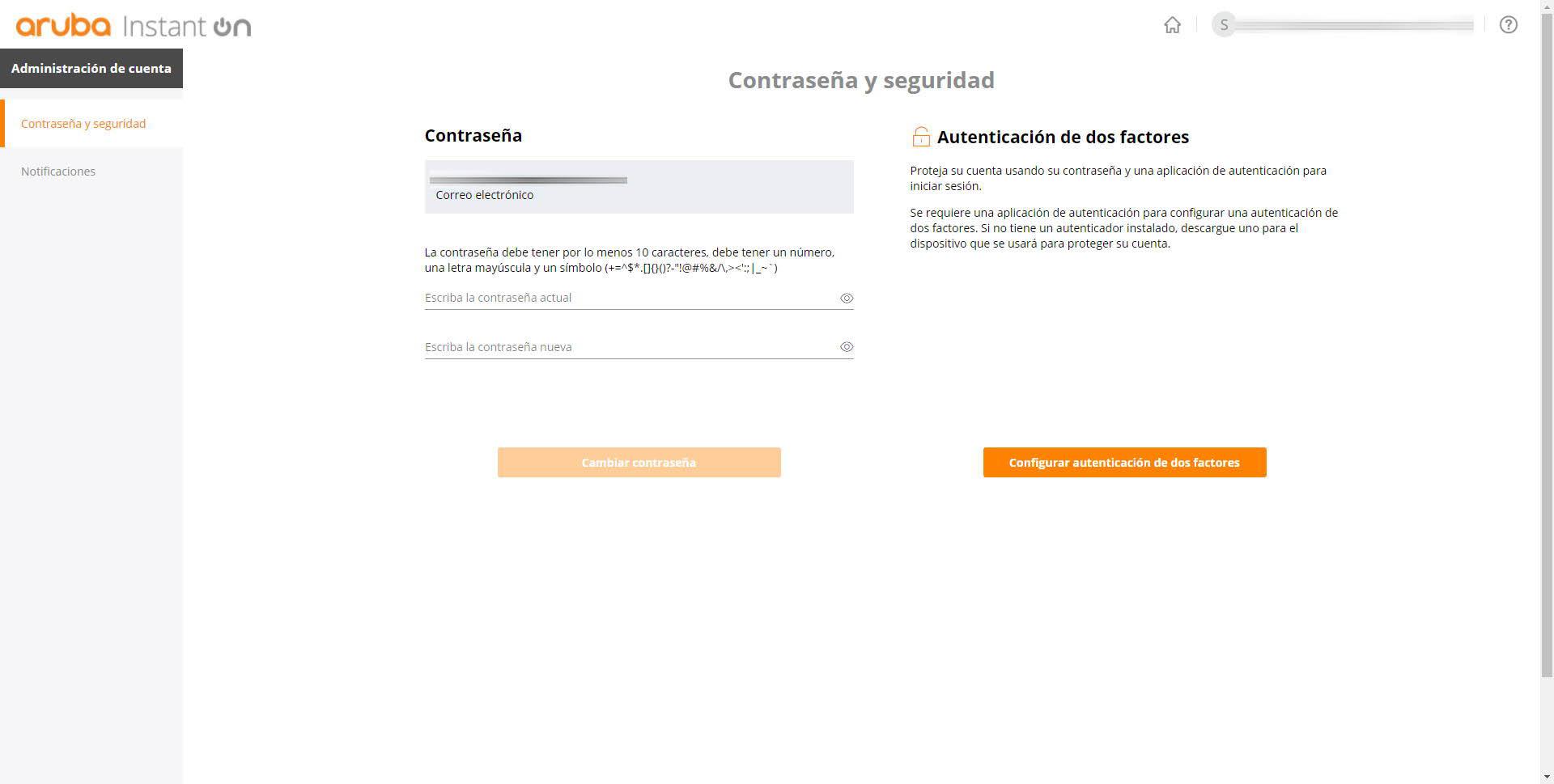

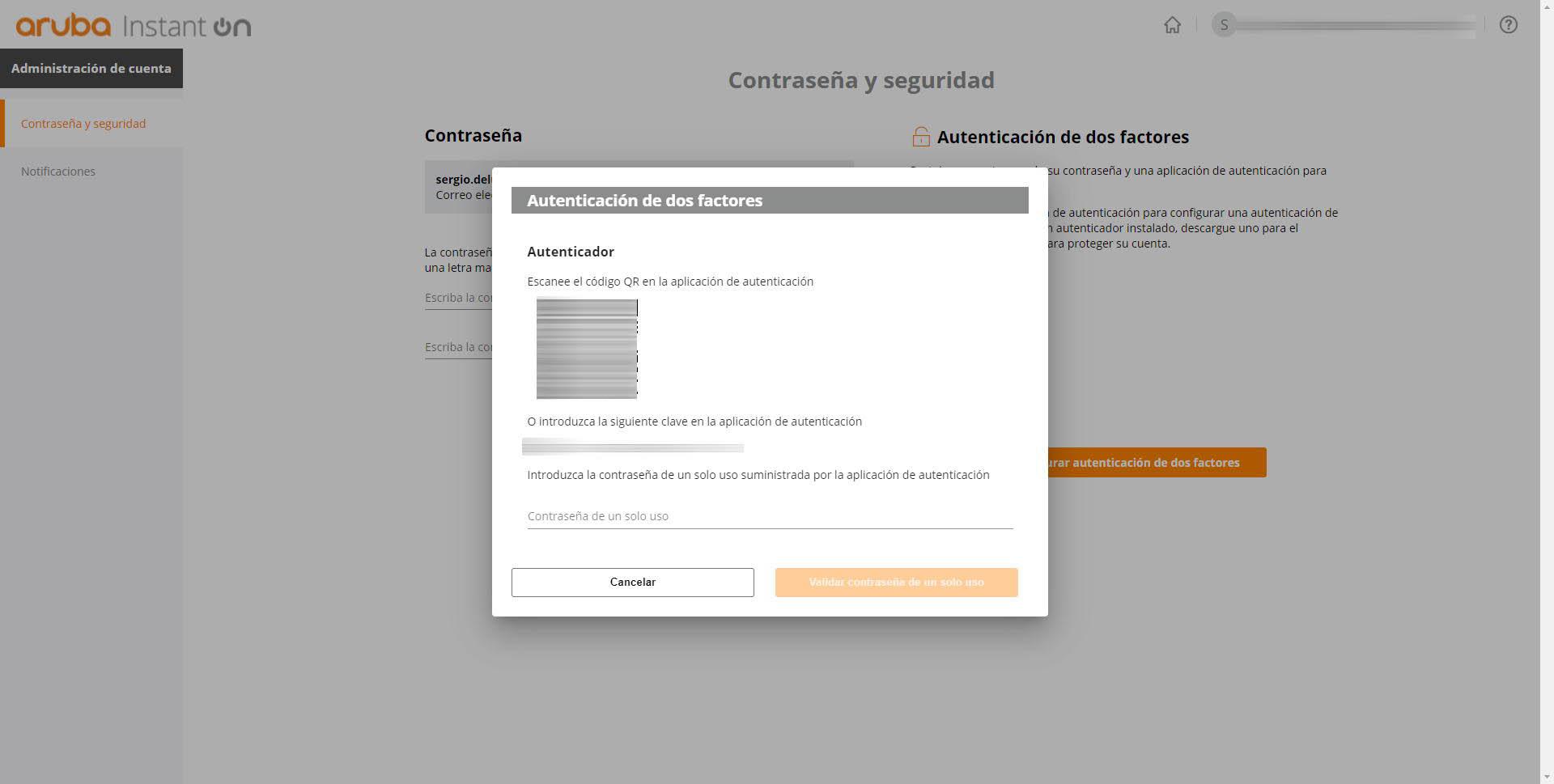

Защита доступа к вашей учетной записи Aruba Instant On

В случае Aruba Instant On в разделе «Администрирование учетной записи» мы также можем легко изменить пароль, в этом случае минимальное количество символов - 10, кроме того, обязательно укажите число, заглавную букву и символ из указанных, чтобы создать очень надежный пароль и защитить его от возможных атак грубой силы или словарных атак. Кроме того, это также позволит нам активировать двухфакторную аутентификацию, для этого нам просто нужно будет нажать «Настроить двухфакторную аутентификацию», ввести пароль и следовать инструкциям.

В этом случае с Aruba Instant On мы можем использовать только приложение-аутентификатор, такое как Google Authenticator, Latch или Authy, среди прочих, у нас не будет возможности использовать второй фактор аутентификации по электронной почте. Придется отсканировать QR-код с помощью приложения или ввести код вручную.

Как вы видели, Aruba Instant On также включает в себя основные меры безопасности для защиты нашей учетной записи в облаке, что совершенно необходимо для защиты управления нашей сетью.

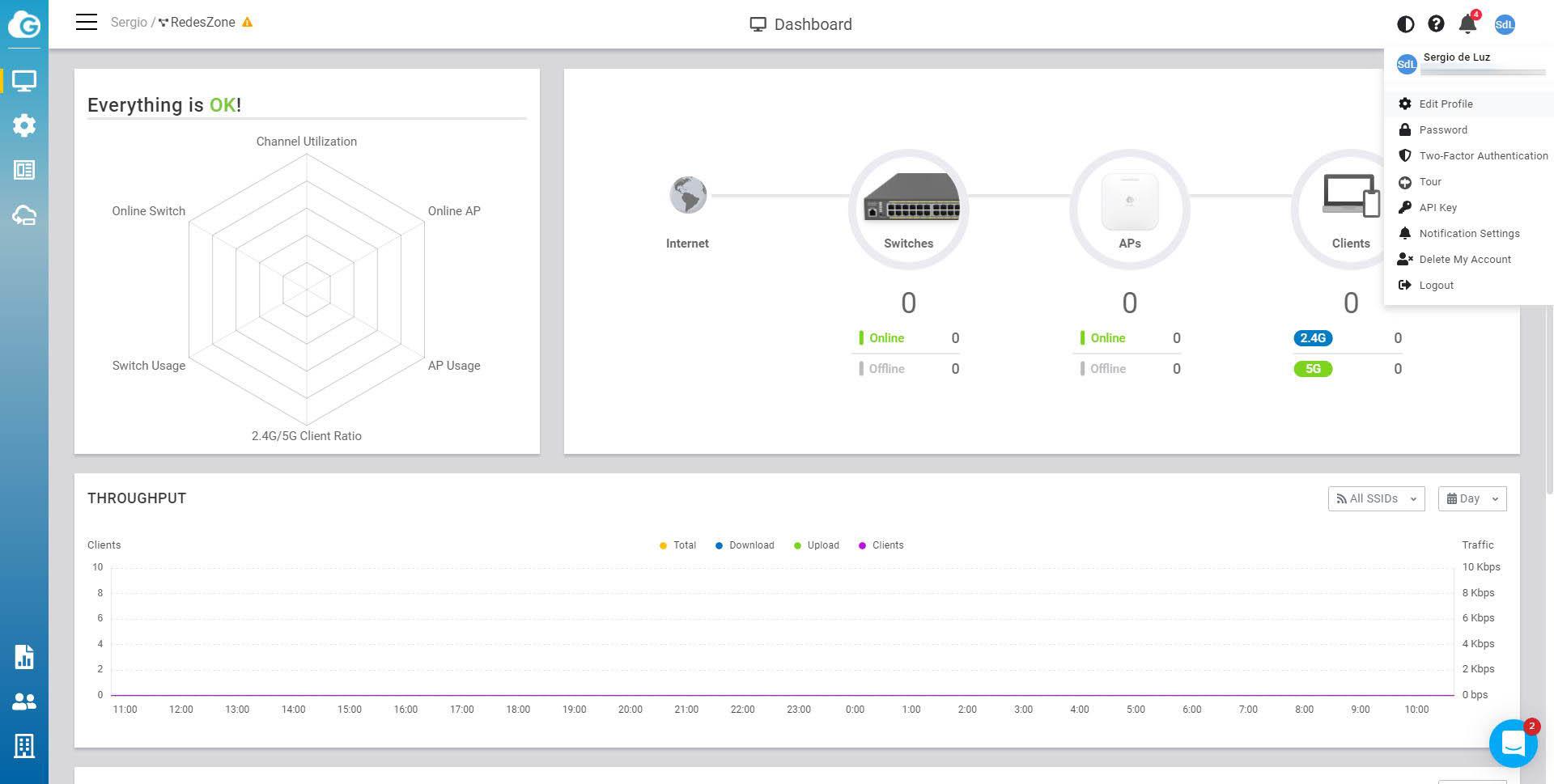

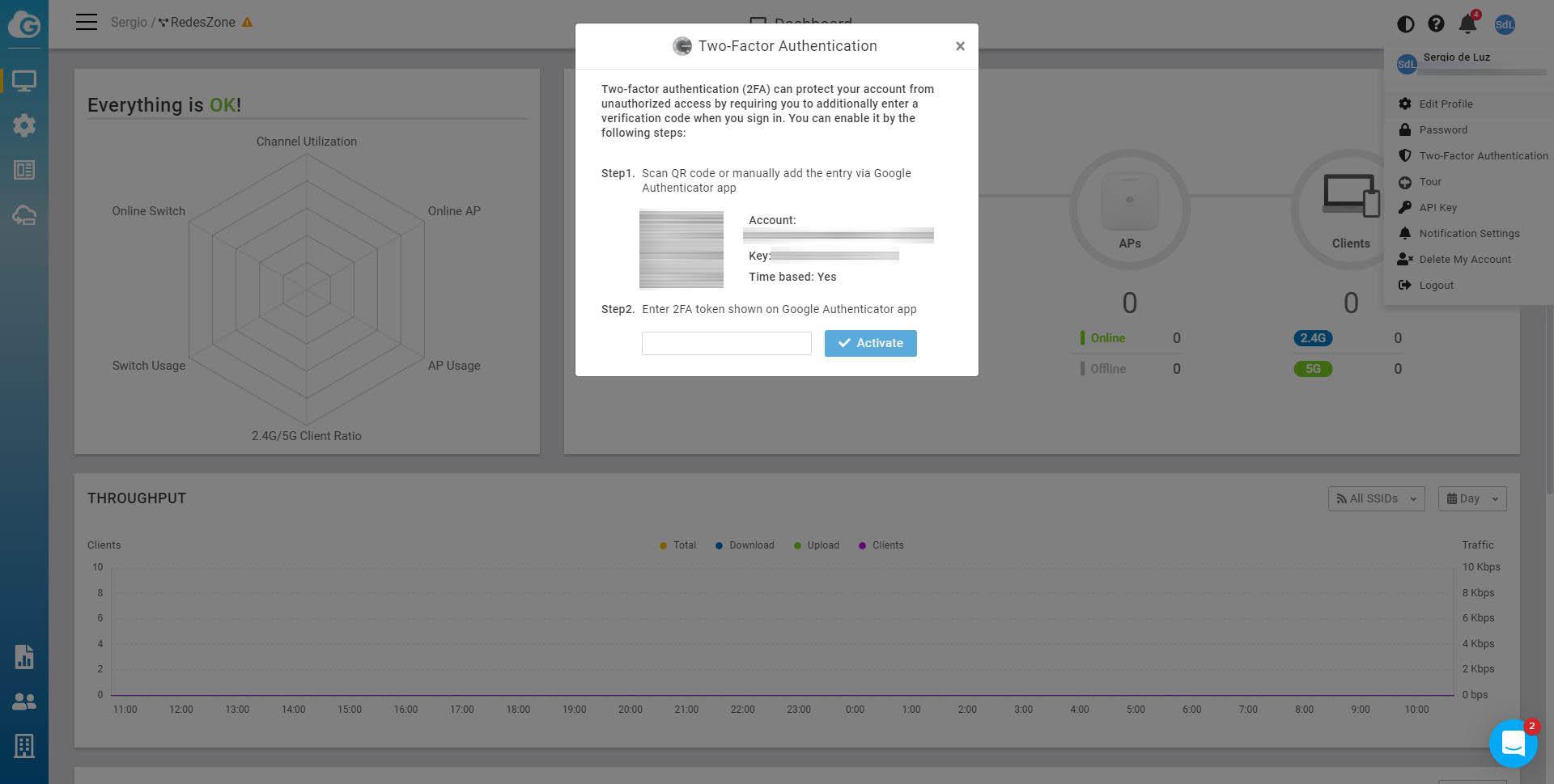

Настроить безопасность в EnGenius Cloud

В случае EnGenius Cloud в правом верхнем меню отображаются основные параметры безопасности. Здесь у нас также будет возможность настроить надежный пароль и активировать двухэтапную аутентификацию. В этом случае производитель не сообщает нам, какова минимальная или максимальная длина пароля, который мы можем ввести, однако наиболее нормальным является создание пароля непосредственно с помощью Firefox or Chrome веб-браузер, чтобы иметь надежный пароль.

Двухфакторная аутентификация также основана на TOTP с использованием приложения-аутентификатора, такого как Google Authenticator или других подобных инструментов. Таким образом, не только необходимо ввести код доступа, но также необходимо будет ввести код, динамически генерируемый приложением нашего смартфона.

Как вы видели, EnGenius Cloud также имеет возможность настраивать двухэтапную аутентификацию, однако не все системы управления облачной сетью включают ее, например TP-Link Omada.

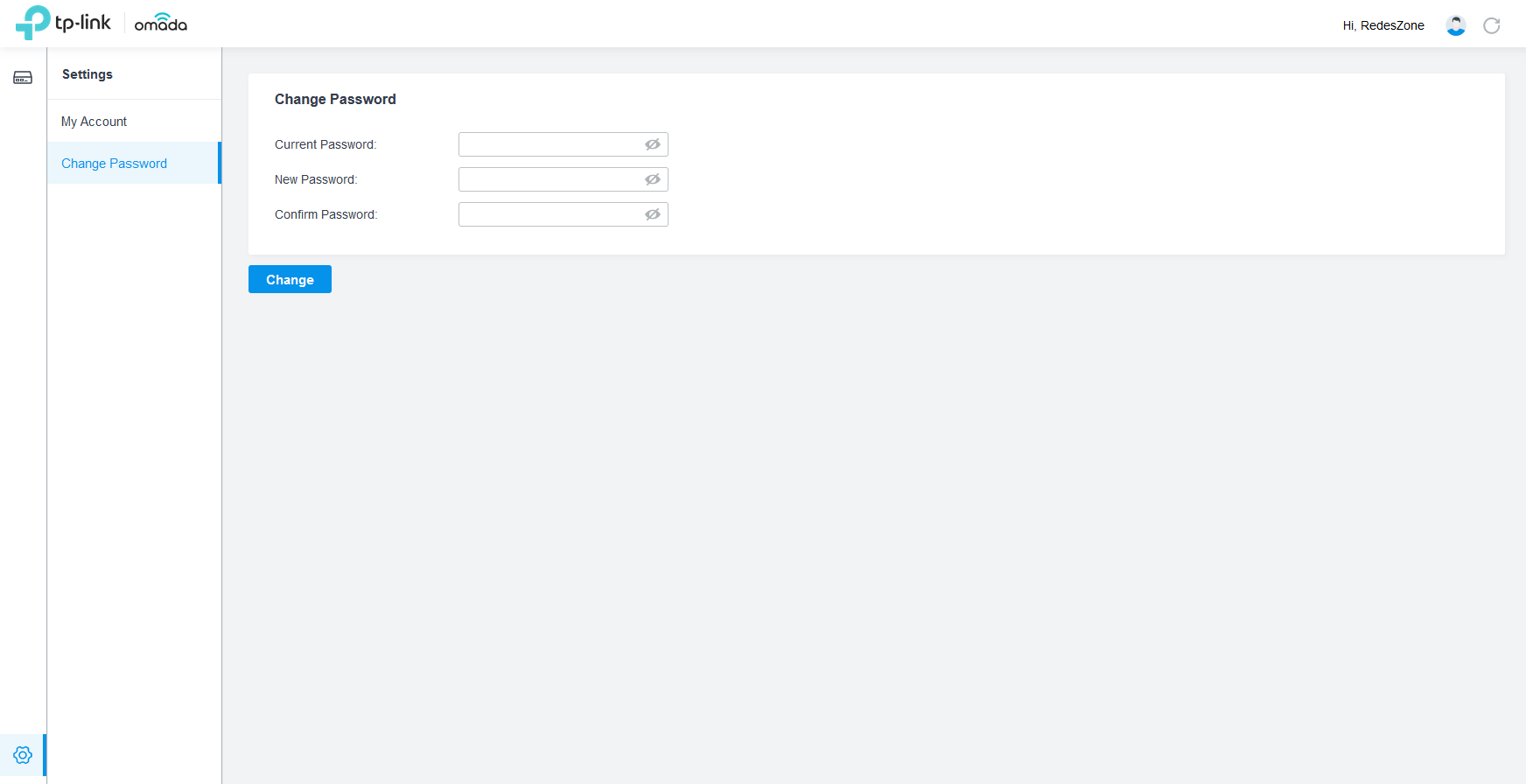

TP-Link Омада

В случае TP-Link Omada у нас есть только возможность установить пароль для доступа к облаку, у него нет двухэтапной системы аутентификации для правильной проверки личности пользователя, у нас будет только адрес электронной почты для доступа и пароль. что мы настроили. Учитывая, что двухфакторная аутентификация присутствует практически в любой интернет-службе, необъяснимо, как это возможно, что TP-Link не включила эту очень важную и базовую функциональность в управление облаком с помощью Omada Cloud.

Как вы видели, в среде управления облаком очень важно не только защитить локальную сеть от возможных атак, но и собственное управление производителем в облаке. Очень важно использовать надежный пароль для доступа и активировать двухэтапную аутентификацию, если она у нас есть. В настоящее время наиболее нормальным является найти платформу, на которой поддерживается двухэтапная аутентификация, в этом случае мы видели, что TP-Link Omada не имеет этой базовой функции безопасности.