2021 год - не лучший год для Windows безопасность. Время от времени в операционной системе появляется новая брешь в системе безопасности, которая ставит под угрозу безопасность всех пользователей, - недостатки, которые, кстати, не устраняются до тех пор, пока несколько недель спустя, когда появится новый вторник патчей. И, в случае Microsoft Немногое было с проблемами безопасности принтеров, теперь добавлен новый недостаток безопасности, который больше всего беспокоит: УлейНочной кошмар.

HiveNightmare (имя, присвоенное этой уязвимости) - это недостаток безопасности, присутствующий во всех версиях Windows 10, начиная с 1809 года, и в Windows 11. Благодаря этому недостатку любой пользователь, даже без прав администратора, может получить доступ к критически важным системным файлам, Такие как SAM, СИСТЕМА и БЕЗОПАСНОСТЬ . Таким образом, этот пользователь может получить наивысший уровень привилегий в операционной системе Microsoft: SYSTEM. И с его помощью вы можете буквально делать все, что захотите на своем ПК, даже запускать произвольный код в памяти вашего ПК или изменять программы Windows.

Эта ошибка очень похожа на Секвойя , ошибка, выпущенная в тот же день, но в основном затрагивающая Linux пользователей.

Microsoft на данный момент не предоставила много информации об этой новой проблеме безопасности, которая затрагивает все ее современные Windows. Однако, благодаря исследователям, мы можем знать трюк, чтобы узнать, затронула ли нас эта ошибка или, если нет, наш компьютер уже защищен.

Проверьте, уязвима ли Windows для HiveNightmare

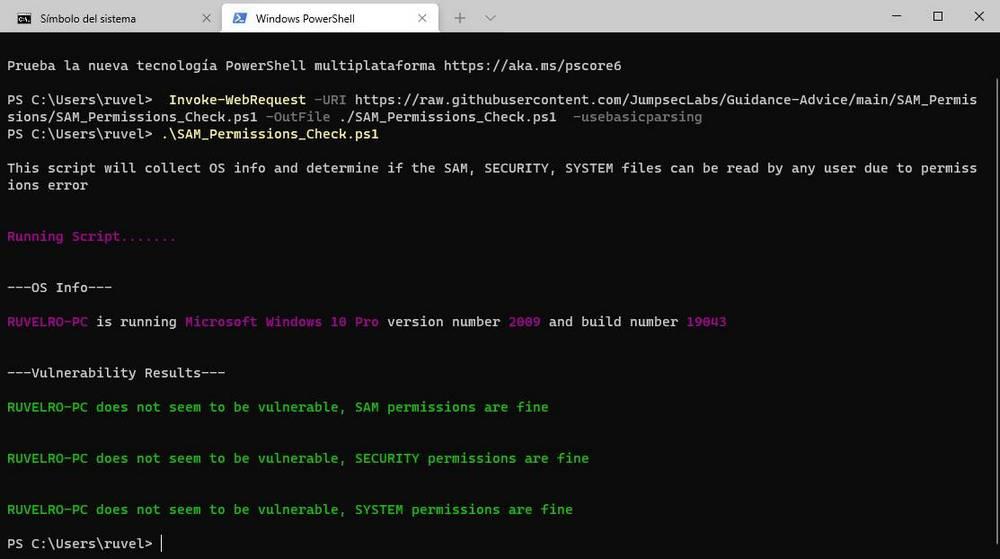

In GitHub мы можем найти простой скрипт, благодаря которому мы сможем проверить разрешения файлов SAM, SYSTEM и SECURITY с помощью пары PowerShell команды. Для этого первое, что мы должны сделать, это открыть окно расширенной консоли Windows с правами администратора (это очень важно) и выполнить следующую команду:

Invoke-WebRequest -URI https://raw.githubusercontent.com/JumpsecLabs/Guidance-Advice/main/SAM_Permissions/SAM_Permissions_Check.ps1 -OutFile ./SAM_Permissions_Check.ps1 -usebasicparsing

Эта команда позволит нам загрузить из PowerShell скрипт » SAM_Permissions_Check.ps1 »С серверов GitHub. Загрузка занимает всего несколько минут, и в конце нам просто нужно будет выполнить следующее:

.SAM_Permissions_Check.ps1

Сценарий будет отвечать за анализ нашего ПК и покажет нам, уязвим ли наш компьютер (помечая затронутые файлы красным цветом) или если мы защищены (помечаем их зеленым).

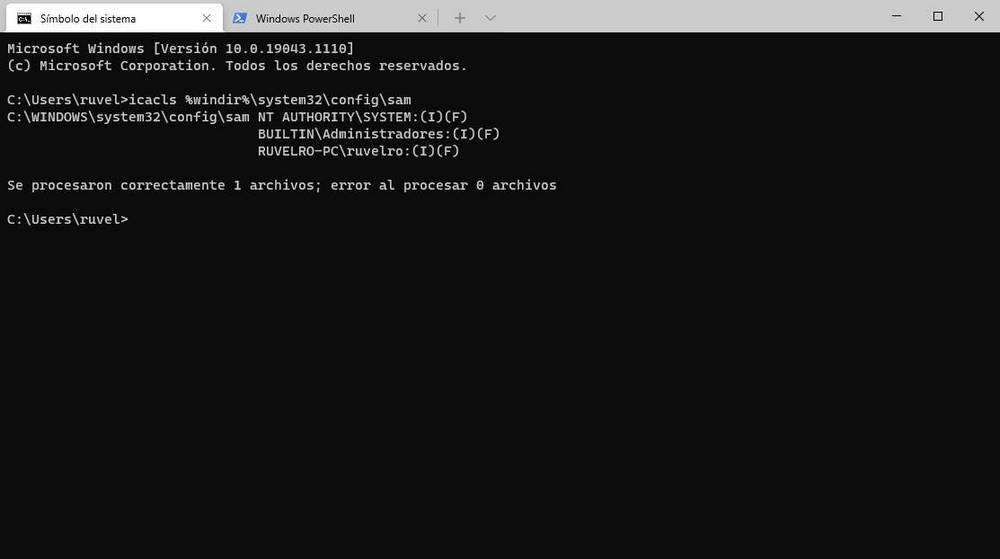

Мы также можем протестировать его из CMD, если нам не нравится использовать PowerShell. Для этого нам просто нужно открыть окно консоли Windows и выполнить в нем следующую команду:

icacls %windir%/system32/config/sam

Если вывод показывает сообщение типа «BUILTINUsers: (I) (RX)», то мы в опасности. В противном случае наш компьютер будет защищен.

Ваш компьютер затронут? Защити себя

Если ваш компьютер защищен, вам больше не о чем беспокоиться. Напротив, если он находится в опасности, необходимо защитить себя, если мы не хотим продолжать рисковать. Для этого мы должны открыть окно CMD с правами администратора и выполнить в нем следующие команды:

icacls %windir%/system32/config/*.* /inheritance:e vssadmin delete shadows /for=c: /Quiet vssadmin list shadows

Первая команда активирует взаимное наследование ACL, вторая удаляет теневые копии из системы, а третья проверяет, действительно ли в системе нет теневых копий.

Теперь мы защищены, пока Microsoft окончательно не исправит эту серьезную проблему в Windows.