Маршрутизатор - это точка входа в Интернет в нашем доме или точка выхода наших компьютеров и мобильных устройств в Интернет, в зависимости от того, как вы на это смотрите. Это делает его ключевым устройством при установке и одна из самых важных целей для киберпреступников. По этой причине ваша защита должна быть на первом месте и быть одним из наших приоритетов. Однако обычно это не так, и точно так же, как мы беспокоимся об изменении e-mail пароль, активация 2FA в социальных сетях или установка хорошего антивируса в Windows, мы редко обращаем внимание на этот элемент.

Маршрутизаторы можно атаковать разными способами, и использование обнаруженных уязвимостей часто является одним из них. Другой способ - использовать учетные данные по умолчанию, которые продолжают использовать многие модели и которые пользователи не меняют. Это относится к паролю, который мы должны ввести после доступа к IP-адресу маршрутизатора. Слишком часто это все еще admin или 1234, отравленное наследие производителей, которое может доставить нам много проблем.

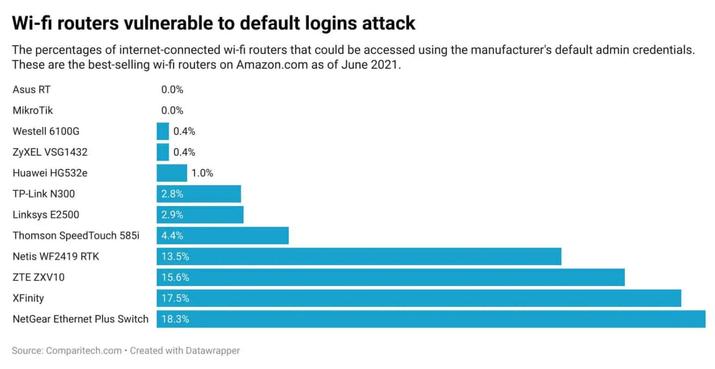

Маршрутизаторы уязвимы для атак с использованием паролей по умолчанию

6.4% самых популярных Wi-Fi роутеры продаются на Amazon по-прежнему использовать пароли по умолчанию для доступа к их администрированию. Это то, что было обнаружено Comparitech в ходе исследования, и это может быть тысячи, которые могут быть атакованы удаленно с использованием учетных данных, которые можно получить с помощью простого поиска в Интернете.

В предыдущем поле у нас есть процент маршрутизаторов каждой модели, к которым можно получить доступ. используя пароль производителя по умолчанию . Для составления списка были взяты самые продаваемые модели Amazon в США в 2021 году, хотя он не должен сильно отличаться от ситуации в Испании в частности и в Европе в целом.

Команда Comparitech использовала бесплатные инструменты для поиска в Интернете 12 самых продаваемых моделей на Amazon. После обнаружения они использовали автоматический сценарий, который пытался получить доступ к каждой из моделей с паролями по умолчанию. Всего было протестировано 9,927 маршрутизаторов и 635 из них были уязвимы .

Модели Asus или MikroTik ни разу не вышли из строя, так как они обычно запрашивают пароль доступа при первой настройке. Это идеально с точки зрения кибербезопасности, поскольку у пользователя будет собственный пароль, а пароль по умолчанию никогда не будет использоваться.

Поэтому мы рекомендуем «потерять» 5 минут на просмотр настроек безопасности роутера. Для этого мы должны получить доступ к 192.168.1.1, 192.168.0.1 или любому другому адресу доступа. После входа в систему мы проверим пароль и установить индивидуальный это не тот, который идет по умолчанию. Таким образом мы избавляемся от многих головных болей.