Наши личные данные имеют большую ценность в сети, и это заставляет многих хакеров искать способ сбора информации. В этой статье мы повторяем, как они использовали узлы выхода Tor, чтобы шпионить за пользователями во время просмотра. Хакеру удалось контролировать большое количество узлов .

Хакеры шпионят за пользователями через узлы Tor

В частности, этому киберпреступнику удалось контролировать 27% выходных узлов Tor в феврале. Это открытие сделал исследователь безопасности по имени Нусену. Однако, хотя максимальный пик пришелся на начало февраля 2021 года, в течение предыдущих 12 месяцев они смогли контролировать узлы выхода.

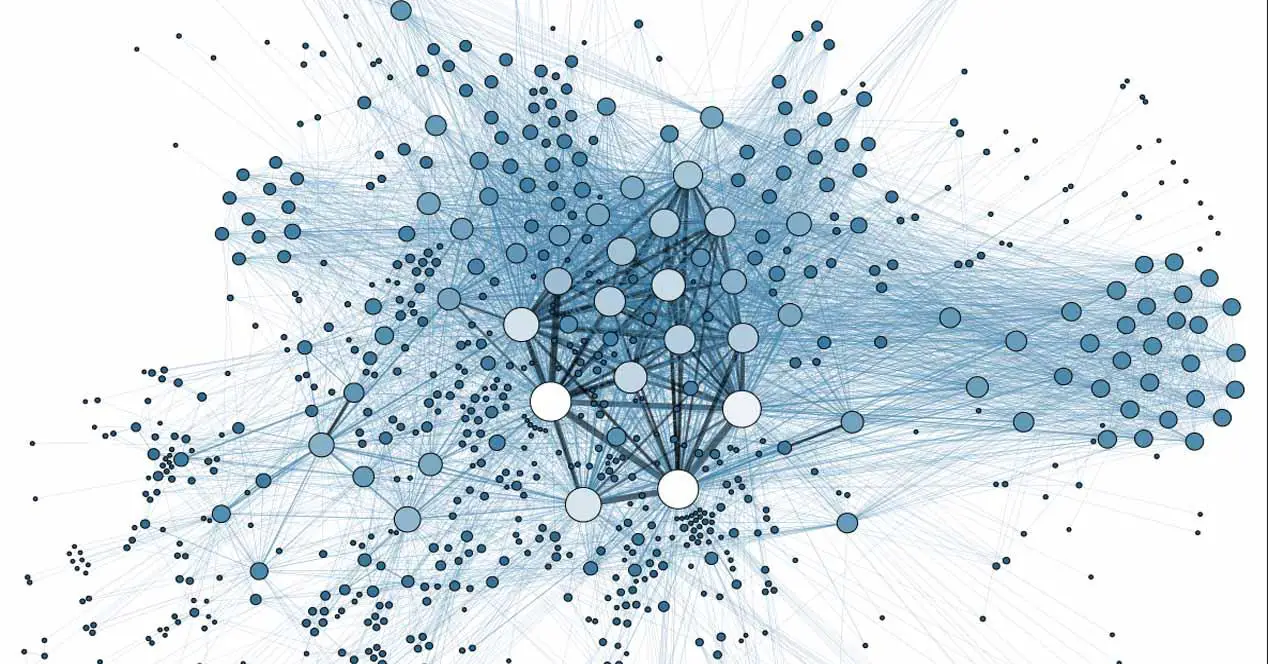

Имейте в виду, что Tor - это форма общения в Интернете, позволяющая анонимно получить доступ к Dark Web. Это программное обеспечение с открытым исходным кодом, которое позволяет скрыть происхождение пользователя, его IP-адрес, а также место назначения при посещении веб-страницы. Это достигается перенаправлением соединения через серию узлов.

Это очень полезно для сохранять конфиденциальность и не позволять им собирать данные о пользователях, местоположении, IP-адресах, посещенных сайтах… Мы уже знаем, что конфиденциальность - очень важный фактор, и существует множество программ и инструментов, которые мы можем использовать, чтобы попытаться улучшить ее. .

Однако есть разные типы узлов . Есть промежуточные, которые отвечают за прием и отправку сетевого трафика, а также исходящие, где он проходит, прежде чем достигнет места назначения. Именно последний может представлять наибольшие проблемы с конфиденциальностью. Фактически, они уже время от времени использовались для проникновения вредоносных программ.

Теперь они обнаружили сотни выходных узлов, которые используются для шпионажа. Основная цель - не что иное, как сбор информации. Они могут выполнять Атаки "Человек посередине" и таким образом шпионить за жертвой. По словам исследователей, они выполняют так называемое удаление SSL, чтобы понизить трафик, идущий к службам обмена биткойнов с HTTPS на HTTP, в попытке заменить адреса и перенаправить транзакции на свои кошельки. биткойн-адреса, предоставленного пользователем.

Хакеры могут украсть личные данные

Что произойдет, если пользователь получит доступ к HTTP сайт , незашифрованный? Злоумышленник может предотвратить перенаправление на зашифрованную версию. Если жертва этого не осознает, вся информация, личные данные и то, что вы отправляете или получаете, могут оказаться в руках хакеров. Мы уже знаем, что есть атаки на Dark Web и Deep Web .

Чтобы избежать этого, веб-разработчики могут сделать следующее: включить HTTPS по умолчанию. Таким образом, они могли снизить риск того, что узлы могут быть использованы киберпреступниками для кражи личных данных пользователей.

В конечном итоге в сети Tor снова возникли проблемы, связанные с выходными узлами. Важно, чтобы мы всегда знали, что посещаем зашифрованные веб-сайты, правильно обновили программы и поддерживаем безопасность на наших компьютерах. Мы можем пострадать от множества атак, и всегда рекомендуется быть готовыми.