Google a eliminat două noi a detectat aplicații rău intenționate din Magazinul Play , dintre care una a fost folosită pentru a prezenta o aplicație pentru stilul de viață și alta ca un instrument de urmărire a cheltuielilor, când de fapt distribuiau malware bancar Xenomorph.

În ciuda faptului că acestea sunt doar două aplicații, nu sunt o glumă pentru că ar putea obține date importante precum parolele bancare cu toate consecinţele pe care aceasta le presupune. Dacă le-ați instalat, vă pot afecta fără să observați, așa că vă spunem ce sunt și cum funcționează. Daca ai vreuna dezinstalați-l imediat de pe mobil.

Aceste aplicații vă fură detaliile bancare

Conform analizei publicate de cercetătorii Himanshu Sharma și Viral Gandhi, Xenomorph este confirmat a fi un Troian care fură acreditările aplicației bancare pe dispozitivele utilizatorilor. În plus, poate intercepta SMS-uri și notificări de la persoanele afectate pentru a fura parole unice și solicitări de autentificare cu mai mulți factori, ceea ce reprezintă un mare pericol.

Una dintre aplicații a fost stilul de viață, iar cealaltă a fost un serviciu de urmărire a cheltuielilor . În ambele, comportamentul este similar cu cel descris. Cele două aplicații au fost create pentru a vă fura detaliile bancare, dar cea din urmă nu a putut extrage adresa URL folosită pentru a vedea de unde provine malware-ul.

Niciunul dintre ei nu se află încă în magazinul de aplicații Google, deși nu strica să verifici dacă îl ai sau cineva cunoscut l-a instalat.

Cele două aplicații rău intenționate sunt următoarele:

- Todo: Manager de zi (com.todo.daymanager) – Peste 1000 de descărcări

- 経費キーパー(com.setprice.expenses) – Peste 1000 de descărcări

Așa funcționează aplicațiile, care nu mai sunt în Play Store

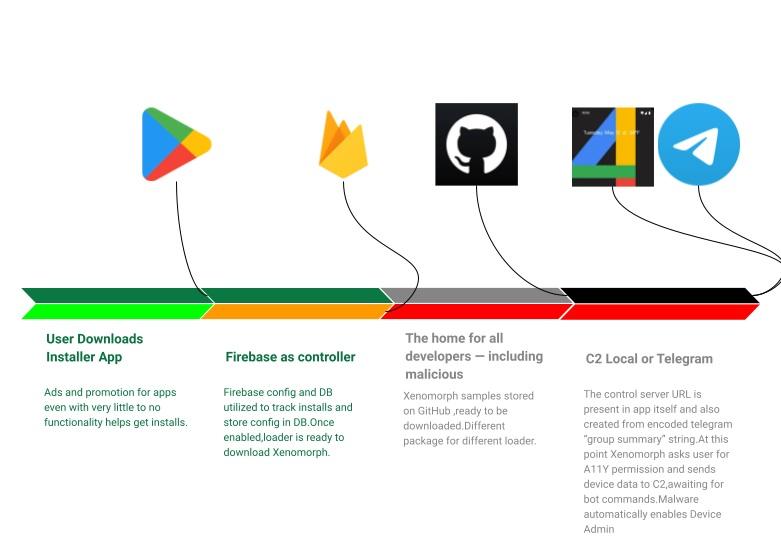

Ambele aplicații lucrează ca picuratori , ceea ce înseamnă că sunt inofensive în sine, dar sunt folosite pentru a recupera încărcătura utilă reală, care în primul caz este găzduită pe GitHub, iar în al doilea nu a fost posibil să știi unde se duce.

Se știe că Xenomorph a fost documentat pentru prima dată de ThreatFabric la începutul lunii februarie a acestui an. Acest troian abuzuri Androidpermisiunile de accesibilitate ale lui să efectueze atacuri stratificate, prezentând ecrane de conectare false deasupra aplicațiilor bancare legitime pentru a fura acreditările victimelor sale.

Dacă te îndrăgostești, ei pot prinde datele tale bancare și fură banii , printre multe alte lucruri. În plus, malware-ul folosește o descriere a canalului Telegram pentru a decoda și a construi domeniul de comandă și control (C2) utilizat pentru a primi comenzi suplimentare.

Această descoperire a fost făcută după ce au fost detectate alte 4 aplicații neautorizate Google Play, direcționându-și victimele către site-uri web rău intenționate . Aceștia sunt, în caz că nu ați auzit încă.

- Bluetooth App Sender (com.bluetooth.share.app)

- Conectare automată Bluetooth (com.bluetooth.autoconnect.anybtdevices)

- Driver: Bluetooth, Wi-Fi, USB (com.driver.finder.bluetooth.wifi.usb)

- Transfer mobil: comutator inteligent (com.mobile.faster.transfer.smart.switch)

În cele din urmă, Google a eliminat aplicațiile din magazinul său și a interzis dezvoltatorului. Nu strică să verifici dacă ai vreuna dintre aplicațiile pe care le-am menționat și să-ți faci securitatea mobilă extremă cu un antivirus bun. De asemenea, fii foarte atent la ce instalezi. Telefonul dvs. este mai expus pericolelor decât vă imaginați.