Setarea unei parole bune de acces pe computerele și serverele noastre este esențială. Astăzi continuăm să intrăm în computerele noastre de multe ori cu un nume de utilizator și o parolă, deși există deja posibilitatea de a configura autentificarea în doi pași pentru a adăuga un alt nivel de securitate la autentificare. Configurarea unei parole puternice pe computerele noastre este de bază, dar este posibil ca mulți utilizatori să nu respecte regulile unei parole sigure, din acest motiv este foarte important să configurați o politică bună de parole pentru a forța toți utilizatorii să se conformeze. Astăzi, în acest articol, vă vom arăta cum să-l configurați în oricare Linux sistem de operare, vom folosi Debian, dar în sisteme precum Ubuntu procesul este același.

Care este scopul configurarii unei politici de parole?

Când am instalat sistemul de operare, asistentul de instalare ne-a cerut să introducem un nume de utilizator și, de asemenea, o parolă de acces pentru a ne autentifica în sistemul de operare. Dacă am decis să creăm o parolă de root, atunci a trebuit să introducem două parole diferite (deși ar putea fi aceleași, dar pentru securitate este recomandat să fie diferite). Cu toate acestea, în asistentul de instalare nu avem niciun fel de politică de parole preconfigurată, așa că putem pune o parolă la fel de simplă ca „cheie” sau „123456” printre alte parole care nu sunt sigure. Utilizatorii root și cei care aparțin grupului Administratori ar trebui să aibă parole puternice, precum și utilizatorii normali fără privilegii, pentru a proteja securitatea sistemului de operare.

Dacă vrem să forțăm toți utilizatorii de PC sau server să folosească parole puternice, este absolut necesar ca administratorul de sistem să creeze o politică robustă de parole, pentru a preveni utilizatorii să folosească parole atât de ușor de spart sau de ghicit. De asemenea, am putea forța diferiți utilizatori să creeze o nouă parolă care să respecte noile cerințe cheie ale sistemului de operare, în plus, am putea forța toți utilizatorii sau doar unii, ca parola lor să expire din când în când și să fie nevoit să introducă una nouă parola dacă nu doriți să rămâneți fără acces la sistemul de operare.

Pentru a avea o politică bună de parole, este foarte important să țineți cont de:

- Creați parole puternice care nu sunt în dicționare și au o anumită complexitate.

- Forțați utilizatorii să-și schimbe parolele pentru a se conforma cu noua politică privind parolele de acces.

- Configurați expirarea parolei, pentru a forța utilizatorii să-și schimbe parolele din când în când.

În continuare, vom vedea cum să configurați o politică bună de parole pe serverul sau computerul nostru cu Debian sau Ubuntu.

Configurați o politică puternică de parole

Primul lucru de care trebuie să ținem cont pentru a configura o politică robustă de parole este să fim administratori, trebuie să avem privilegii de root pentru a putea face toate modificările, deoarece acestea afectează toți utilizatorii sistemului de operare. Odată ce avem permisiuni de administrator, atunci putem începe să efectuăm diferiții pași pentru a configura corect politica de parole.

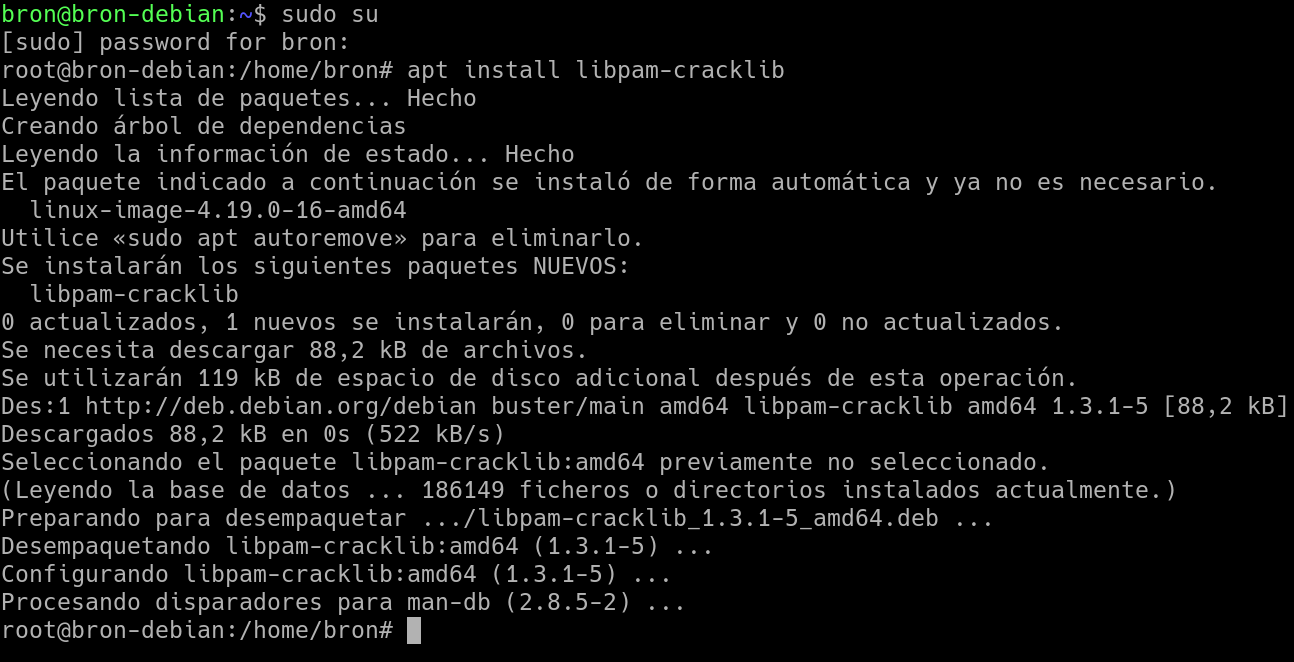

Instalați instrumentul libpam_cracklib

Primul lucru pe care îl vom face este să instalăm biblioteca libpam_cracklib, această bibliotecă este însărcinată să verifice dacă parola pe care urmează să o introduceți nu face parte dintr-un dicționar, adică nu este un simplu cuvânt. De asemenea, va verifica dacă parola nu este aceeași cu alta pe care ați folosit-o anterior, adică nu ne va lăsa să reutilizam parolele pe care le-am folosit deja anterior. Nici nu ne va permite reutilizarea parolelor care au schimbat doar un caracter, să ne imaginăm că noua parolă este „Pepe123.”, Deoarece noua parolă nu poate fi „Pepe123-”, deoarece am schimbat doar un caracter. Alte caracteristici ale acestei biblioteci este că verifică dacă noua parolă este prea scurtă, dacă nu este foarte complexă, ba chiar ne permite să știm dacă nu are un singur caracter introdus de mai multe ori consecutiv, cu scopul de a face parola. mai complex.

Trebuie să avem în vedere că setarea unei parole puternice este foarte importantă, deoarece este prima linie de apărare în securitatea sistemului nostru de operare. Pentru a instala această bibliotecă, trebuie pur și simplu să executăm următoarea comandă:

sudo apt install libpam-cracklib

Dacă utilizați „sudo” în sistemul dvs. de operare, va trebui să puneți această comandă înaintea comenzii de instalare, altfel, dacă sunteți în modul root nu va trebui să o utilizați. Înainte de a continua, trebuie să indicăm că instalarea acestei biblioteci este foarte importantă, deoarece datorită acesteia vom putea configura politica de parole așa cum ne dorim.

Editați fișierul de configurare

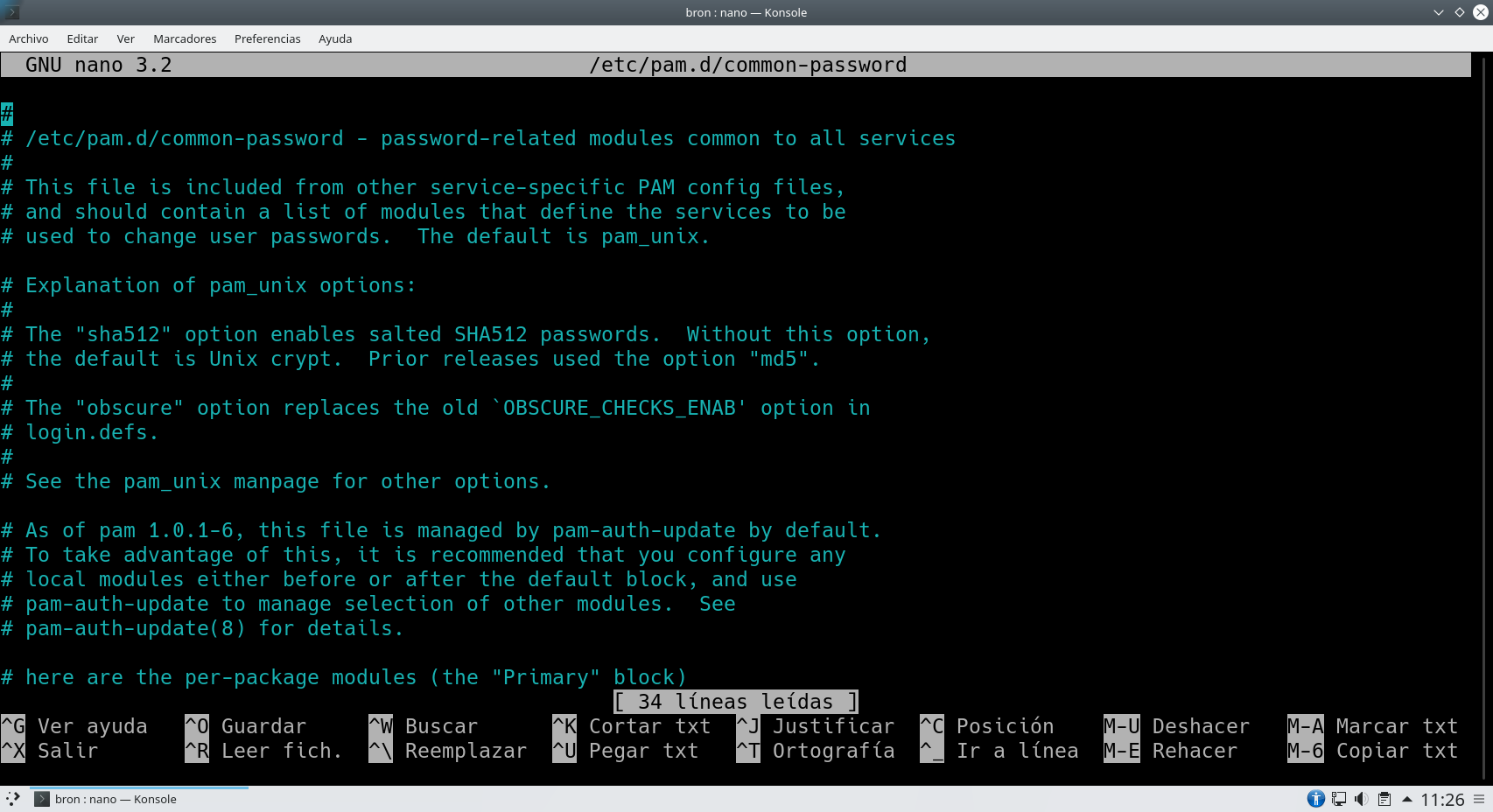

Odată ce avem biblioteca instalată, acum vom edita fișierul care se află în /etc/pam.d/common-password. Dar înainte de a-l edita direct, vă recomandăm să faceți o copie de rezervă a acestui fișier de configurare, în cazul în care punem vreo configurație greșită, pentru a putea reveni la setările din fabrică ușor și rapid.

Pentru a face o copie de rezervă a acestui fișier, trebuie doar să executați următoarea comandă și să puneți calea pe care o dorim:

sudo cp /etc/pam.d/common-password /root/

Odată terminat, deschidem fișierul cu permisiuni de superutilizator pentru a-l putea edita, putem folosi vi, vim, nano sau alt editor de fișiere text prin consolă, vom folosi nano. Ați putea folosi și un editor de text grafic, dar întotdeauna cu permisiuni root pentru că altfel nu vă va permite să îl editați.

sudo nano /etc/pam.d/common-password

Acum vom vedea fișierul complet de configurare al sistemului de operare:

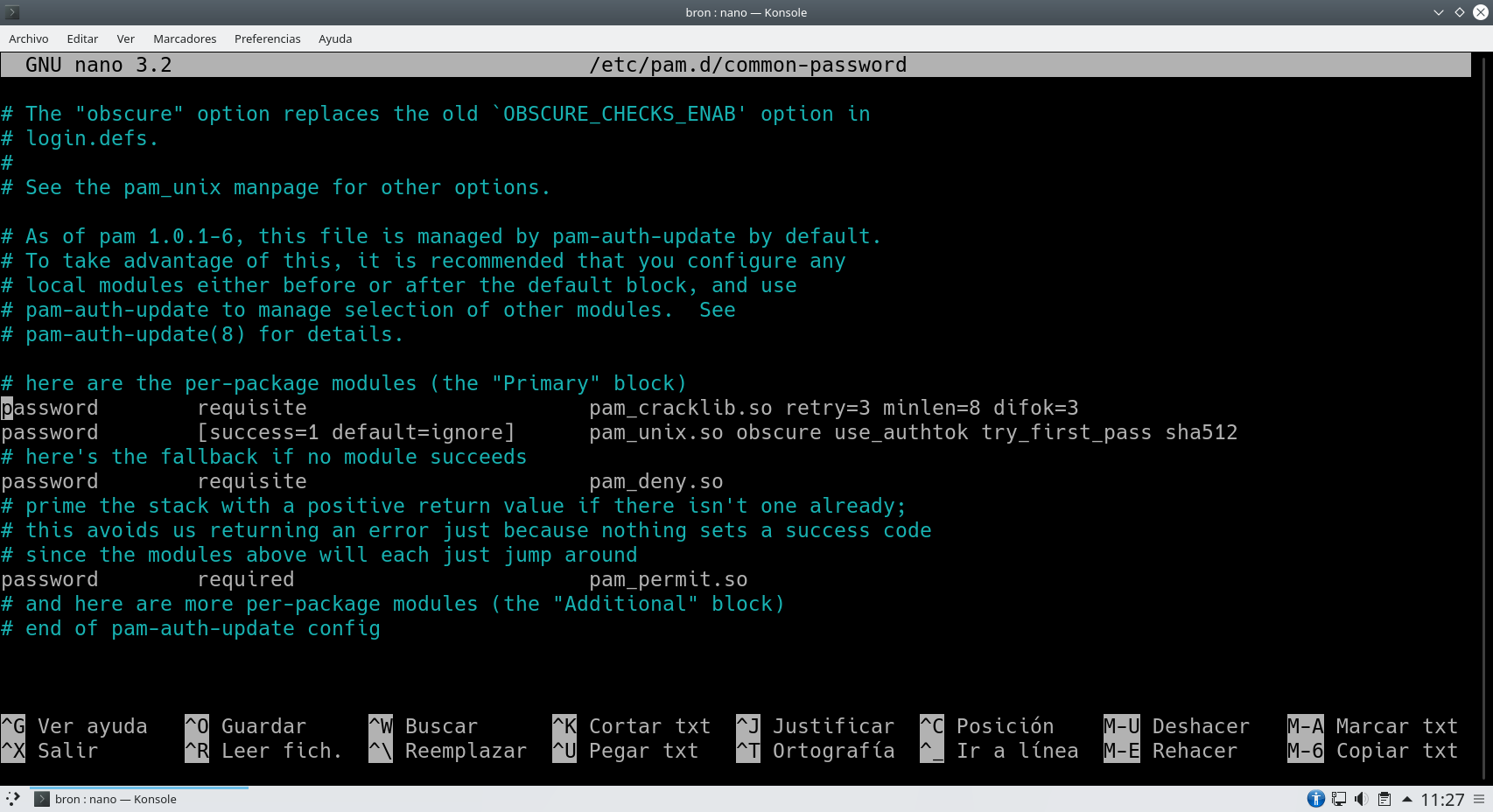

Odată ce ne aflăm în editor, trebuie să găsim o linie similară următoarei:

password requisite pam_cracklib.so retry=3 minlen=8 difok=3

În imaginea următoare puteți vedea unde apare:

Aici trebuie să-l edităm și vom avea următoarele opțiuni pentru a-l configura așa cum dorim.

- reîncercați: numărul de încercări înainte ca sistemul să returneze o eroare de autentificare și să ne expulzeze.

- minlen: este lungimea minimă a parolei, implicit este de 8 caractere.

- difok: numărul de caractere diferite pe care trebuie să le aibă noua cheie în comparație cu cea veche.

- ucredit: caractere majuscule care trebuie să fie cel puțin sau maxim.

- lcredit: caractere mici care trebuie să fie cel puțin sau maxim.

- dcredit: numărul de cifre pe care trebuie să-l aibă ca minim sau maxim.

- ocredit: numărul minim sau maxim de alte caractere (simboluri) pe care trebuie să le aibă cheia.

Opțiunile ucredit, lcredit, dcredit și ocredit pot avea numere negative sau pozitive, pentru a defini dacă dorim să aibă un interval minim sau maxim, de exemplu:

- lcredit = -2: înseamnă că trebuie să aibă cel puțin 2 caractere mici.

- lcredit = + 2: înseamnă că trebuie să aibă maximum 2 litere mici.

Și este la fel și cu restul opțiunilor de credit, dcredit și ocredit.

Configurați politica de cheie de aplicat

Odată ce cunoaștem toate opțiunile de configurare pe care le avem la dispoziție, vom alege politica de cheie de configurat. Un exemplu de politică cheie ar putea fi următorul:

password requisite pam_cracklib.so retry=3 minlen=12 difok=3 ucredit=-3 lcredit=-3 dcredit=-3 ocredit=-3

Cu politica anterioară vom avea:

- Lungimea minimă a parolei este de 12 caractere.

- Dacă schimbăm parola, trebuie să existe cel puțin trei diferențe.

- 3 caractere majuscule, 3 caractere minuscule, 3 cifre și 3 simboluri minim

Nu am pus niciun caracter ca maxim, dar l-am putea si incorpora, pentru a limita numarul de caractere de acelasi tip care este permis, totusi, cu aceasta politica de chei credem ca cheia este suficient de complexa pentru a evita problemele.

Verificați noua politică a cheilor

Odată ce o avem configurată, vom schimba parola propriului utilizator, astfel încât să se potrivească perfect cu noua politică de parole pe care am configurat-o. Pentru a schimba parola trebuie să executăm următoarea ordine:

sudo passwd

Vom avea un asistent unde va trebui să indicam noua parolă, astfel încât să se potrivească perfect cu politica anterioară. În funcție de parola pe care o introducem, am putea vedea o eroare diferită, de exemplu, ar putea să ne spună că cheia este prea simplă, este un cuvânt din dicționar, este prea scurt etc. Odată ce noua parolă pe care am introdus-o respectă politica, ne va permite să o schimbăm fără nicio problemă.

Forțați alți utilizatori să-și schimbe parola

Debian ne oferă posibilitatea de a forța schimbarea parolei pentru următoarea autentificare a utilizatorului, în acest fel, aceștia nu vor putea evita noua politică de parole pe care trebuie să o respecte. Pentru a forța utilizatorii să introducă o nouă parolă de acces, utilizatorul administrator trebuie să execute următoarea comandă:

passwd -e USUARIO

Argumentul „-e” forțează o expirare a parolei utilizatorului, iar la următoarea autentificare va trebui să introduceți o nouă parolă care să corespundă noilor cerințe de parolă ale sistemului de operare.

Configurați expirarea parolei pentru utilizatori

Dacă dorim să configuram expirarea parolelor pentru utilizatori, putem folosi și comanda passwd pentru a efectua această configurare pentru fiecare dintre utilizatorii sistemului, sau individual. Pentru a defini expirarea unei parole și a forța utilizatorii să o schimbe înainte de expirarea termenului, trebuie să executăm următoarea comandă:

passwd -w 5 -x 30 USUARIO

Argumentul „-x” înseamnă că utilizatorii trebuie să-și schimbe parola cel mult la fiecare 30 de zile. Argumentul „-w” înseamnă că ne avertizează cu 5 zile înainte ca parola să expire, să o schimbăm, în acest fel reamintim utilizatorului că trebuie să schimbe parola de acces.

De asemenea, ar fi foarte recomandat să configurați inactivitatea contului, dacă utilizatorul nu schimbă parola după expirarea cheii, ca aceasta să fie pusă ca inactivă și administratorul de sistem este cel care trebuie să o activeze din nou. Să ne imaginăm că vrem să marchem un cont ca inactiv dacă a trecut o zi de la expirarea cheii, în acest caz configurația ar fi:

passwd -w 5 -x 30 -i 1 USUARIO

Comanda passwd ne permite să punem diferite argumente în aceeași ordine, vă recomandăm să citiți paginile de manual ale acestui instrument unde veți găsi toate opțiunile de configurare disponibile.

După cum ați văzut, configurarea unei politici bune de parole pe serverul nostru cu Debian sau Ubuntu este foarte simplă, va trebui pur și simplu să instalăm biblioteca și să facem câteva ajustări, în plus, ar fi foarte recomandat să forțăm utilizatorii actuali (dacă există ) pentru a crea o nouă parolă de acces.