Apple a fost în mod tradițional compania cu cele mai sigure sisteme de operare. Cu toate acestea, de un an, Android a devenit un sistem de operare mai sigur, unde vulnerabilități găsite în sistemul de operare Google sunt plătite mult mai scump. Greșeala se află în browserul Apple , care prezintă o vulnerabilitate gravă care permite spionarea prin aparat foto .

Apple se ocupă de întreținere Safari . Browserul dvs. este sursă închisă, spre deosebire de ceea ce se întâmplă cu Chrome. Prin urmare, browserul Google are mult mai mulți ochi pe el, găsind posibile vulnerabilități. În cazul Apple, compania este pe cont propriu și cele șapte vulnerabilități care Ryan Picren , un fost inginer de securitate la Amazon Web Services (AWS), au descoperit, demonstrează acest lucru.

7 vulnerabilități pentru a spiona camera pe iOS și macOS

Dintre cele șapte vulnerabilități găsite în Safari ( CVE-2020-3852, CVE-2020-3864, CVE-2020-3865, CVE-2020-3885, CVE-2020-3887, CVE-2020-9784 și CVE-2020-9787 ), trei dintre ele permit unui hacker să acceseze camera unui Mac sau un iPhone când utilizatorul face clic pe un legătură rău intenționată .

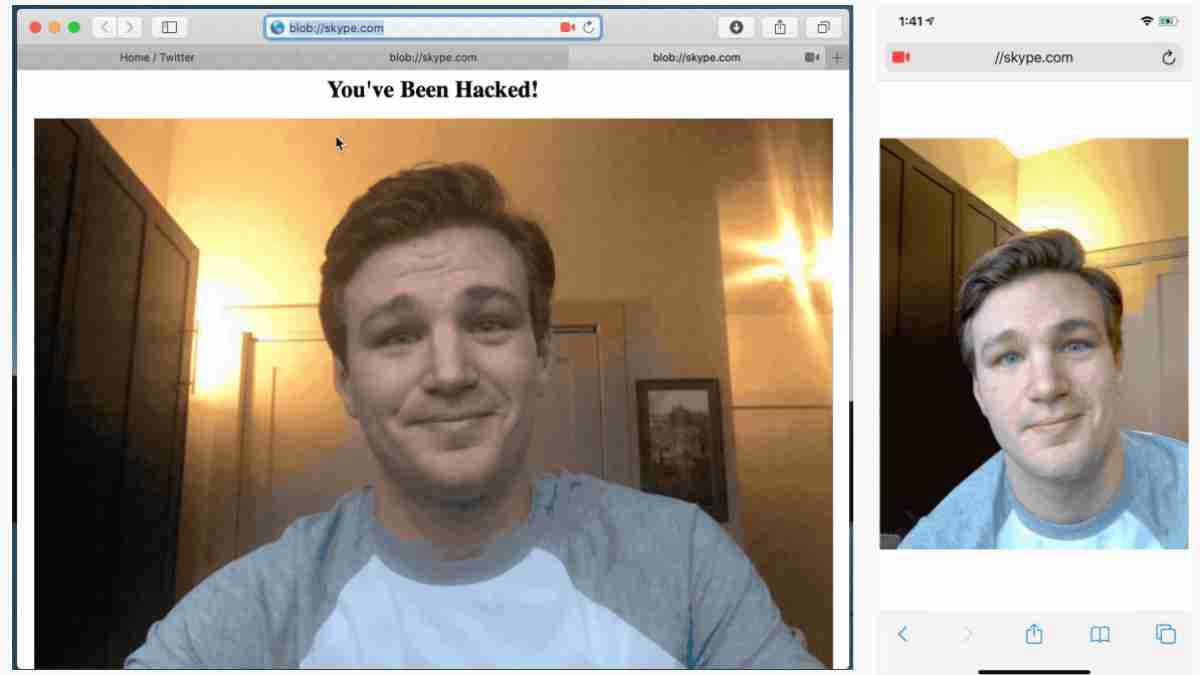

Aproape orice aplicație necesită permisiuni specifice pentru a accesa camera foto și microfonul , cu excepția celor de la Apple în sine, cum ar fi Safari. Astfel, Pickren a descoperit treptat vulnerabilitățile până a reușit să acceseze camera. De exemplu, în cazul Safari pentru iOS, browserul poate accesa camera fără să întrebe, iar cu noile tehnologii, cum ar fi API-ul Web MediaDevices (utilizat în transmisiile WebRTC), site-urilor web li se permite să profite de această permisiune. Acesta este modul în care pentru aplicații precum Skype sau Zoom , dar permite accesul la cameră dacă se găsește o vulnerabilitate în sistem.

Vulnerabilitățile CVE-2020-3864, CVE-2020-3865 și CVE-2020-9784 au fost rezolvate în Safari 13.0.5 lansat pe 28 ianuarie în timp ce celelalte patru (CVE-2020-3852, CVE-2020-3885, CVE-2020-3887 și CVE-2020-9787) au fost aplicate 24 martie cu Safari 13.1 . Problema este că, deși au fost remediate, în viitor pot fi descoperite altele noi care să ofere acces la cameră, deoarece Safari este încă un browser vulnerabil.

Apple i-a plătit 75,000 de dolari

Apple a clasificat vulnerabilitatea drept „Reţea Atac fără interacțiune cu utilizatorul: acces neautorizat fără clic la date sensibile ”, pentru care au plătit $ 75,000 . Această cifră contrastează cu cea oferită de Zerodium, o companie privată care revinde apoi vulnerabilități companiilor de spionaj. O vulnerabilitate de execuție de la distanță a codului și escaladarea privilegiilor locale costă 500,000 USD. Cert este că a fost necesar să interacționeze cu linkul cel puțin o dată făcând clic pe acesta, astfel încât alegerea Apple pentru această categorie ar fi putut fi să plătească o cifră mai mare și să împiedice cercetătorii să fie tentați să trimită vulnerabilitatea către companii private care plătesc chiar și de șapte ori mai mult.

Sursa> Ryan Picren