pfSense é o mais amplamente usado firewall-Sistema operacional orientado a nível profissional, tanto no ambiente doméstico com usuários avançados, quanto em pequenas e médias empresas para segmentar sua rede corretamente e ter centenas de serviços disponíveis. O pfSense é baseado no popular sistema operacional FreeBSD, portanto, teremos a garantia de que é um sistema operacional estável, robusto e, acima de tudo, muito seguro. Ao contrário de outros firewalls, o pfSense possui uma interface gráfica realmente completa e muito intuitiva, já que teremos uma breve explicação de cada parâmetro a configurar. Hoje, neste artigo, vamos explicar tudo sobre o pfSense e como instalá-lo em qualquer computador com duas placas de rede (uma para WAN e outra para LAN).

pfSense é um sistema operacional que consome pouquíssimos recursos, porém, dependendo do uso, dos usuários que vão transferir os dados e dos serviços que instalarmos, precisaremos ter mais ou menos CPU poder e também RAM Tamanho da memória. Este sistema operacional pode ser instalado em praticamente qualquer computador atual, mas logicamente, o desempenho que iremos obter dependerá do hardware, e o mesmo acontece com a configuração que fizemos no próprio firewall. A coisa mais crítica para o pfSense é reconhecer placas de rede Ethernet, o mais recomendado para evitar problemas é Intel, mas existem muitos outros fabricantes que também são compatíveis, mas primeiro seria aconselhável ler nos fóruns oficiais do pfSense.

Principais características

O principal objetivo do sistema operacional pfSense é fornecer segurança para ambientes domésticos e empresariais, este equipamento atua como um firewall, mas também podemos utilizá-lo como roteador principal, já que temos centenas de opções de configuração avançada. Graças à possibilidade de instalar software adicional, podemos ter um poderoso IDS / IPS (Sistema de Detecção e Prevenção de Intrusão) como Snort ou Suricata. Para usar o pfSense é obrigatório ter duas placas de rede, uma para a Internet WAN e outra para a LAN, embora se tivermos mais placas (ou uma placa com várias portas) muito melhor, pois podemos ter interfaces físicas adicionais para configurar uma DMZ, uma rede adicional e muito mais.

Outro ponto a favor do pfSense são as atualizações contínuas que temos, tanto do sistema operacional de base, como de todos os pacotes que podemos instalar adicionalmente. Em um firewall / roteador exposto à Internet, ter atualizações é muito importante para evitar vulnerabilidades de segurança que podem ser encontradas.

Firewall e IDS / IPS

O pfSense usa um firewall SPI (Stateful Packet Inspection) baseado em regras, como de costume. Podemos filtrar pacotes rapidamente de uma forma muito avançada, dependendo do hardware, podemos atingir larguras de banda superiores a 10 Gbps. Graças à interface gráfica do usuário, podemos criar “aliases” para criar grupos de IPs e portas, para depois aplicá-los às regras, e desta forma, não ter centenas de regras no firewall, é muito importante saber o que estamos filtrando e mantendo as regras devidamente atualizadas. Claro, o pfSense tem registros avançados de se uma regra foi executada e tudo o que está acontecendo no sistema operacional.

O pfSense não só possui um firewall poderoso para mitigar e / ou bloquear ataques DoS e DDoS, mas também possui um IDS / IPS avançado como Snort e Suricata, que podemos instalar de forma fácil e rápida através dos pacotes disponíveis. para a sua instalação, e em ambas teremos uma interface gráfica de utilizador para configurar as diferentes interfaces onde devem actuar, bem como todas as regras de que dispomos para detectar possíveis ataques. Também podemos detectar vazamentos de informações e até atividades suspeitas na rede que podemos bloquear. Claro, também temos a possibilidade de ver o estado do sistema operacional em tempo real, e até mesmo instalar softwares adicionais para visualizar relatórios gráficos avançados e saber tudo o que acontece no sistema.

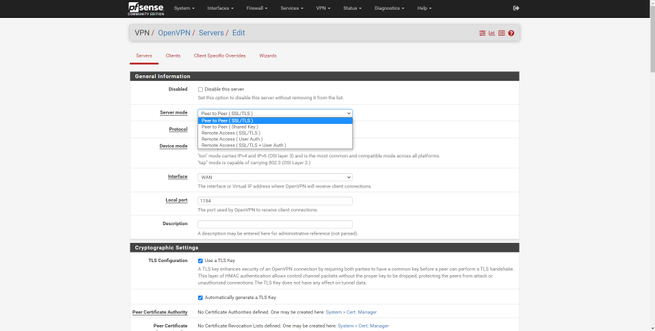

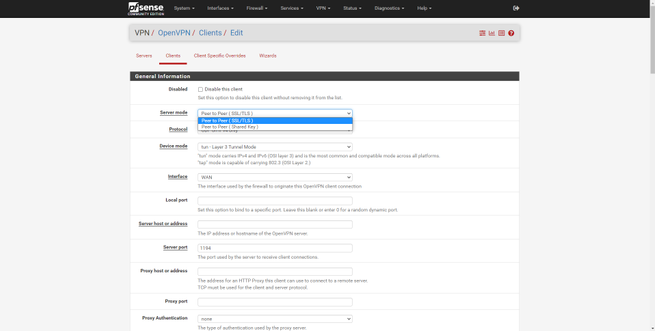

VPN

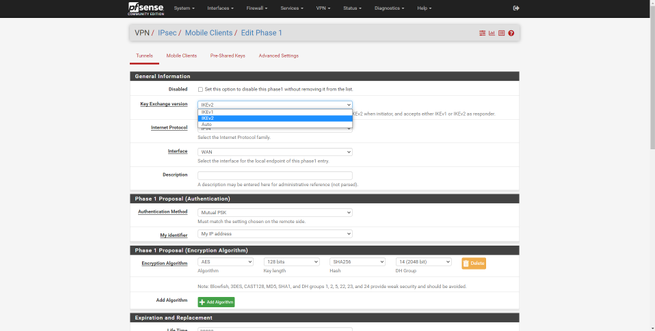

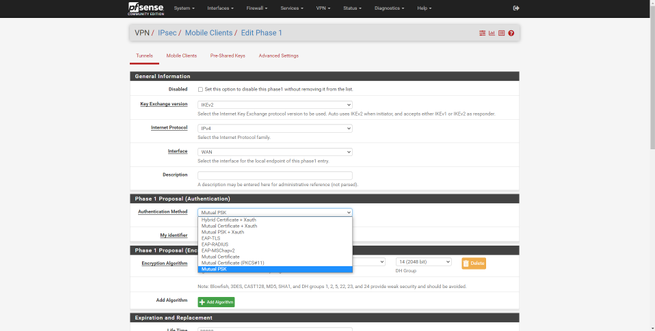

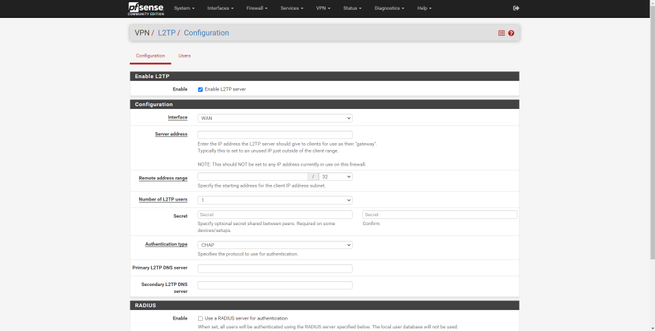

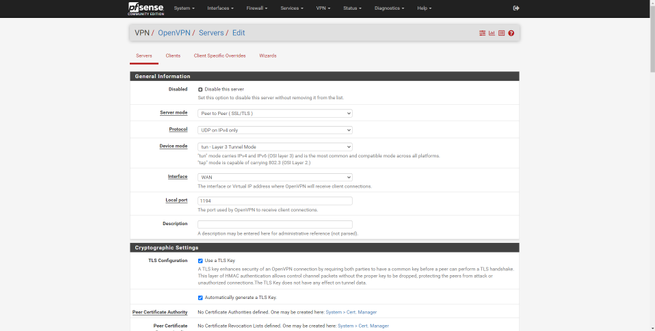

As redes virtuais privadas (VPNs) geralmente são colocadas no próprio firewall, para não ter problemas com NAT e filtragem de outros firewalls. Tendo uma VPN servidor ou cliente VPN nos permitirá interconectar locais remotos através da Internet com segurança, e também conectar diferentes dispositivos à rede local no modo VPN de acesso remoto. pfSense incorpora diferentes tipos de VPN para se adaptar perfeitamente às necessidades dos usuários:

- L2TP/IPsec

- IPsec IKEv1 e IKEv2, com diferentes tipos de autenticação como Mutual-PSK, Mutual-RSA e até Xauth.

- OpenVPN com autenticação por certificados digitais, credenciais de usuário e muito mais.

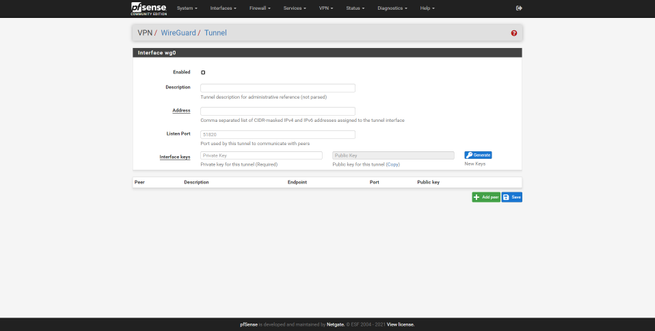

- WireGuard

O destaque do pfSense 2.5.0 é a incorporação do popular WireGuard VPN, tanto para conectar usuários remotamente, como para fazer túneis Site-to-Site de forma rápida e fácil, graças a este novo protocolo que foi integrado ao kernel e nos dará um ótimo desempenho.

Outros recursos

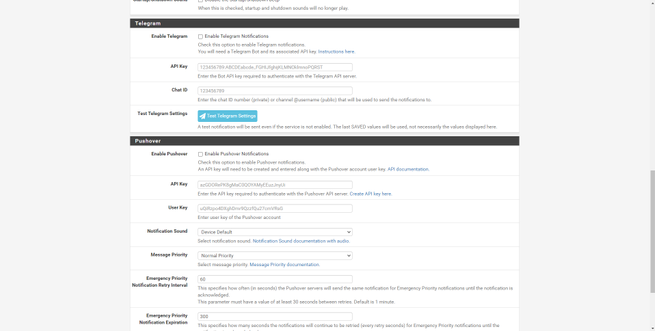

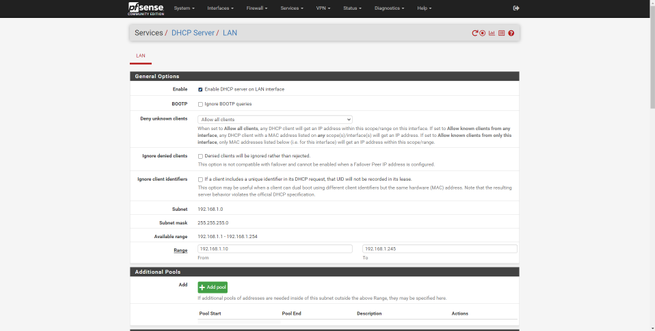

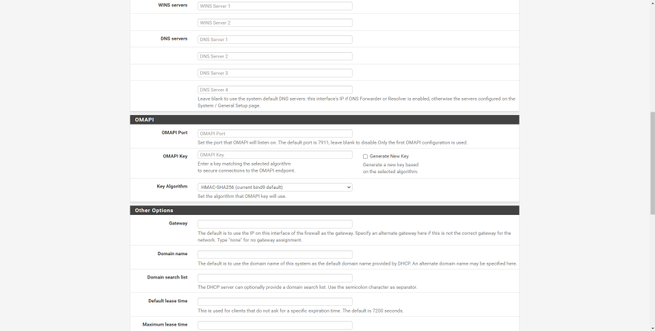

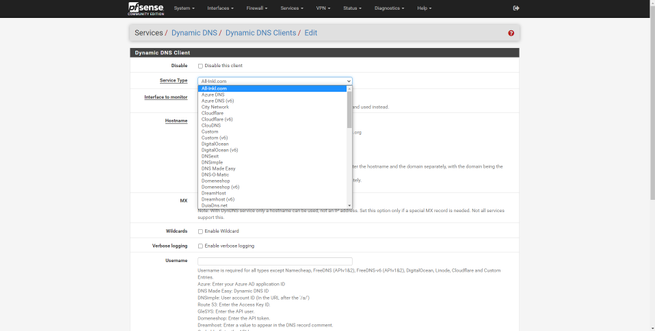

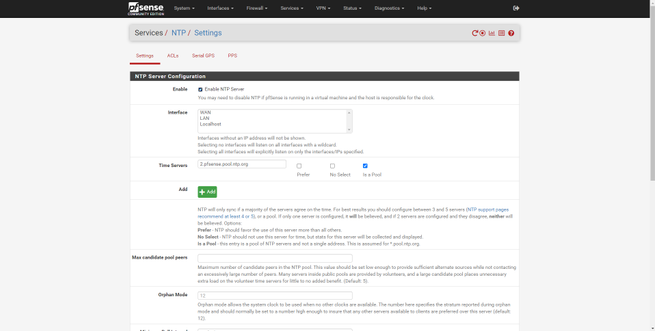

pfSense incorpora um grande número de serviços, o mesmo ou mais do que roteadores e outros firewalls profissionais. Por exemplo, alguns dos principais recursos adicionais são a possibilidade de configurar um DNS servidor com DNS Resolver, ideal para o próprio firewall resolver todos os pedidos, também temos um servidor DHCP completo com dezenas de opções avançadas, um servidor NTP para servir o tempo a diferentes dispositivos, WoL, QoS para priorizar equipamentos diversos, Traffic Shaper, compatibilidade com VLANs, possibilidade de configurar diferentes VLANs em uma ou várias interfaces, possibilidade de configurar QinQ, Bridge e LAGG com diferentes opções avançadas, também podemos usar o servidor DNS Dinâmico e muito mais. Não devemos esquecer que, sendo um sistema operacional muito avançado, poderemos ver um registro completo de tudo o que está acontecendo, e ainda teremos notificações por email ou Telegram para ficar a par de tudo o que acontece.

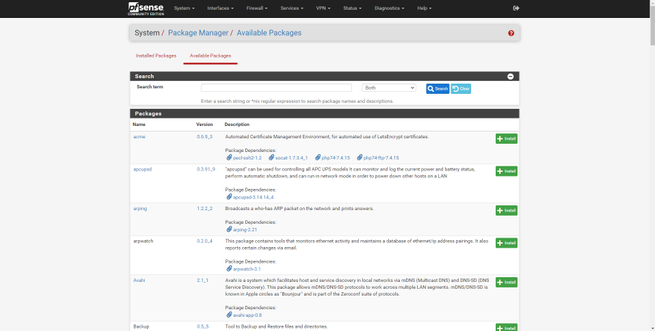

Uma das características mais importantes é a possibilidade de instalar pacotes adicionais para ter ainda mais funcionalidades, graças a este software adicional, poderemos expandir as funcionalidades deste firewall profissional. Algumas das extensões mais populares são:

- arpwatch para nos notificar por e-mail ou telegrama quais novos dispositivos foram conectados

- largura de bandad para ver os gráficos de utilização da largura de banda

- freeradius3 para montar um servidor de autenticação RADIUS, ideal para configurar APs WiFi e ter WPA2 / WPA3-Enterprise

- iperf para medir a largura de banda de e para pfSense

- nmap para realizar varredura de porta

- pfBlocker-ng para bloquear todos os anúncios e também domínios e endereços IP maliciosos

- Snort e Suricata: os dois IDS / IPS por excelência, não vêm por defeito mas podem ser instalados

- Haproxy para balanceador

- Squid para montar um servidor proxy.

- porca para monitorar sistemas UPS

- Agente Zabbix para fácil integração em um sistema de monitoramento

- Zeek (ex-irmão IDS)

pfSense funciona em arquitetura x86, sendo compatível com CPUs recentes de 64 bits, além disso, pode ser instalado em quase qualquer plataforma de nuvem como Amazon Na nuvem, Azure e muito mais, além disso, devemos ter em mente que hoje podemos comprar equipamentos do fabricante Netgate que já vêm com o pfSense pré-instalado, com equipamentos voltados para a área profissional.

Baixe e instale o pfSense

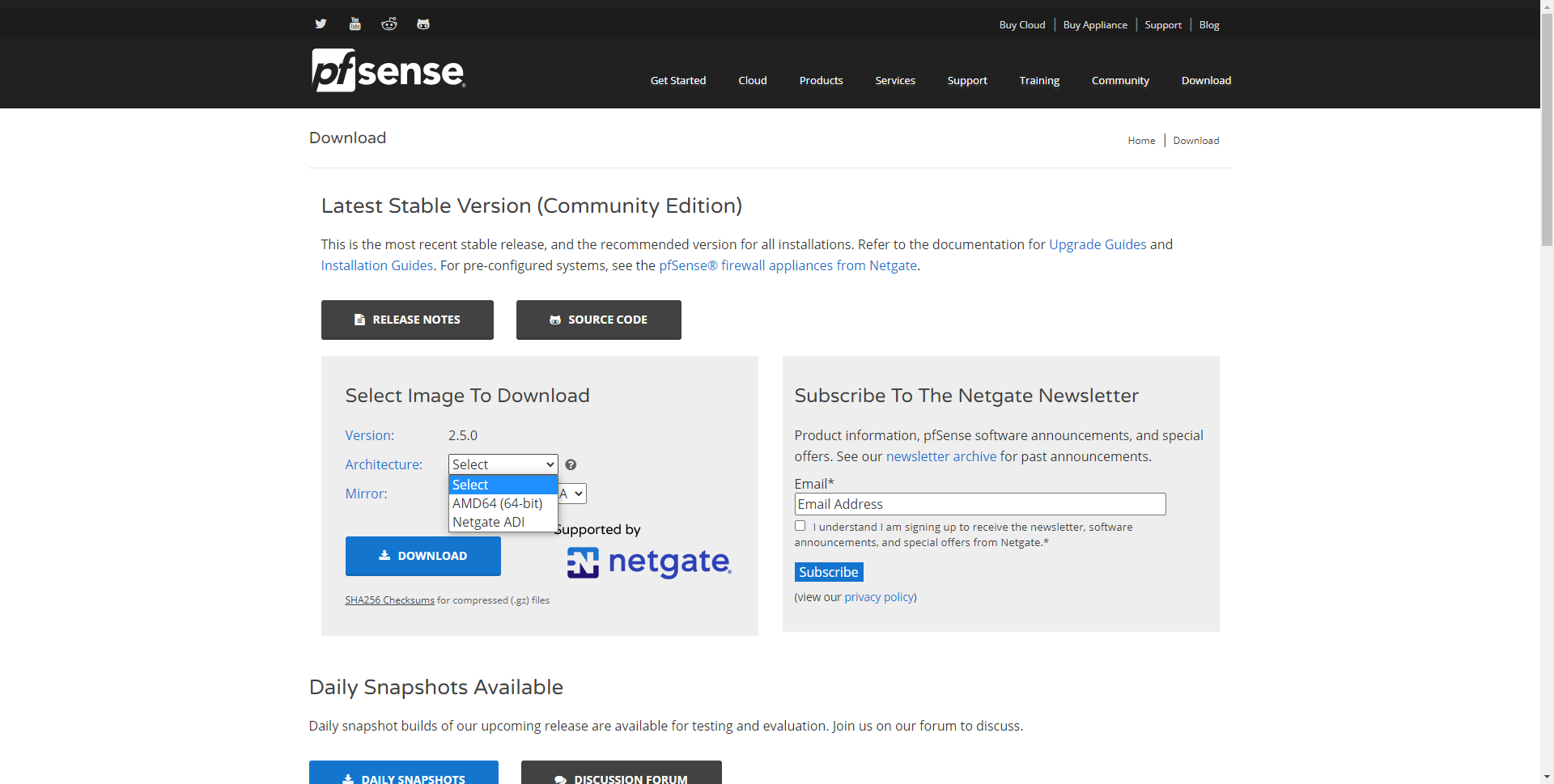

O download e uso do pfSense CE é totalmente gratuito, basta acessar o site oficial e ir direto para a aba “Download”.

Depois de clicar em «Download», veremos uma seção onde escolheremos a arquitetura a escolher, selecionamos AMD64.

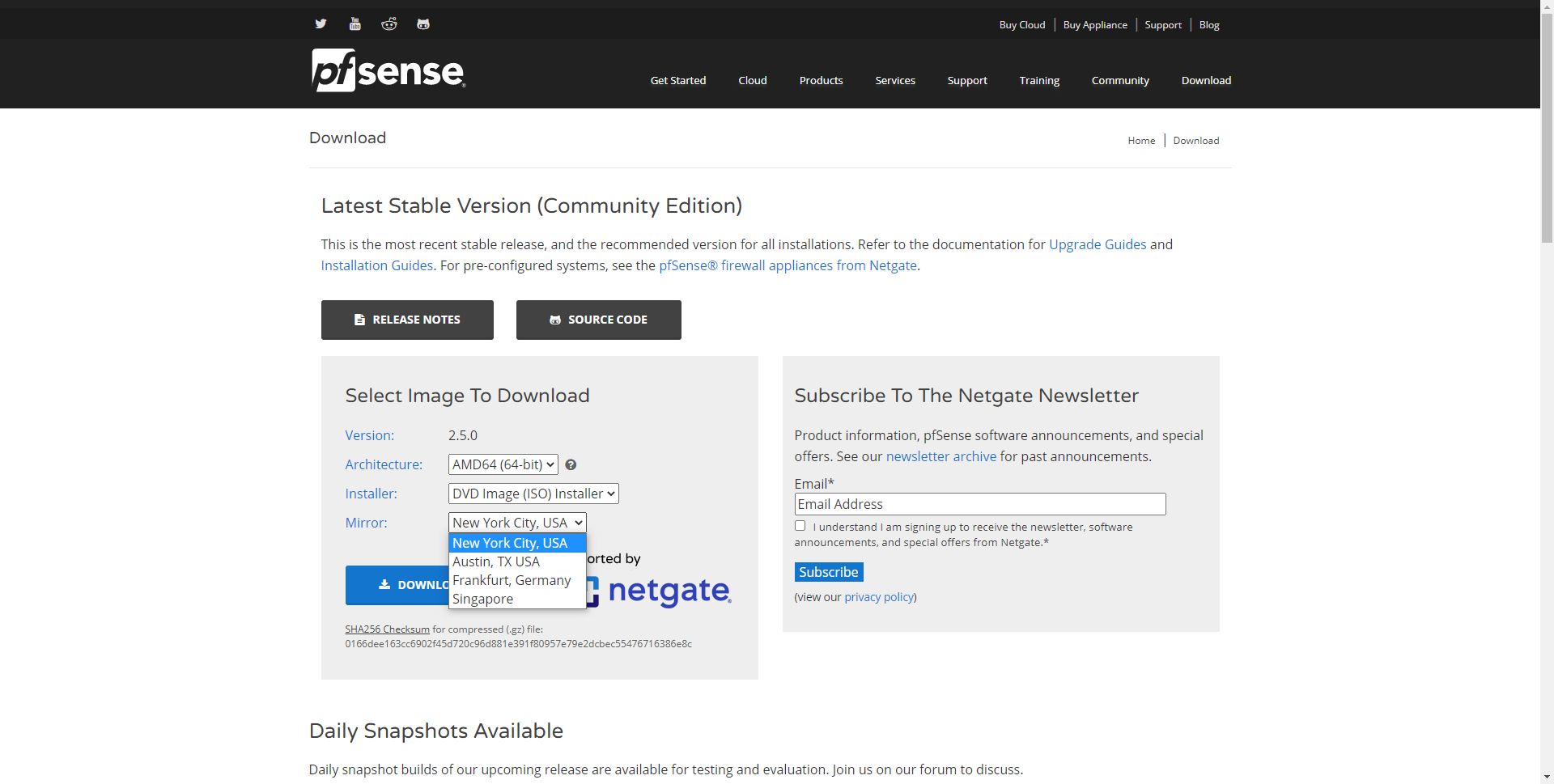

Também temos que selecionar o tipo de imagem, se queremos uma imagem ISO para copiar para um DVD ou pendrive, ou diretamente uma imagem USB, selecionamos a imagem ISO DVD. A seguir, devemos escolher o servidor de onde fazer o download, recomenda-se que seja sempre o mais próximo fisicamente da sua localização atual.

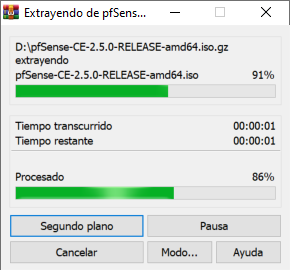

Depois de fazer o download da imagem, devemos descompactá-la, pois ela vem no formato iso.gz, e devemos extrair a imagem ISO diretamente.

Depois de fazer o download, podemos gravá-lo em um CD, copiá-lo para um USB inicializável com Rufus etc. No nosso caso, vamos instalar o pfSense em uma máquina virtual com VMware, para que você veja como instalá-lo de forma virtual e testá-lo em um ambiente de teste controlado, para depois colocá-lo em produção. No tutorial você verá como criar duas placas de rede, uma em modo bridge para se conectar à rede local real e outra em modo somente host para poder acessar via web a partir de nosso computador, sem depender do rede local.

Configuração de máquina virtual em VMware

No nosso caso, vamos usar o VMware Workstation 15.5 PRO, mas qualquer versão seria usada para instalar este sistema operacional orientado para firewall. A primeira coisa que devemos fazer ao abrir o VMware é clicar em «Criar uma nova máquina virtual», como você pode ver na tela a seguir:

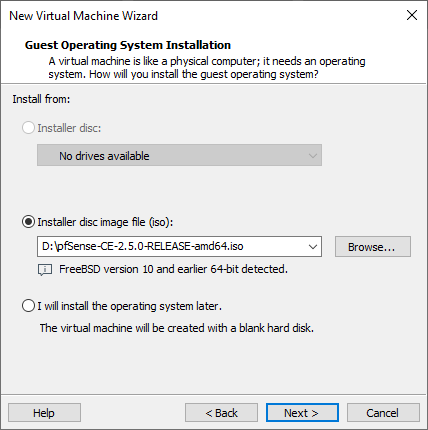

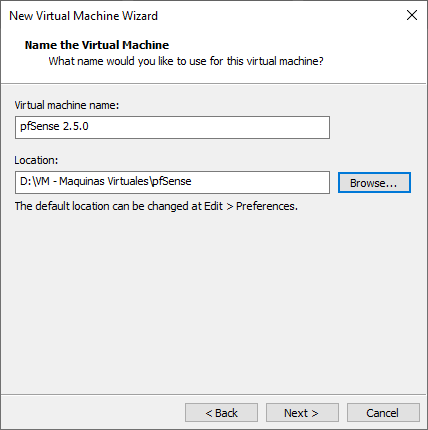

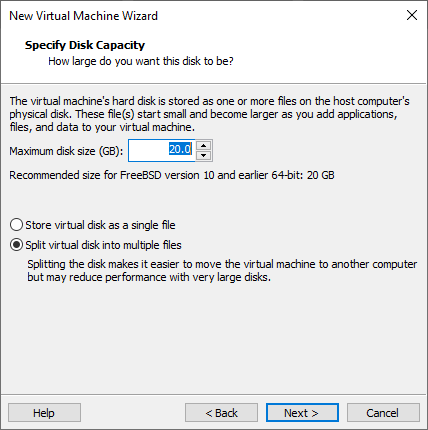

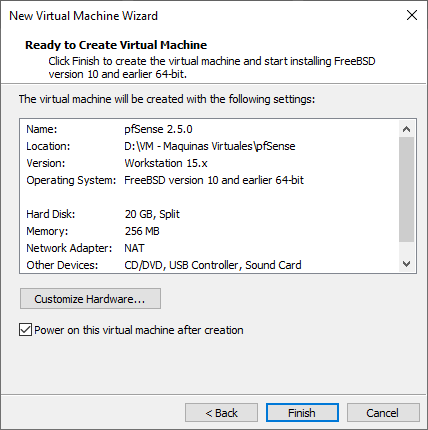

No assistente de configuração VM, teremos que escolher a criação «Típica», carregar a imagem ISO do pfSense, ele irá reconhecer automaticamente que o sistema operacional reconhecido internamente é o FreeBSD 10 (embora seja realmente a versão mais recente), continuamos com o assistente até escolhermos o caminho de uma VM, deixamos o disco reservado para a máquina virtual em 20 GB e, finalmente, veremos um resumo de todo o hardware que esta máquina virtual que vamos criar terá.

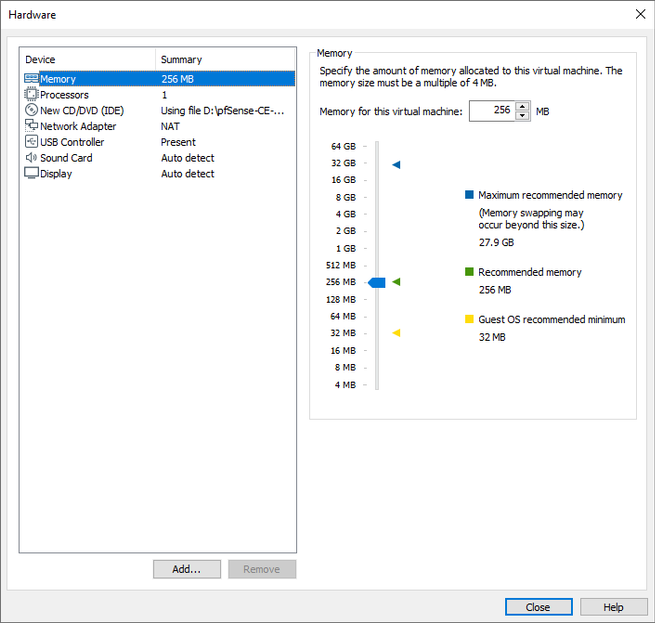

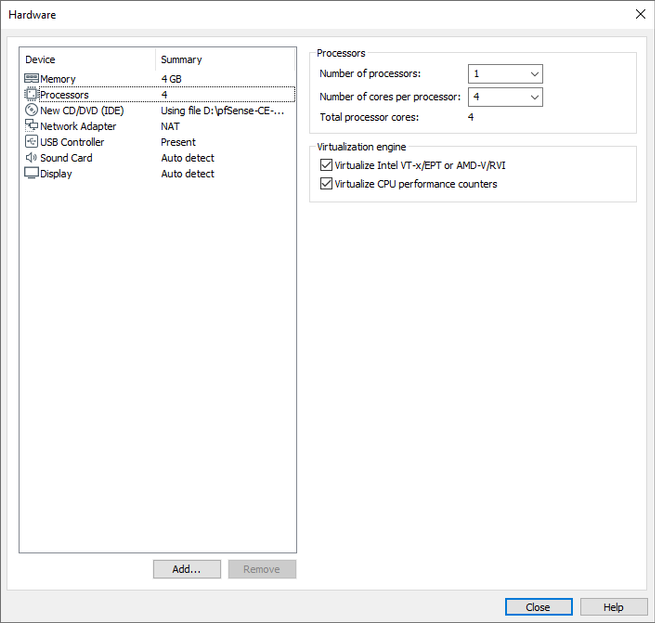

Antes de terminar, devemos clicar em ” Personalizar Hardware ”Para aumentar a RAM para 4 GB, aumentar o número de núcleos de CPU e adicionar uma placa de rede adicional e configurar as placas de rede corretamente.

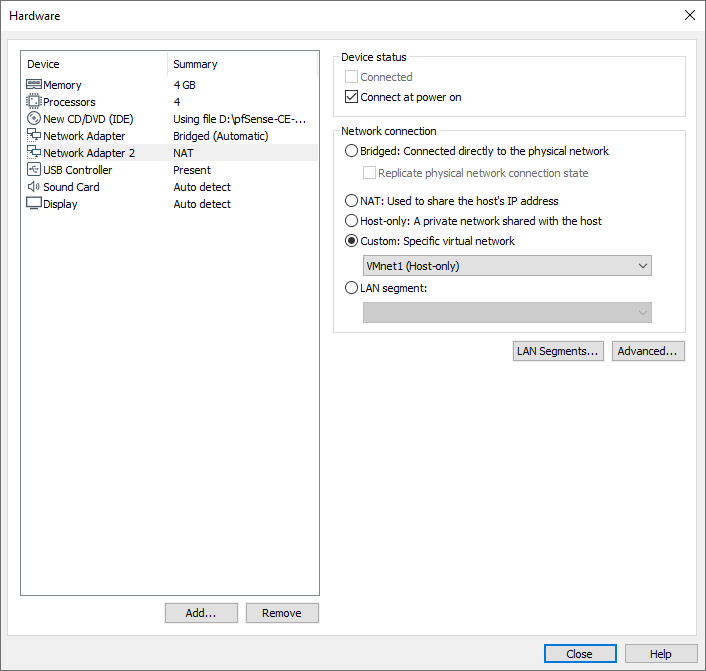

Independentemente da quantidade de CPUs e núcleos (recomendamos 1 CPU e 4 Cores), e RAM (recomendamos no mínimo 4GB), temos que adicionar uma segunda placa de rede, pois teremos a Internet WAN e a LAN. Clicamos em “Adicionar” e clicamos em “Network Adaptador ”para adicioná-lo. Também poderíamos adicionar placas adicionais para ter mais opções de configuração no nível do firewall, mas começar com uma WAN e LAN é bom.

Depois de adicionar os dois, teremos que configurá-los da seguinte maneira:

- Adaptador 1: ponte (automático)

- Adaptador 2: VMnet1 personalizado (apenas host)

A seguir, você pode ver como essa configuração ficaria.

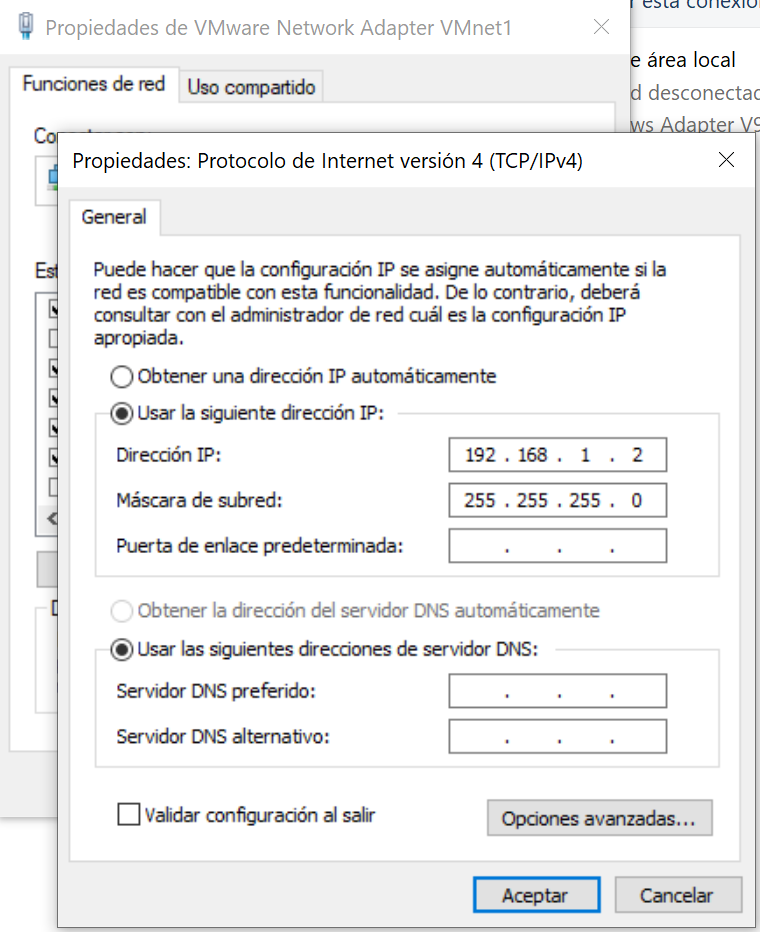

Para acessar a administração do sistema operacional via web, é necessário configurar o adaptador VMnet1. Para fazer isso, vamos para ” Painel de controle / Centro de rede e compartilhamento / Alterar configurações do adaptador ”E mude o endereço IP para o adaptador VMware Network Adapter VMnet1, colocando o IP 192.168.1.2/24 como você pode ver abaixo. Feito isso, clique em aceitar e aceitar para sair do menu de configuração.

Assim que tivermos tudo configurado no nível da máquina virtual, podemos executar a máquina virtual para iniciar a instalação.

Instale o pfSense no VMware

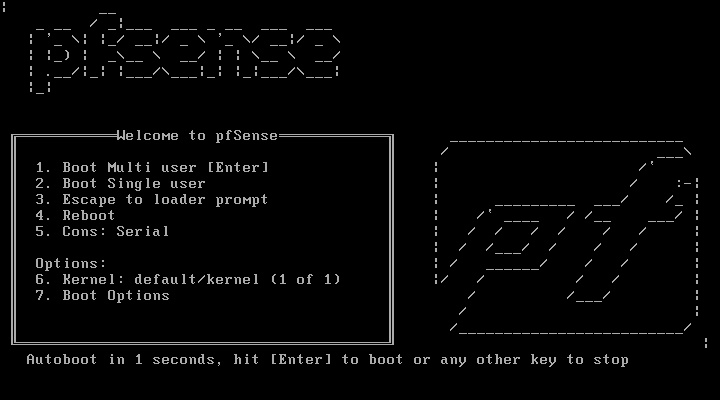

Quando iniciamos a máquina virtual, podemos ver um menu com várias opções de boot, não devemos tocar em nada e esperar que os segundos passem. Posteriormente carregará e poderemos ver as diferentes opções que a imagem ISO nos dá para a instalação do pfSense.

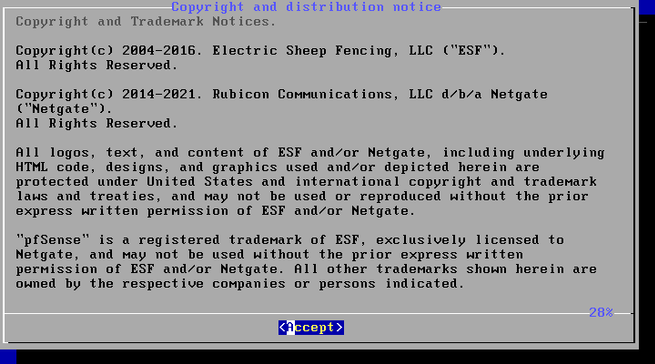

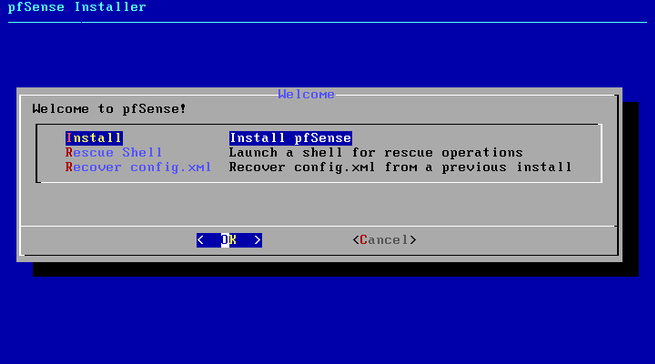

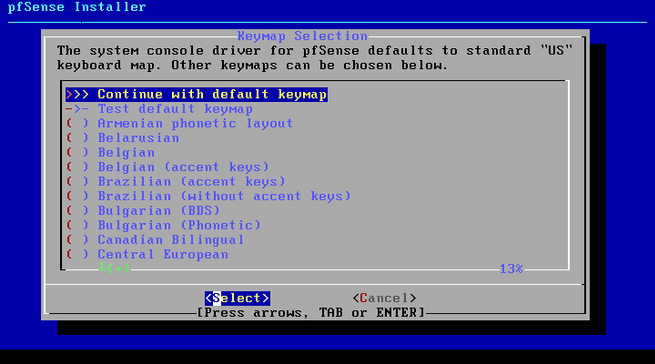

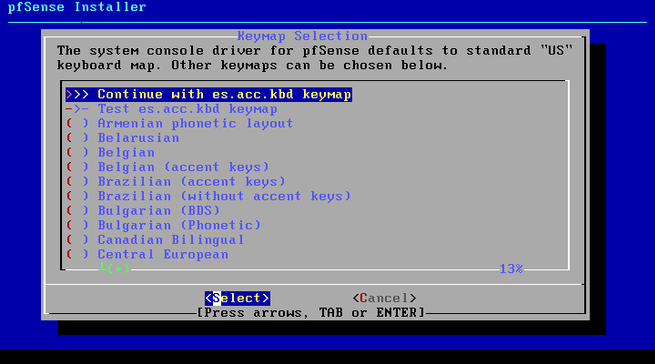

Depois de iniciar a instalação deste sistema operacional, você aceita os direitos autorais que ele nos mostra. No menu a seguir podemos instalar, recuperar o sistema operacional em caso de falha catastrófica, e também recuperar o arquivo de configuração config.xml de uma instalação anterior. Vamos clicar em «Instalar» para instalar o sistema operacional do zero. No próximo menu teremos que configurar o teclado, escolhendo nosso idioma e layout de teclado.

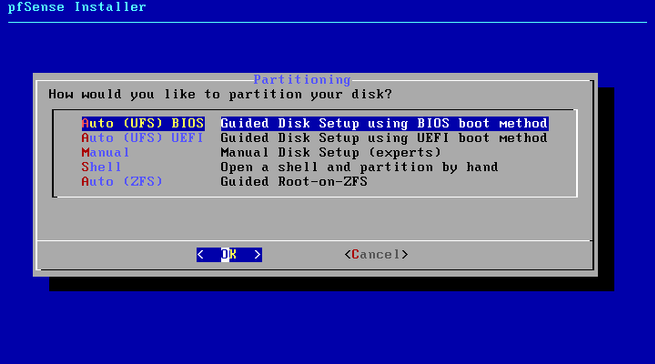

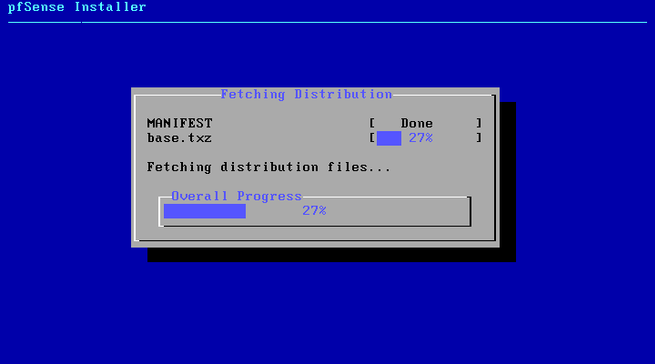

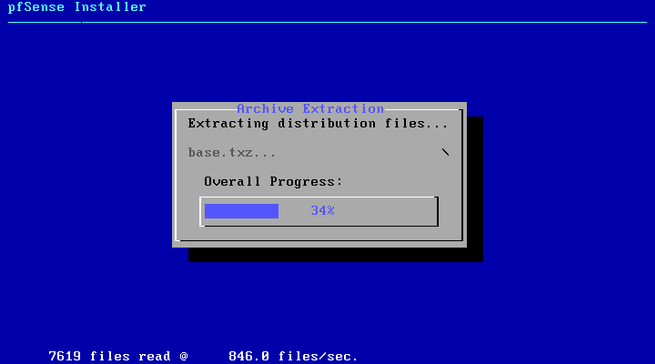

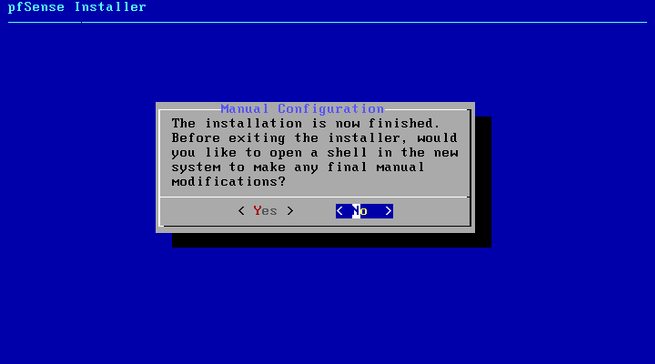

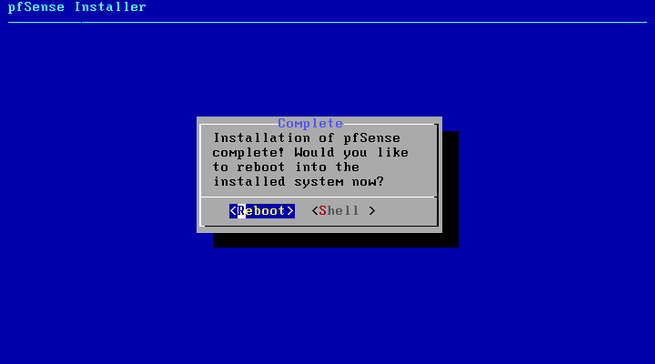

Em seguida, ele nos perguntará como queremos instalar o sistema operacional, se com UFS para BIOS ou UEFI, manualmente para especialistas, abra o console para fazer tudo manualmente ou use ZFS como sistema de arquivos. No nosso caso, escolhemos primeiro o BIOS Auto (UFS) e continuamos com a instalação. A instalação demorará cerca de um minuto, embora dependa do hardware que possui, ao terminar irá perguntar-nos se queremos lançar uma consola para fazer configurações específicas, clicamos em “Não” e mais tarde irá perguntar-nos se queremos reiniciar o sistema operacional e aceitamos.

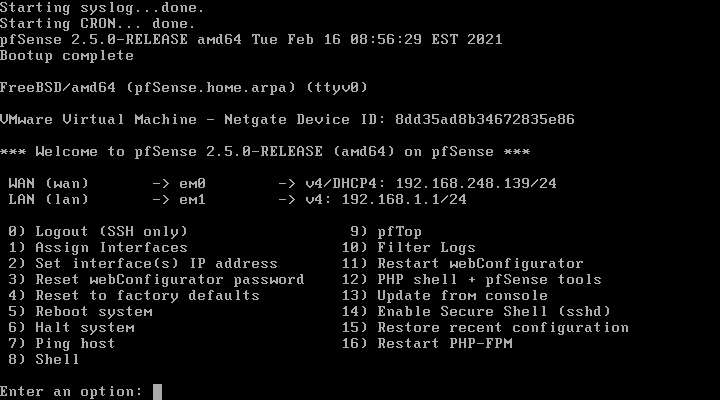

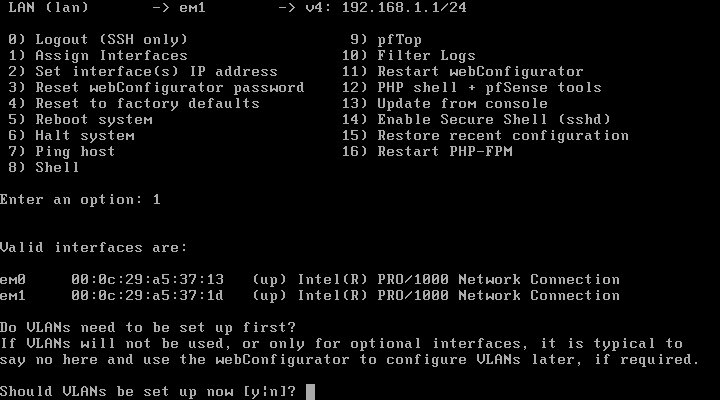

Assim que o pfSense for reiniciado, podemos ver que um IP foi corretamente atribuído à Internet WAN e outro à LAN.

No menu de administração por console podemos realizar as seguintes ações:

- Saia para SSH

- Atribuir interfaces físicas à WAN ou LAN, também permite configurar VLANs para a conexão com a Internet e até mesmo para a LAN.

- Configure o endereço IP das diferentes interfaces configuradas anteriormente

- Redefina a senha do administrador para entrar via web

- Restaurar pfSense para as configurações de fábrica

- Reinicie o sistema operacional

- Desligue o sistema operacional

- Faça ping em um host

- Lance um console para tarefas de administração avançadas baseadas em comandos

- Abra o pfTop para ver todas as conexões atuais

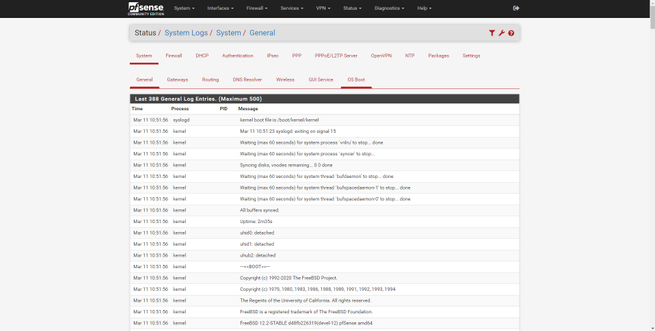

- Ver os registros do sistema operacional de filtragem

- Reinicie o servidor web

- Inicie o console com utilitários pfSense para configurações rápidas

- Atualização do console

- Habilite SSH no sistema operacional

- Restaurar uma configuração recente

- Reinicie o PHP-FPM caso tenhamos problemas para acessar o sistema operacional via web.

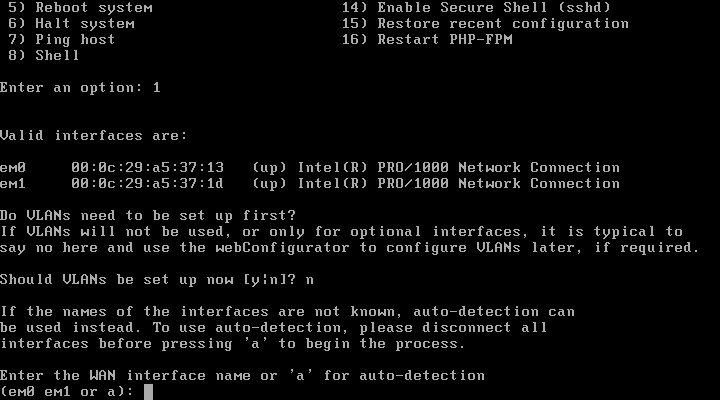

Se você deseja configurar as interfaces físicas através do console, antes de fazer o login pela web, podemos fazer isso facilmente e até mesmo atribuir as VLANs correspondentes:

Claro, devemos realizar a configuração do zero, atribuindo a interface correspondente à WAN e à LAN:

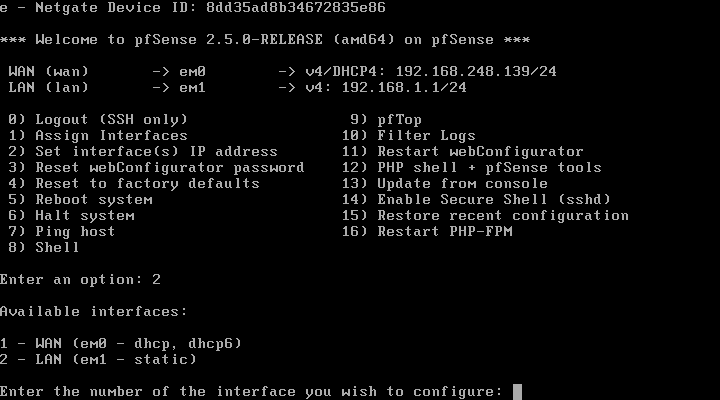

Finalmente, podemos configurar as interfaces em nível de IP, tanto na WAN quanto na LAN. Porém, esta configuração é muito básica, você pode ver todas as opções disponíveis via web.

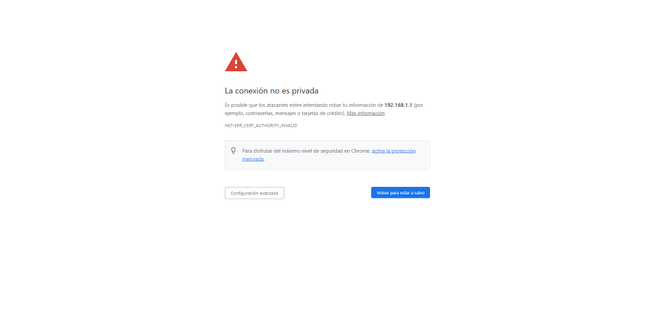

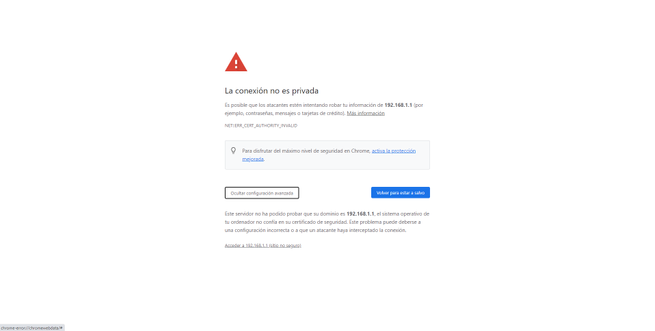

Nesse momento, poderemos acessar a configuração do pfSense via web, através de https://192.168.1.1 com o nome de usuário “admin” e a senha “pfsense”.

Assistente de configuração PfSense

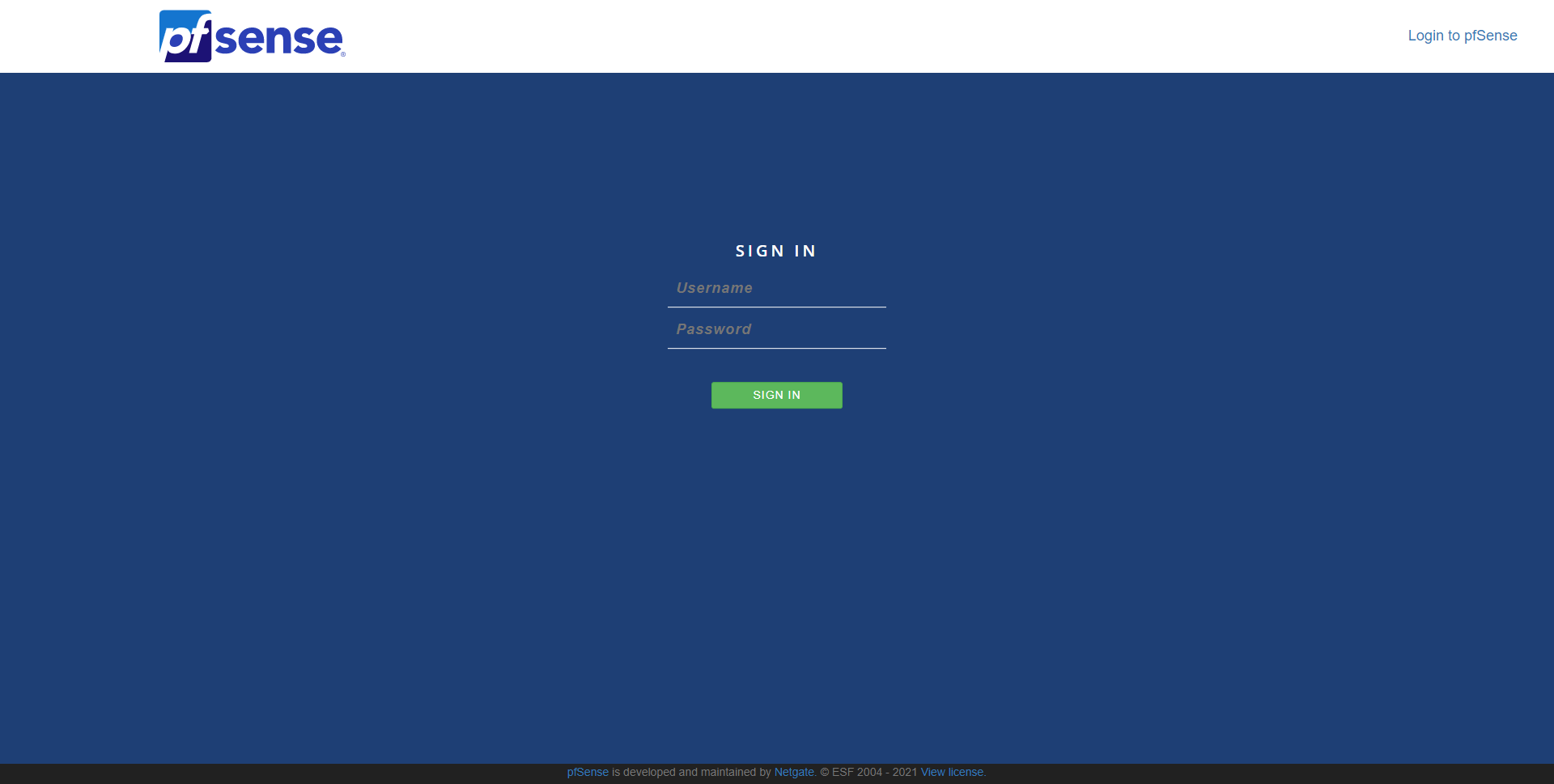

Para poder acessar o sistema operacional pfSense via web, temos que inserir a URL https://192.168.1.1 com o nome de usuário “admin” e a senha “pfsense”, a porta é 443 por padrão para HTTPS, não é necessário para usar uma porta específica.

Assim que aceitarmos o certificado SSL / TLS autoassinado do pfSense, veremos o menu de login, como você pode ver aqui:

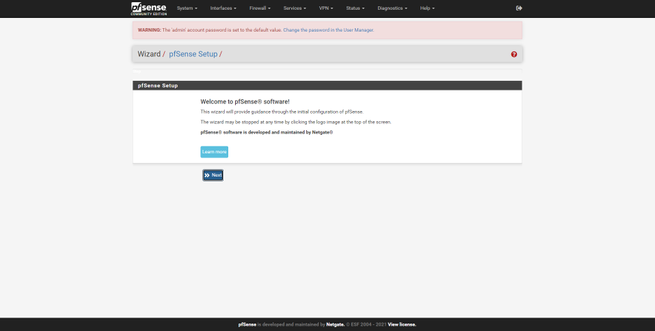

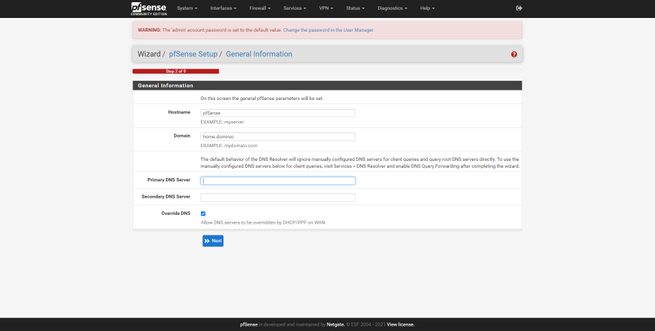

O pfSense nos fornecerá um assistente de instalação passo a passo para realizar as principais configurações de rede. Temos a opção de não o fazer, mas é aconselhável segui-lo caso seja a primeira vez que o utilizamos.

A primeira coisa que veremos neste wizard são as boas-vindas, então ele indicará que podemos comprar uma assinatura de suporte do Netgate para nos ajudar a fazer diferentes configurações, devemos lembrar que anos atrás o Netgate foi feito com pfSense para continuar a desenvolvê-lo, tanto para suas próprias equipes, bem como para a comunidade. Com a versão 2.5.0 teremos uma divisão entre os dois projetos, cada vez que se bifurcarão mais (pfSense CE vs pfSense Plus).

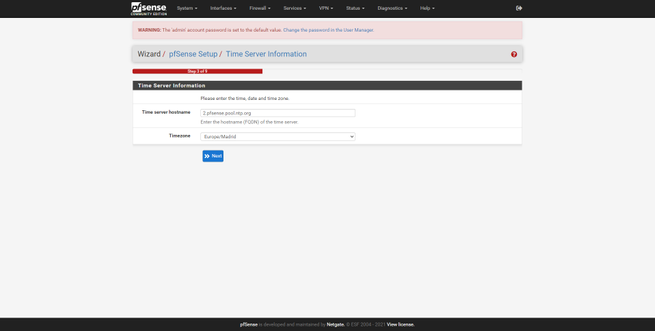

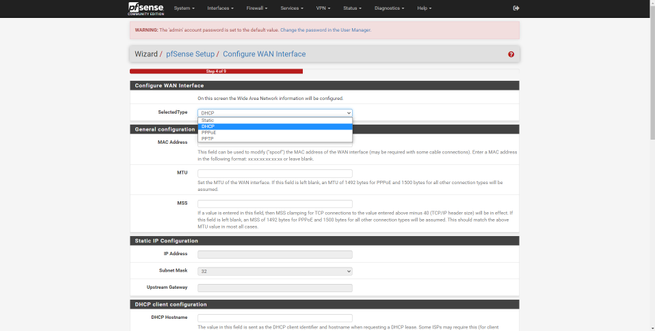

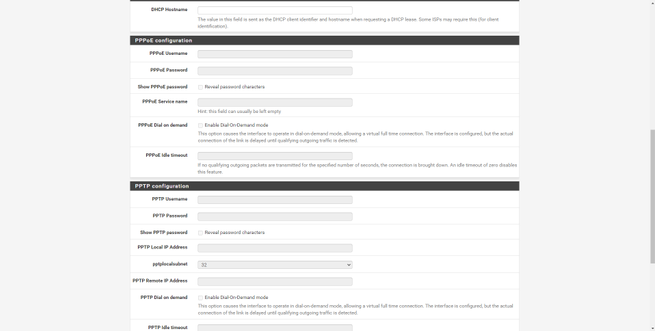

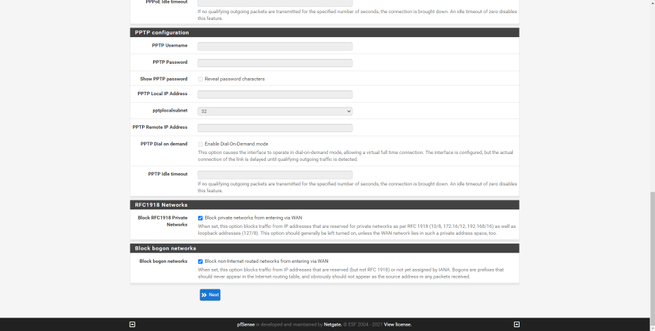

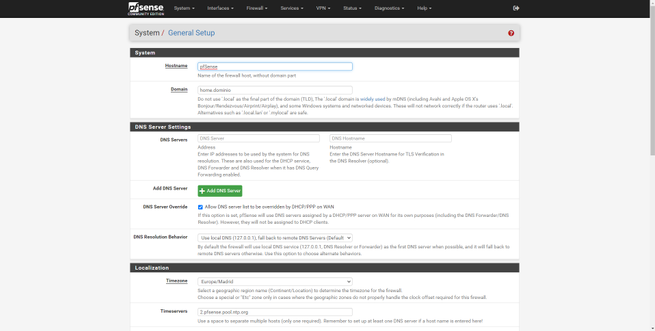

A seguir, podemos ver e configurar o nome do host, domínio e servidores DNS se quisermos colocar outros que não sejam de nossa operadora. Também podemos configurar o servidor NTP para sincronizar a hora e até o fuso horário. Este wizard do pfSense nos ajudará a configurar a interface WAN da Internet, temos quatro configurações possíveis: Static, DHCP, PPPoE e PPTP, além disso, suporta VLAN ID para operadoras que precisam. Neste menu podemos clonar o MAC, configurar o MTU e o MSS, fazer configurações específicas dependendo do tipo de conexão, e ainda podemos incorporar regras automáticas ao firewall para evitar ataques às redes.

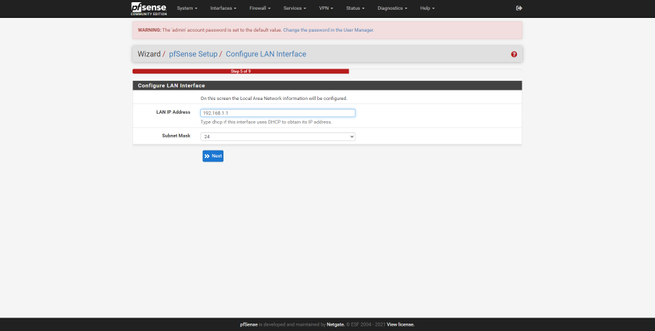

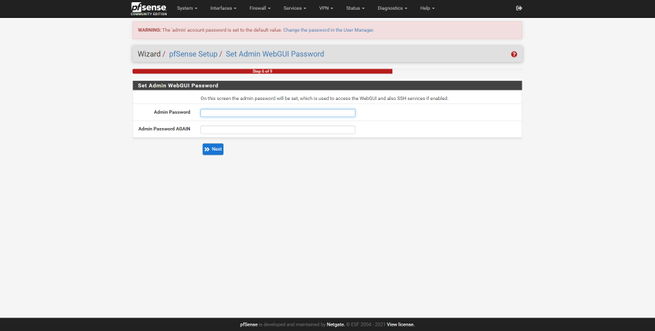

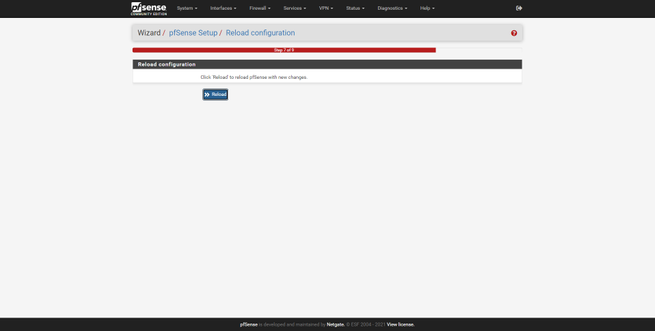

Também podemos configurar a interface LAN, por padrão usamos 192.168.1.1 mas podemos escolher a que queremos, além disso, também podemos configurar a máscara de sub-rede. Outra opção muito importante é alterar a senha padrão, o pfSense nos convidará a alterá-la para ser protegida. Uma vez alterado, clique em “Reload” para continuar com o assistente de configuração e finalizá-lo, ele nos dará os parabéns e podemos começar a configurar este firewall completo de forma avançada.

Depois de ver o assistente de configuração da web em detalhes, vamos inserir todas as suas opções de configuração.

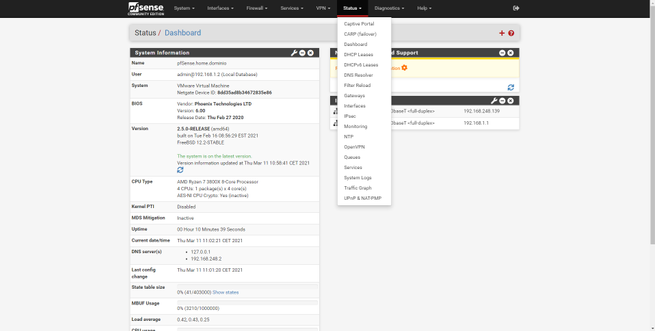

Opções de gerenciamento PfSense

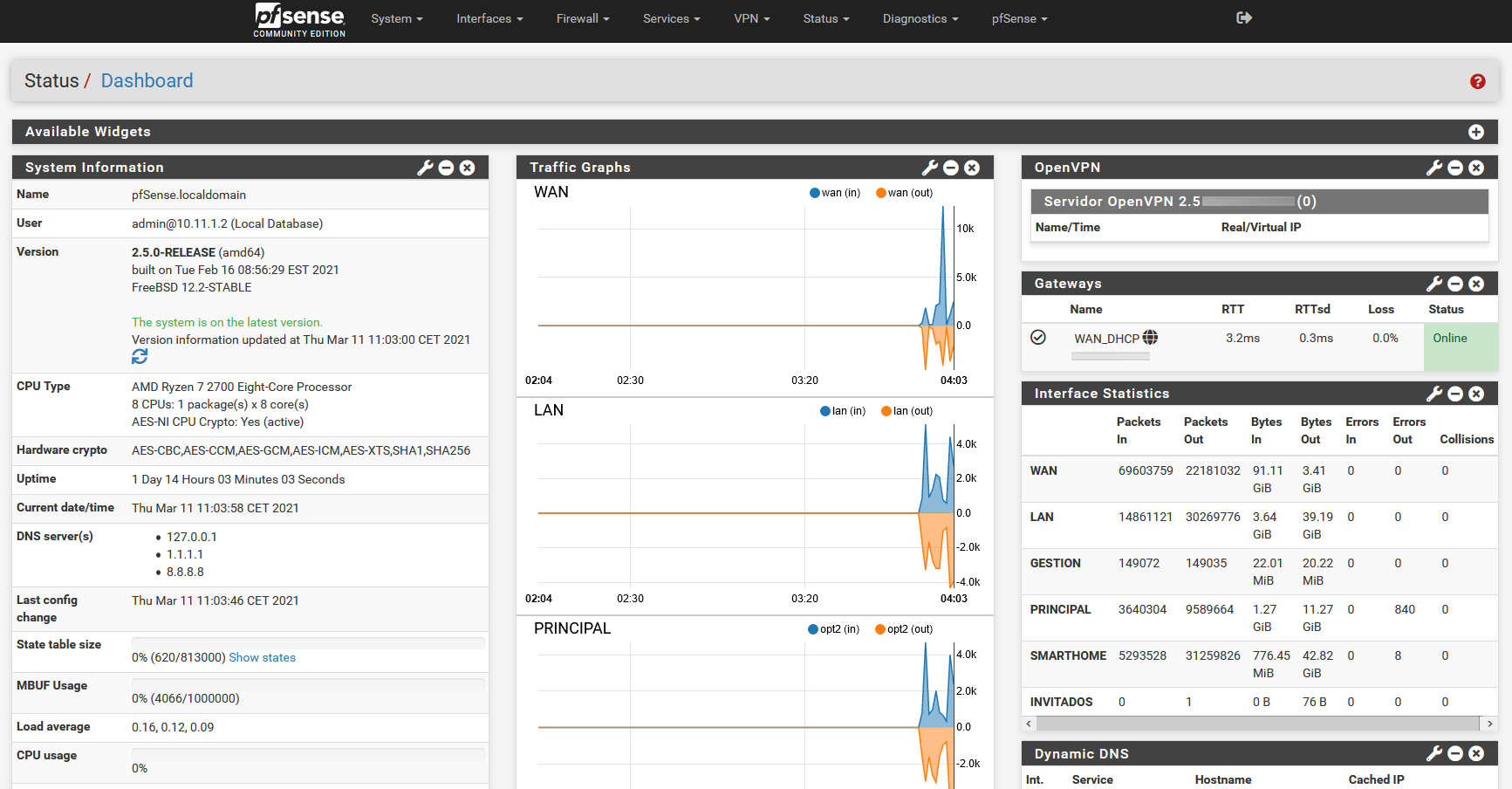

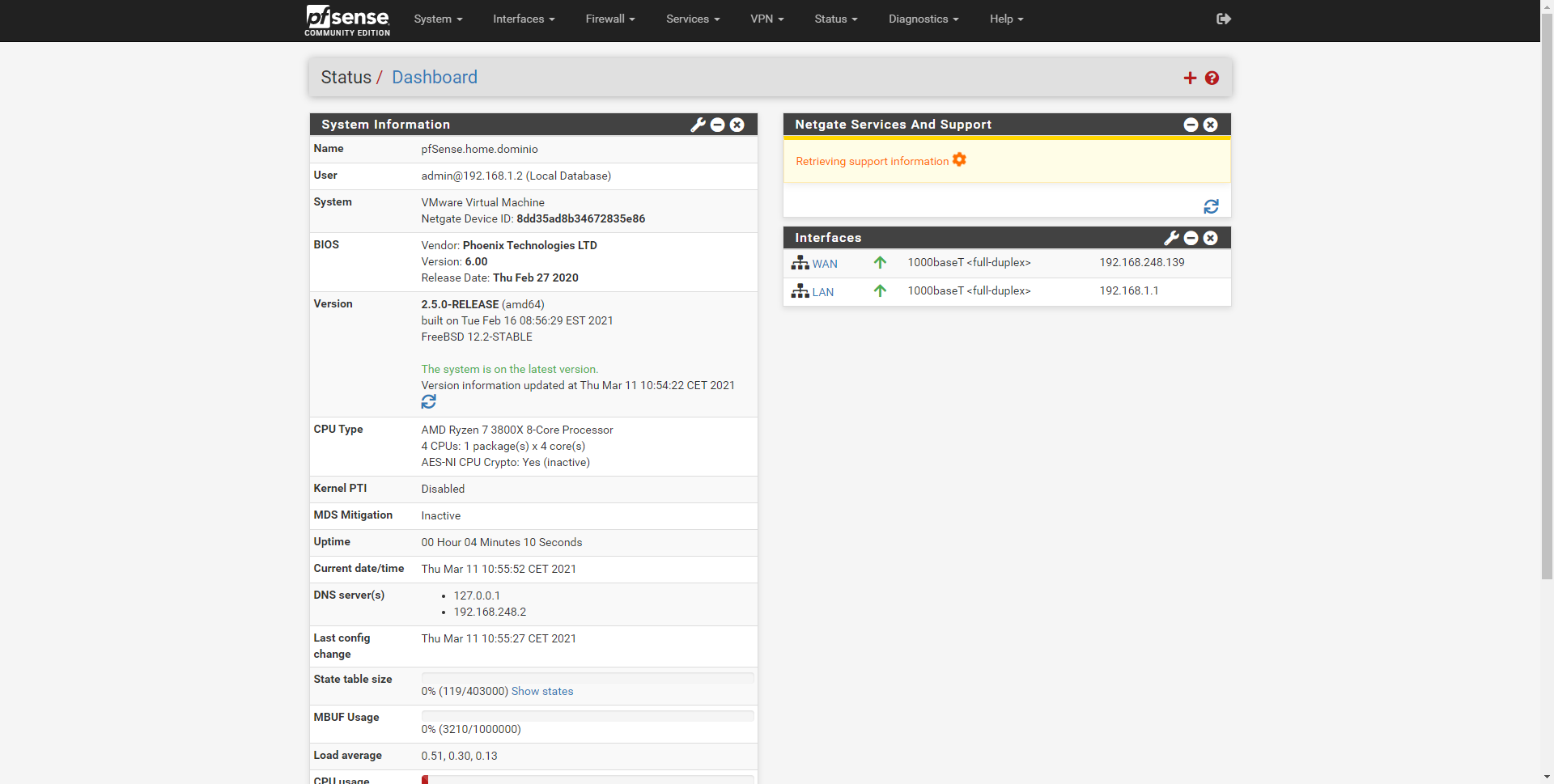

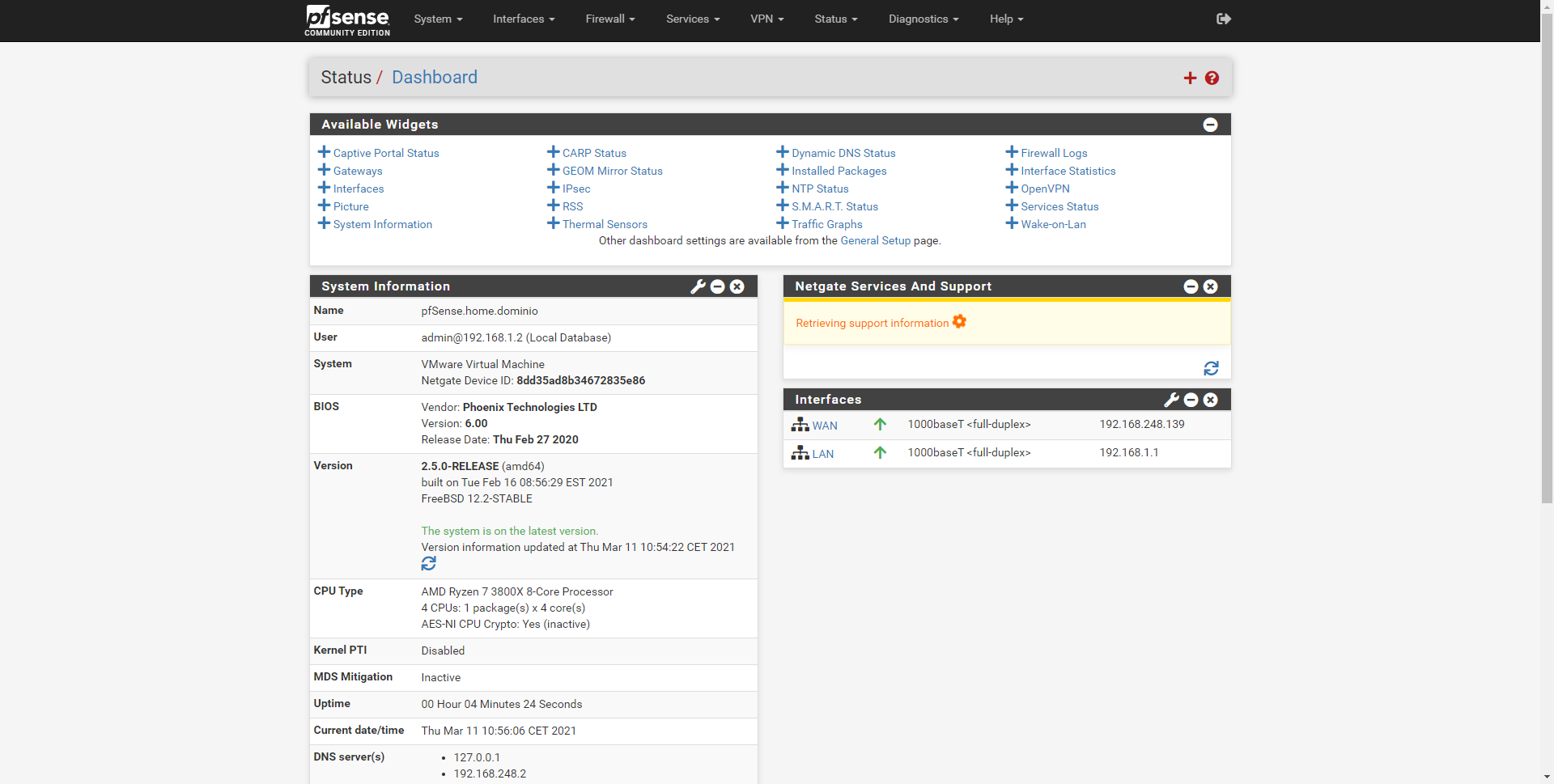

No menu principal do pfSense podemos ver as informações do sistema, o nome do pfSense, o usuário que se logou, sistema, hardware usado e até a versão exata do pfSense e qual versão temos do sistema operacional base (FreeBSD) , também podemos ver o tempo de atividade, a hora atual, os servidores DNS e o status de armazenamento, CPU e RAM. Claro, no lado direito veremos o status das interfaces de rede que configuramos.

Este menu principal é muito configurável, para ter todo o estado do pfSense num ápice, podemos adicionar widgets como o estado real das interfaces de rede, OpenVPN e IPsec, logs de firewall e muitos outros. Este menu é altamente personalizável para se adaptar às necessidades da rede e ver tudo de uma vez.

Depois de ver o menu principal, vamos ver o sistema operacional pfSense parte por parte, sem entrar em muitos detalhes em todas as configurações, pois temos centenas de possibilidades.

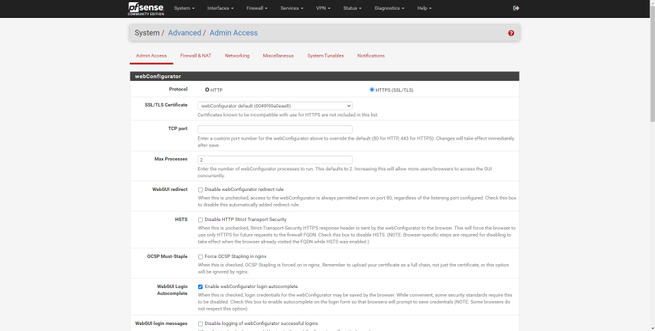

System

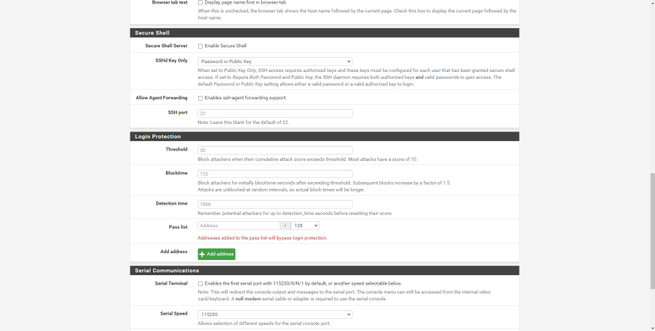

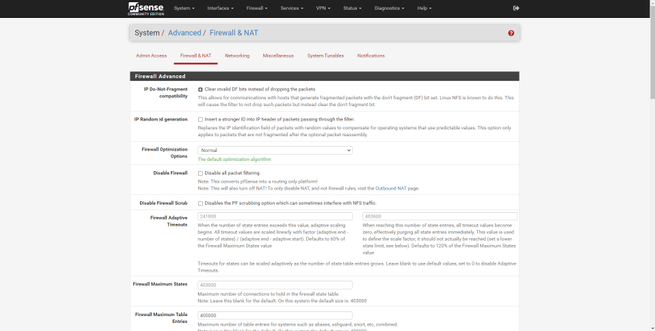

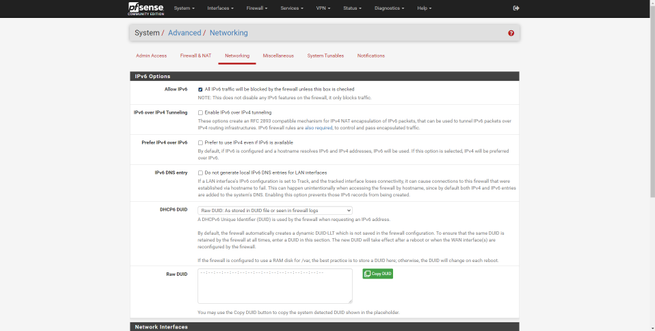

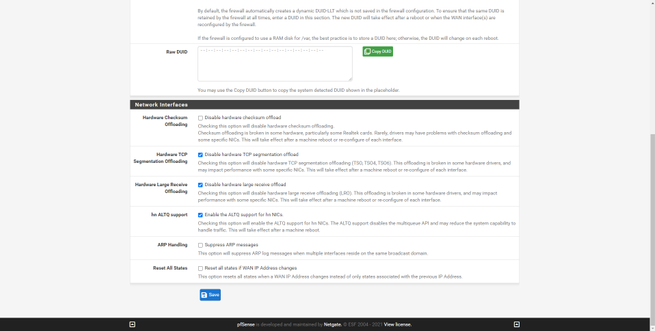

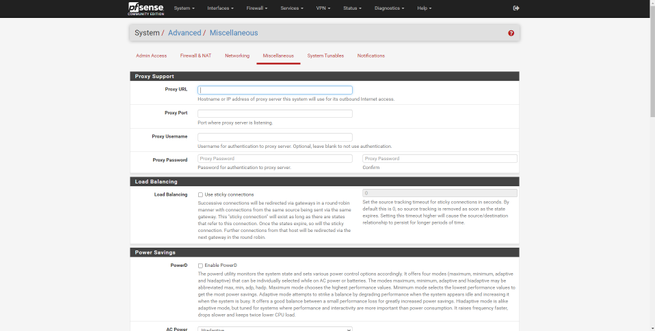

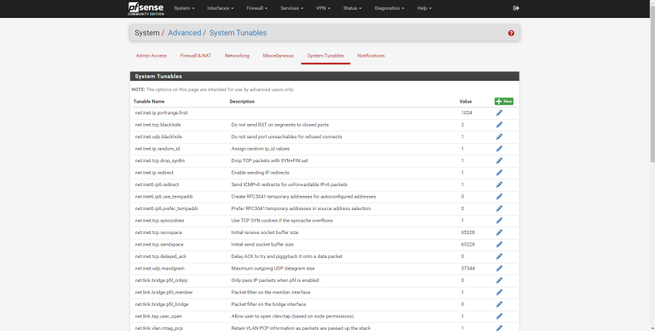

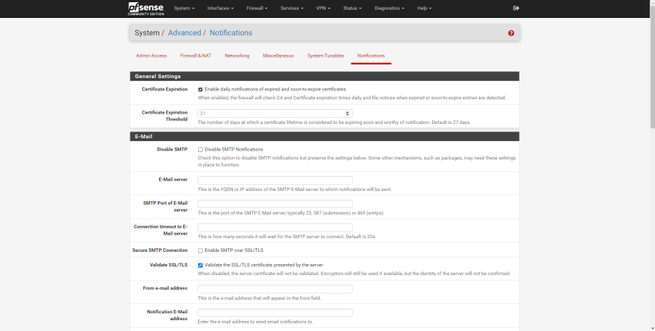

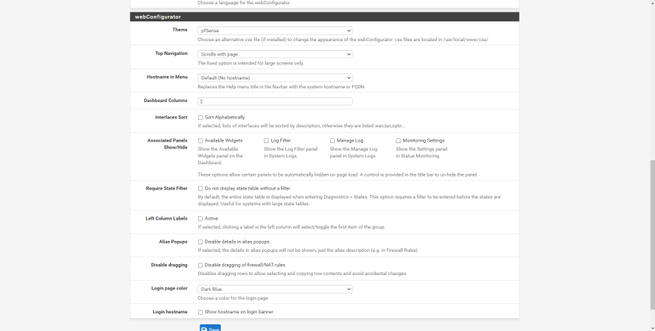

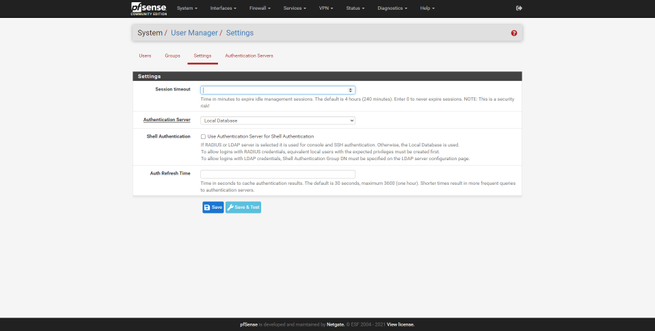

A seção “Sistema” é onde podemos configurar o próprio servidor web do pfSense, ativar o protocolo HTTPS e SSH, configurar a segurança de acesso e proteção de login em detalhes. Também podemos configurar parâmetros globais de firewall e NAT, também podemos configurar parâmetros globais em nível de rede, tanto IPv6 quanto interfaces de rede, um detalhe importante é que podemos ativar ou desativar o “descarregamento” para acelerar o desempenho se o hardware suportar . Outras opções de configuração são configurar proxy, balanceamento de carga e recursos de economia de energia. Finalmente, podemos configurar os parâmetros básicos do sistema operacional em um nível baixo e configurar notificações por e-mail e Telegram (uma novidade na última versão do pfSense 2.5).

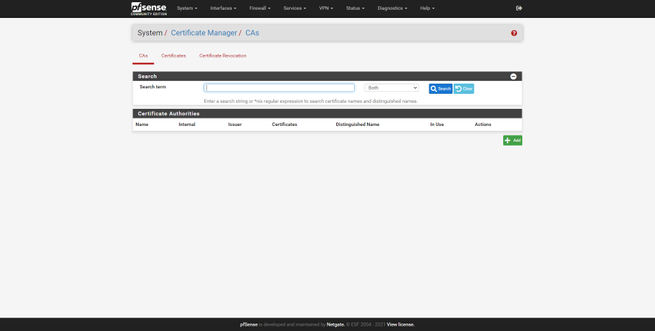

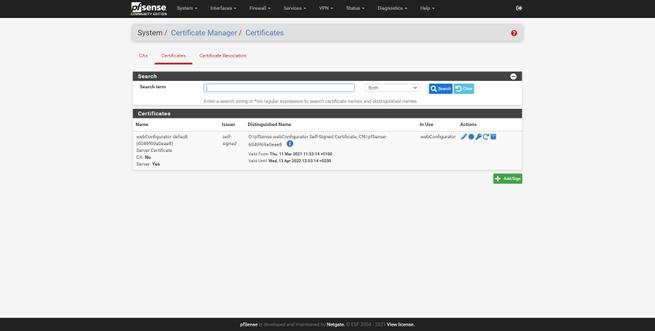

Nesta secção do «Sistema» teremos também um gestor de certificados digitais, podemos criar uma CA e certificados de servidor e cliente de forma fácil e rápida, com o objetivo de posteriormente utilizá-lo em servidores VPN como IPsec ou OpenVPN, bem como em o servidor RADIUS Freeradius que podemos instalar opcionalmente. Este gerenciador de certificados nos permitirá criar certificados baseados em RSA e também em EC com diferentes algoritmos.

Na seção “Configuração geral” podemos alterar o nome do computador, o domínio, os servidores DNS a serem configurados para que os clientes possam utilizá-los posteriormente, a localização (fuso horário e servidor NTP), e também podemos configurar a aparência de pfSense por ter de assuntos diferentes. Esta última parte é interessante para modificar a interface gráfica do usuário com um pfSense escuro ou diretamente outros temas que gostamos mais. Também podemos configurar o HA para ter alta disponibilidade e até instalar uma grande quantidade de softwares adicionais, já que teremos na seção “Package Manager” um grande número de plugins para estender as funcionalidades do pfSense.

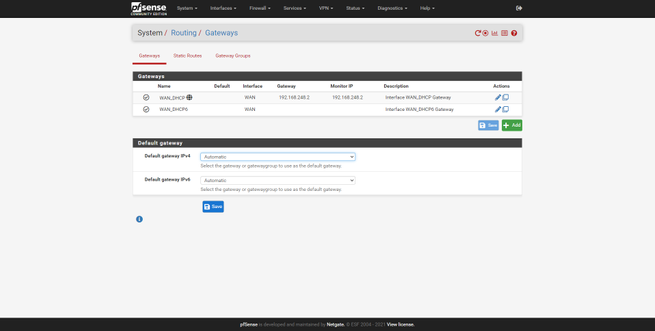

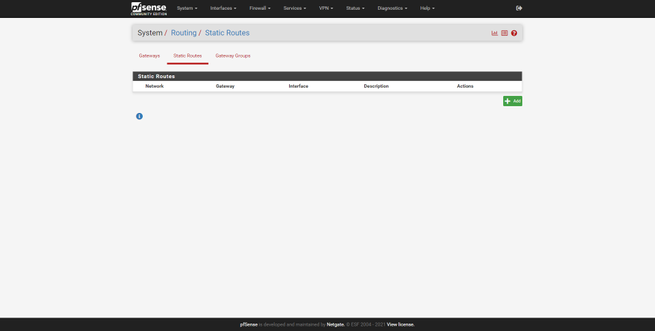

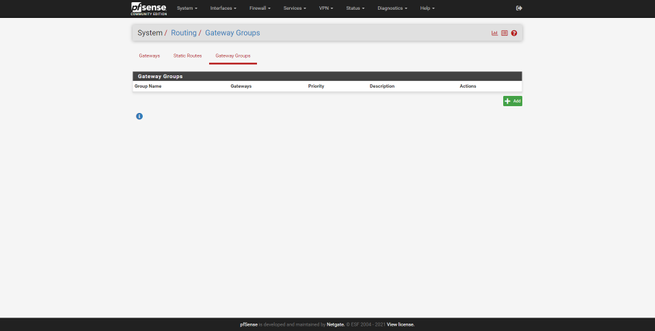

Na secção “Encaminhamento” podemos ver os diferentes gateways registados, a possibilidade de configurar rotas estáticas para chegar a outras redes, e ainda criar um grupo de gateways.

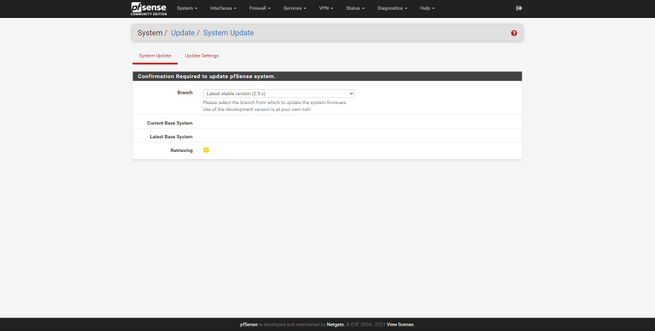

O pfSense permite a atualização através do próprio sistema operacional, assim que detecta que existe uma nova versão, podemos atualizá-la através da interface gráfica do usuário, sem ter que baixar a imagem ISO e realizar a atualização manualmente.

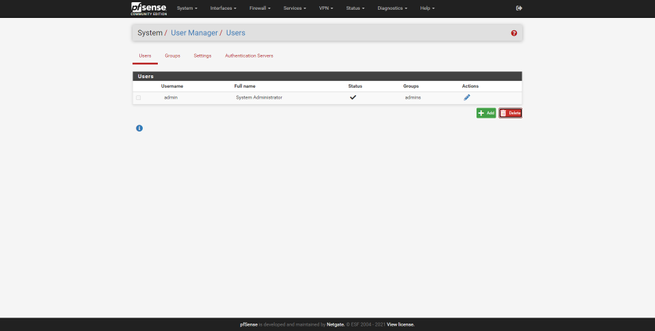

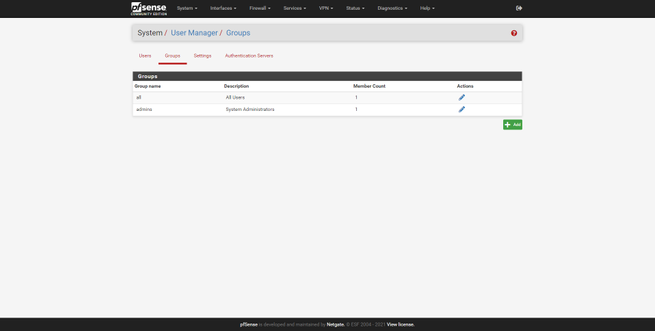

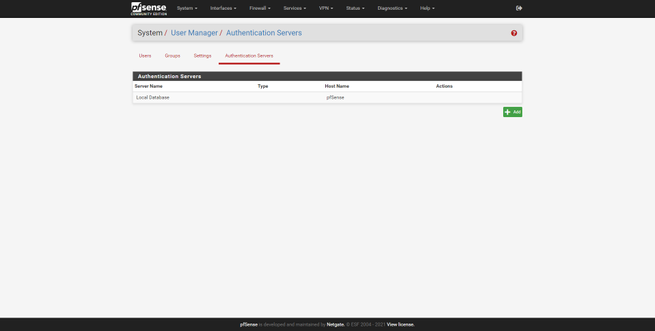

Por ser um sistema operacional muito completo, podemos criar diferentes usuários e grupos com diferentes permissões. Por exemplo, podemos criar uma lista de usuários locais para autenticação via SSH no sistema, ou para fazer uso de uma VPN específica. Também podemos configurar um servidor de autenticação com RADIUS ou LDAP, para fazer uso dos usuários que temos.

Depois de ver a seção “Sistema”, iremos para “Interfaces” para ver tudo o que podemos fazer.

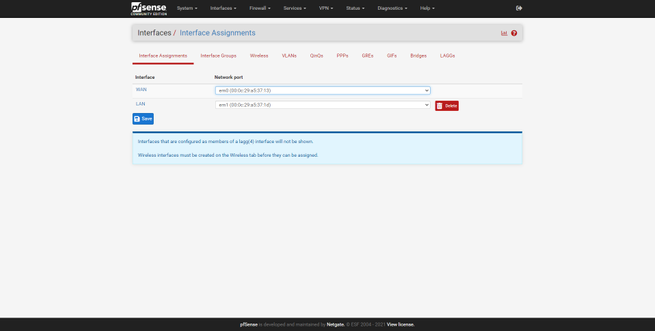

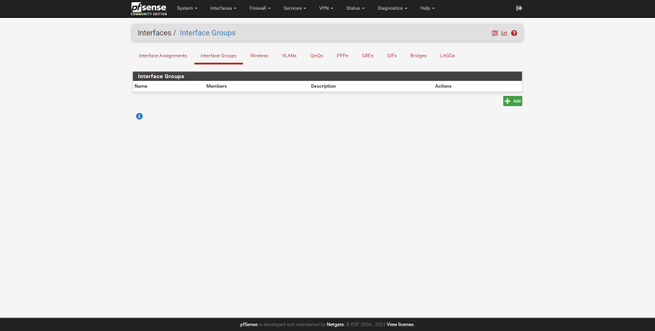

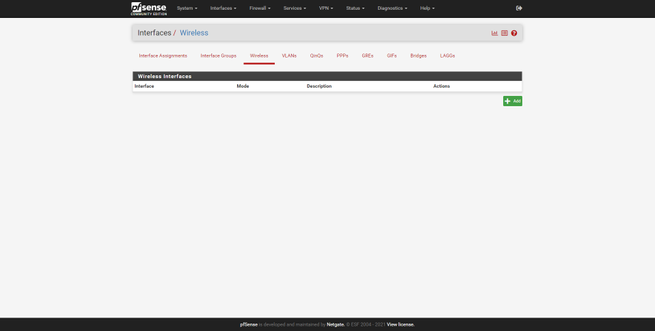

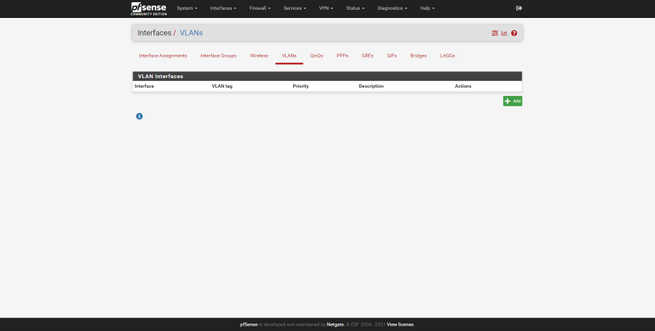

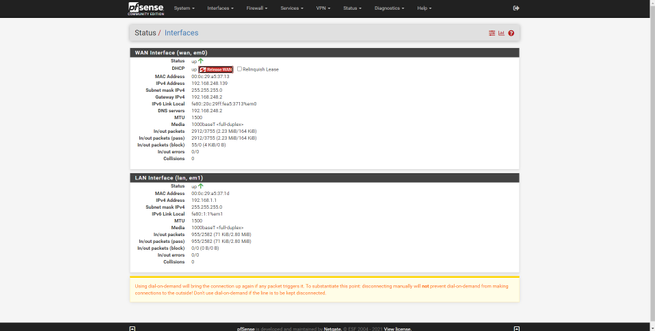

Interfaces

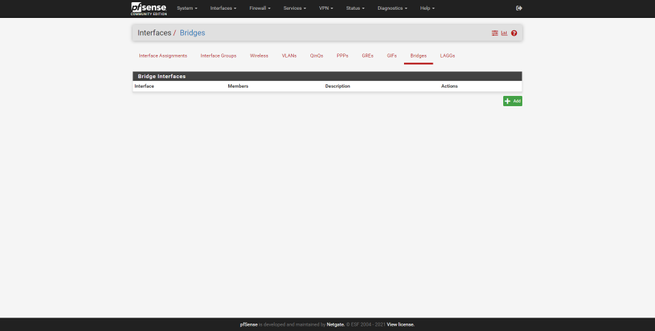

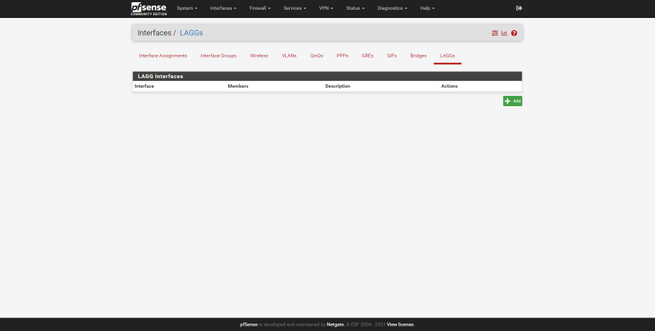

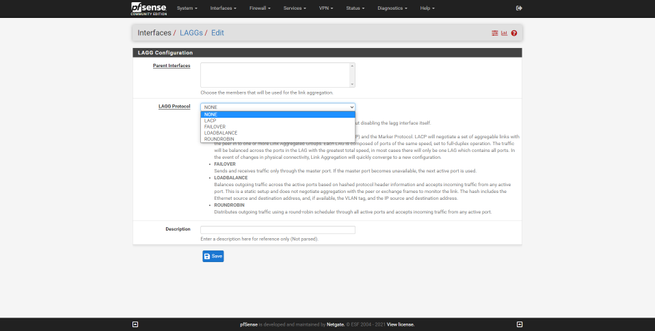

Na seção “Interfaces” podemos ver a atribuição da WAN e LAN com as diferentes interfaces físicas, a partir daqui podemos configurar facilmente as diferentes interfaces físicas e lógicas, já que podemos configurar VLANs e posteriormente atribuí-la a uma interface virtual. Outras opções de configuração que podemos fazer são criar grupos de interfaces, configurar Wi-fi, QinQ, PPPs, GIFs, Bridges ou bridges, e podemos até criar um LAGG com diferentes algoritmos (LACP, Failover, LoadBalance e Roundrobin).

Vamos imaginar que nossa operadora faça uso da VLAN ID 6 para nos fornecer Internet, pois é a configuração atual da WAN que não funcionará. Devemos criar uma VLAN ID 6, e depois aplicá-la à Internet WAN. Se na rede local profissional temos VLANs diferentes e queremos intercomunicar entre elas, também o podemos fazer com o pfSense, registrando os diferentes IDs de VLAN e posteriormente criando interfaces virtuais que “travam” na LAN.

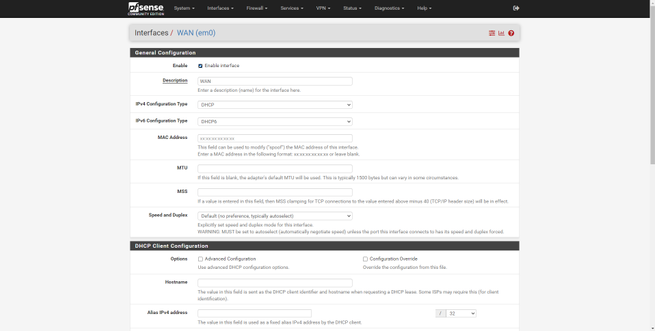

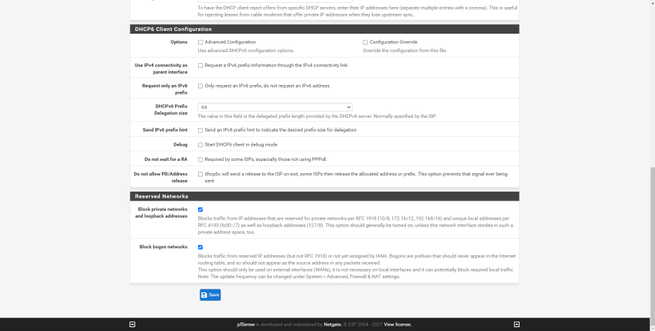

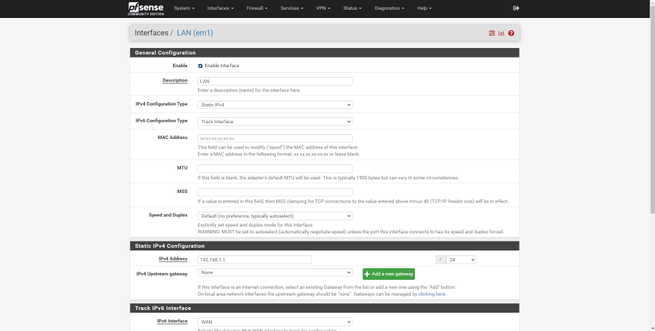

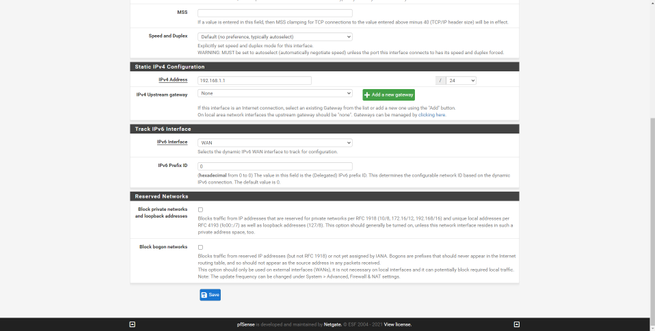

Se formos para a configuração WAN ou LAN, podemos ver a configuração que foi feita no assistente de instalação que vimos anteriormente. No menu WAN teremos diferentes tipos de configuração para a conexão, o mesmo acontece com o IPv6, e podemos até colocar o endereço MAC que desejamos. Também podemos configurar o MTU e o MSS, além de configurar os parâmetros avançados do cliente DHCP.

Em relação à LAN, o normal é ter a configuração em “Static IPv4” e depois ativar o servidor DHCP, claro, aqui também devemos configurar o gateway para os clientes que se conectam, que é o próprio endereço IP.

Assim que tivermos visto todas as opções de configuração de “Interfaces”, veremos brevemente as opções de firewall.

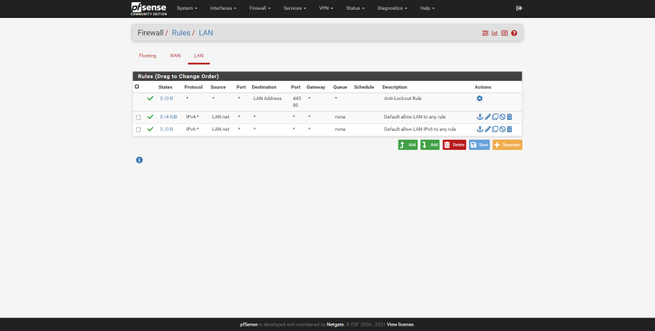

firewall

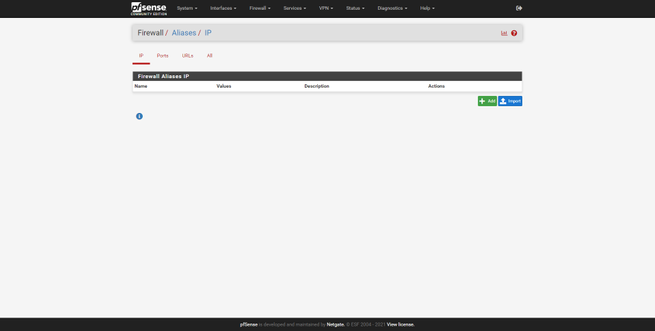

Na seção “Firewall” é onde temos que configurar todas as regras de firewall. Na seção “Aliases” podemos criar um alias para aplicar uma regra a um conjunto de endereços IP, portas e também URLs. Isso é ideal para ter as regras muito bem organizadas no firewall, é muito importante ter uma determinada ordem para ter o melhor desempenho possível (as regras mais usadas no topo, e as menos usadas na parte inferior), além disso, As regras mais específicas devem estar na parte superior e as regras mais gerais na parte inferior para uma operação adequada.

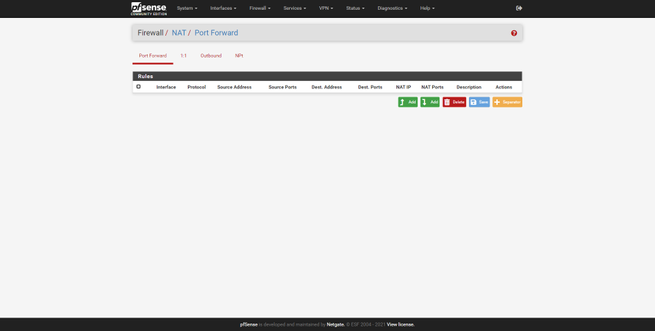

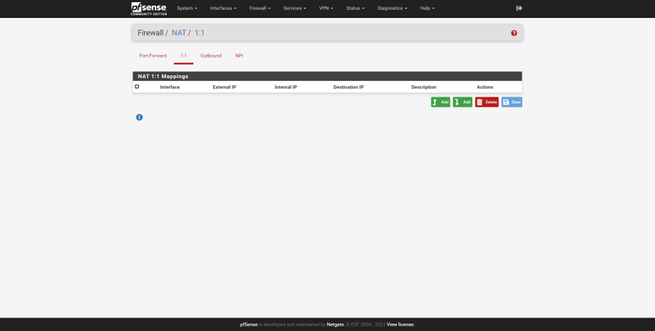

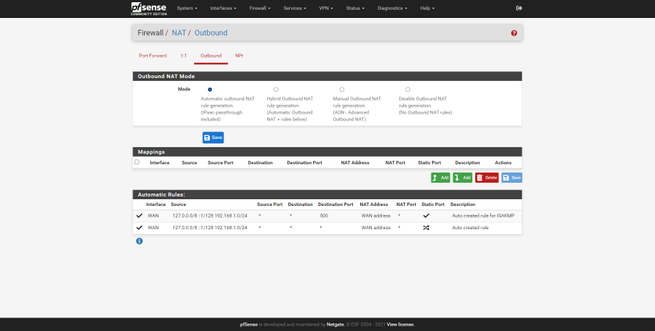

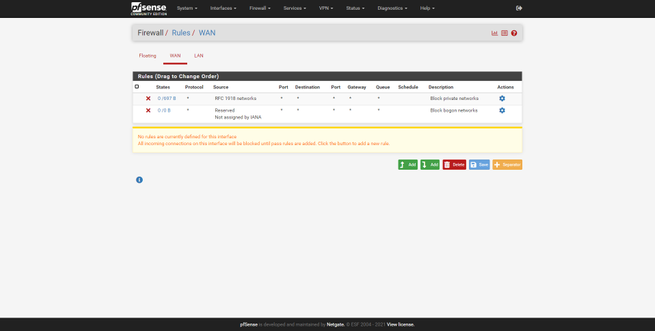

Teremos a possibilidade de configurar as regras de NAT no Port Forward, também podemos configurar o NAT 1: 1, as regras de Outbound NAT e ainda o NPt para IPv6. A seção “Regras” é onde criaremos as diferentes regras de permissão ou negação nas diferentes interfaces de rede que temos no pfSense. Vamos criar essas regras através da interface gráfica do usuário, e podemos definir dezenas de parâmetros avançados e usando diferentes protocolos, podemos arrastar para mover as regras de uma posição para outra, e até mesmo adicionar separadores para nos ajudar a identificar um conjunto de regras.

Por padrão, no pfSense temos um “negar tudo” na parte inferior implicitamente, portanto, para ter tráfego você precisará de pelo menos uma regra de permissão.

Outras características interessantes são a possibilidade de criar «regras flutuantes» em diferentes interfaces de forma fácil, para ter as regras repetitivas bem ordenadas, e mesmo as regras temporárias que estão ativas a um determinado momento, e a possibilidade de configurar «IPs virtuais» para usar. o pfBlocker-ng, por exemplo. Por fim, teremos também aqui o “Traffic Shaper” por interface, por fila, podemos configurar limitadores de banda e até executar um assistente de configuração.

Nossos Serviços

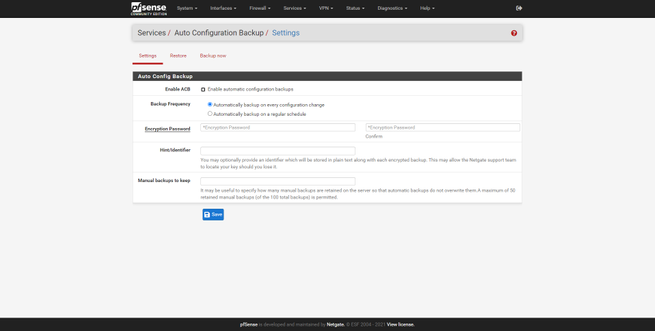

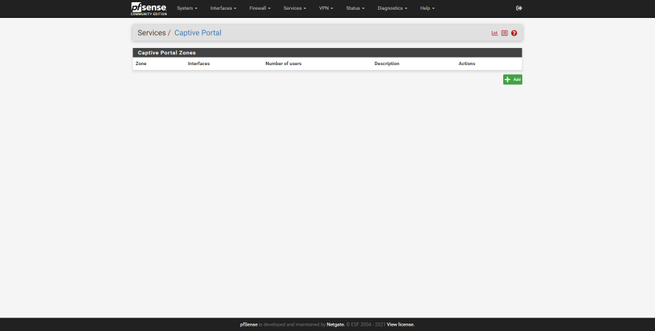

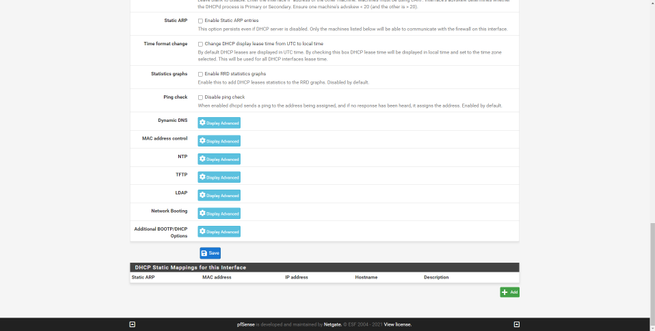

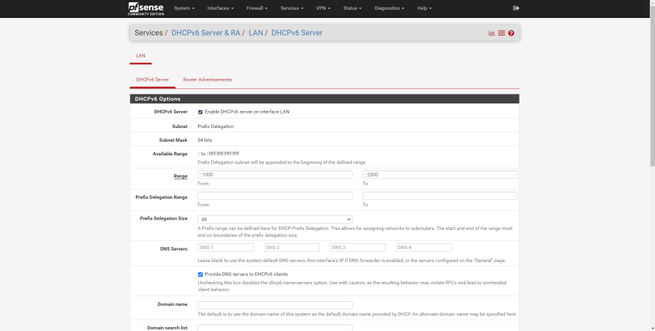

A seção “Serviços” é onde teremos disponíveis todos os serviços que vêm por padrão no pfSense, e inclusive os serviços que instalamos adicionalmente através do gerenciador de pacotes. Nesta seção podemos encontrar uma ferramenta para fazer backups automaticamente, configurar o portal cativo do pfSense, configurar o servidor DHCP e DHCPv6 para a LAN.

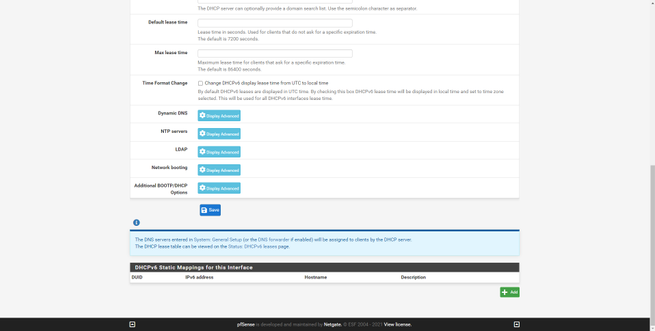

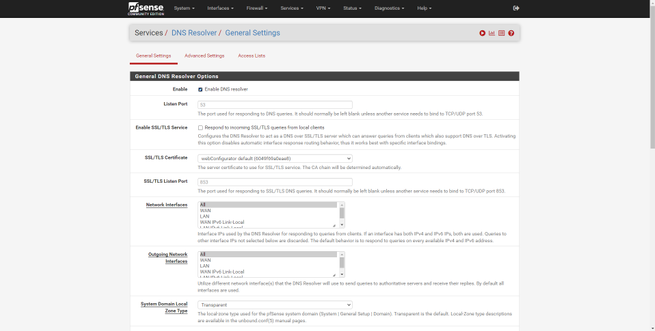

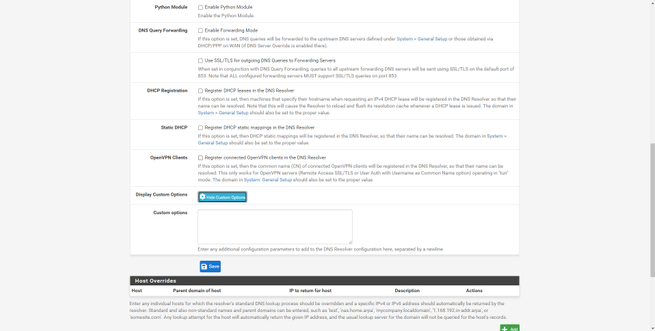

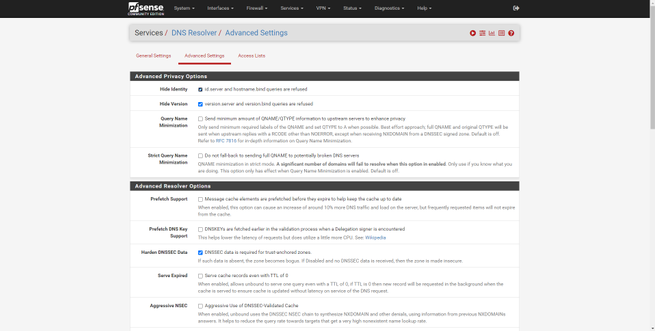

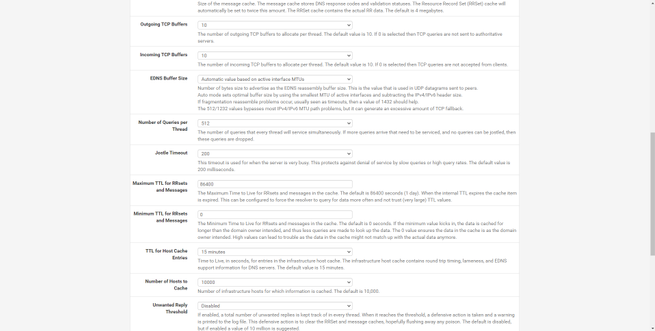

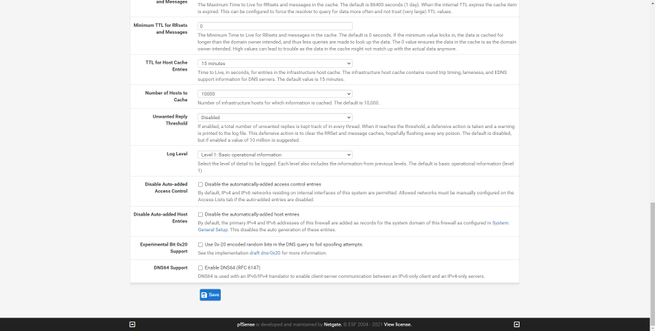

Um dos serviços mais notáveis é o resolvedor de DNS, que é o servidor DNS do próprio pfSense, e que podemos configurar com DNS sobre TLS e ter regras muito específicas para clientes, podemos fazer configurações avançadas, como definir diferentes servidores DNS para as diferentes regras.

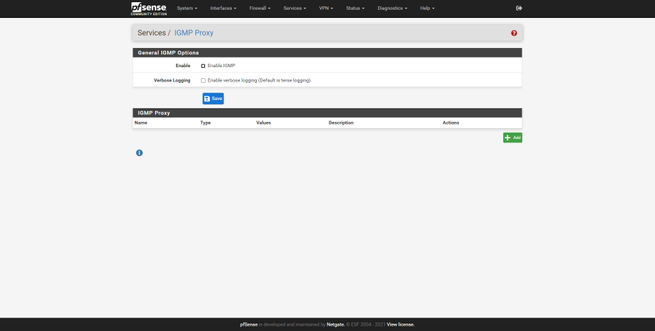

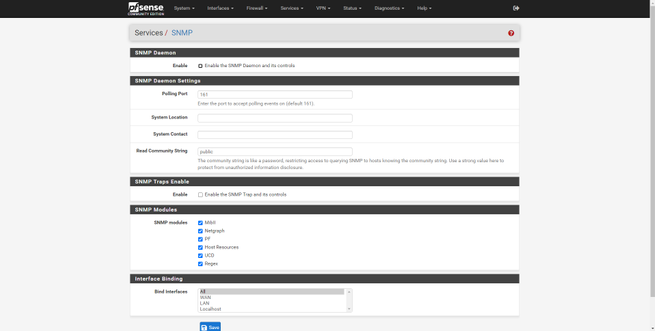

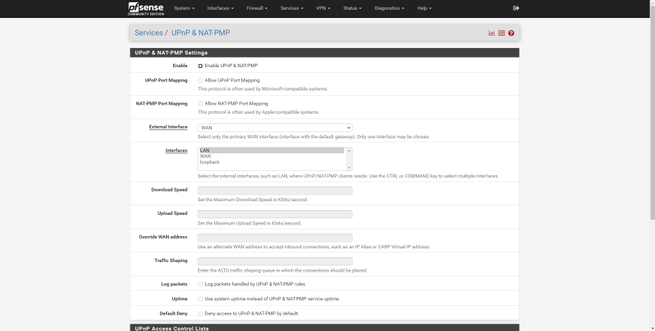

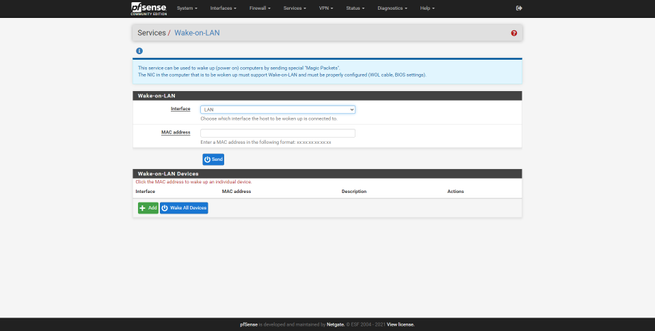

Outros serviços disponíveis nesta seção são o serviço DNS dinâmico, o IGMP Proxy, o servidor NTP para fornecer o tempo aos diferentes computadores, o servidor PPPoE, o protocolo SNMP para monitorar este firewall remotamente e até mesmo o protocolo UPnP / NAT-PMP. para abrir portas automática e dinamicamente, o Wake-on-LAN (WoL) para despertar computadores na rede local.

Assim que tivermos visto vários serviços incorporados ao pfSense, iremos diretamente para a seção VPN.

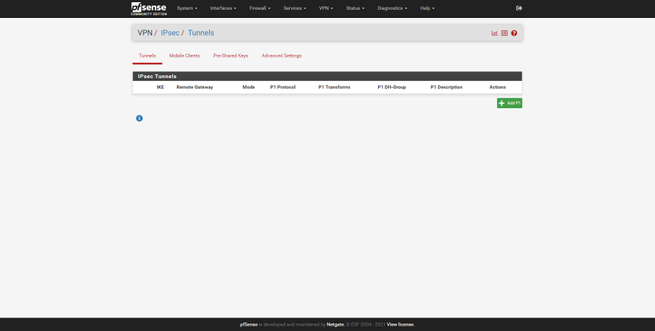

VPN

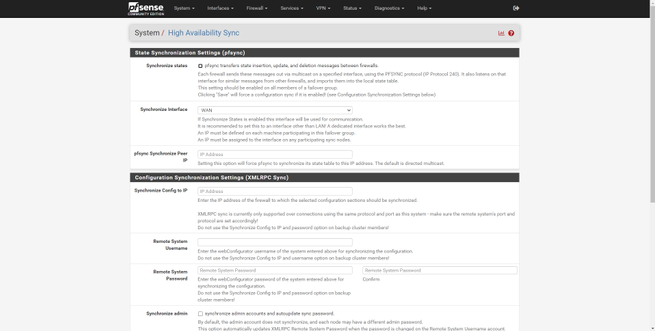

Este sistema operacional orientado a firewall suporta a maioria dos protocolos VPN que existem atualmente, temos L2TP / IPsec, IPsec, OpenVPN e também WireGuard. Tendo em conta que se destina ao uso profissional, temos todas as opções de configuração disponíveis e os tipos de autenticação existentes. Podemos criar VPNs do tipo de acesso remoto e também Site a Site.

Dependendo das necessidades dos usuários e da empresa, será aconselhável configurar e construir o túnel com um tipo de protocolo ou outro, a novidade do pfSense 2.5.0 em diante é a incorporação do WireGuard nativamente, embora nas versões anteriores também ele foi apoiado por uma instalação “manual”. Graças à adição do WireGuard e às versões mais recentes do OpenVPN, teremos todas as melhorias mais recentes em segurança e desempenho.

O que mais gostamos no pfSense é que podemos configurar uma VPN do zero sem ter que editar arquivos de texto de configuração complicados, tudo pode ser feito através da interface gráfica do usuário.

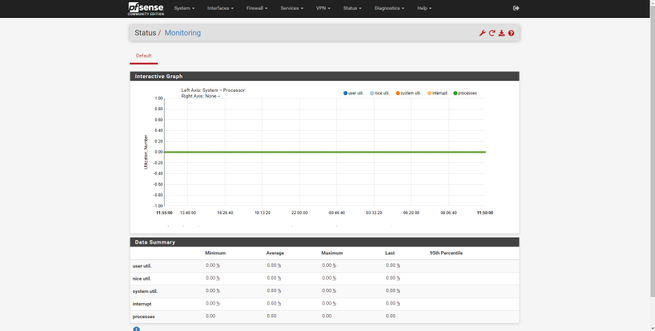

Status

A seção “Status” é onde podemos ver o status global do firewall, ver os logs de diferentes áreas do sistema operacional, ver o status das interfaces, o status do tráfego, uso de CPU e RAM e o status de todos os serviços que temos em uso no sistema operacional. Algo que gostamos muito no pfSense é que muito raramente teremos que entrar via SSH ou pelo console para ver os logs, tudo é encontrado na própria interface gráfica do usuário via web.

Neste menu, podemos ver o status do portal cativo, CARP, painel principal, status do DHCP e DHCPv6, status do resolvedor de DNS, gateway, interfaces, túneis VPN Ipsec e OpenVPN, monitoramento de diferentes interfaces, serviços e até mesmo visualizar um gráfico de tráfego em tempo real, entre outras opções. Dependendo do software adicional instalado, essas opções para exibir o status de diferentes serviços podem aumentar.

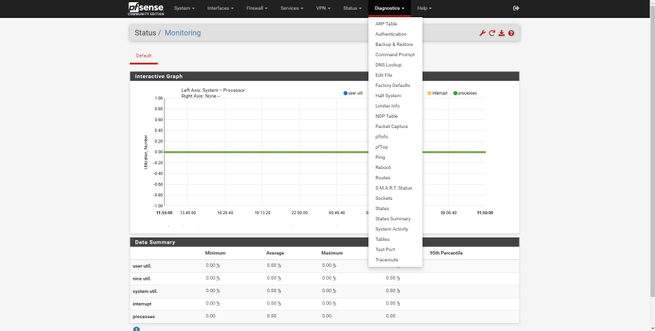

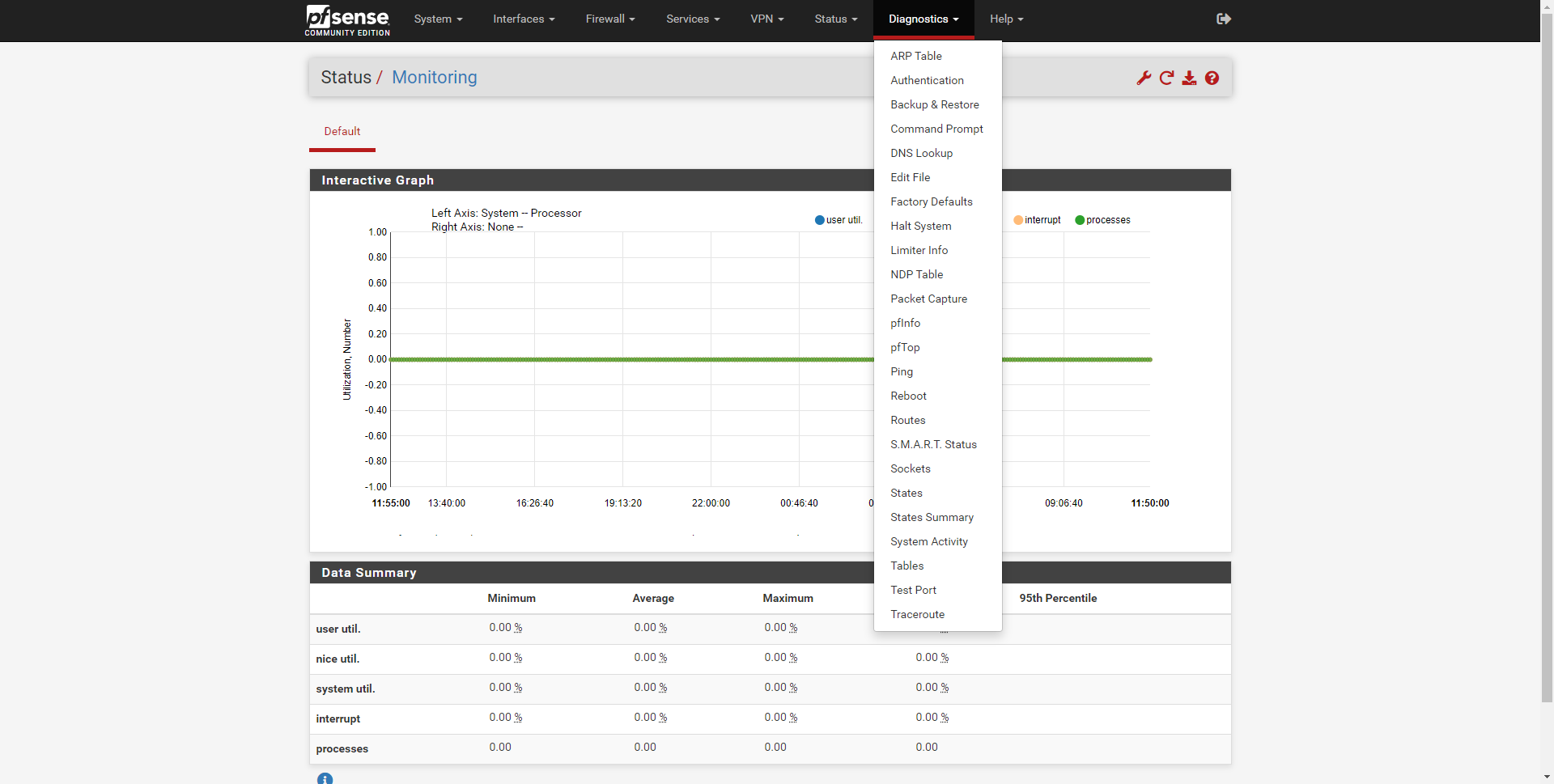

Diagnóstico

Na seção «Diagnóstico» podemos ver a tabela ARP, autenticação, backup e restauração, fazer uma consulta DNS, editar arquivos manualmente, restaurar o sistema operacional para as configurações de fábrica, desligar e reiniciar o sistema, ver a tabela NDP, executar o capturador de tráfego para detectar problemas, execute pfInfo e pfTop para ver as conexões atuais, ping e tracert, ver o status SMART, realizar um teste de porta e muito mais.

Como viste, o pfSense é um sistema operativo que podemos utilizar como firewall e router principal, tanto a nível doméstico quando temos amplo conhecimento, como a nível profissional em pequenas e médias empresas. Graças à grande estabilidade que temos no sistema operacional, e à grande quantidade de softwares adicionais que podemos instalar, este sistema se torna um dos melhores para usar como firewall / roteador.