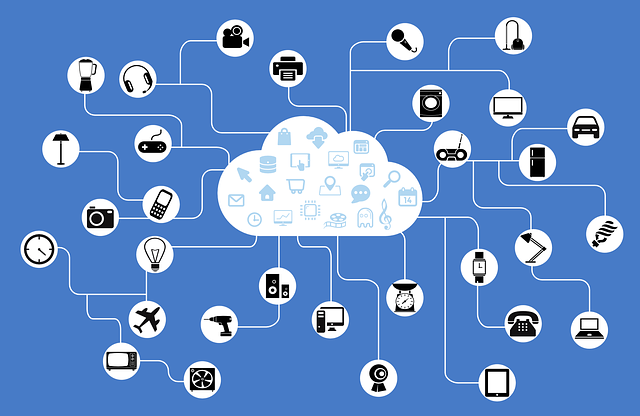

Hoje podemos encontrar um grande número de dispositivos inteligentes para instalar em nossas casas, que podem fazer coisas como acender luzes, tocar música, notificá-lo de suas tarefas pendentes do dia, dar-lhe informações curiosas, dizer quanto tempo vai demorar para ir de casa para o trabalho pensando no trânsito, além de inúmeras outras possibilidades. Esses dispositivos, como tudo que conectamos à Internet hoje, não estão isentos de serem atacados por cibercriminosos com as piores intenções. Neste artigo, vamos ensiná-lo a proteger sua casa inteligente de ataques a seu Internet das coisas dispositivos.

Um ramo muito importante do avanço tecnológico é baseado no conforto, daí nasceu a ideia de casas inteligentes e todos os dispositivos que tornariam nossas vidas mais fáceis realizando tarefas para nós. Assistentes virtuais como o Google Home ou Amazon Alexa beba diretamente desta fonte. Graças a eles podemos pedir aos seus dispositivos estrela coisas simples, como o tempo ou o tempo, até mesmo outros tipos de trabalho como acender luzes, colocar música, anunciar uma mensagem em todos os alto-falantes dispostos ao redor de nossa casa, abrindo ou fechar as cortinas, ajustar a temperatura do aquecimento da nossa casa ou ligar aparelhos como os conhecidos aspiradores automáticos.

Tudo isso e muitas outras coisas de uma lista praticamente ilimitada, pode ser agendada para um horário específico, ou quando damos um pedido personalizado aos nossos assistentes. Com isso, são realizadas ações como que em um determinado momento acendam-se as luzes de uma sala, tocassem música e se dessem bom dia junto com a lista de tarefas que planejamos para aquele dia.

Crescimento de dispositivos IoT e cibercriminosos

Essa tendência não para de crescer, a cada dia mais e mais desses dispositivos são vendidos , que instalamos seguindo as instruções, mas sem perceber que, como qualquer dispositivo que queremos conectar à rede, é suscetível de ser atacado por pessoas que normalmente não têm boas intenções, os cibercriminosos.

Já houve casos que rapidamente viralizaram, por exemplo, aquelas bonecas que registraram informações pessoais e também conversas de crianças com seus pais, robôs de cozinha que armazenaram dados de seus donos, bem como o caso revelado por pesquisadores de um poço. conhecida empresa norte-americana na área de segurança cibernética em que infectou uma lâmpada inteligente Phillips e a partir daí conseguiu acessar um computador da mesma rede local e roubar suas informações.

O que ter em mente ao comprar um dispositivo IoT?

Cada dispositivo IoT depende de protocolos de comunicação usados pelo fabricante que os criou, que segue diretamente a política de cibersegurança que possui. A maioria dos aparelhos que temos no mercado são aparelhos “livres de manutenção”, ou seja, pagamos pelo aparelho e não fazemos mais despesas com ele. Isso pode ser um erro, uma vez que estes são dispositivos que não recebem atualizações regulares contra novas ameaças e destinam-se apenas a lidar com ameaças que existiam no momento de sua concepção.

Na realidade, são poucos os dispositivos que realizam manutenção, o que na maioria dos casos está sujeito a uma assinatura que devemos pagar mensalmente para estarmos protegidos contra os ataques de novas vulnerabilidades que surgem para este tipo de dispositivo. , como é o caso dos bloqueios automáticos de Nuki. Este fabricante concentra seus esforços em manter seus aparelhos atualizados a qualquer novo ataque, pois eles protegem um ponto fundamental de nossas casas, a porta de entrada.

Isso nos leva ao ponto fundamental para a proteção de nossa casa, a configuração final do usuário no roteador . Esta configuração, por defeito, é efectuada pelo nosso operador de rede, que segue parâmetros próprios e não focados neste tipo de tecnologia.

Como reforçar a segurança em nossos dispositivos

Cada dispositivo IoT tem seu próprio aplicativo, este aplicativo precisará que façamos login com um nome de usuário e senha, que podemos alterar, mas a maioria dos usuários deixa a informação que vem por padrão, que é um dos primeiros e maiores erros que cometemos quando configurando um dispositivo IoT, sempre mudaremos o nome de usuário e a senha para esses tipos de aplicativos definindo um que, pelo menos, não possa ser decifrado por algum ataque de engenharia comportamental (aniversário da mãe, data de nascimento de uma criança ou o nome de um animal de estimação )

Devemos também estar atentos ao local de onde fazemos a conexão, hoje podemos atuar em todos os dispositivos da nossa casa inteligente tanto de dentro de casa conectado à rede wi-fi, quanto de fora conectado por 3G / 4G / 5G. Podemos e devemos restringir o acesso a esses dispositivos de fora, ou pelo menos contratar um Na nuvem serviço que verifica o acesso externo de maneira segura.

Nós também devemos reveja as configurações de privacidade em dispositivos IoT, essas permissões são configuradas por padrão e estão realmente abertas para coletam todos os tipos de informações, mas acima de tudo, informações comerciais, portanto, recomendamos sua restrição.

E por último, e acho mais importante que o resto, devemos criar uma rede Wi-Fi extra apenas para dispositivos IoT em que não iremos conectar nenhum equipamento com informações essenciais como computadores, smartphones ou tablets. Criaremos uma nova rede Wi-Fi e atribuiremos a ela uma criptografia WPA2-PSK. Também desabilitaremos a função WPS para maior segurança.

Seguindo essas dicas, evitaremos qualquer susto desnecessário e teremos todos os nossos dados protegidos de ataques maliciosos de terceiros, podemos tornar nossa vida muito mais fácil e confortável dentro de nossa casa graças ao mundo que os dispositivos IoT nos oferecem, mas não podemos esquecer a segurança em nenhum momento para que segurança e conforto possam coexistir sob o mesmo teto inteligente.