Todos os dias, sofremos mais ataques de malware, vírus, phishing, etc., pois os cibercriminosos não descansam e estão à procura de novas oportunidades com as quais lucrar. Nesse sentido, ofereceremos uma série de ferramentas e dicas para impedir que o email se torne o elo mais fraco de nossa segurança.

Foi descoberto que o e-mail é o elemento mais fraco na cadeia de segurança, já que geralmente todos nós temos um principal email conta onde temos os principais serviços, portanto, se nosso e-mail for hackeado, eles poderão acessar as demais contas facilmente.

Um terço dos incidentes de segurança se originam de um email

De acordo com a empresa de segurança F-Secure, mais de um terço de todas as violações de segurança que ocorrem em uma empresa são iniciadas enviando um email de phishing ou anexos maliciosos aos funcionários da empresa. Portanto, devido a isso, podemos considerar o email como o elemento mais fraco da cadeia de segurança, e as empresas, para evitá-lo, devem treinar seus funcionários a explicar os métodos para evitá-lo.

Atualmente, o correio eletrônico ou o correio eletrônico tornaram esse serviço uma parte muito importante no trabalho diário das empresas. Graças a esta ferramenta de comunicação, você pode entregar documentos oficiais, propostas comerciais e ter uma conversa comercial.

No entanto, o uso de email também é importante para usuários individuais, pois, graças a isso, eles podem manter contato com amigos e familiares. Também na esfera privada, você pode ser um foco de risco, receber um email de alguém em quem confia o torna menos suspeito e toma menos precauções. No entanto, pode ser um erro fatal e pode infectar o seu computador. Além disso, se você estiver no trabalho, as coisas ficam complicadas e, se o seu PC estiver em rede, poderá afetar mais computadores.

Por outro lado, o e-mail é sem dúvida uma das melhores maneiras de os criminosos cibernéticos atingirem seus objetivos. O motivo é simples: eles podem se esconder sob uma conta de e-mail falsa e enganar o usuário. Esse anonimato que eles alcançam os faz se sentirem mais seguros e acredita que eles sairão ilesos, o que é perigoso para as vítimas.

Relatório sobre ataques recebidos por equipamentos de informática

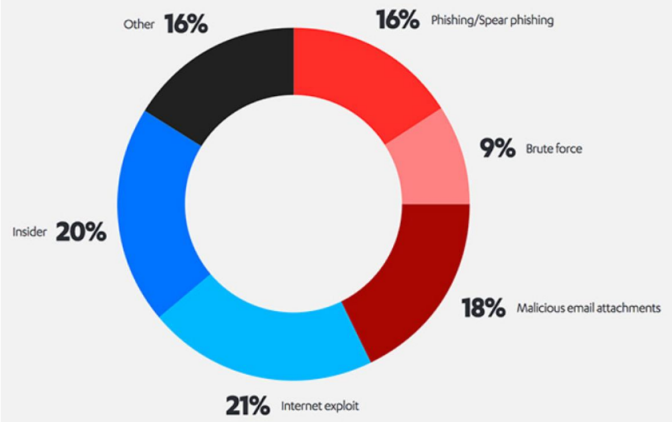

Segundo o relatório da F-Secure, os riscos do email ainda representam um grande perigo para as empresas, como pode ser visto neste gráfico, que mostra os tipos de ataques que elas podem sofrer.

Se analisarmos o gráfico em profundidade, veremos que a fonte mais comum de infrações foram os atacantes que exploraram vulnerabilidades nos serviços de Internet de uma empresa, com porcentagem de 21%.

Outros elementos que também afetam bastante as empresas são: com 16% de phishing e e-mails com anexos maliciosos, 18%. Se os juntarmos, eles representam aproximadamente 34% das infrações, o que indica que devemos ser muito vigilantes sobre elas.

O procedimento que eles usam é baseado em esquemas básicos de engenharia social; portanto, o envio de e-mails falsos geralmente funciona mais do que os sistemas de hackers. Esses tipos de ataques são populares porque quase todas as empresas dependem do email para sua operação.

Portanto, neste artigo, uma dica que recomendamos é que, quando recebermos um email, pensemos cuidadosamente antes de clicar para abrir esse anexo. Se não tivermos certeza de que é um emissor confiável, a melhor coisa a fazer é não abri-lo.

Para concluir com o relatório F-Secure, constatou-se que as empresas receberam quase o mesmo número de ataques direcionados que os oportunistas. Além disso, as ameaças internas representaram um quinto das violações de segurança e a ação mais comum após a violação foi a propagação de malware .

Simuladores para ver como esses ataques de email funcionam

Para fornecer uma solução eficaz, pessoas, processos e elementos tecnológicos devem ser incluídos nas medidas de segurança cibernética necessárias. Nesses casos, não há nada melhor do que saber como devemos enfrentar essas situações. Isso evita que o email se torne o elo mais fraco da cadeia de segurança.

Nesse caso, graças ao Keepnet Labs, apresentarei uma série de simuladores que ajudarão você a estar mais preparado nessas situações. Temos o seguinte:

- Simulador de phishing que simula Phishing ataques em um ambiente benigno, quantifica a vulnerabilidade e facilita a resposta proativa.

- Um educador de consciência isso nos permitirá obter um treinamento de conscientização sobre segurança cibernética.

- Simulador de ameaças por email : verifique seu firewall, antispam e antivírus. Além disso, usando a lógica, ele oferecerá uma simulação de um ataque direcionado a uma empresa como a sua, por meio de seus serviços de email.

- Inteligência de ameaças cibernéticas - Procura na web por sinais e dados que possam representar uma violação da sua segurança de dados.

- Respondente a incidentes - Permite que o usuário relate emails suspeitos com um único clique, por meio de um plug-in do Outlook, e envia o conteúdo do email para o scanner de email da Keepnet Labs.

Impede que o email se torne o elo mais fraco da segurança

Para finalizar, neste artigo, ofereceremos uma série de dicas que podem ajudá-lo bastante.

A primeira coisa que precisamos fazer é ser muito cuidado com e-mails suspeitos . Se você não conhece o remetente, é melhor não abri-lo e, se souber, nunca execute ou baixe qualquer anexo que contenha esse email.

Outro ponto importante a ser lembrado é que devemos usar senhas fortes . Aqui eu recomendo esquecer de usar apenas números ou letras. Mesmo uma combinação de ambos pode ser insuficiente. As melhores senhas são compostas de uma combinação de todos esses fatores:

- Deve incluir números.

- Também letras, mas também devem incluir maiúsculas e minúsculas.

- Além disso, devemos introduzir símbolos menos comuns, como: @ # € ¬ ”$.

Você pode acessar nosso tutorial completo sobre como criar senhas fortes por todos os seus serviços. Em caso de dúvida, envie esse email para a lixeira. Se você precisar, os gerentes de correio geralmente dão 30 dias para recuperá-los. Por fim, se você detectar qualquer fraude cibernética por meio de phishing ou por email, denuncie à Polícia.