Musimy zawsze pamiętać, jak ważne jest posiadanie narzędzi bezpieczeństwa do ochrony naszego sprzętu i systemów. Posiadamy szeroki wachlarz możliwości, zarówno darmowych jak i płatnych. Ale jest też wiele ataków, które w taki czy inny sposób mogą na nas wpłynąć i zagrozić prawidłowemu funkcjonowaniu naszego sprzętu. Jedną z nich, jedną z metod stosowanych przez hakerów, jest tzw atak DDoS . W tym artykule pokażemy kilka narzędzi, które pomagają nam tworzyć ataki tego typu symulowanego, aby zobaczyć, jak działają i zobaczyć, w jakim stopniu nasze serwery są przeszkolone, aby radzić sobie z nimi.

Dlaczego ataki DDoS są tak ważne

Wśród wszystkich ataków, na które możemy cierpieć, odmowa usług lub atak DDoS ma na celu to, że nasze serwery, nasze zespoły, nie mogą odpowiadać na otrzymywane żądania. Może to spowodować niedostępność strony internetowej lub dowolnego serwera, który ma kluczowe znaczenie dla firmy lub organizacji.

Ataki DDoS powodują znaczne straty finansowe. Dlatego czasami same organizacje są zmuszone: zapłacić okup finansowy, aby jak najszybciej zakończyć te ataki. Pomyślmy o stronie internetowej do sprzedaży produktów, która potrzebuje użytkowników, aby mieć dostęp do katalogu i dokonywać zakupów. Jeśli ta strona nie działa przez jeden dzień, użytkownicy pójdą do konkurencji, nasza firma straci twarz i bezpośrednio straci sprzedaż.

Dlatego ochrona przed tego typu zagrożeniami jest bardzo ważna. Ale czasami najlepsze ochrona jest wiedza. Wiedza o tym, jak działa atak lub sprawdzanie, czy nasze zespoły są chronione i przeszkolone do stawienia czoła. Czasami będziemy musieli użyć pewnych programów, które pomogą nam lepiej o tym wiedzieć.

Nie ma znaczenia, jakiego typu urządzenia lub systemu operacyjnego używamy, ponieważ zawsze musimy pamiętać o znaczeniu bezpieczeństwa. Na szczęście możemy liczyć na wiele programów, które mogą nam pomóc. Wiele narzędzi, które pozwalają zmaksymalizować bezpieczeństwo, aby zapobiec wtargnięciu intruzów.

Programy do symulacji ataków DDoS

Zobaczymy niektóre z najważniejszych programów, które możemy wykorzystać do przeprowadzenia Ataki DDoS . Wybór, który możemy wziąć pod uwagę i przeanalizować pojemność naszych serwerów. Wszystkie są bezpłatne i dostępne dla użytkowników domowych i organizacji, aby dowiedzieć się więcej o działaniu i ochronie tego typu zagrożeń.

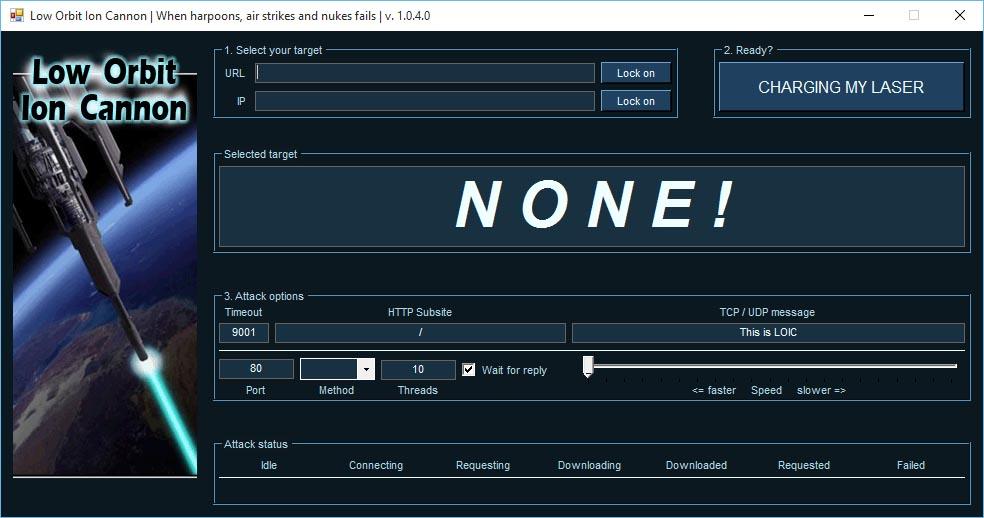

PRAWO

Jedno z narzędzi, które musimy symulować atak DDoS i dowiedz się, jak nasz system może się chronić to LOIC. Oznacza działo jonowe o niskiej orbicie. Zasadniczo do czego służy ten program, który jest darmowym oprogramowaniem i dostępnym Windows i Linux, wysyła dużą liczbę żądań TCP, UDP i HTTPS. Testuje sieć docelową, aby sprawdzić, jak dobrze może wytrzymać tego typu ataki.

Celem twórców tego narzędzia jest to, aby służyło ono do użytku edukacyjnego. Chcą, aby użytkownicy dowiedzieli się więcej o tym, jak bronić się przed atakami DDoS, sprawdzili, czy obrona sprzętu jest odpowiednia i poprawili określone parametry.

Możemy uzyskać dostęp do Kod źródłowy LOIC i pobierz go, aby uruchomić w systemie Linux lub Windows.

HULK

Innym programem, którego możemy użyć w tym samym celu, aby przetestować nasze komputery i zasymulować atak DDoS, jest HULK. Jest to idealne rozwiązanie dla naszych serwerów internetowych i sprawdzania, w jakim stopniu mogą wytrzymać takie zagrożenie, które może spowodować, że wszyscy odwiedzający, którzy próbują uzyskać dostęp do naszej witryny, będą w dół.

HULK oznacza Nieznośny król ładowania HTTP . To narzędzie jest napisane w Pythonie i umożliwia generowanie dużej liczby unikalnych żądań wpływających na obciążenie serwera. Możemy go również pobrać z GitHub , gdzie zobaczymy informacje dotyczące kodu.

Młot Tora

Tor's Hammer pozwala nam również symulować ataki DDoS. Pozwala Ci do testowania serwerów i aplikacji . Jego nazwa nie jest zbiegiem okoliczności i polega na tym, że pozwala na używanie jej przez sieć Tor, dzięki czemu jest całkowicie anonimowa.

Celem tego programu jest nasycenie stosu TCP wieloma żądaniami. Wysyłaj niekompletne żądania powoli, aby jak najdłużej utrzymać aktywne połączenie. W ten sposób dąży do spowodowania odmowy usługi, gdy serwer nie może dłużej utrzymywać aktywnych połączeń. .

Mamy do czynienia z narzędziem napisanym w Pythonie, z którego możemy pobrać GitHub.

BoneSi

W tym przypadku mamy do czynienia z programem, który działa na Linuksie. Jest to oprogramowanie typu open source i całkowicie bezpłatne, które możemy uruchomić z wiersza poleceń. Pozwala na wskazanie adresu IP i możemy go również wykorzystać w maszynie wirtualnej.

Podobnie jak w poprzednich przypadkach, z BoneSi możemy przetestować nasze serwery. Widzimy, w jakim stopniu są w stanie poradzić sobie z atakiem DDoS, który mógłby zagrozić ich prawidłowemu funkcjonowaniu. Jeszcze jeden sposób na znaczną poprawę bezpieczeństwa i większą wiedzę.

In GitHub znajdziemy wszystkie informacje o tym programie i kod do jego pobrania.

DDOSIM Warstwa 7

Ten program pozwala symulować atak DDoS z wieloma losowymi adresami IP. Pozwala to na stworzenie duża liczba żądań TCP aby wskazać serwer docelowy. Działa podobnie do BoNeSi i możemy go również używać w Linuksie. Kod źródłowy możemy pobrać z GitHub i zdobądź tam całą niezbędną dokumentację.

Celem DDOSIM Layer 7 jest nic innego jak pokazanie nam prawdziwej pojemności, jaką nasz serwer musi być w stanie wytrzymać możliwe ataki typu denial of service, które mogą otrzymać. Jeszcze jeden sposób na zachowanie dobrego funkcjonowania i uniknięcie ewentualnych problemów, które są wykorzystywane przez cyberprzestępców do niszczenia naszych połączeń.

Krótko mówiąc, to tylko niektóre z narzędzi, których możemy użyć do testowania naszych serwerów. Pokazaliśmy ciekawy wybór programów do symulacji ataków DDoS. W ten sposób możemy zobaczyć, w jakim stopniu wytrzymalibyśmy tego typu atak i pomóc nam w podjęciu działań, aby osiągnąć większą zdolność defensywną, aby chronić nasz sprzęt i aby wszystko działało prawidłowo przez cały czas.