Nettkriminelle leter alltid etter nye måter å lure ofrene sine på. Bedriftsmedarbeidere blir stadig mer klar over at det er phishing-kampanjer og begynner å iverksette tiltak. Imidlertid leter disse kriminelle fortsatt etter nye måter å tjene penger på, og nå er det blitt oppdaget at de har brukt en sikkerhetsbevissthet emalje å lage en phishing-svindel .

Kreativiteten til nettkriminelle er ubegrenset

Riktignok har de i dette tilfellet gjennomført en kreativ phishing-kampanje. Måten å gjøre dette på har vært å lage en e-postmal som er ment som en påminnelse om å gjennomføre opplæring i sikkerhetsbevissthet for arbeidere og telependlere i et populært cybersecurity-selskap.

Over tid blir arbeidere mer bevisste og ansvarlige i teknikkene og angrepene som brukes i phishing. Bedrifter øker sikkerhetstiltakene og tilbyr også opplæringskurs til sine ansatte. Dette er grunnen til at nettkriminelle kontinuerlig må oppdage seg selv og utvikle nye metoder for å lure disse brukerne. Hovedmålet er at arbeidstakere skal gi dem påloggingsinformasjonen og deretter tjene penger.

Angrepet er basert på en sikkerhetsbevissthets-e-post som utgir seg for sikkerhetsselskapet KnowBe4, som faktisk er en phishing-svindel.

En sikkerhetsbevisst e-post som er svindel

Phishing-angrep blir mer vanlige hver dag, og næringslivet blir mer og mer oppmerksom på det. Av den grunn henvender de seg til cybersecurity-selskaper som tilbyr phishing-utdanning. Metoden deres er å kjøre simuleringstester for å se om arbeidere kan oppdage denne typen skadelige e-poster.

Sikkerhetsselskapet KnowBe4 er en av dem og tilbyr opplæring i phishing- og simuleringstester. Gjennom en e-post om sikkerhetsbevissthet utdanner han arbeidstakere til å kunne oppdage phishing. Ved å utnytte det gode omdømmet til selskapet har de skapt et nytt falske angrep som vi skal snakke om neste.

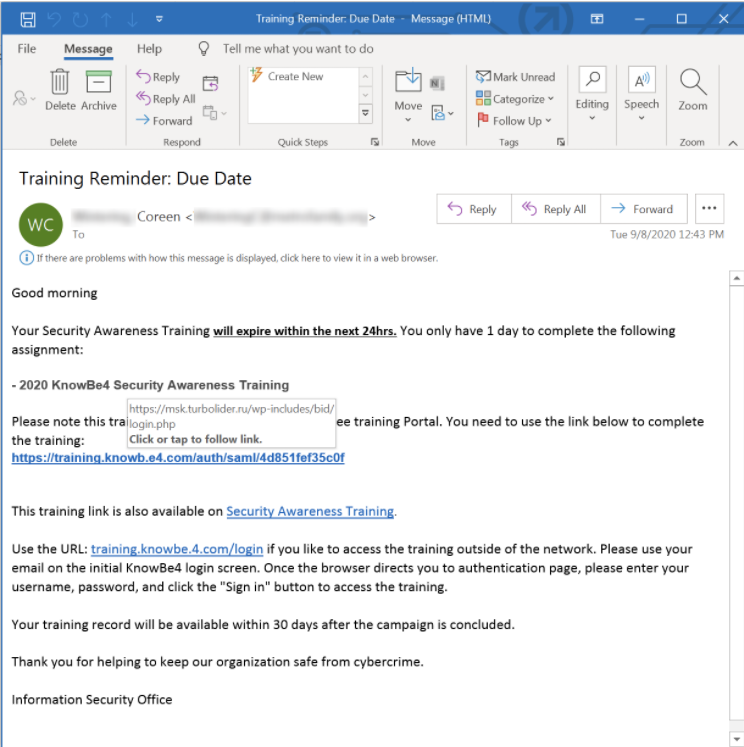

Kampanjen begynner når nettkriminelle sender e-post som utgjør sikkerhetsselskapet KnowBe4. Den ber dem om å logge på og ta en test for phishing. Disse såkalte sikkerhetsbevisste e-postene har et emne, en påminnelse om eksamen og en utløpsdato. I den ber de mottakerne om å logge på for å ta opplæringen og at de har 24 timer på seg. Her er e-posten som ansatte mottar.

En indikasjon på hvorfor vi skal være mistenkelige og tenke at det kan være et phishing-angrep, er den korte tiden de tilbyr å gjennomføre det. En annen ting å merke seg er at denne falske sikkerhetsbevissthets-e-posten advarer om at lenken ikke vil være i den vanlige phishing-opplæringsplattformen, men på et eksternt nettsted, noe rart, og som skal utløse alle menneskers alarmer. .

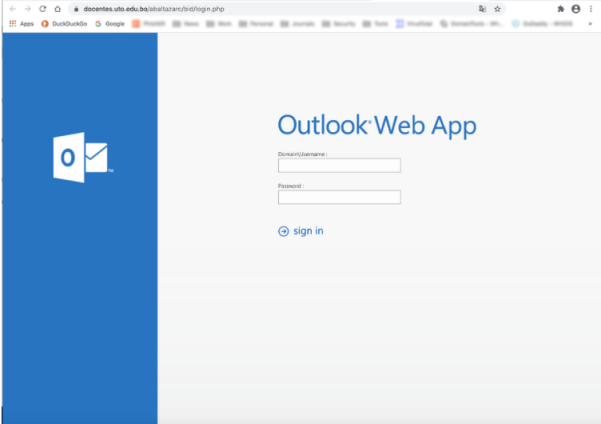

Hvis vi klikker på lenken, vil den lede oss til en russisk URL der den vil be oss om å logge på med vår Outlook-legitimasjon for angivelig å starte opplæringskurset.

Takket være dette kunne hackere nå få brukernavnet og passordet til Outlook-kontoene sine fra de ansatte i selskapet, sammen med litt ekstra informasjon. Fra sikkerhetsselskapet KnowBe4 benektet de raskt at de hadde åpnet et nytt kontor i Russland. Etter å ha bekreftet den lenken som kom fra det landet, fant de også ut at måldomenet kastet SSL-konfigurasjonsfeil. I tillegg kommenterte de at de utelukkende basert på strukturen til URL-en antok at URL-en pekte på legitimasjonsfishing.

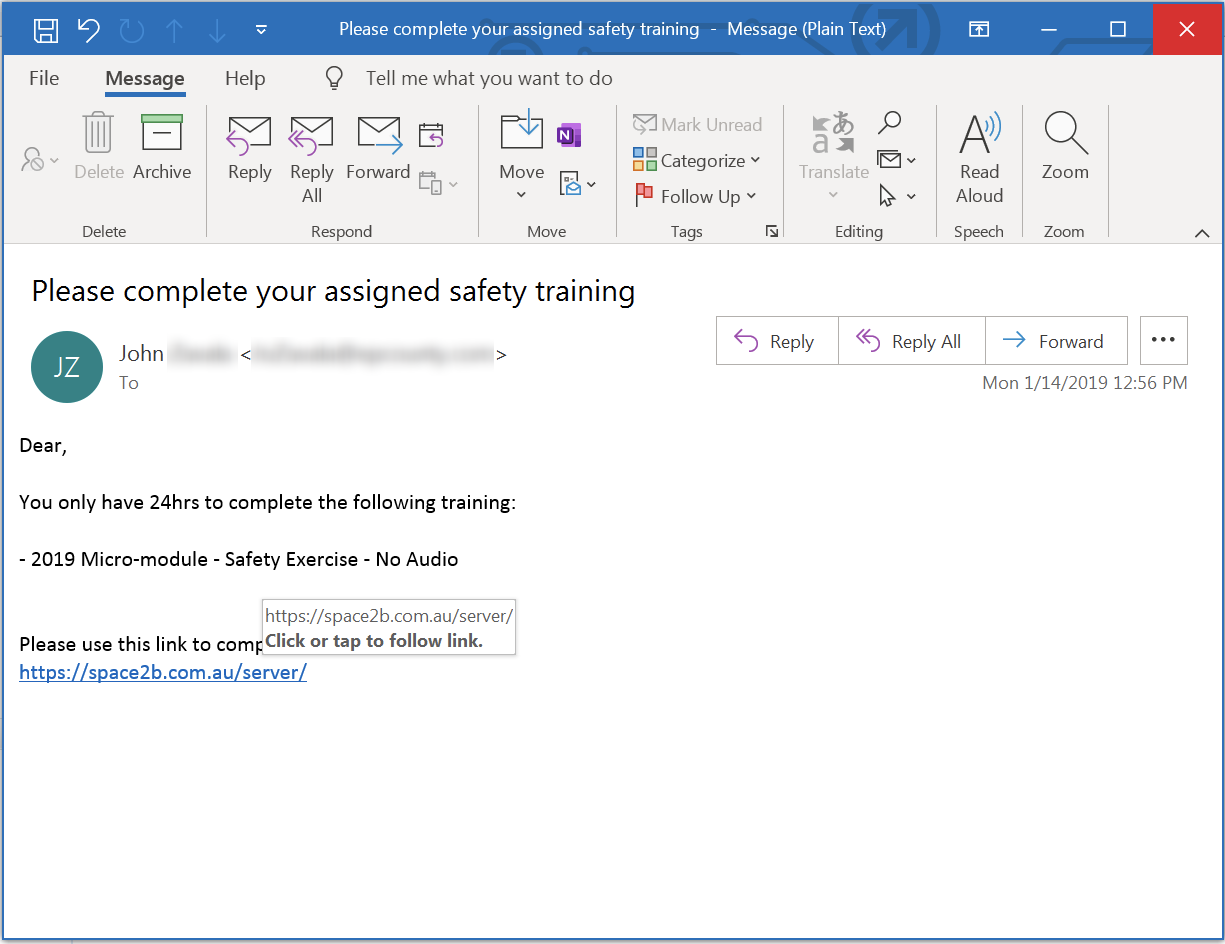

Imidlertid er KnowBe4 ikke første gang de prøver å etterligne det, siden det i januar 2019 var et annet forsøk.

Enten det er en sikkerhetsbevisst e-post eller annet, må vi være veldig forsiktige med å ikke bli offer for phishing. I tilfeller av mistenkelige nettadresser og veldig korte tidsfrister, kan de være indikasjoner på at en phishing-kampanje har nådd oss.

Vi anbefaler å lese hvordan phishing fungerer og hvordan du kan unngå det . Du kan også lese hvordan du oppdager mobilfishing Til og med typer phishing-angrep eksistere.