I server NAS come Synology e QNAP supportano AFP (Apple Protocollo di archiviazione) tramite il software Netatalk. Questo software è un'implementazione open source che consente ai sistemi operativi basati su Unix e BSD di agire come server AppleShare per client macOS. In questo modo, possono accedere facilmente e rapidamente a tutti i file archiviati sui dispositivi Synology NAS. Successivamente, spiegheremo come influisce su di te e perché dovresti essere molto attento ai prossimi aggiornamenti da Synology e QNAP.

Vulnerabilità critiche in Netatalk

Nel software Netatalk sono state scoperte numerose vulnerabilità critiche che potrebbero consentire a un utente malintenzionato remoto di ottenere informazioni riservate dal server NAS ed eseguire codice arbitrario. Ciò significa che un possibile aggressore sarebbe in grado di accedere al server NAS e a tutti i file, oltre a poter eseguire qualsiasi comando con i permessi di amministratore, quindi è un difetto di sicurezza critico che deve essere risolto il prima possibile.

Il team di sviluppo Netatalk ha già corretto questi difetti di sicurezza nella sua ultima versione 3.1.13, questa versione è stata rilasciata il 22 marzo, quindi ora è necessario che produttori come QNAP e Synology rilascino aggiornamenti al proprio sistema operativo, poiché questo software è integrato nel tuo sistema operativo per impostazione predefinita, non è un'applicazione aggiuntiva che possiamo installare tramite l'app store.

Se non hai attivato il protocollo AFP del NAS non corri alcun rischio, perché il software con la vulnerabilità risulta non funzionante. Nel caso in cui utilizzi AFP perché hai macOS, la raccomandazione più importante è la seguente: disabilitare questa funzione fino a quando non sarà disponibile una patch.

Synology NAS interessato

Tutti i server Synology NAS, ad eccezione di quelli con la nuova versione DSM 7.1-42661-1 o successiva, sono a rischio. Qualsiasi sistema operativo basato su DSM 7.0 o DSM 6.2 ha la versione Netatalk vulnerabile e non esiste ancora un aggiornamento del firmware per questo sistema operativo dal produttore. Inoltre, interessa non solo Synology NAS, ma anche i suoi router che utilizzano la versione SRM 1.2, poiché abbiamo questo protocollo AFP integrato.

Sistemi operativi interessati:

- DSM 7.0

- DSM 6.2

- Firmware VS 2.3

- SRM 1.2

Il produttore Synology non ha indicato quando avremo le nuove versioni del sistema operativo con la versione "buona", ma ha promesso che ciò avverrà entro i consueti 90 giorni dopo che il software avrà risolto la vulnerabilità, quindi potrebbe comunque essere necessario diverse settimane prima che il produttore avvii gli aggiornamenti corrispondenti.

QNAP NAS interessato

Il produttore QNAP ha rilasciato una nuova versione del sistema operativo QTS, in particolare la versione QTS 4.5.4.2012 build 20220419 e successivamente corregge questi difetti di sicurezza Netatalk. Tuttavia, i sistemi operativi QTS 5.X e QuTS hero 5.X branch non hanno ancora ricevuto l'aggiornamento corrispondente, quindi se si dispone di un QNAP NAS è necessario prestare molta attenzione e aggiornare il sistema operativo il prima possibile. . Qualsiasi QNAP NAS con i seguenti sistemi operativi è interessato:

- QTS 5.0.xe versioni successive

- QTS 4.5.4 (solo con la nuova versione 2012 il bug è stato corretto)

- QTS 4.3.6 e versioni successive

- QTS 4.3.4 e versioni successive

- QTS 4.3.3 e versioni successive

- QTS 4.2.6 e versioni successive

- QuTS hero h5.0.xe versioni successive

- QuTS hero h4.5.4 e versioni successive

- QuTScloud c5.0.x

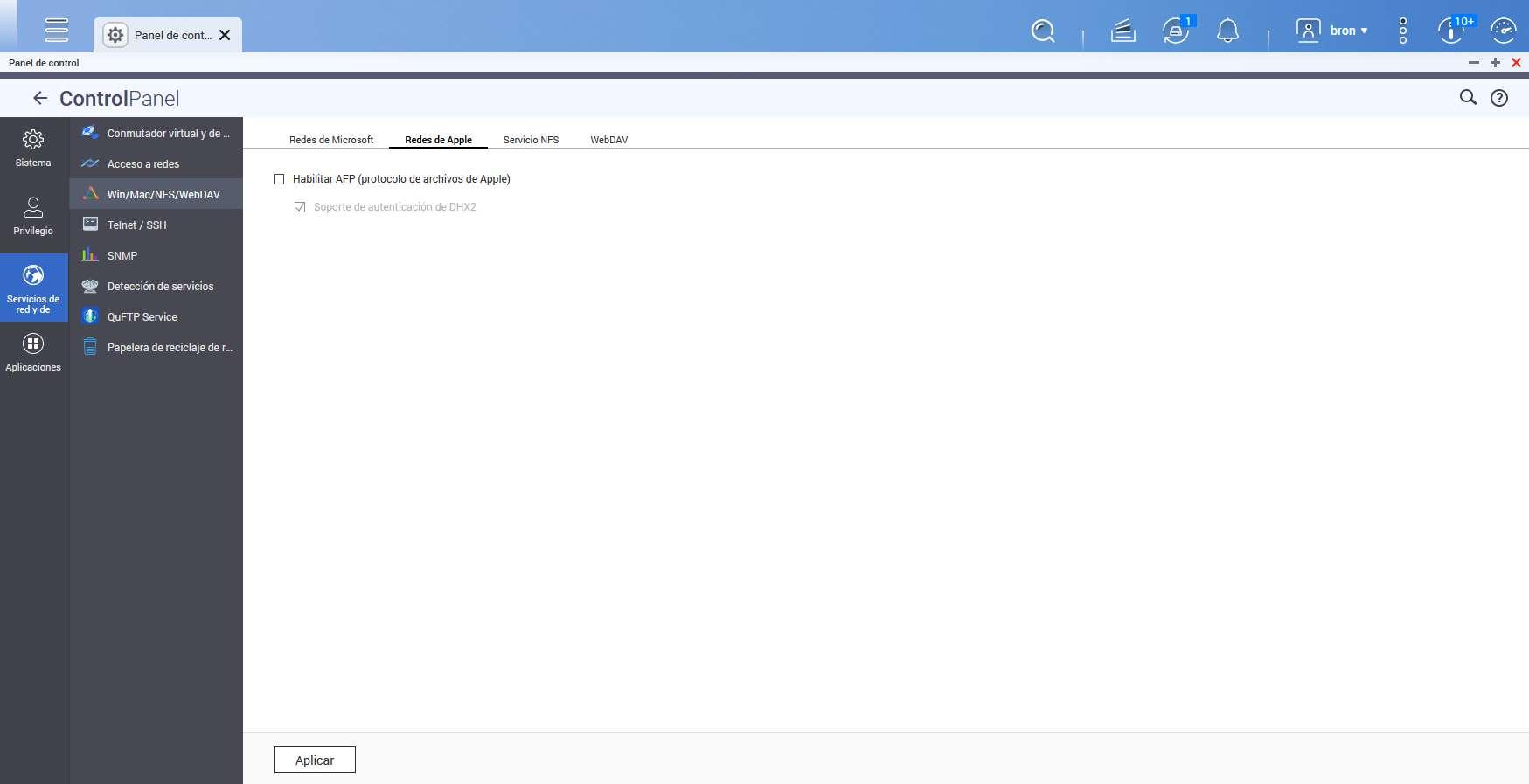

QNAP sta attualmente esaminando questo problema e nei prossimi giorni rilascerà un aggiornamento del ramo QTS 5.X a tutti gli utenti, nel frattempo raccomandano di disabilitare il protocollo AFP durante la ricezione degli aggiornamenti. Per disabilitarlo, dobbiamo semplicemente andare su “Pannello di controllo> Network NetPoulSafe e Servizi file> Win/Mac/NFS/WebDAV> Reti Apple” e seleziona “Disabilita AFP”. Il produttore ha anche dichiarato che sta lavorando per affrontare il Linux Vulnerabilità di Dirty Pipe che è uscita qualche settimana fa, che può causare DoS e arresti anomali da remoto. Inoltre, devono anche rilasciare un aggiornamento per mitigare un paio di bug critici del server Apache. Pertanto, il prossimo aggiornamento di QNAP è molto importante.