Esistono molti tipi di attacchi informatici che possono mettere a rischio la tua sicurezza durante la navigazione in Internet o l'utilizzo di qualsiasi dispositivo. In questo articolo parleremo di uno di loro. Spieghiamo cos'è un Trojan è, cosa fa e, naturalmente, cosa possiamo fare per evitare questo tipo di malware. Daremo alcuni consigli affinché la sicurezza sia sempre presente e tu non abbia problemi.

cos'è un trojan

Prima di tutto, spiegheremo esattamente cos'è un Trojan . Il suo nome deriva dal cavallo di Troia, poiché in questo caso si tratta di un software dannoso mascherato da file legittimo. Può essere un documento di testo, un'immagine, un programma... Tutto ciò che pretende di essere qualcosa di sicuro, ma in realtà è un problema di sicurezza.

Sebbene la base di un Trojan sia la stessa (nascondere il malware all'interno di un file che sembra legittimo), la verità è che non tutti hanno lo stesso obiettivo. In genere un attaccante cercherà di farlo prendere il controllo di una squadra in qualche modo. In questo modo puoi rubare dati o persino intrufolare altre minacce.

Un Trojan può interessare sia i computer che i dispositivi mobili. Inoltre, ci sono per diversi sistemi operativi. È un tipo di malware che è stato adattato nel tempo per convincere i criminali informatici a raggiungere i loro obiettivi in relazione al furto di informazioni o al controllo dei sistemi.

Alcuni esempi di Trojan importanti sono Zeus, Emotet, Petya o WannaCry. Hanno messo a rischio numerose aziende e anche utenti privati. Tieni presente che questo tipo di attacco non colpisce solo gli utenti domestici, ma prende di mira anche organizzazioni importanti.

Qual è la sua funzione e come influisce

I trojan possono avere diverse funzioni e caratteristiche. Non tutti agiscono allo stesso modo e non tutti sono ugualmente pericolosi. Spiegheremo quali sono le sue funzioni principali e come influirà sulla sicurezza sia degli utenti domestici che delle aziende e organizzazioni infette.

Crea una porta sul retro

Il primo obiettivo di un Trojan è creare una backdoor. È uno degli attacchi più comuni che possono verificarsi. Questa porta permetterà all'attaccante di guadagnarne un po' controllare o accedere al dispositivo . Ad esempio, sarà in grado di trapelare dati, file dannosi che ottengono informazioni, ecc.

Di solito la vittima non viene informata rapidamente del problema. Cioè, all'inizio nessun sintomo evidente appare come un malfunzionamento. Ciò significa che un utente malintenzionato può avere accesso a un sistema per molto tempo fino a quando non viene scoperto, quindi ha spazio per raccogliere dati.

download nascosti

Ci sono anche dei trojan per il download. Il suo obiettivo sarà quello di scarica il contenuto al computer senza il permesso della vittima. Lo farà in modo nascosto, tramite comandi che sono stati precedentemente programmati per eseguire determinate azioni una volta entrato nel dispositivo.

Di solito questi download nascosti sono collegati a più malware. Possono scaricare virus e altri tipi di malware che influiscono sulla sicurezza e sulla privacy. Ad esempio, potrebbero scaricare un keylogger responsabile del furto delle password che la vittima inserisce nel computer.

rubare informazioni

Un'altra chiara funzione è quella di rubare informazioni dal computer che hanno infettato. Loro possono raccogliere dati personali dalla vittima, spiare, raccogliere dati relativi alla navigazione, programmi utilizzati, file su quel computer, ecc. Può rubare tutti i tipi di dati.

Questi dati possono essere utilizzati per diversi scopi. Ad esempio, potrebbero essere utilizzati per effettuare attacchi di phishing personalizzati, rubare dati riservati da un'azienda o un'organizzazione e poi venderli alla concorrenza o anche estorcere denaro con quei dati e minacciare di renderli pubblici.

Accesso remoto

Un altro obiettivo dei Trojan è spesso quello di fornire un attaccante accesso remoto completo . Fondamentalmente potrai comportarti come se fossi fisicamente di fronte alla squadra. Sarai in grado di controllare il sistema, installare o disinstallare applicazioni, eliminare file, modificare documenti, ecc.

Ciò consente anche di aumentare gli attacchi, poiché l'accesso remoto completo a un sistema apre un'ampia gamma di possibilità per i criminali informatici. Saranno in grado di rubare dati o installare qualsiasi applicazione senza autorizzazione.

Attacchi DDoS

D'altra parte, vanno menzionati anche gli attacchi DDoS o il denial of service distribuito. Un Trojan può lanciare attacchi di questo tipo a sopraffare un server in modo che non possa rispondere a richieste legittime di un altro utente e scopra che non funziona.

I trojan possono essere progettati per questo scopo e l'obiettivo qui è quello di influenzare il corretto funzionamento di un'azienda, ad esempio. Possono servire come un modo per lanciare attacchi che compromettono i computer in base all'avvio di più richieste.

Suggerimenti per evitare questo tipo di malware

Come hai visto, un Trojan è una delle principali minacce alla sicurezza. È essenziale adottare misure per evitare di cadere vittima di questi attacchi. Per questo motivo, daremo alcuni consigli essenziali affinché i nostri dispositivi siano adeguatamente protetti e non si manifestino problemi.

Usa un software di sicurezza

Qualcosa di molto importante per mantenere la sicurezza ed evitare Trojan e altre minacce è avere a buon antivirus . Ci sono molte opzioni. Uno dei più utilizzati è Windows Defender stesso, l'antivirus in dotazione Microsoft sistemi. Tuttavia, ci sono molte opzioni gratuite e a pagamento. Ad esempio Avast o Bitdefender sono alcune alternative.

Ma oltre a un antivirus, puoi contare anche su un firewall . È un altro strumento che proteggerà le connessioni Internet e preverrà gli attacchi. Inoltre, puoi sempre utilizzare i plug-in del browser per avvisarti in caso di accesso a un sito dannoso o di download di un file pericoloso.

Mantieni tutto aggiornato

Certo, è essenziale per avere tutto aggiornato . In effetti, i criminali informatici possono sfruttare una vulnerabilità per intrufolarsi in un Trojan. Potrebbero utilizzare un bug in Windows o in qualche programma che usi per intrufolarti nel software dannoso senza che tu te ne accorga ed essere in grado di controllare il dispositivo.

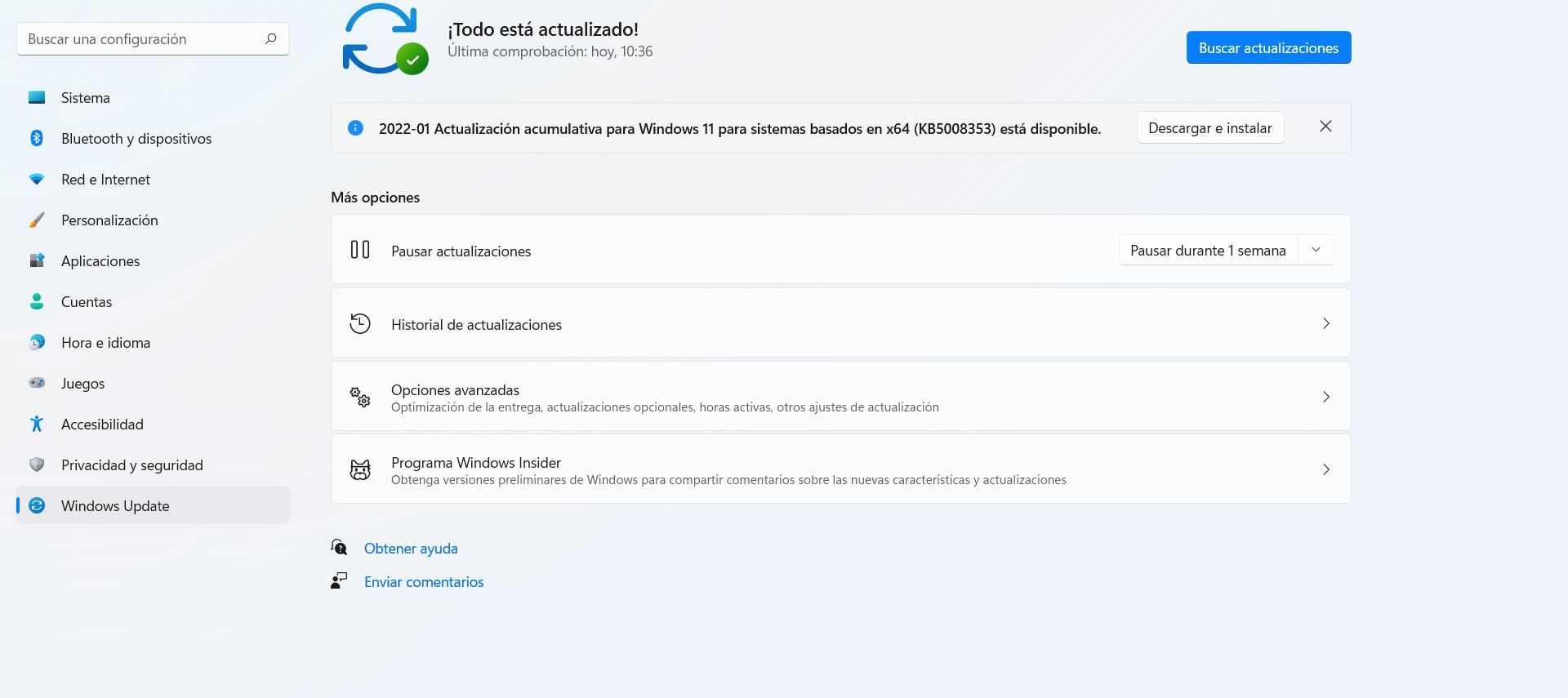

Nel caso di Windows, per aggiornare il sistema devi andare su Start, entrare in Impostazioni e accedere Windows Update . Ti mostrerà automaticamente i possibili aggiornamenti in sospeso e dovrai aggiungerli per avere tutto pronto e protetto per ottenere le migliori prestazioni ed evitare anche problemi.

Installa solo app ufficiali

Qualcosa di molto importante, e che non viene sempre preso in considerazione, è solo l'installazione applicazioni ufficiali . È vero che ci sono molte opzioni per quasi tutto, ma l'ideale è utilizzare solo programmi affidabili, sicuri e che non sono stati modificati in modo dannoso per rubare dati o, in questo caso, intrufolarsi Trojan.

Per raggiungere questo obiettivo, è importante scaricare i programmi solo da fonti ufficiali. Ad esempio, vai al sito Web ufficiale dell'applicazione o utilizza negozi sicuri come Google Play. In questo modo avremo maggiori garanzie che questo programma non sia stato modificato da terzi per rubare informazioni.

Buon senso

Ma senza dubbio la cosa più importante è il buon senso. Nella maggior parte degli attacchi informatici, l'hacker avrà bisogno di noi per fare un errore . Ad esempio, fare clic su un collegamento pericoloso, scaricare un file non sicuro, ecc. Ciò rende essenziale prendersi cura della propria navigazione e non commettere errori.

Ad esempio, dovresti assicurarti di non scaricare gli allegati che ti arrivano tramite email se non conosci davvero la fonte e non sei sicuro se potrebbe essere una minaccia o meno. Lo stesso quando si accede o si apre un collegamento. Dovresti sempre controllare che sia qualcosa di affidabile e non sarà un problema.

In breve, come hai visto, i trojan sono una minaccia alla sicurezza che può compromettere i tuoi dati personali o il funzionamento del sistema. Può avere diverse funzioni e dovresti sempre proteggere l'attrezzatura. Hai potuto vedere una serie di consigli essenziali per evitare problemi.