Attualmente ci sono un gran numero di algoritmi di hashing per verificare l'integrità dei diversi file che scarichiamo su Internet, trasferiamo ad altri utenti e possiamo persino controllare se un determinato file è stato modificato o meno. Grazie a strumenti gratuiti come QuickHash, saremo in grado di generare l'hash di diversi file utilizzando diversi algoritmi di hashing come SHA-3 e persino SHA2-512. Oggi in questo articolo spiegheremo cos'è un hash, quali sono i più utilizzati e come possiamo ottenere l'hash SHA3 di un file in Windows.

Cos'è un hash e per cosa possiamo usarlo?

Una semplice spiegazione di cosa sia un hash è che si tratta di un'impronta digitale univoca dei dati digitali, se i dati di un particolare file cambiano, l'hash cambierà completamente. Grazie agli hash, possiamo controllare se un file è stato modificato e possiamo persino controllare l'integrità dei file quando li inviamo su Internet o li scarichiamo da server diversi. Attualmente abbiamo molti algoritmi di hashing, alcuni di essi sono già considerati insicuri perché sono state scoperte collisioni (quando si genera l'hash di due file diversi, si ottiene lo stesso hash) come MD5 o SHA1, tuttavia, oggi abbiamo algoritmi hash sicuri come SHA2-256, SHA2-512 e anche l'ultimo SHA3 che abbiamo già a disposizione.

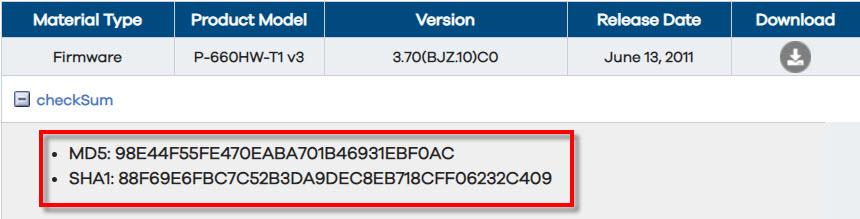

Un aspetto molto importante degli hash è che non appena un determinato dato nel file viene alterato, il codice alfanumerico che abbiamo come output nell'hash viene completamente alterato. Immagina per un momento di dover scaricare il firmware di un router da un server che si trova in un altro continente. Se, ad esempio, il file è stato danneggiato durante il download e l'aggiornamento è stato avviato, potrebbe rendere inutilizzabile il dispositivo. Alcuni produttori forniscono l'hash dei propri file per verificare che sia stato eseguito un download corretto.

In questo caso, con uno strumento che potrebbe generare un hash che supporti l'algoritmo MD5 o SHA-1, potremmo contrastarlo con quello che ci offre il produttore. Se corrisponde avremo verificato la sua integrità e potremo procedere con l'installazione del firmware senza alcun timore. Altrimenti sapremo che è sbagliato e non dovremmo installarlo. Un esempio di programma che possiamo utilizzare è QuickHash, di cui parleremo più avanti.

Una cosa da tenere a mente è che con l'hash di un certo file non è possibile recuperare il file originale. Inoltre, una buona pratica di sicurezza è memorizzare gli hash delle password nei database, in modo che nessuno possa ottenere le informazioni in testo normale. Per memorizzare le password, esistono algoritmi di hashing progettati specificamente per questo, come scrypt o bcrypt.

QuickHash: genera facilmente hash SHA3 o SHA2-512

QuickHash è un dato open source hashing strumento per Linux, Windows e Apple Mac Sistemi operativi OS, ha un'interfaccia utente grafica molto amichevole e facile da usare. Questo strumento attualmente supporta i seguenti algoritmi di hash: MD5, SHA1, SHA-3 (256 bit), SHA2-256, SHA2-512, xxHash, Blake2B (256 bit) e Blake3, quindi è uno strumento davvero completo. Come se tutto ciò non bastasse, dobbiamo indicare che è completamente gratuito, e il suo sviluppo è sostenuto grazie alle donazioni delle persone che lo utilizzano.

Download, avvio e schermata principale

Per scaricare lo strumento QuickHash dobbiamo fare clic su quanto segue link per scaricare QuickHash gratuitamente . Come abbiamo discusso in precedenza, possiamo utilizzare la versione per Windows, Linux e MacOS. Nel mio caso userò l'ultima versione disponibile per Windows, la versione specifica è 3.2.0. Una volta scaricato troveremo un file in formato ZIP, che procederemo a decomprimere in una cartella.

Un aspetto molto positivo di questo strumento è che non necessita di installazione, quindi, in quella cartella che abbiamo appena decompresso, tutto quello che dobbiamo fare è fare doppio clic sul file Quickhash-GUI, nel file explorer vedrai come applicare genere. Abbiamo anche una guida per l'utente per lo strumento stesso.

La prima volta che lo avvii, apparirà una schermata come questa:

Sopra nel riquadro rosso abbiamo le principali opzioni del programma che sono:

- Testo : per eseguire l'hashing di frammenti di testo, come i paragrafi in un file.

- Compila il - per selezionare e quindi eseguire l'hash di un singolo file.

- File : per eseguire l'hashing di più file che si trovano in una directory.

- Copia - Usato per copiare e incollare, ma con l'aggiunta dell'integrità dei dati dell'hashing. È progettato per consentire a un utente di copiare file da un luogo a un altro, ma il processo di copia viene verificato e supportato da valori hash.

- Confronta due file : Confronta gli hash di due file diversi trovati in due posizioni diverse.

- Confronta due cartelle : viene utilizzato per confrontare il contenuto del file di una cartella con un'altra per vedere se tutti i file all'interno corrispondono in base all'hash (i nomi dei file non vengono confrontati).

- Disco : per controllare l'hash dei dischi fisici e dei volumi logici.

- Base64Data - Consente all'utente di eseguire l'hashing di un file codificato Base64 e generare un hash della sua controparte decodificata, senza che l'utente debba creare la versione decodificata. Inoltre, supporta la decodifica dei dati codificati Base64, solo per comodità.

In viola sono gli algoritmi che possiamo utilizzare per ottenere i nostri hash, per evidenziare gli algoritmi di SHA2-512, SHA-3 e anche BLAKE3.

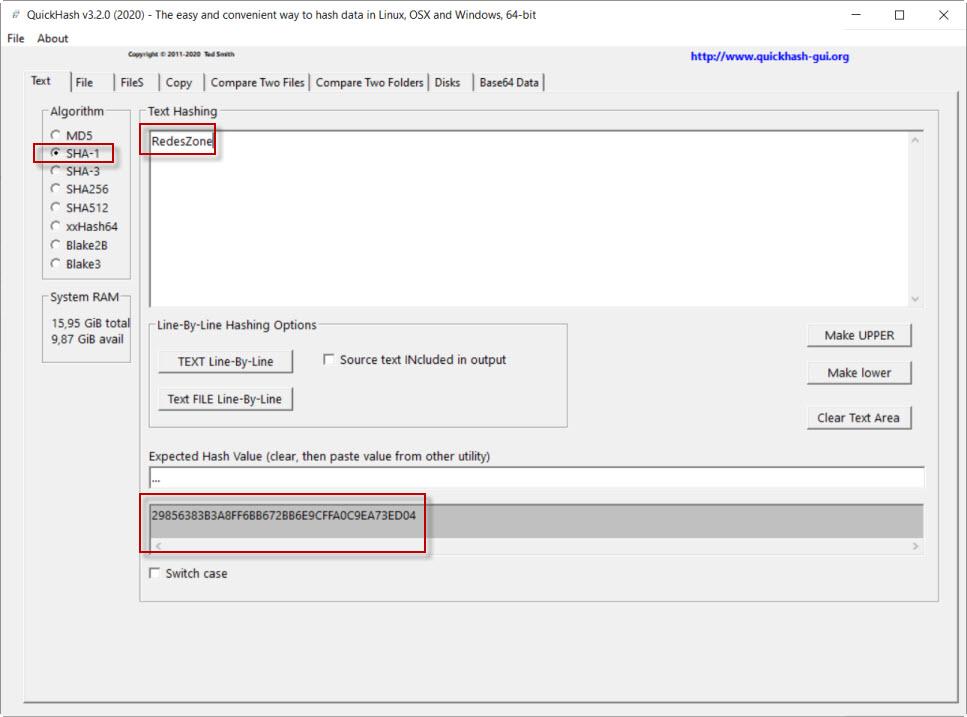

Sezioni Testo, File, Confronta due file di QuickHash

Cominciamo con il Testo sezione. Ad esempio, immagina di dover eseguire l'hashing del testo di questo articolo con l'algoritmo SHA-1. Questo sarebbe fatto in questo modo, iniziando selezionando l'algoritmo SHA-1, quindi scriviamo il testo e infine otterremo l'hash qui sotto.

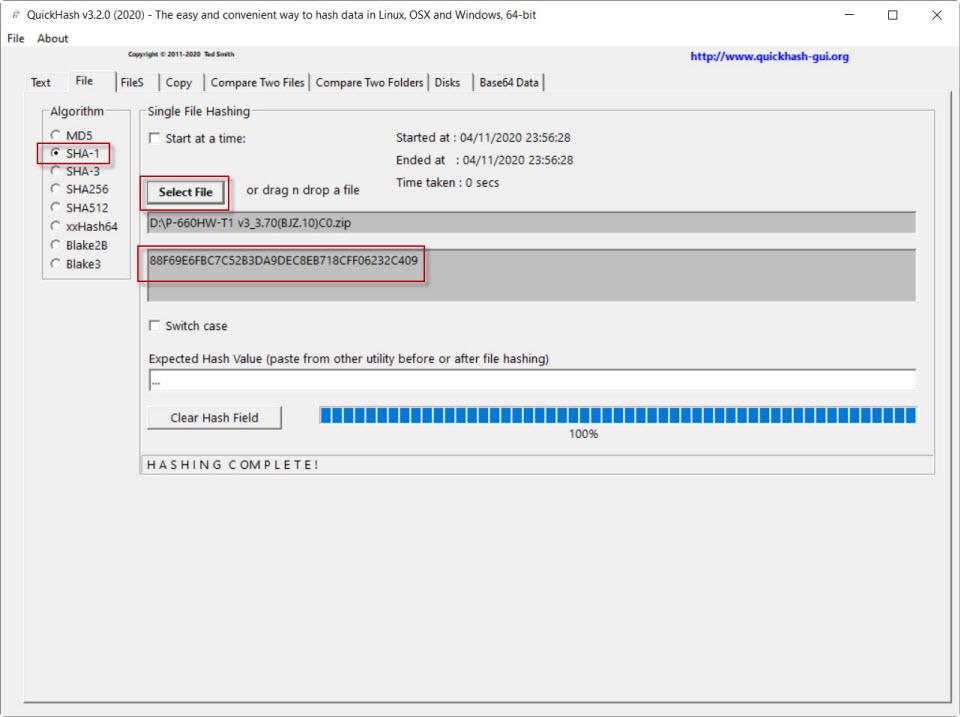

All'inizio del tutorial abbiamo parlato del file di un router che volevamo verificare se dopo averlo scaricato fosse in buone condizioni e se non fosse stato danneggiato. Il produttore ha dato la possibilità di verificare che questo file fosse corretto utilizzando l'algoritmo SHA-1. Pertanto ha offerto il seguente valore per la verifica: 88F69E6FBC7C52B3DA9DEC8EB718CFF06232C409.

Per verificarlo, andiamo al Sezione file . in Seleziona File we selezioniamo il file del firmware, inseriamo l'algoritmo SHA-1 e poi possiamo verificare che l'hash sia identico. Ciò significa che il file è a posto e possiamo eseguire il flashing del firmware con la massima tranquillità.

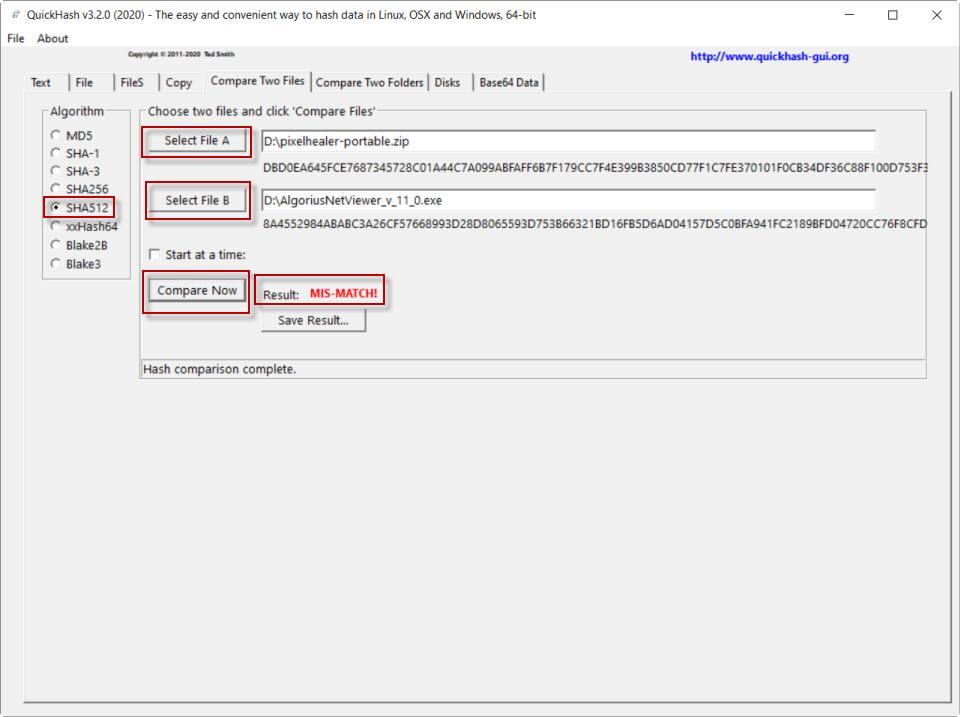

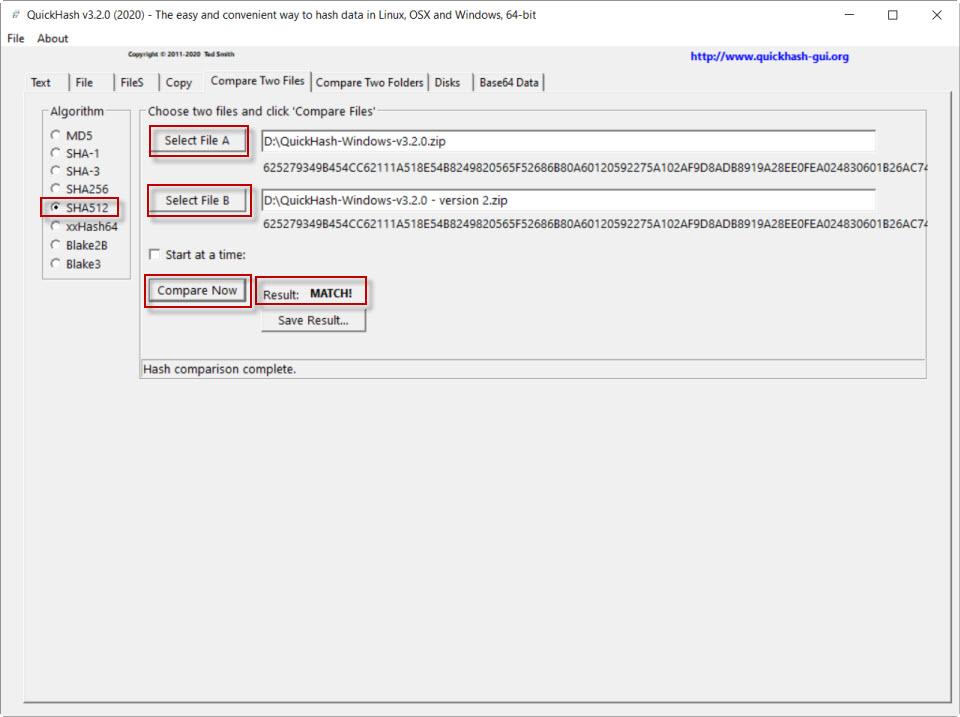

Ora confronteremo due file utilizzando l'algoritmo SHA2-512. Per fare questo, ci rivolgiamo a Confronta due file . Per prima cosa daremo un esempio con due file diversi. Iniziamo selezionando l'algoritmo e poi i due file. Metteremmo il primo file in formato Seleziona File A e il secondo file in cui effettuare il confronto Seleziona File B. Successivamente, diamo Confronta ora e MANCATA CORRISPONDENZA appariranno in rosso indicando che sono diversi.

Al contrario, se prendiamo due file identici e ripetiamo il processo seguendo gli stessi passaggi e dando Confronta ora, otteniamo questo risultato:

Qui dice INCONTRO! , il che significa che corrispondono.

File, copia e confronta due sezioni di cartelle di QuickHash

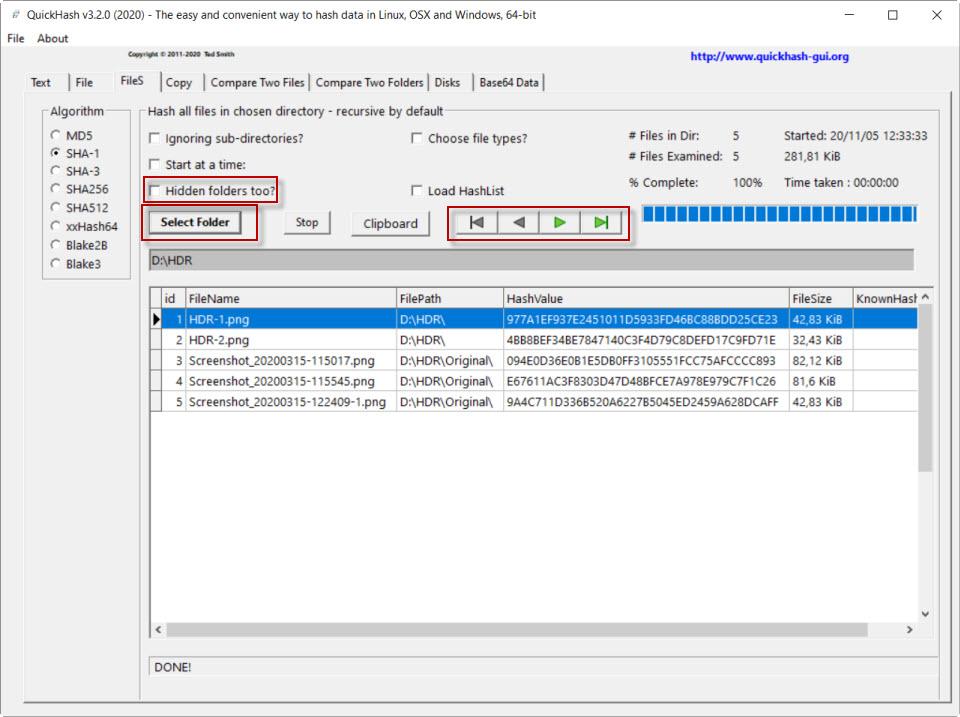

La prossima sezione che utilizzerai è File , che viene utilizzato per vedere l'hash dei file in una directory. Nel Seleziona Folder we seleziona la cartella. Come puoi vedere, rileva i file che si trovano nelle sottodirectory. Hai anche la possibilità di cercare directory nascoste con l'estensione Anche le cartelle nascoste? Inoltre, hai una barra di stile del lettore multimediale per spostarti tra i file.

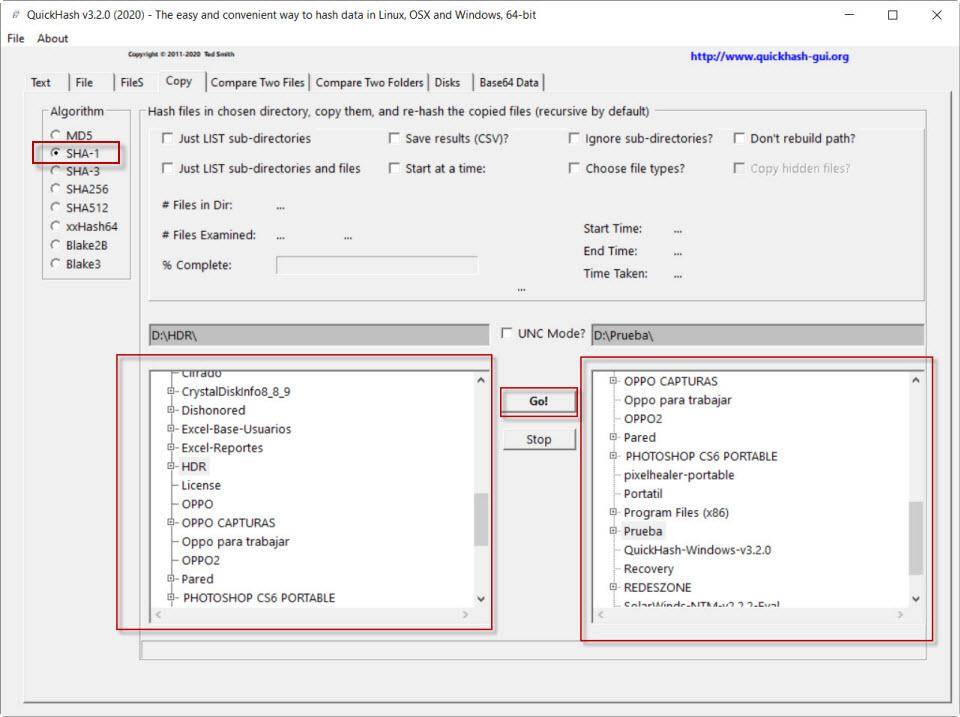

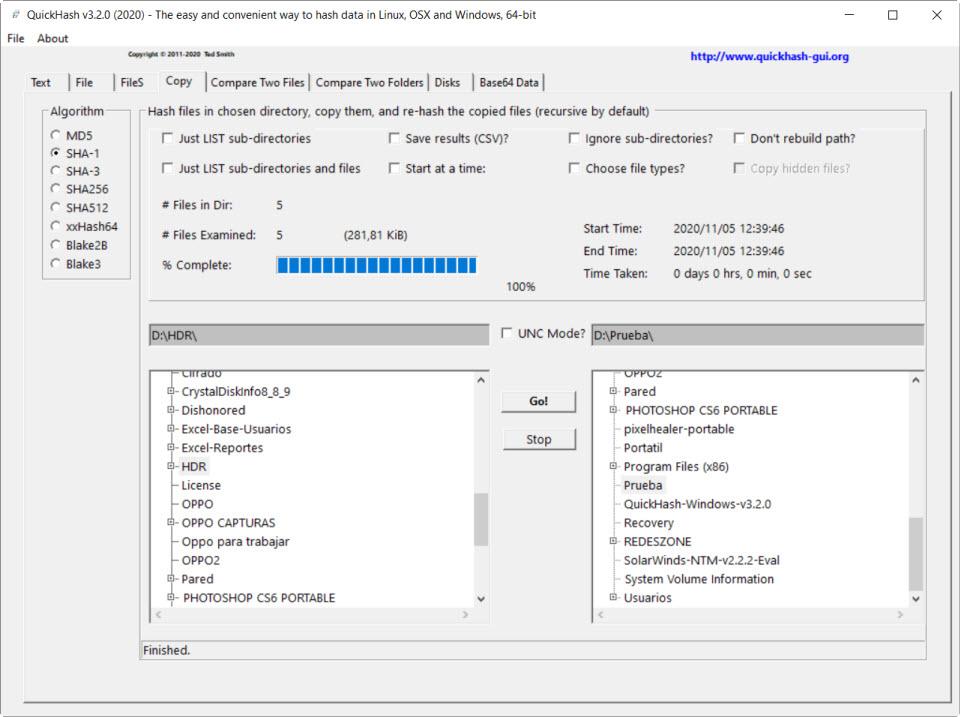

Ora è il turno del Copia sezione, che serve per copiare i file e per verificare che sia stato fatto correttamente controllandone l'hash. Inizieremo come al solito, scegliendo un algoritmo. Quindi, sul lato sinistro, scegliamo la cartella di origine che vogliamo copiare. A destra scegliamo la destinazione, in questo caso ho creato una cartella vuota chiamata Test. Al termine, fare clic su Vai! per iniziare il processo.

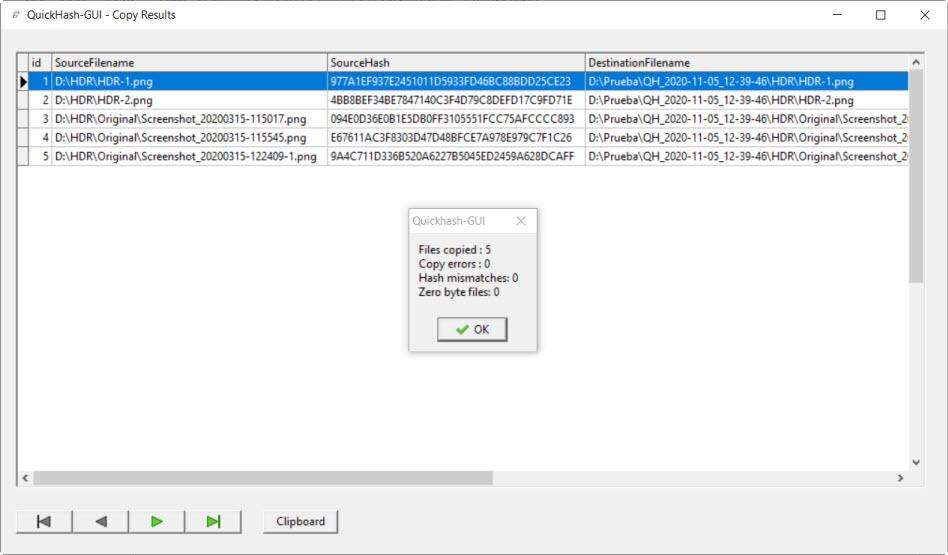

Quindi otteniamo uno schermo come questo. Qui vediamo il percorso di entrambi, sia l'origine che la destinazione con i loro hash corrispondenti. In questo caso, si può vedere che coincidono e che sono stati copiati 5 file.

Se lasciamo qui, vediamo come indica un riepilogo del lavoro svolto e che il processo di copia è terminato.

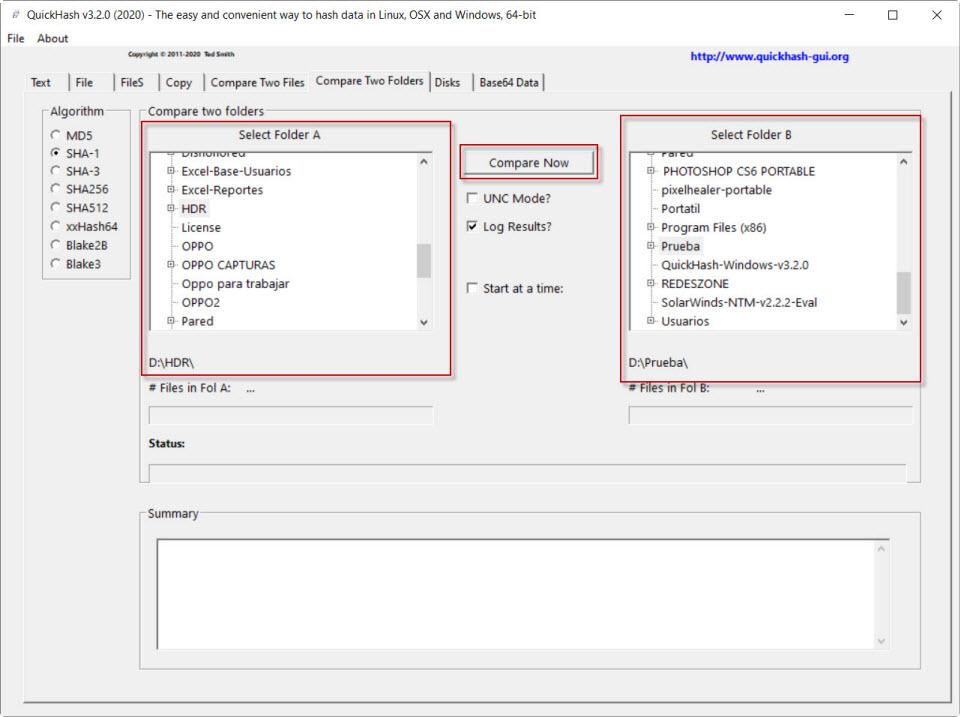

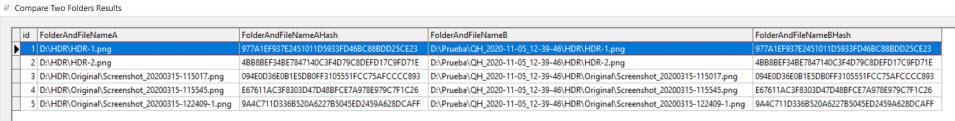

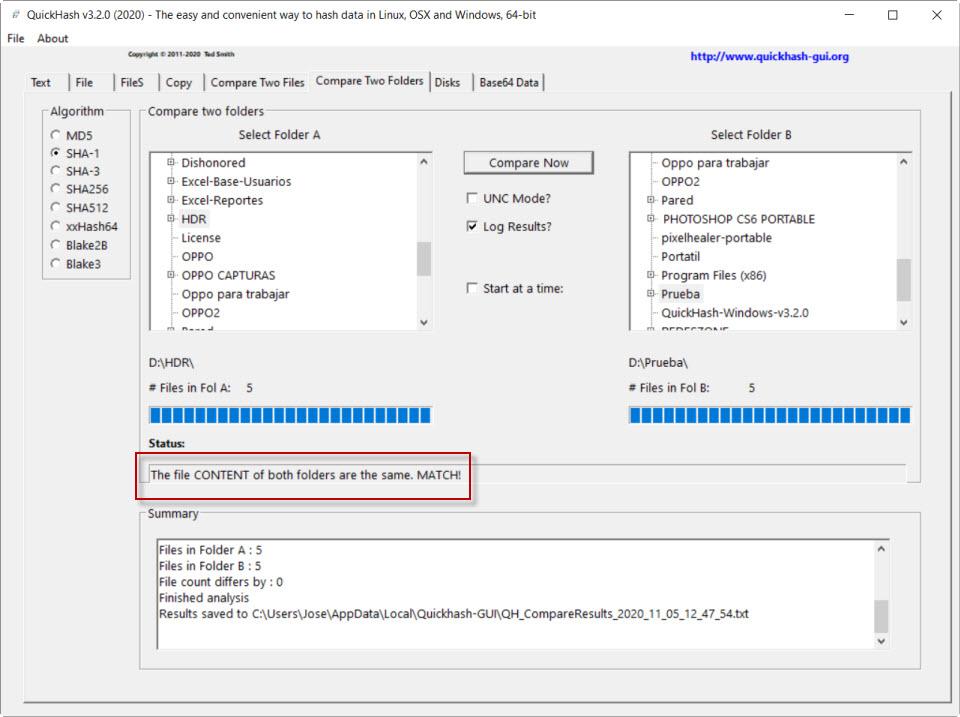

La prossima sezione che vedremo è Confronta due cartelle, che viene utilizzato per confrontare gli hash dei file in due directory. Per fare ciò, selezioniamo l'algoritmo, in Seleziona la cartella A mettiamo una cartella e in Seleziona la cartella B l'altro. Quindi fare clic su Confronta ora .

Qui vediamo i percorsi di entrambi con i loro hash corrispondenti e si può vedere che coincidono.

Se torniamo alla schermata da cui siamo partiti in basso nel riquadro rosso, ci dice in inglese che le due directory coincidono.

Infine, come puoi vedere, Quickhash diventa uno strumento utile con cui possiamo lavorare con gli hash in molti modi.