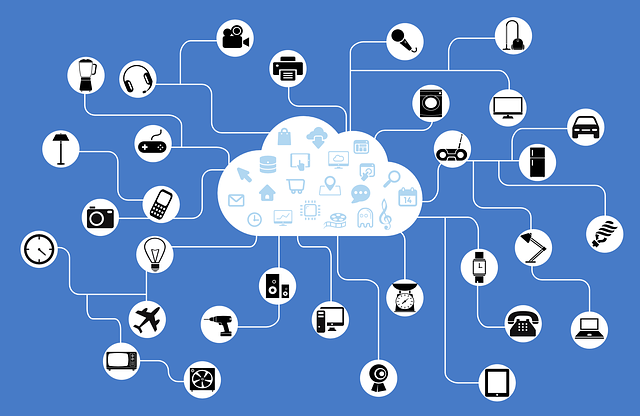

Attualmente, in termini di sicurezza aziendale, molte cose stanno cambiando. Le organizzazioni, oltre a proteggere il proprio cloud pubblico, privato o ibrido e le reti locali, devono iniziare a occuparsi anche di altre cose. In questo senso, la sicurezza di IoT, o ciò che è lo stesso, l'Internet of Things (IoT), dovrebbe anche essere una priorità per la maggior parte delle aziende. Aumenterà sempre più il numero di dispositivi IoT, il che si tradurrà in più dati e più opportunità per gli aggressori.

Pertanto, mantenere l'IoT al sicuro in futuro renderà necessario proteggere le nostre reti. Se ci concentriamo sui dispositivi, può trasformarsi in una battaglia senza fine che alla fine si complicherà. Successivamente, vedremo le ragioni.

Rischi e pericoli che possono influire sulla sicurezza dell'IoT

Il rischio affrontato dalle organizzazioni aumenta con il ritmo di adozione dell'IoT. Secondo le stime di International Data Corporation entro il 2025, si stima che ci saranno 41.6 miliardi di dispositivi IoT connessi. Un fatto preoccupante che aggrava il problema è che queste reti di dispositivi IoT sono affidabili. Inoltre, i dispositivi IoT personali sono stati recentemente aggiunti per trasportare dati aziendali sensibili, con il 98% del traffico dei dispositivi IoT esistente non crittografato.

Oggi noi necessita di un nuovo approccio basato sulla creazione di reti resilienti pronte per l'IoT . Pertanto, la tradizionale posizione di sicurezza è obsoleta. In questo momento, ci sono troppi tipi diversi di dispositivi per aspettarsi uno standard uniforme in grado di garantire la tua sicurezza. Tieni inoltre presente che la manutenzione dell'IoT può essere costosa e macchinosa. Se dobbiamo proteggere individualmente ogni dispositivo IoT sulla nostra rete per tutta la sua vita utile, assicurandoci che ognuno di essi disponga di software, policy e sicurezza aggiornati, può essere un compito molto complesso e difficile da affrontare.

Scopri cosa abbiamo collegato alla nostra rete

Ci sono sempre più dispositivi IoT ombra nelle nostre reti aziendali domestiche. In questo senso, è importante sapere cosa è connesso alle nostre reti. La semplice identificazione degli indirizzi IP non è più sufficiente. Dobbiamo fare un passo avanti e sapere quali tipi di dispositivi ci sono nella nostra rete. Quindi, sapere a cosa serve un dispositivo, ci permette di sapere cosa dovrebbe e cosa non dovrebbe fare.

Un altro problema da tenere a mente è che i dispositivi IoT vanno e vengono sulle tue reti, portati da diversi reparti e persone diverse. Pertanto, un controllo statico delle risorse una o due volte all'anno non è più utile per noi.

Una delle cose da cercare è monitoraggio intelligente . In questo caso, la protezione dei dati, dell'accesso e del traffico di rete richiede l'apprendimento automatico (ML). Pertanto, l'apprendimento automatico è sempre più utilizzato per il monitoraggio della rete, il rilevamento delle minacce e la riparazione. Va anche notato che è altrettanto efficace nell'identificare, monitorare e proteggere i dispositivi IoT perché può scalare queste attività in tempo reale.

Segmentazione della rete, zero fiducia e sicurezza IoT nel futuro

Una buona politica adeguata che dovremmo applicare è quella di avere adeguata segmentazione della rete . Quindi, quando le cose sono fatte bene, i dispositivi IoT sull'infrastruttura critica non saranno compromessi quando un dipendente fa clic accidentalmente su un phishing email. Pertanto, avendo zone separate, servirà a impedire che le minacce si spostino attraverso la rete e, inoltre, renderà più facile il controllo dei dispositivi IoT.

In conclusione, possiamo trarre che il mantenimento della sicurezza dell'IoT in futuro richiederà la protezione delle reti stesse. Se ci occupiamo solo di dispositivi, sarà un compito senza fine che diventerà sempre più costoso. Pertanto, un approccio di rete in cui abbiamo visibilità, accesso, monitoraggio in tempo reale e segmentazione, ci fornirà una soluzione efficace per i nostri dispositivi IoT. Infine, ti consigliamo di leggere il tutorial su come proteggere i nostri dispositivi IoT dal forte aumento degli attacchi.