Vulnerabilità nel software sono uno dei principali gateway per i criminali informatici, ma una scarsa configurazione dei nostri servizi e persino l'esposizione della porta TCP / UDP a Internet senza alcun tipo di filtro, è anche un vettore di attacco. Gli hacker sono costantemente alla ricerca di nuovi modi per attaccare qualsiasi computer, server o rete attraverso questi difetti di sicurezza, per questo motivo, gli ingegneri delle società, i ricercatori di sicurezza e gli hacker etici analizzano costantemente diversi programmi su Cerca difetti di sicurezza e segnalano la soluzione. . Lo strumento essenziale per questa attività con scanner di vulnerabilità.

A scanner di vulnerabilità è un software progettato per analizzare automaticamente qualsiasi applicazione, sistema o rete, alla ricerca di ogni possibile vulnerabilità esistente. Sebbene queste applicazioni non siano in grado di rilevare la vulnerabilità con la massima precisione, sono in grado di rilevare alcuni elementi che potrebbero scatenare una vulnerabilità, facilitando notevolmente il lavoro di ricercatori e ingegneri. Ci sono diversi tipi di scanner di vulnerabilità , autenticato, in cui vengono eseguiti test e potenziali attacchi dalla rete stessa e non autenticato, in cui il ricercatore etico o l'hacker cerca di impersonare un hacker simulando un attacco dall'esterno per vedere fino a che punto si può andare analizzando (e sfruttando ) possibili vulnerabilità.

Sulla rete possiamo trovare un gran numero di scanner di vulnerabilità, molti dei quali molto simili, ma con alcuni aspetti che li differenziano chiaramente e li rendono migliori, o semplicemente diversi, rispetto ad altri. Oggi in questo articolo vedremo quali sono i più importanti e noti per effettuare un primo pentesting.

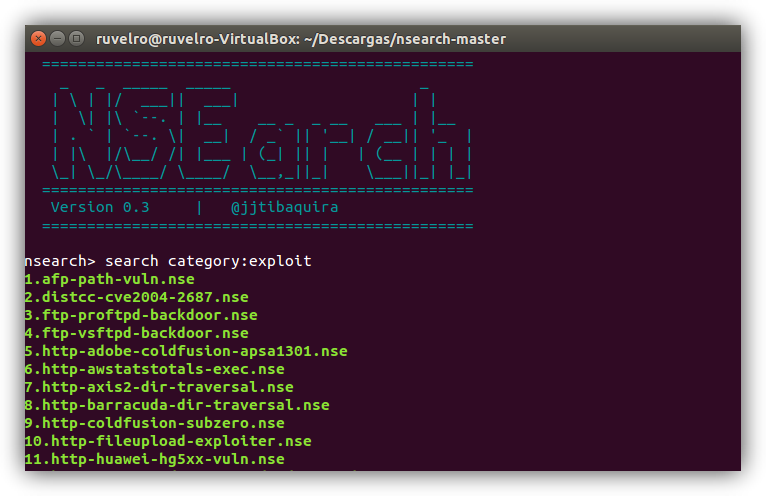

Nmap

Non possiamo iniziare una compilation con i migliori scanner di vulnerabilità senza parlare di uno dei più potenti, completi e veterani che possiamo trovare in rete: Nmap . Questo software è uno dei più utilizzati per cercare host all'interno di una rete, nonché per cercare porte aperte attraverso le quali possiamo connetterci a un sistema da remoto e persino raccogliere informazioni su tutti gli host su una rete, come il sistema operativo utilizzi oi servizi che hai abilitato su una determinata porta. Questo programma è open source e multipiattaforma, sebbene sia più comune utilizzarlo Linux sistemi operativi per eseguire l'attività di pentesting. Questo software ha un gran numero di opzioni avanzate e ha anche un'interfaccia grafica opzionale chiamata Mappa Zen.

Sebbene questo strumento sia nato come port scanner, grazie al Script NSE che include di default (e che possiamo scaricare da molte pagine web) è possibile utilizzarlo come uno strumento completo per la ricerca di vulnerabilità in reti e sistemi. Gli script NSE utilizzano la potenza di Nmap stesso, ma è anche in grado di sfruttare vulnerabilità note a determinati programmi, quindi è molto utile aggiornarlo frequentemente con gli script più recenti. Sia NSE che Nmap costituiscono una squadra davvero potente per aiutare l'hacker con il pentesting.

Nella seguente Manuale Nmap spieghiamo come scaricarlo e come usarlo per cercare possibili vulnerabilità in una rete o software.

Suite Aircrack-ng

Le reti Wi-Fi sono uno dei punti più deboli delle aziende, quindi è uno degli aspetti di cui dobbiamo occuparci di più. A questo punto, Aircrack-ng è senza dubbio lo strumento migliore per testare la sicurezza di qualsiasi rete Wi-Fi alla ricerca di ogni possibile vulnerabilità che possa consentire a qualsiasi utente non autorizzato di ottenere la password per la nostra rete.

Aircrack-ng non è in realtà un singolo strumento, ma è composto da diversi strumenti che sono specificamente dedicati a diversi compiti:

- Airmon-ng: ha il compito di mettere le schede di rete Wi-Fi in modalità monitor, per consentire l'acquisizione di tutte le informazioni da parte di Airodump-ng.

- Airodump-ng: è in grado di acquisire dati ed esportare tutte le informazioni, per gestire successivamente strumenti di terze parti e persino con altri strumenti della suite Aircrack-ng.

- Aireplay-ng: questo strumento viene utilizzato per eseguire attacchi di replay, disautenticazione dei client, creazione di AP falsi e altri tipi di iniezione di pacchetti. Un dettaglio importante è che la scheda Wi-Fi che utilizziamo deve essere compatibile con l'iniezione di pacchetti, poiché molti non lo sono.

- Aircrack-ng: questo programma è il responsabile del cracking delle chiavi WEP, WPA e WPA2 delle reti Wi-Fi, ottenendo tutte le informazioni ottenute dagli altri programmi nella suite.

Se devi reprimere le reti wireless Wi-Fi, questa suite è per te uno dei fondamentali. Se sei interessato alle reti wireless pentesting, puoi vedere questa master class su YouTube

Come puoi vedere, dura più di 3 ore e spiega un gran numero di attacchi che possono essere eseguiti, e persino come creare i nostri strumenti.

Hashcat

Hashcat è un programma che ci aiuta a craccare tutti i tipi di hash delle password, è il miglior programma per eseguire attacchi di dizionario o di forza bruta contro l'hash di una chiave per cercare di decifrarlo. Hashcat utilizza la potenza di CPU e GPU accelerare il più possibile il processo di ottenimento della chiave. Sebbene non sia un programma che analizza le vulnerabilità, sarà ampiamente utilizzato da te in caso di ottenere i diversi hash delle password, quindi consideriamo che dovrebbe essere in questo elenco di programmi fondamentali.

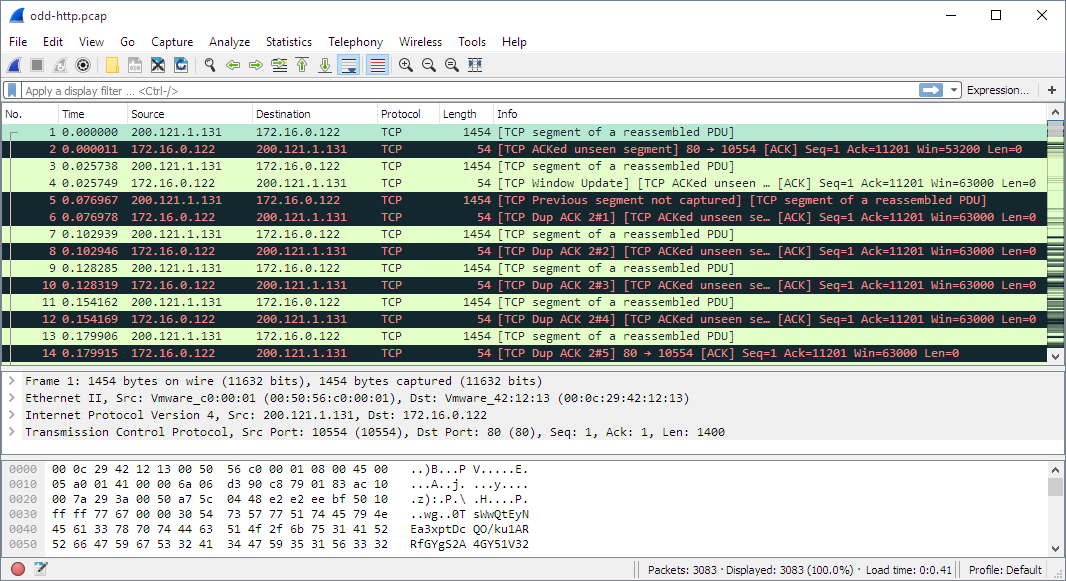

Wireshark

Continuando con gli audit di rete, Wireshark è il pacchetto per antonomasia e l'analizzatore di protocollo. Questa applicazione è in grado di registrare assolutamente tutti i pacchetti che passano attraverso una rete, raccoglierli ed essere in grado di filtrarli e ordinarli in una moltitudine di modi per poter analizzare comodamente tutto il traffico. Questo strumento è anche in grado di decrittografare i pacchetti inviati attraverso i principali protocolli di connessione sicura per poter analizzare il loro contenuto senza problemi.

Senza dubbio, la migliore applicazione che possiamo trovare per analizzare qualsiasi rete ed essere in grado di rilevare eventuali perdite di traffico o connessioni che tentano di sfruttare una violazione della sicurezza. È compatibile con Windows e sistemi operativi Linux, inoltre, supporta un gran numero di estensioni che altri programmi utilizzano per catturare il traffico, in questo modo potremo analizzare tutto il traffico in un secondo momento.

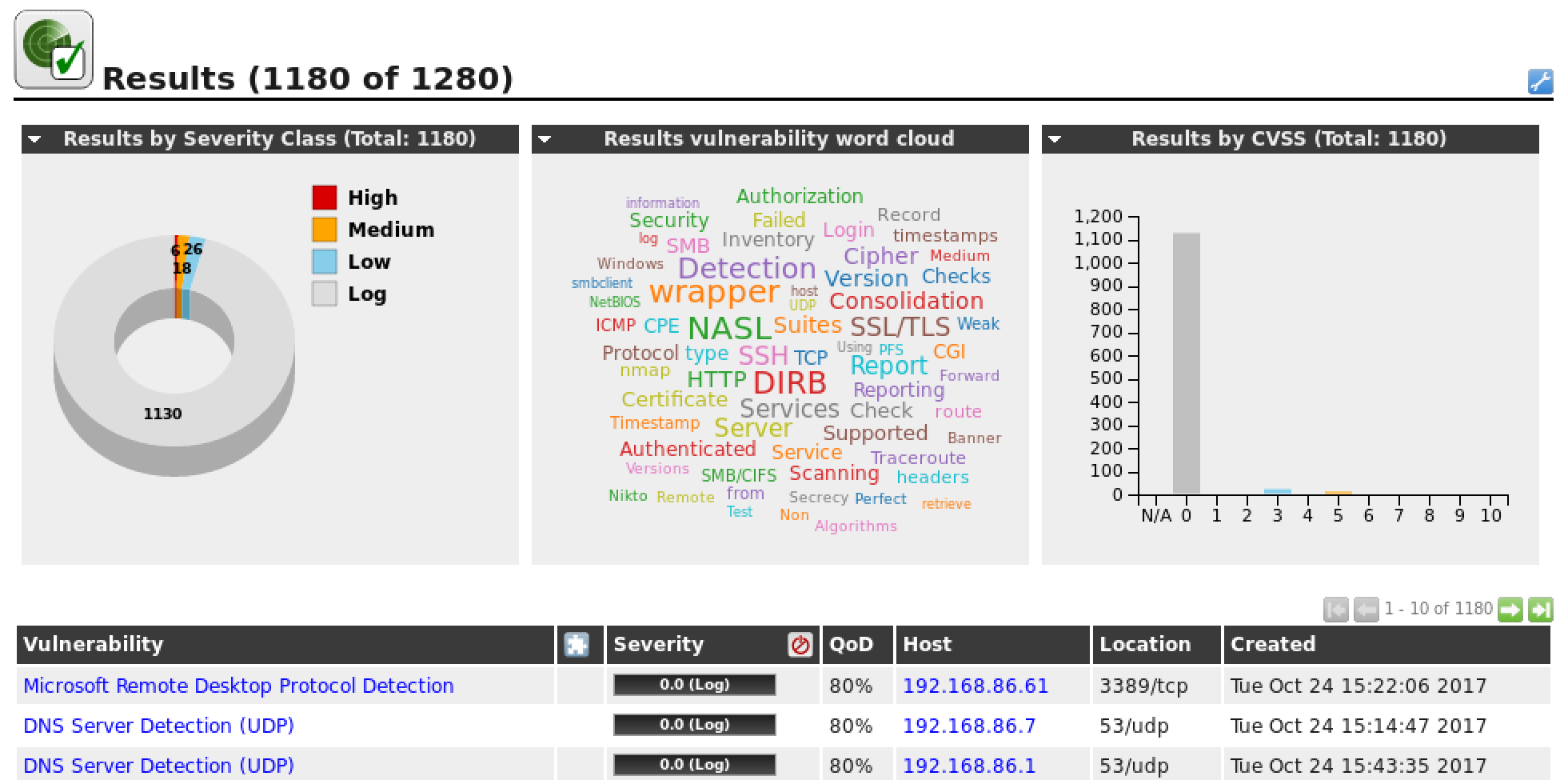

ApriVAS

Già entrando nella ricerca di vulnerabilità in applicazioni e computer, è una delle applicazioni più complete che possiamo trovare sulla rete ApriVAS . OpenVAS è uno scanner di vulnerabilità a cui è possibile inserire un indirizzo IP e commissionare l'analisi di tali apparecchiature, la raccolta di informazioni sui servizi in esercizio, le porte aperte, gli errori di configurazione, le possibili vulnerabilità note nel software dell'apparecchiatura o del server, ecc.

Questo programma può essere eseguito sia all'interno di una rete che da un server esterno, simulando così un vero attacco. Al termine, genera un rapporto completo con tutte le possibili debolezze che possono rappresentare un pericolo per la nostra sicurezza. Inoltre, possiamo configurarlo in modalità di monitoraggio continuo, stabilendo avvisi che salteranno quando viene rilevato il minimo errore.

OpenVAS è uno strumento completamente gratuito che ci permetterà di eseguire un gran numero di test di vulnerabilità contro i server Web, inoltre ha una grande comunità dietro per supportarlo e incorporare nuove funzionalità per massimizzare il suo pieno potenziale.

OWASP Zen Attack Proxy ZAP

Il progetto OWASP (Open Web Application Sicurezza Project) è un progetto aperto e senza scopo di lucro progettato per migliorare la sicurezza di reti, server, computer, applicazioni e servizi al fine di rendere Internet un luogo più sicuro. Proxy di attacco Zed , ZAP, è uno degli strumenti gratuiti di questo progetto il cui scopo principale è monitorare la sicurezza delle reti e delle applicazioni Web alla ricerca di eventuali difetti di sicurezza, configurazione errata e vulnerabilità ancora sconosciute che potrebbero rappresentare un problema per la rete.

ZAP è uno strumento davvero completo e, se sei nuovo nel settore dell'auditing, sarà abbastanza complesso per funzionare, ma una volta che sai come funziona, è uno dei migliori che puoi avere nel tuo arsenale di strumenti. Sul sito Web ufficiale di ZAP ci invitano a vedere tutti i video del loro strumento in cui ci mostreranno come funziona e tutto ciò che è in grado di fare.

Infine, ZAP ha un negozio di componenti aggiuntivi per aumentare le funzionalità predefinite dello strumento, questi componenti aggiuntivi sono stati sviluppati dalla comunità dietro questo progetto.

Nessus

Nessus è un programma di scansione delle vulnerabilità per tutti i sistemi operativi, è costituito da un demone nessusd che esegue la scansione del sistema operativo di destinazione, e nessus il client che mostra i progressi e riporta tutto ciò che trova nelle diverse scansioni. Nessus può essere eseguito sia a livello di console tramite comandi, sia con un'interfaccia utente grafica. Nessus inizia innanzitutto eseguendo una scansione delle porte, poiché è la prima cosa che di solito viene eseguita in un pentesting, Nessus utilizza la potenza di Nmap per esso, sebbene abbia anche un proprio scanner a porte aperte.

Questo strumento consente di esportare i risultati della scansione in diversi formati, come testo normale, XML, HTML e LaTeX, inoltre, tutte le informazioni sono archiviate in un database di "conoscenza" per le successive revisioni. Attualmente Nessus ha una versione gratuita molto limitata, e successivamente una versione a pagamento molto più completa con il supporto dell'azienda dietro di essa.

Alcune caratteristiche molto importanti di Nessus sono che ha pochissimi falsi positivi, ha una grande copertura di vulnerabilità ed è ampiamente utilizzato da tutto il settore della sicurezza, quindi viene aggiornato quasi continuamente per incorporare le ultime tecnologie e difetti di sicurezza nelle applicazioni.

Seccubo

Seccubo è uno strumento che utilizza altri scanner di vulnerabilità e automatizza il più possibile l'attività. Sebbene questo non sia uno scanner che parli correttamente come quelli precedenti, questa applicazione unisce molti degli scanner più popolari sul mercato, come Nessus, OpenVAS, NMap, SSLyze, Medusa, SkipFish, OWASP ZAP e SSLlabs e ci consente di automatizzare tutto analizza in modo che da questa singola applicazione sia possibile effettuare un'analisi il più approfondita possibile, oltre ad essere in grado di analizzare i programmi a intervalli regolari per garantire che tutte le apparecchiature e le reti siano sempre adeguatamente protette e, nel caso qualcosa vada storto, ricevere avvisi tempestivi reali.

Come hai visto, abbiamo un numero enorme di programmi per eseguire scansioni di vulnerabilità sulle nostre reti, computer, servizi web e altri servizi che i server incorporano. A seconda di ciò che stiamo facendo, dovremo usare uno scanner o un altro.