La popularité des Telegram n'a pas cessé de croître ces dernières années. Cette année, l'application a dépassé les 500 millions d'utilisateurs actifs par mois, alors qu'au cours du seul mois de janvier, elle a été téléchargée 63 millions de fois. Par conséquent, il n'est pas surprenant que des tentatives de piratage profitent de l'application.

Plus précisément, l'utilisation que les pirates ont découverte Telegram est comme un système de contrôle de leurs logiciels malveillants . La première fois que ce type d'utilisation a été découvert, c'était en 2017, lorsque les cybercriminels derrière le malware Masad, qui volait des données personnelles, ont utilisé Telegram pour surveiller l'activité des logiciels malveillants sur les ordinateurs infectés.

Les antivirus ne détectent pas les activités malveillantes sur Telegram

Telegram, étant une application légitime, n'est pas détecté par l'antivirus . Les pirates peuvent opérer de manière anonyme en enregistrant simplement un téléphone mobile. Avec l'application, tous les types de fichiers peuvent être envoyés rapidement, ou de nouveaux logiciels malveillants peuvent être téléchargés sur des appareils infectés. Ce malware est largement répandu dans la communauté des hackers et son code a depuis été utilisé par des dizaines de nouveaux types de malwares.

La plus récente, Oeil Toxique , a attiré l'attention des chercheurs de Check Point Research, qui ont détecté 130 attaques par ce cheval de Troie d'accès à distance. Il se propage par le biais d'e-mails de phishing contenant des fichiers .exe. Si la pièce jointe est ouverte, le logiciel malveillant s'exécute pour voler des données, supprimer ou transférer des fichiers, arrêter les processus sur l'ordinateur, capturer l'image de la webcam et le son du microphone et crypter les fichiers pour mener des attaques de ransomware.

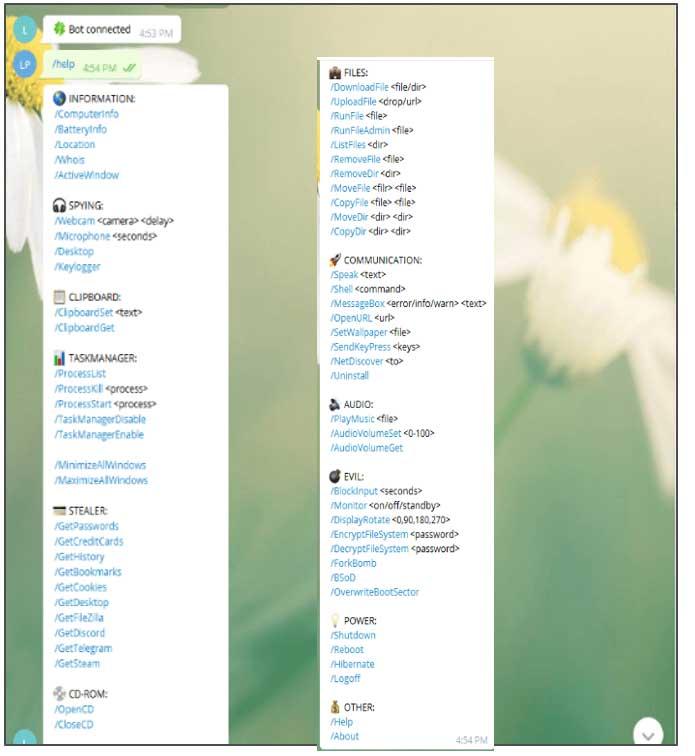

Pour mener à bien le processus, l'attaquant crée un compte Telegram et un bot , qu'il utilise pour contrôler l'ordinateur à distance. Dans l'image suivante, nous pouvons voir toutes les capacités du robot Telegram, même copier le contenu du presse-papiers, capturer images de la webcam , ou être en mesure d'obtenir tous les mots de passe de notre ordinateur. Ils peuvent également espionner les chats Telegram.

Soyez prudent avec les e-mails que vous recevez

De CheckPoint, ils donnent une série de conseils pour détecter si nous sommes infectés. Tout d'abord, nous devons regarder le chemin de C : /Usuarios/ToxicEye/rat.exe . Si nous l'avons, nous devons exécuter un antivirus immédiatement pour le supprimer et déconnecter l'ordinateur d'Internet dès que possible.

Pour éviter dans un premier temps une infection, il est conseillé d'être prudent avec le emails nous recevons, où les attaquants ne prennent parfois pas la peine de se faire passer pour des entreprises, mais envoient plutôt des e-mails avec un expéditeur masqué. Dans le cas du texte, il y a toujours des erreurs grammaticales et de nombreux problèmes de syntaxe.

En bref, nous savons que Telegram, grâce à ses excellentes fonctionnalités, est devenu un outil très confortable pour les pirates, car ils peuvent obtenir des données de n'importe quel ordinateur infecté et les leur envoyer sans laisser de trace et sans être détectés par l'antivirus tel quel. contenu légitime. Ainsi, si ce cheval de Troie parvient à contourner l'antivirus et s'installe sur l'ordinateur, nous sommes complètement perdus.