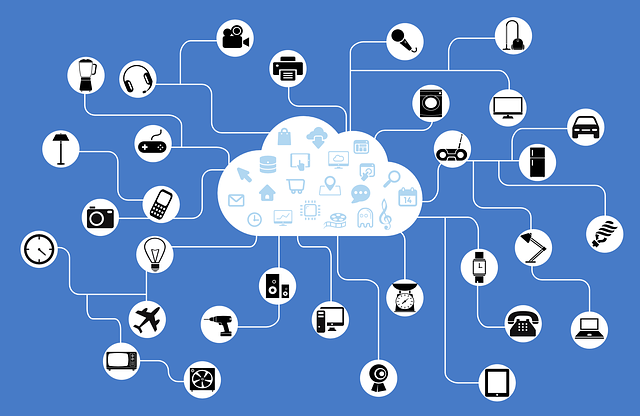

Actuellement, en termes de sécurité d'entreprise, beaucoup de choses changent. Les organisations, en plus de protéger leur cloud public, privé ou hybride, et leurs réseaux sur site, doivent également commencer à s'occuper d'autres choses. En ce sens, la sécurité de IdO, ou ce qui est pareil, l'Internet des objets (IoT), devrait également être une priorité pour la plupart des entreprises. De plus en plus, le nombre d'appareils IoT augmentera, ce qui se traduira par plus de données et plus d'opportunités pour les attaquants.

Par conséquent, assurer la sécurité de l'IoT à l'avenir rendra nécessaire la protection de nos réseaux. Si nous nous concentrons sur les appareils, cela peut se transformer en une bataille sans fin qui à la fin deviendra plus compliquée. Ensuite, nous verrons les raisons.

Risques et dangers pouvant affecter la sécurité de l'IoT

Le risque encouru par les organisations augmente avec le rythme d'adoption de l'IoT. Selon les estimations d'International Data Corporation d'ici 2025, on estime qu'il y aura 41.6 milliards d'appareils IoT connectés. Un fait inquiétant qui aggrave le problème est que ces réseaux d'appareils IoT sont dignes de confiance. De plus, des appareils IoT personnels ont récemment été ajoutés pour transporter des données commerciales sensibles, 98% du trafic d'appareils IoT existant étant non chiffré.

Aujourd'hui nous ont besoin d'une nouvelle approche basée sur la création de réseaux résilients prêts pour l'IoT . Par conséquent, la posture de sécurité traditionnelle est dépassée. À l'heure actuelle, il existe trop de types d'appareils différents pour s'attendre à une norme uniforme garantissant votre sécurité. Gardez également à l'esprit que la maintenance de l'IoT peut être coûteuse et lourde. Si nous devons sécuriser individuellement chaque appareil IoT sur notre réseau pendant toute sa durée de vie, en veillant à ce que chacun dispose de logiciels, de politiques et de sécurité à jour, cela peut être une tâche très complexe et difficile à gérer.

Sachez ce que nous avons connecté à notre réseau

Il y a de plus en plus d'appareils IoT fantômes dans nos réseaux d'entreprise à domicile. En ce sens, il est important de savoir ce qui est connecté à nos réseaux. Identifier simplement les adresses IP ne suffit plus. Nous devons intensifier et savoir quels types d'appareils sont dans notre réseau. Ainsi, savoir à quoi sert un appareil, nous permet de savoir ce qu'il doit et ce qu'il ne doit pas faire.

Un autre problème à garder à l'esprit est que les appareils IoT vont et viennent sur vos réseaux, amenés par différents services et différentes personnes. Par conséquent, une vérification statique des actifs une ou deux fois par an ne nous est plus utile.

L'une des choses à rechercher est surveillance intelligente . Ici, la sécurisation des données, des accès et du trafic réseau nécessite un apprentissage automatique (ML). Ainsi, l'apprentissage automatique est de plus en plus utilisé pour la surveillance du réseau, la détection des menaces et la correction. Il convient également de noter qu'il est tout aussi efficace pour identifier, surveiller et protéger les appareils IoT car il peut faire évoluer ces activités en temps réel.

Segmentation du réseau, confiance zéro et sécurité IoT à l'avenir

Une bonne politique appropriée que nous devrions appliquer est d'avoir segmentation correcte du réseau . Ainsi, lorsque les choses sont bien faites, les appareils IoT sur une infrastructure critique ne seront pas compromis lorsqu'un employé clique accidentellement sur un hameçonnage. email. Par conséquent, en ayant des zones séparées, il servira à empêcher les menaces de se déplacer sur le réseau et, en outre, il facilitera le contrôle des appareils IoT.

En conclusion, nous pouvons en déduire que le maintien de la sécurité de l'IdO à l'avenir nécessitera la protection des réseaux eux-mêmes. Si nous ne traitons que des appareils, ce sera une tâche sans fin qui deviendra de plus en plus coûteuse. Ainsi, une approche réseau dans laquelle nous avons une visibilité, un accès, une surveillance en temps réel et une segmentation, nous fournira une solution efficace pour nos appareils IoT. Enfin, nous vous recommandons de lire le tutoriel sur la façon de protéger nos appareils IoT de la forte augmentation des attaques.