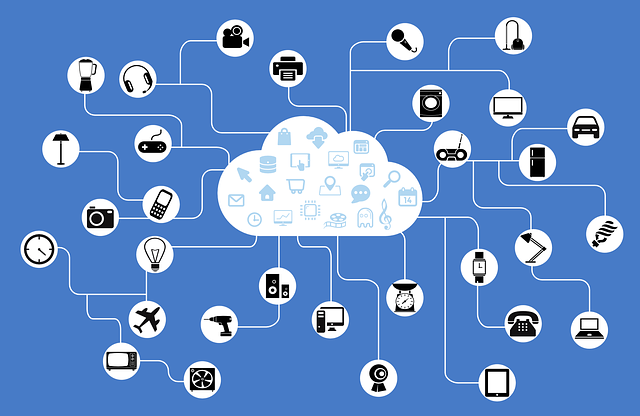

Aujourd'hui, nous pouvons trouver un grand nombre d'appareils intelligents à installer dans nos maisons, qui peuvent faire des choses comme allumer les lumières, écouter de la musique, vous informer de vos tâches en attente pour la journée, vous donner des informations curieuses, vous dire combien de temps cela prendra pour aller de votre domicile au travail en gardant à l'esprit le trafic, ainsi que d'innombrables autres possibilités. Ces appareils, comme tout ce que nous connectons à Internet aujourd'hui, ne sont pas exempts d'être attaqués par des cybercriminels avec les pires intentions. Dans cet article, nous allons vous apprendre à protéger votre maison intelligente des attaques contre votre IdO dispositifs.

Une branche très importante du progrès technologique est basée sur le confort, d'où est née l'idée de maisons intelligentes et tous les appareils qui nous faciliteraient la vie en effectuant des tâches pour nous. Assistants virtuels tels que Google Home ou Alexa d'Amazon boire directement de cette source. Grâce à eux, nous pouvons demander à leurs appareils vedettes des choses simples, comme l'heure ou la météo, voire d'autres types de travail comme allumer des lumières, mettre de la musique, annoncer un message sur tous les haut-parleurs disposés autour de notre maison, ouvrir ou fermer les stores, régler la température du chauffage de notre maison ou connecter des appareils tels que les aspirateurs automatiques bien connus.

Tout cela et bien d'autres choses à partir d'une liste pratiquement illimitée, cela peut être programmé pour une heure précise, ou lorsque nous donnons une commande personnalisée à nos assistants. Avec cela, des actions sont réalisées telles que qu'à un certain moment, les lumières d'une pièce sont allumées, la musique est allumée et ils disent bonjour avec la liste des tâches que nous avons planifiées pour ce jour-là.

Croissance des appareils IoT et des cybercriminels

Cette tendance ne cesse de grandir, chaque jour, de plus en plus de ces appareils sont vendus , que nous installons en suivant les instructions, mais sans nous rendre compte que, comme tout appareil que nous voulons connecter au réseau, il est susceptible d'être attaqué par des personnes qui ne veulent pas dire bien, les cybercriminels.

Il y a eu des cas qui ont été rapidement viralisés, par exemple, des poupées qui ont enregistré des informations personnelles ainsi que des conversations d'enfants avec leurs parents, des robots de cuisine qui stockaient les données de leurs propriétaires, ainsi que le cas révélé par des chercheurs d'un puits. société nord-américaine connue dans le domaine de la cybersécurité dans laquelle ils ont infecté une ampoule intelligente Phillips et à partir de là, ils ont réussi à accéder à un ordinateur sur le même réseau local et à voler ses informations.

Que faut-il garder à l'esprit lors de l'achat d'un appareil IoT?

Chaque appareil IoT dépend des protocoles de communication utilisés par le fabricant qui l'a créé, qui adhère directement à la politique de cybersécurité dont il dispose. La plupart des appareils que nous avons sur le marché sont des appareils «sans entretien», c'est-à-dire que nous payons l'appareil et que nous n'effectuons plus de dépenses liées à celui-ci. Cela peut être une erreur, car ces sont des appareils qui ne reçoivent pas de mises à jour régulières contre les nouvelles menaces et sont uniquement destinés à faire face aux menaces qui existaient au moment de leur conception.

En réalité, il y a très peu d'appareils qui en assurent la maintenance, qui dans la plupart des cas est soumis à un abonnement qu'il faut payer mensuellement pour être protégé contre les attaques de nouvelles vulnérabilités qui surviennent pour ce type d'appareil. , comme c'est le cas avec les serrures automatiques de Nuki. Ce fabricant concentre ses efforts sur la mise à jour de ses appareils face à toute nouvelle attaque, car ils protègent un point fondamental de nos maisons, la porte d'entrée.

Cela nous amène au point fondamental pour la protection de notre maison, la configuration finale de l'utilisateur sur le routeur . Cette configuration, par défaut, est réalisée par notre opérateur réseau, qui suit ses propres paramètres qui ne sont pas focalisés sur ce type de technologie.

Comment renforcer la sécurité sur nos appareils

Chaque appareil IoT a sa propre application, cette application aura besoin que nous nous connections avec un nom d'utilisateur et un mot de passe, que nous pouvons modifier, mais la plupart des utilisateurs laissent les informations fournies par défaut, ce qui est l'une des premières et des plus grandes erreurs que nous commettons lorsque en configurant un appareil IoT, nous changerons toujours le nom d'utilisateur et le mot de passe pour ces types d'applications en définissant celui qui, au moins, ne peut pas être déchiffré par une attaque d'ingénierie comportementale (anniversaire d'une mère, date de naissance d'un enfant ou le nom d'un animal de compagnie ).

Il faut aussi faire attention à l'endroit d'où nous établissons la connexion, aujourd'hui, nous pouvons agir sur tous les appareils de notre maison intelligente à la fois de l'intérieur de la maison connectée au réseau Wi-Fi, et de l'extérieur connecté en 3G / 4G / 5G. Nous pouvons et devons restreindre l'accès à ces appareils de l'extérieur, ou au moins embaucher un le cloud service qui vérifie l'accès de l'extérieur de manière sécurisée.

Nous devons aussi revoir les paramètres de confidentialité sur les appareils IoT, ces permissions sont configurées par défaut et sont vraiment ouvertes à collecter toutes sortes d'informations, mais surtout des informations commerciales, nous recommandons donc leur restriction.

Et enfin, et je pense que plus important que le reste, nous devons créer un réseau Wi-Fi supplémentaire uniquement pour les appareils IoT dans lesquels nous ne connecterons aucun équipement contenant des informations essentielles telles que des ordinateurs, des smartphones ou des tablettes. Nous allons créer un nouveau réseau Wi-Fi et lui attribuer un cryptage WPA2-PSK. Nous désactiverons également la fonction WPS pour plus de sécurité.

En suivant ces conseils, nous éviterons toute peur inutile, et nous protégerons toutes nos données des attaques malveillantes de tiers, nous pouvons rendre notre vie beaucoup plus facile et plus confortable à l'intérieur de notre maison grâce au monde que les appareils IoT nous offrent, mais nous ne pouvons pas oublier la sécurité en un rien de temps pour que la sécurité et le confort puissent coexister sous le même toit intelligent.