2021 n'est pas la meilleure année pour Windows Sécurité. De temps en temps, une nouvelle faille de sécurité apparaît dans le système d'exploitation qui met en péril la sécurité de tous les utilisateurs, failles qui, soit dit en passant, ne sont résolues que plusieurs semaines plus tard, lorsque le nouveau Patch Tuesday arrive. Et, au cas où Microsoft eu peu avec les problèmes de sécurité des imprimantes, voilà qu'une nouvelle faille de sécurité des plus inquiétantes s'est ajoutée : RucheCauchemar.

HiveNightmare (nom qui a été attribué à cette vulnérabilité) est une faille de sécurité présente dans toutes les versions de Windows 10 à partir de 1809, et dans Windows 11. Grâce à cette faille, tout utilisateur, même sans autorisations d'administrateur, peut accéder aux fichiers système critiques, tel que SAM, SYSTEME et SECURITE . Ce faisant, cet utilisateur pourrait obtenir le plus haut niveau de privilèges au sein du système d'exploitation Microsoft : SYSTEM. Et, avec lui, vous pouvez littéralement faire ce que vous voulez sur votre PC, même exécuter du code aléatoire dans la mémoire de votre PC, ou modifier des programmes Windows.

Ce bogue est très similaire à Séquoia , un bug qui est sorti le même jour mais qui affecte principalement Linux/Unix utilisateurs.

Microsoft, pour le moment, n'a pas donné beaucoup d'informations sur ce nouveau problème de sécurité qui affecte tous ses Windows modernes. Cependant, grâce aux chercheurs, nous pouvons connaître une astuce pour voir si nous sommes concernés par cette panne ou, sinon, si notre PC est déjà protégé.

Testez si Windows est vulnérable à HiveNightmare

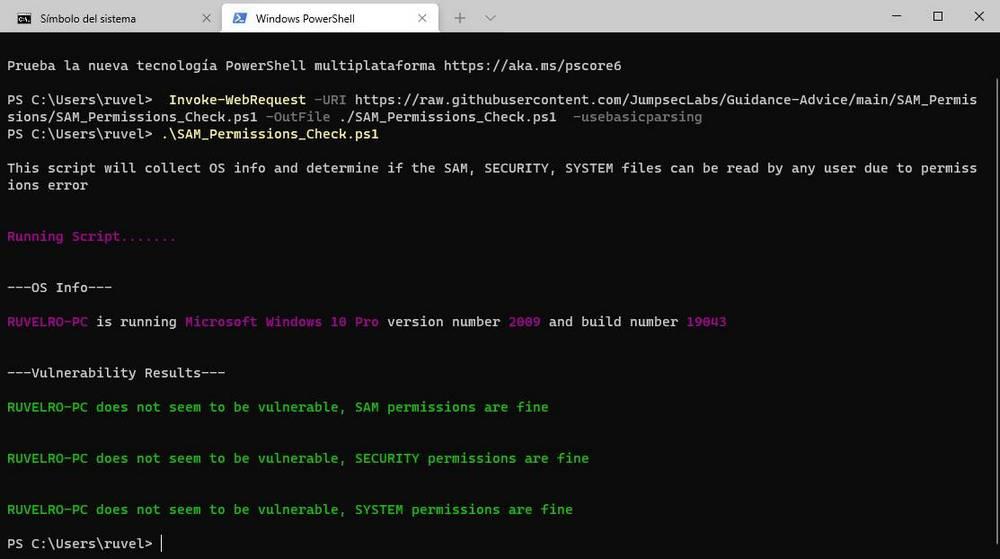

In GitHub nous pouvons trouver un script simple grâce auquel nous pourrons vérifier les autorisations des fichiers SAM, SYSTEM et SECURITY avec quelques PowerShell commandes. Pour ce faire, la première chose que nous devons faire est d'ouvrir une fenêtre de console avancée Windows, avec des autorisations d'administrateur (c'est très important) et d'exécuter la commande suivante :

Invoke-WebRequest -URI https://raw.githubusercontent.com/JumpsecLabs/Guidance-Advice/main/SAM_Permissions/SAM_Permissions_Check.ps1 -OutFile ./SAM_Permissions_Check.ps1 -usebasicparsing

Cette commande nous permettra de télécharger depuis PowerShell le script ” SAM_Permissions_Check.ps1 " depuis les serveurs GitHub. Le téléchargement ne prend que quelques instants, et à la fin nous devrons simplement exécuter ce qui suit :

.SAM_Permissions_Check.ps1

Le script se chargera d'analyser notre PC et nous montrera si notre PC est vulnérable (en marquant les fichiers concernés en rouge) ou si nous sommes protégés (en les marquant en vert).

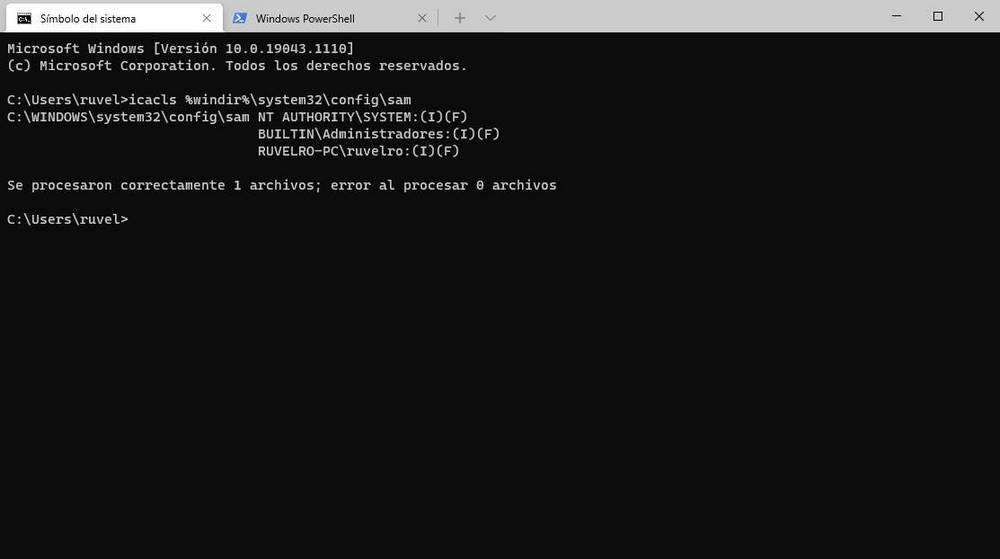

Nous pouvons également le tester à partir de CMD, si nous n'aimons pas utiliser PowerShell. Pour cela, il suffit d'ouvrir une fenêtre de console Windows et d'y exécuter la commande suivante :

icacls %windir%/system32/config/sam

Si la sortie affiche un message du type « BUILTINUsers : (I) (RX) », alors nous sommes en danger. Sinon, notre PC sera protégé.

Votre PC est-il concerné ? Protège toi

Si votre PC est protégé, vous n'avez plus à vous soucier de rien. Au contraire, s'il est en danger, il faut se protéger si l'on ne veut pas continuer à prendre des risques. Pour ce faire, nous devons ouvrir une fenêtre CMD, avec des autorisations d'administrateur, et y exécuter les commandes suivantes :

icacls %windir%/system32/config/*.* /inheritance:e vssadmin delete shadows /for=c: /Quiet vssadmin list shadows

La première commande active l'héritage ACL, la seconde efface les clichés instantanés du système et la troisième vérifie qu'il n'y a effectivement pas de clichés instantanés sur le système.

Maintenant, nous sommes protégés jusqu'à ce que Microsoft corrige définitivement ce grave problème dans Windows.